Neue Version der Binärcode-Analyseplattform von GrammaTech identifiziert Risiken im Code von Drittanbietern auch ohne Zugriff auf den Quellcode

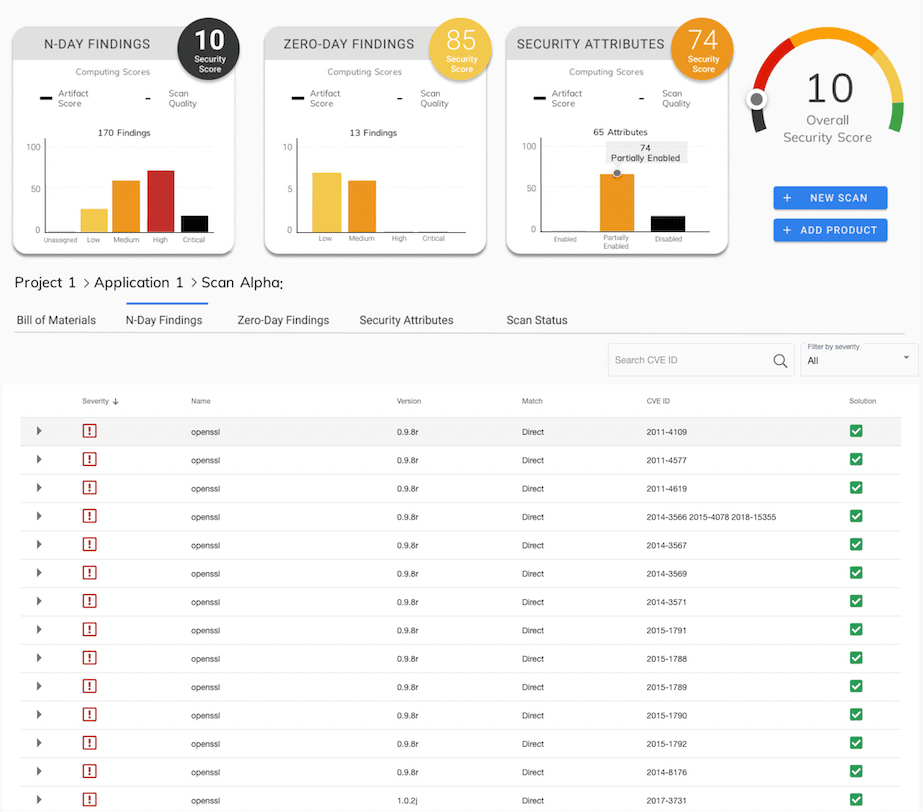

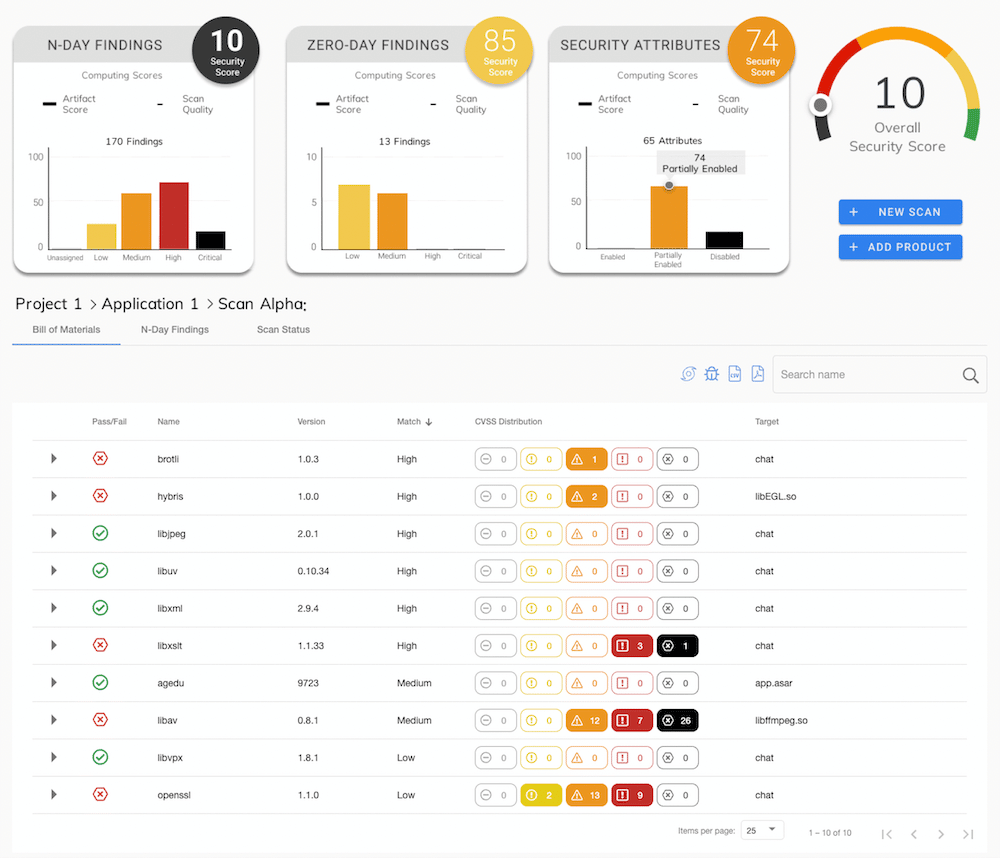

GrammaTech (http://www.grammatech.com/), ein Anbieter von Lösungen für die Analyse und das Testen der Softwaresicherheit, hat die neue Version 4.1 seiner Plattform CodeSentry vorgestellt. Als Binärcode-Analysetool erhöht CodeSentry die Sicherheit innerhalb der Software-Lieferkette und ermöglicht es Unternehmen, Sicherheitsschwachstellen im Code von Drittanbietern zu erkennen. CodeSentry setzt dabei auf die Analyse der Softwarezusammensetzung (Binary Software Composition Analysis / BSCA). Dadurch lassen sich bekannte Bedrohungen (CVE) sowie Schwachstellen (Common Weakness Enumeration / CWE) in extern entwickelten Softwarekomponenten auch ohne Zugriff auf den Quellcode identifizieren.

In der neuen Version 4.1 können mehr als 4.700 neue Sicherheitslücken von CodeSentry gemeldet werden. Weiter verbessert wurde die Komponentenerkennung für PE- und COFF-Binaries, ebenso wie die Unterstützung zur Javascript-Package-Detection bei Vorhandensein von package-lock.json- oder yarn.lock-Dateien. Das Analysetool bietet jetzt außerdem eine noch höhere Genauigkeit bei der Versionserkennung von Open-Source-Komponenten in DLLs. Interessant für den Einsatz im behördlichen Umfeld ist die Möglichkeit, CodeSentry in der Version 4.1 nun auch in AWS GovClouds auszuführen. Im Zuge des Updates wurden darüber hinaus mehrere Open-Source-Komponenten von Drittanbietern aktualisiert.

„Software-Entwicklungsteams stehen zunehmend vor der Aufgabe, die Integrität ihrer Produkte zu gewährleisten, indem sie Sicherheitsmängel vermeiden, die zu kostspieligen Ausfällen oder Rückrufen führen können“, erklärt Mike Dager, CEO von GrammaTech. „Dieses Sicherheitsbedürfnis hat inzwischen sogar dazu geführt, dass öffentliche Stellen wie die US-amerikanische Lebensmittelüberwachungs- und Arzneimittelbehörde FDA gesetzliche Anforderungen an die Software-Lieferkette gestellt haben. CodeSentry 4.1 ermöglicht es Unternehmen und Organisationen, den Inhalt und die Sicherheit der Softwarekomponenten von Drittanbietern, die sie zur Erstellung ihrer Produkte verwenden, eingehend zu analysieren und zu überprüfen.“

Während mit Initiativen wie der Open Source Security Foundation (OpenSSF) häufig vor allem Schwachstellen in Open Source Software im Fokus stehen, bleibt ein ebenso wichtiges Problem bestehen. Nach Angaben von VDC Research enthalten fast 60 % aller Softwareprodukte Code von Drittanbietern, wobei „unter der Haube“ meist Open-Source-Komponenten verwendet werden. Da dieser vorgefertigte Code im Binärformat geliefert wird, sind Unternehmen nicht in der Lage, darin enthaltene Sicherheitsrisiken zu erkennen, bevor sie ihn zur Entwicklung von Anwendungen oder zur Einbettung in Produkte wie medizinische Geräte, Fahrzeuge usw. verwenden.

CodeSentry 4.1 bietet umfassende Unterstützung für Desktop- und mobile Anwendungen, Firmware, Container und eingebettete Betriebssysteme, um Schwachstellen in Drittanbieter- oder vorgefertigtem Code während des Entwicklungsprozesses zu erkennen. Die Lösung wird als SaaS- oder On-Premises-Lösung angeboten und bietet eine breite Abdeckung binärer SCA-Plattformen:

- Desktop, Server und mobile Plattformen: Windows, Linux, macOS, Java, Android und iOS

- Sprachunterstützung: Python, JavaScript und Binärdateien aus C/C++, C#, Java und Go

- Eingebettete Betriebssysteme: VxWorks, QNX, Android

- CPU-Architekturen: x86, ARM32/64, MIPS und AVR32

- Dateiformate: Eingebettete und Firmware-Dateisystem-Image-Formate, mobile Dateiformate, Docker-Container sowie Python- und Javascript-Pakete

- Unterstützung mehrerer SBOM-Formate, einschließlich SPDX und CycloneDX

Verfügbarkeit

CodeSentry ist ein Produkt des US-amerikanischen Unternehmens GrammaTech. Vertrieb und Support erfolgen im deutschsprachigen Raum über die Verifysoft Technology GmbH. Weitere Informationen sind unter www.grammatech.com und www.verifysoft.com verfügbar.

Fachartikel

Keepit KI-Integration: Warum Backup-Systeme andere KI-Regeln brauchen

Phishing über LiveChat: Wie Angreifer SaaS-Plattformen für Datendiebstahl nutzen

XWorm 7.1 und Remcos RAT: Angreifer setzen auf dateilose Techniken und Windows-Bordmittel

KI im Cyberkonflikt: Warum Verteidiger die Nase vorn haben

KadNap: Wie ein neues Botnetz tausende Asus-Router als Proxy-Knoten missbraucht

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen