Was ist bei einem Zero-Click-Angriff zu erwarten?

Man sagt, dass der Mensch die größte Fehlerquelle im Bereich der Cybersicherheit darstellt. So zeigt der Verizon Data Breach Investigations Report 2023 auf, dass sich […]

Threat Report: Anstieg der Ransomware-Vorfälle durch ERP-Kompromittierung um 400 %

Neuer Report von Onapsis und Flashpoint belegt wachsendes cyberkriminelles Interesse an ERP-Schwachstellen und deren Ausnutzung für Ransomware-Attacken und Datenschutzverletzungen Eine neue Studie von Flashpoint, einem […]

Zunahme von „Evasive Malware“ verstärkt Bedrohungswelle

WatchGuard Internet Security Report dokumentiert den Anstieg von „Living-off-the-Land“-Angriffen, die Kommerzialisierung von Cyberattacken und Ransomware-Rückgang WatchGuard Technologies hat den neuesten Internet Security Report veröffentlicht, in […]

QR-Code-Phishing-Angriffe (Quishing): eine unterschätze Gefahr

Wenn Sie bei Phishing sofort an E-Mails denken, sind Sie nicht allein. Allerdings sind diese nur eine von vielen Möglichkeiten, wie Phishing-Angriffe ablaufen können. Aufgrund […]

CrowdStrike Global Threat Report 2024 – Einblicke in die aktuelle Bedrohungslandschaft

Podcast mit Ingo Marienfeld, Regional VP EMEA Central bei CrowdStrike Fragen: Lieber Ingo, im Vorfeld unseres Gesprächs habe ich natürlich bereits einen gründlichen Blick in […]

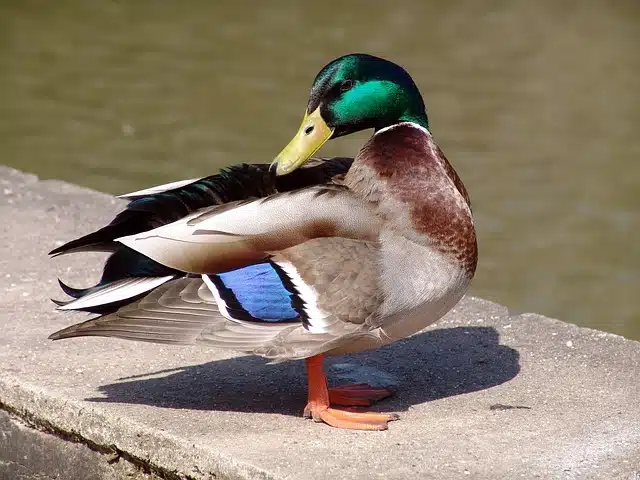

Ducktail-Malware: Was ist das und warum ist sie für Unternehmen gefährlich?

Die Zahl der neuen Angriffsmethoden, welche die Cybersicherheit von Unternehmen gefährden, nimmt jedes Jahr zu. Cyberkriminelle sind mehr denn je in der Lage, ihre Angriffsformate […]

Ransomware-Angriffe kosteten Unternehmen im Jahr 2023 Millionen

Von der Wiederherstellung gestohlener Daten bis hin zur Beauftragung eines Rechtsbeistands: Ein Cyberangriff kann Unternehmen teuer zu stehen kommen. Dabei ist Ransomware nicht nur auf […]

BlueVoyant deckt Bedrohungskampagne auf: Phishing mit gefälschten Rechnungen von Anwaltskanzleien

Das Threat Fusion Center (TFC), eine Abteilung bei BlueVoyant, die sich mit der Erforschung von Cyberbedrohungen befasst, hat kürzlich eine neue und breit angelegte Cyberangriffskampagne […]

94 Prozent der Unternehmen wurden im vergangenen Jahr Opfer von Phishing-Angriffen

Phishing stellt nach wie vor eine der größten Bedrohungen in Sachen Cybersicherheit dar und birgt ein erhebliches Risiko für praktisch alle Organisationen und Betriebe. Die […]

Realitätscheck: Welche Auswirkungen hat GenAI tatsächlich auf Phishing?

Phishing-Angriffe und E-Mail-Betrügereien nutzen KI-generierte Inhalte, die mit Anti-AI-Inhaltslösungen getestet wurden. Einen Beleg dafür liefert der Bericht des Cybersecurity-Anbieters Abnormal Security, AI Unleashed: 5 Real-World […]

Group-IB durchleuchtet Cybertrends: Deutschland ist das am dritthäufigsten von Ransomware betroffene Land in Europa. Die Angriffe nahmen 2023 um 12 % zu

Group-IB, ein Anbieter von Cybersicherheitstechnologien zur Untersuchung, Verhinderung und Bekämpfung von digitaler Kriminalität, hat mit der Veröffentlichung seines jährlichen Berichts „Hi-Tech Crime Trends“ einen umfassenden Überblick […]

Im Jahr 2023 gab es alle 39 Sekunden einen Cyberangriff

Cyberangriffe halten Unternehmen in Atem. Bereits im Januar gab es allein in Deutschland etliche Schlagzeilen zu geglückten Übergriffen auf Firmennetzwerke, der Fall Schneider Electric ist dabei […]

CrowdStrike Global Threat Report 2024: Breakout-Time unter 3 Minuten – Cloud-Infrastruktur im Fadenkreuz

Cyberangreifer versuchen, weltweit Wahlen zu beeinflussen und machen sich dabei Generative KI-Technologie zunutze. CrowdStrike gibt die Veröffentlichung des Global Threat Report 2024 bekannt. Die neuesten Ergebnisse […]

Neue Studie zum Schweizer Cyberspace: über 2.5 Millionen potenzielle Schwachstellen, welche Kriminelle ausnutzen könnten

An den Swiss Cyber Security Days werden heute die Resultate eines wissenschaftlichen Scans des Schweizer Cyberspace präsentiert; also aller ans öffentliche Internet angeschlossener IT-Infrastrukturen. Über […]

Cyber-Kriminelle nutzen Analysen, um „Opfer pro Klick“ zu messen

HP warnt: Zunahme bösartiger PDF-Kampagnen und Office-Exploits, Office-Makros existieren weiterhin HP Inc. stellt die Ergebnisse seines neuen, vierteljährlich erscheinenden HP Wolf Security Threat Insights Report […]

Pillen-Spam auf Speed und andere Erkenntnisse

Neue 32Guards Research Note von Net at Work schildert aktuelle Muster für Spam und Malware im deutschsprachigen Raum und zeigt, wie die Erkennung von zeitlichen […]

Studie beleuchtet neueste Cyber-Angriffstechniken und Best Practices zur Verteidigung

Zu den neuesten Taktiken der Cyberkriminellen gehören der Einsatz generativer KI für Phishing, Online-Werbung als Angriffsvektor und die immer schnellere Ausnutzung neuer Schwachstellen BlueVoyant, ein […]

Darktrace veröffentlicht Threat Report für zweite Jahreshälfte 2023

Multi-funktionale Malware als Schweizer Taschenmesser + Loader öffnen die Tür zu sensiblen Daten + ViperSoftX – Alter Feind in neuem Gewand + Phishing-Mails umgehen Erkennung […]

Neuer KnowBe4-Bericht zeigt starken Anstieg der Angriffe auf den öffentlichen Sektor im Jahr 2023

Der Bericht verdeutlicht die Notwendigkeit, die Sicherheitskultur im öffentlichen Sektor zu stärken KnowBe4, der Anbieter der weltweit größten Plattform für Sicherheitsschulungen und simuliertes Phishing, hat […]

Proaktiver Ansatz zur Eindämmung von Ransomware – Teil 3: Kontinuierliche Überwachung von SAP-Anwendungen auf Anzeichen von Kompromittierung

Dies ist der letzte Teil unserer Serie über die Härtung der Sicherheit für die Anwendungsschicht als Teil Ihres proaktiven Ansatzes zur Eindämmung von Ransomware. Falls […]