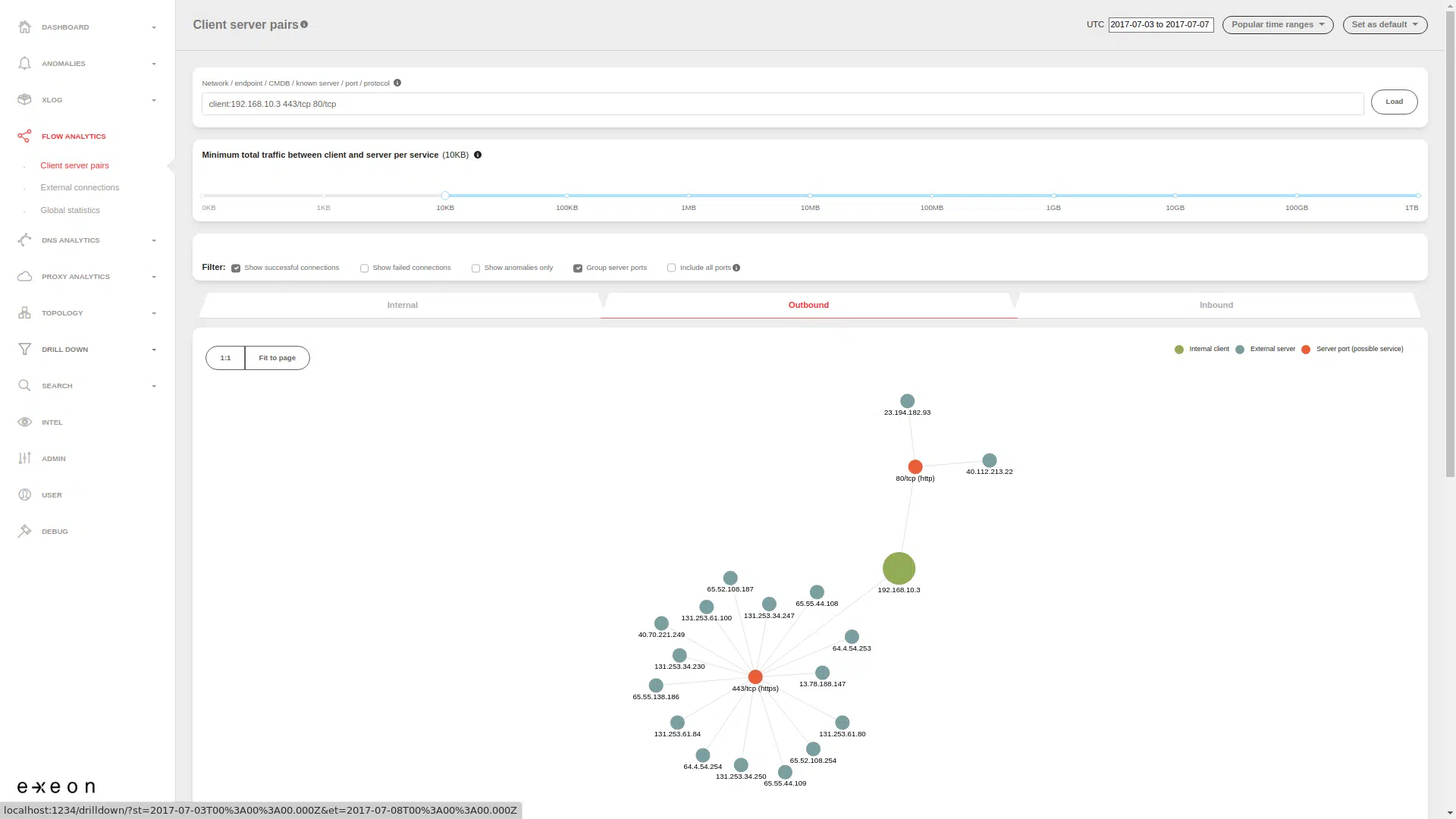

Das Schweizer Cybersecurity-Unternehmen Exeon Analytics hat die Einbindung von externen Datenquellen in seine Network Detection & Response-Lösung ExeonTrace deutlich vereinfacht. Zur unkomplizierten Integration dieser Datenquellen hat Exeon zahlreiche Parser in die Lösung integriert. Diese Parser normalisieren die Informationen aus den unterschiedlichsten Datenquellen und ermöglichen es so Sicherheitsanalysten, Daten aus unterschiedlichen Quellen in einem einheitlichen Format zu analysieren und beispielsweise Datenflüsse an einen Switch mit denen an eine Firewall zu korrelieren. Die Normalisierung sorgt für ein noch höheres Maß an Visibilität über alle Netzwerkaktivitäten hinweg und ermöglicht eine holistische Analyse sämtlicher Datenflüsse. Zudem eliminiert ExeonTrace bei der Normalisierung redundante Informationen und reduziert so den erforderlichen Storage für die Lösung auf ein Minimum.

Standardmäßig stellt Exeon Analytics diese Parser für verschiedene Public Clouds wie Azure und AWS sowie für führende Firewall-Hersteller wie Checkpoint, Palo Alto, Fortinet oder Sophos zur Verfügung. Im Rahmen von kundenspezifischen Projekten kann zudem wie bisher die Anbindung weiterer Datenquellen einschließlich der Datennormalisierung erfolgen.

Herstelleragnostischer Blick über alle Netzwerkaktivitäten hinweg

Neben der vereinfachten Datenanalyse und der umfassenden Visibilität profitieren Anwender von ExeonTrace durch die Standardisierung auch von einer erheblich schnelleren Implementierung.

„Die Parser erlauben es, unabhängig von den Herstellern der einzelnen Netzwerkkomponenten einen umfassenden Blick über alle Netzwerkaktivitäten zu erhalten. Diese holistische Perspektive ist essenziell, um Angreifer im Netzwerk früh und zuverlässig zu erkennen.“, so Gregor Erismann, CCO von Exeon Analytics.

Fachartikel

Studien

Drei Viertel aller DACH-Unternehmen haben jetzt CISOs – nur wird diese Rolle oft noch missverstanden

AI-Security-Report 2024 verdeutlicht: Deutsche Unternehmen sind mit Cybersecurity-Markt überfordert

Cloud-Transformation & GRC: Die Wolkendecke wird zur Superzelle

Threat Report: Anstieg der Ransomware-Vorfälle durch ERP-Kompromittierung um 400 %

Studie zu PKI und Post-Quanten-Kryptographie verdeutlicht wachsenden Bedarf an digitalem Vertrauen bei DACH-Organisationen

Whitepaper

Unter4Ohren

Datenklassifizierung: Sicherheit, Konformität und Kontrolle

Die Rolle der KI in der IT-Sicherheit

CrowdStrike Global Threat Report 2024 – Einblicke in die aktuelle Bedrohungslandschaft

WatchGuard Managed Detection & Response – Erkennung und Reaktion rund um die Uhr ohne Mehraufwand