Trellix präsentiert seine neue Endpoint Security Suite. Die Komponenten und Funktionen der umfassenden Suite verschaffen SOC-Analysten ein nie dagewesenes Maß an Transparenz und Kontrolle, mit dem sie vom Security Operations Center aus sämtliche Endpunkte proaktiv sichern können.

Die IT-Sicherheitsstrategie von Unternehmen steht und fällt mit dem Schutz der Endpunkte, da jeder dieser Endpunkte als Einfallstor für Cyber-Angriffe dienen kann. Mit der nun veröffentlichten Endpoint Security Suite erhalten Trellix-Kunden eine End-to-End-Sicherheitslösung, die sie gegen hochkomplexe Bedrohungsszenarien schützt.

„Trellix bietet einen ergebnisorientierten Ansatz für einheitliche Sicherheit“, erklärt Michael Suby, Research Vice President, Security & Trust, IDC. „Wir bei IDC können dieser Sichtweise nur beipflichten – Produkte gegen Cyber-Risiken sollten stets einer klaren Methodik folgen und messbare Ergebnisse liefern.“

Die Trellix Endpoint Security Suite besteht aus Trellix Endpoint Security (ENS), Trellix Endpoint Detection and Response (EDR) sowie Trellix Endpoint Forensics.

Die wichtigsten Merkmale auf einen Blick:

- Bedarfsgerechter, effektiver Endpunktschutz: Proaktives Management von Angriffsflächen; vollfunktionaler Software-Stack zur Bekämpfung von Cyber-Gefahren

- Effektive und effiziente Triage und Reaktion auf Cyber-Alerts: Priorisierung und Reaktion auf Alerts und Sicherheitsvorfälle; schnellere Reaktion dank KI-gestützter Ermittlung des Bedrohungsszenarios

- Forensische und Ursachenanalyse: Leistungsstarkes Tool für noch tiefere Einblicke in Cyber-Bedrohungen; bessere Erkennung und Kontrolle künftiger Vorfälle

- Solides Fundament: Erweiterbare Lösung mit umfassender Endpunkt-Abdeckung; native Integration in die Trellix XDR-Engine

Auf der RSA Conference stellt Trellix zudem eine Reihe von Features vor, die ab dem dritten Quartal 2023 verfügbar sein werden:

- Einfacheres Management der Endpunktsicherheit: Single-Step-Implementierung auf allen Endpunkten

- Bessere IT-Forensik: Integration von forensischen Artefakten in die Konsolen für Gefahren-Management und -abwehr

- Erweiterter Support: Unterstützung von Apple Silicon, erweiterte Unterstützung des MITRE-Frameworks sowie FedRAMP-Zertifzierung

„Endpunkte sind die erste Verteidigungslinie, an der Unternehmen gegen Gefahren aus dem World Wide Web kämpfen“, erklärt Aparna Rayasam, Chief Product Officer von Trellix. „Zur Stärkung ihrer operativen Resilienz benötigen sie eine nahtlose, umfassende Lösung, die Endpunkte schützt, Bedrohungen erkennt und diese zuverlässig abwehrt. Die Kombination aus Endpoint Detection and Response mit ausgeklügelten forensischen Fähigkeiten macht die Endpoint Security Suite zu einer schlagkräftigen Lösung für das effektive Management der Endpunktsicherheit.“

Die Trellix Endpoint Security Suite ist als On-Premise- und Cloud-Bereitstellungsmodell verfügbar und unterstützt sowohl aktuelle als auch ältere Betriebssysteme. Die EDR-Komponente der Trellix Endpoint Security Suite ist darüber hinaus Testsieger (4,8 von 5,0 Punkten) bei den neuesten Gartner Peer Insights für EDR-Lösungen. Weitere Informationen erhalten Sie unter www.trellix.com/en-us/platform/endpoint-security.html oder auf der RSA Conference am Trellix-Stand N-5445.

Fachartikel

Studien

Drei Viertel aller DACH-Unternehmen haben jetzt CISOs – nur wird diese Rolle oft noch missverstanden

AI-Security-Report 2024 verdeutlicht: Deutsche Unternehmen sind mit Cybersecurity-Markt überfordert

Cloud-Transformation & GRC: Die Wolkendecke wird zur Superzelle

Threat Report: Anstieg der Ransomware-Vorfälle durch ERP-Kompromittierung um 400 %

Studie zu PKI und Post-Quanten-Kryptographie verdeutlicht wachsenden Bedarf an digitalem Vertrauen bei DACH-Organisationen

Whitepaper

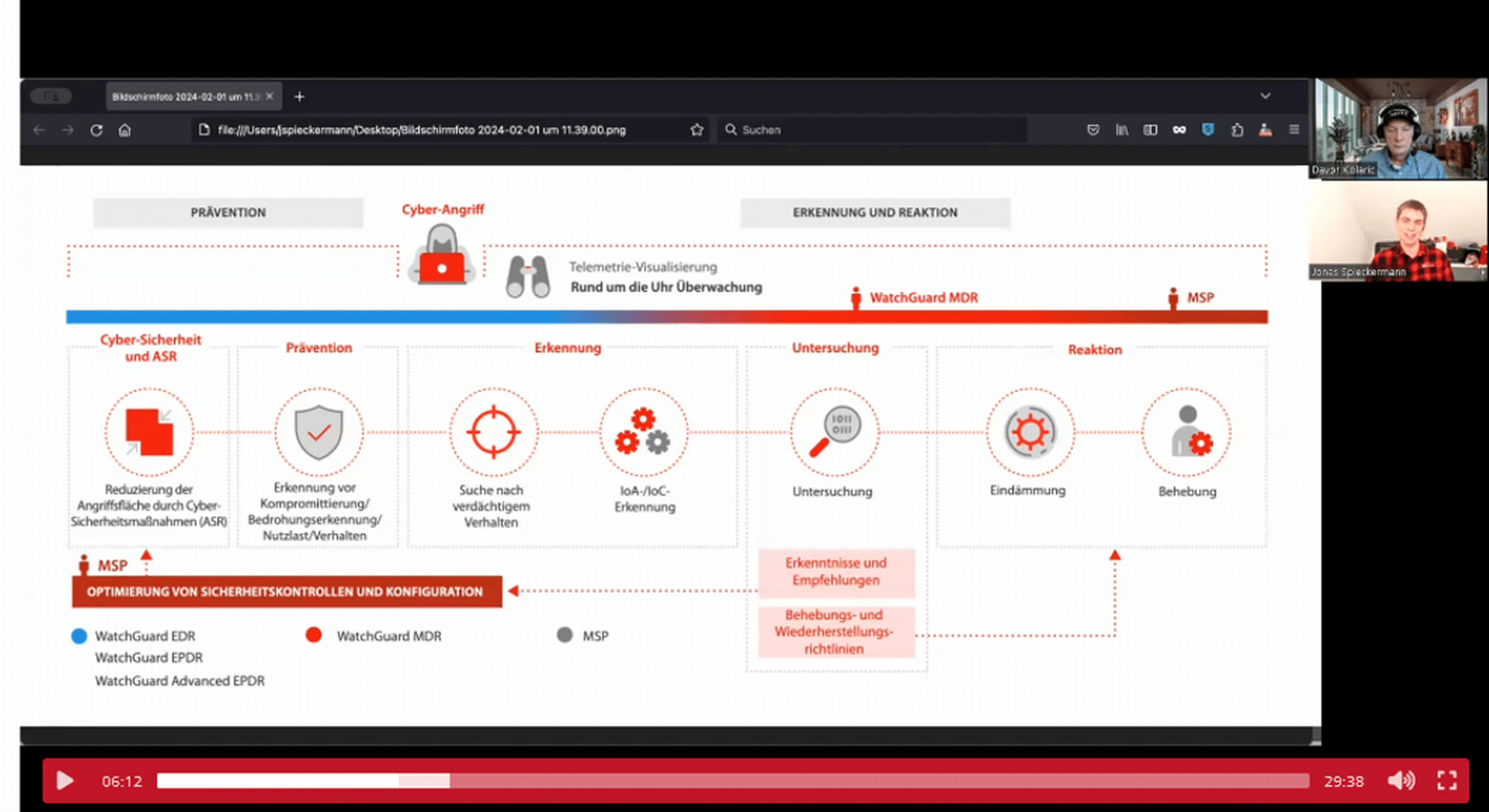

Unter4Ohren

Datenklassifizierung: Sicherheit, Konformität und Kontrolle

Die Rolle der KI in der IT-Sicherheit

CrowdStrike Global Threat Report 2024 – Einblicke in die aktuelle Bedrohungslandschaft

WatchGuard Managed Detection & Response – Erkennung und Reaktion rund um die Uhr ohne Mehraufwand