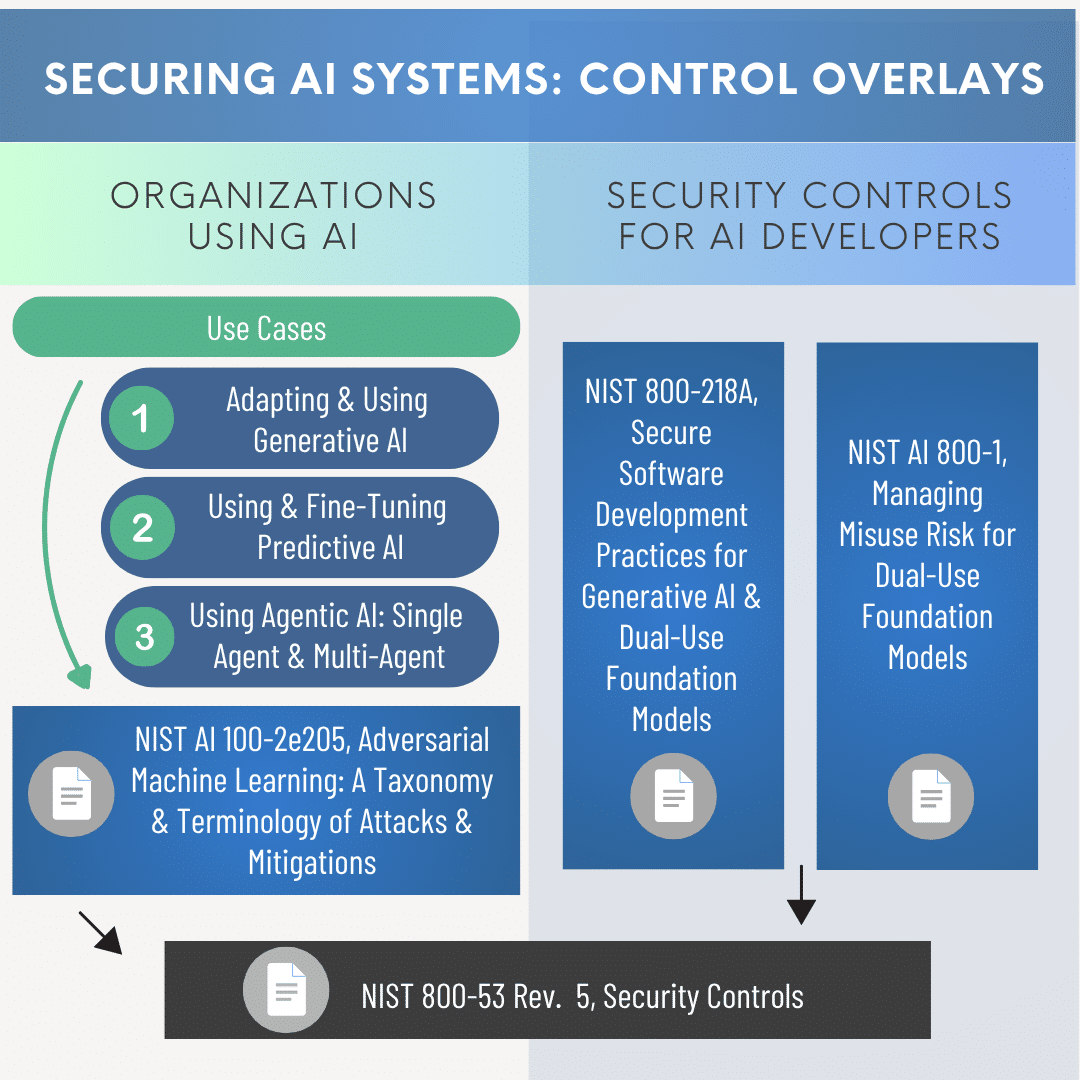

Das US-amerikanische National Institute of Standards and Technology (NIST) hat ein Konzeptpapier samt Aktionsplan zur Entwicklung spezieller Sicherheits-Overlays für Künstliche-Intelligenz-Systeme vorgestellt. Diese Overlays basieren auf dem etablierten NIST-Standard Special Publication 800-53 und sollen helfen, Cybersicherheitsrisiken bei Entwicklung und Einsatz von KI zu reduzieren.

In dem Papier beschreibt das NIST mehrere Anwendungsfälle, darunter generative und prädiktive KI, Single- und Multi-Agent-Systeme sowie spezielle Kontrollmechanismen für KI-Entwickler. Ziel ist es, passgenaue Sicherheitskontrollen für unterschiedliche KI-Szenarien zu definieren.

Begleitend hat das NIST einen öffentlichen Slack-Kanal mit dem Titel „NIST Overlays for Securing AI“ eingerichtet. Dort können Interessierte nicht nur den Fortschritt verfolgen, sondern auch Feedback geben, an Diskussionen mit Projektleitern teilnehmen und aktiv an der Ausarbeitung der Overlays mitwirken.

Das Institut ruft Fachleute und Organisationen dazu auf, Rückmeldungen zum Konzept und zum Aktionsplan einzureichen. So soll sichergestellt werden, dass die geplanten Sicherheitsmaßnahmen den vielfältigen Risiken moderner KI-Systeme gerecht werden.

Weitere Informationen zum Projekt „Control Overlays for AI“, zum Slack-Bereich und zur Teilnahme am Slack-Kanal finden Sie unter https://csrc.nist.gov/projects/cosais.

Das Projekt „Control Overlays for Securing AI Systems” (COSAiS) wird eine Reihe von Overlays zur Sicherung von KI-Systemen unter Verwendung der NIST Special Publication (SP) 800-53 Controls entwickeln. Die Control Overlays werden auch NIST SP 800-218A, Draft NIST AI 800-1 und NIST AI 100-2e2025 nutzen.

Die Kontrollüberlagerungen sind eine Reihe von implementierungsorientierten Richtlinien, die Anwendungsfälle mit verschiedenen Arten von KI-Systemen und spezifischen KI-Systemkomponenten (z. B. Trainings- und Testdaten, Modellgewichte und Konfigurationseinstellungen) behandeln. Die Überlagerungen konzentrieren sich auf den Schutz der Vertraulichkeit, Integrität und Verfügbarkeit von Informationen und Benutzern für jeden der folgenden vorgeschlagenen Anwendungsfälle:

- Anpassung und Verwendung generativer KI – Assistent/großes Sprachmodell (LLM)

- Verwendung und Feinabstimmung prädiktiver KI

- Verwendung von KI-Agentensystemen (KI-Agenten) – Einzelagent

- Verwendung von KI-Agentensystemen (KI-Agenten) – Multiagent

- Sicherheitskontrollen für KI-Entwickler

Weitere Informationen zu den Zielgruppen, dem Zweck und der vorläufigen Beschreibung der einzelnen Anwendungsfälle finden Sie im Konzeptpapier und hier.

Konzeptpapier

Grafik Quelle: NIST

Mehr zum Schmökern

Fachartikel

KI-Agenten als interne Sicherheitsrisiken: Was Experimente zeigen

MCP-Sicherheitsstudie: 555 Server mit riskanten Tool-Kombinationen identifiziert

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Irans Cyberoperationen vor „Epic Fury“: Gezielter Infrastrukturaufbau und Hacktivisten-Welle nach den Angriffen

Steuersaison als Angriffsfläche: Phishing-Kampagnen und Malware-Wellen im Überblick

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen