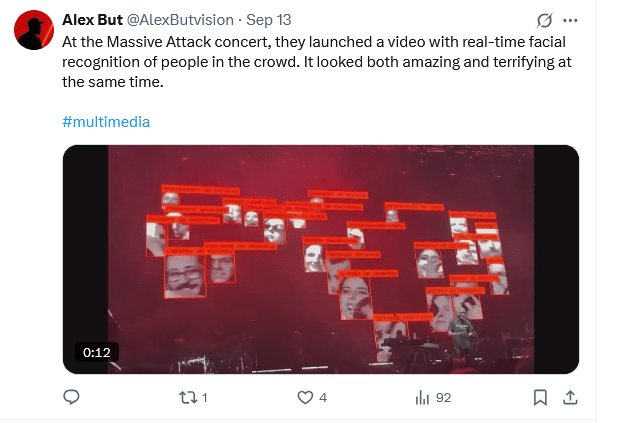

Die Band Massive Attack aus Bristol hat bei ihren jüngsten Konzerten Live-Gesichtserkennungstechnologie eingesetzt und damit für Irritationen gesorgt. Während der Show wurden die Gesichter der Zuschauer per Videofeed erfasst und als biometrische Daten auf einer LED-Leinwand verarbeitet und projiziert, berichtet Gadget Review.

Das Kollektiv verwandelte auf diese Weise unsichtbare Überwachung in ein künstlerisches Statement über digitale Kontrollsysteme. Ziel war es, die Allgegenwart solcher Technologien sichtbar zu machen und ein Gefühl der Unbehaglichkeit zu erzeugen.

Gleichzeitig wirft das Projekt Fragen auf: Unklare Zustimmungsprotokolle sowie die Handhabung der erhobenen Daten lassen ethische Zweifel an dieser Form der Überwachungskritik aufkommen.

Für die Konzertbesucher bedeutete dies ein ungewöhnliches Erlebnis. Wer zu „Teardrop“ tanzte, konnte plötzlich sein eigenes Gesicht auf der riesigen Leinwand hinter der Band wiederfinden – nicht als harmlose Aufnahme aus dem Publikum, sondern als Teil eines Echtzeit-Gesichtserkennungssystems.

Wenn Ihr Gesicht zur Show wird

Massive Attack nutzten bei ihrem letzten Auftritt Live-Gesichtserkennungstechnologie, um die Zuschauer zu erfassen und zu analysieren. Während der Tournee integrierte die Band Live-Videofeeds in die Show, die die Gesichter des Publikums aufnahmen, mit Erkennungssoftware verarbeiteten und die Ergebnisse als Teil des visuellen Erlebnisses projizierten.

Es handelte sich dabei nicht um versteckte Sicherheitsmaßnahmen – die biometrischen Daten der Besucher wurden unmittelbar Teil des künstlerischen Ausdrucks, unabhängig von einer Zustimmung.

In den sozialen Medien reagierten Fans gespalten: Einige lobten die Band dafür, eine Debatte über Überwachung angestoßen zu haben, andere äußerten Unbehagen über die unerwartete Datenerfassung. Die geteilten Reaktionen zeigten, dass die provokative Absicht der Band ihre Wirkung nicht verfehlte.

Kunst trifft auf digitalen Widerstand

Der Einsatz von Gesichtserkennung auf der Bühne steht im Einklang mit der langjährigen Kritik von Massive Attack an Überwachungskultur und digitalen Kontrollsystemen. Das Kollektiv aus Bristol hat politische Kommentare stets in seine Auftritte integriert – insbesondere zu den Themen Kontrolle und Datensicherheit. Kooperationen mit dem Filmemacher Adam Curtis und ihr konsequentes Engagement für Datenschutzfragen haben die Band zu prägenden Provokateuren dieses Moments gemacht.

Im Gegensatz zu üblicher Konzerttechnologie, die das Erlebnis optimiert, konfrontierte dieses System die Besucher direkt mit der Realität der Datenerfassung. Sichtbar wurde, was sonst verborgen bleibt: dass Gesichter aufgezeichnet, analysiert und möglicherweise gespeichert werden, ohne dass es einer ausdrücklichen Zustimmung bedarf.

Die Frage der Einwilligung

Unklar bleibt, was mit den erfassten biometrischen Daten geschah. Offizielle Angaben zur Speicherung oder Löschung hat die Band nicht gemacht. Diese Undurchsichtigkeit verstärkt die künstlerische Wirkung, wirft jedoch zugleich gewichtige Fragen zum Datenschutz auf.

Das Publikum reagierte gespalten. Datenschützer werteten die Aktion als Grenzverletzung unter dem Deckmantel der Kunst. Andere sahen darin eine notwendige Provokation, um die Akzeptanz von Gesichtserkennung im Alltag infrage zu stellen. Beide Perspektiven zeigen, dass die Intervention ihr Ziel, Unruhe zu stiften, erreicht hat.

Die Beziehung zur Technologie ist damit komplizierter geworden. Jeder Veranstaltungsort, jede Veranstaltung, jeder öffentliche Raum kann potenziell Gesichter erfassen. Massive Attack machten sichtbar, was normalerweise unsichtbar bleibt – und lösten damit tiefes Unbehagen aus. Die entscheidende Frage lautet nicht mehr, ob dies Kunst oder ein Eingriff in die Privatsphäre war, sondern wie selbstverständlich Überwachung bereits Teil des Alltags geworden ist.

Mehr Lesestoff für Sie

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

CrackArmor: AppArmor-Schwachstellen ermöglichen Root-Zugriff auf über 12 Millionen Linux-Systemen

KI-Agenten als interne Sicherheitsrisiken: Was Experimente zeigen

MCP-Sicherheitsstudie: 555 Server mit riskanten Tool-Kombinationen identifiziert

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Irans Cyberoperationen vor „Epic Fury“: Gezielter Infrastrukturaufbau und Hacktivisten-Welle nach den Angriffen

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen