Google erweitert die clientseitige Verschlüsselung für Google Tabellen. Nutzer können verschlüsselte Dateien jetzt vollständig importieren, exportieren, entschlüsseln und im Office-Modus bearbeiten – inklusive Konvertierung nach Microsoft Excel.

Die Neuerung erleichtert die Einhaltung von Compliance-Vorgaben und sorgt für volle Interoperabilität mit Microsoft-Dateiformaten.

Erste Schritte

- Administratoren: Diese Funktion ist standardmäßig für Organisationen mit clientseitiger Verschlüsselung verfügbar und kann auf Organisationseinheitsebene konfiguriert werden. Weitere Informationen zur Verwendung des Datenexport-Tools oder von Google Vault zum Exportieren verschlüsselter Tabellenkalkulationsdateien aus Google Workspace, zum Entschlüsselungstool zum Entschlüsseln der exportierten Dateien und zum Konvertieren exportierter und entschlüsselter Google-Dateien in Microsoft Office-Dateien finden Sie im Hilfezentrum. Oder erfahren Sie, wie Sie mit verschlüsselten Excel-Dateien in Drive arbeiten.

- Endnutzer: Es sind keine Maßnahmen erforderlich. In unserem Hilfezentrum erfahren Sie, wie Sie mit verschlüsselten Dateien in Drive, Docs, Sheets und Slides beginnen und wie Sie mit Office-Dateien mithilfe der Office-Bearbeitung arbeiten.

Konvertieren Sie eine vorhandene Datei über die Menüoption „Kopie erstellen“ in eine verschlüsselte Datei. Quelle: Google

Eine verschlüsselte Excel-Datei, die mit Google Sheets geöffnet wurde, mit der Option zum Herunterladen und Entschlüsseln. Quelle: Google

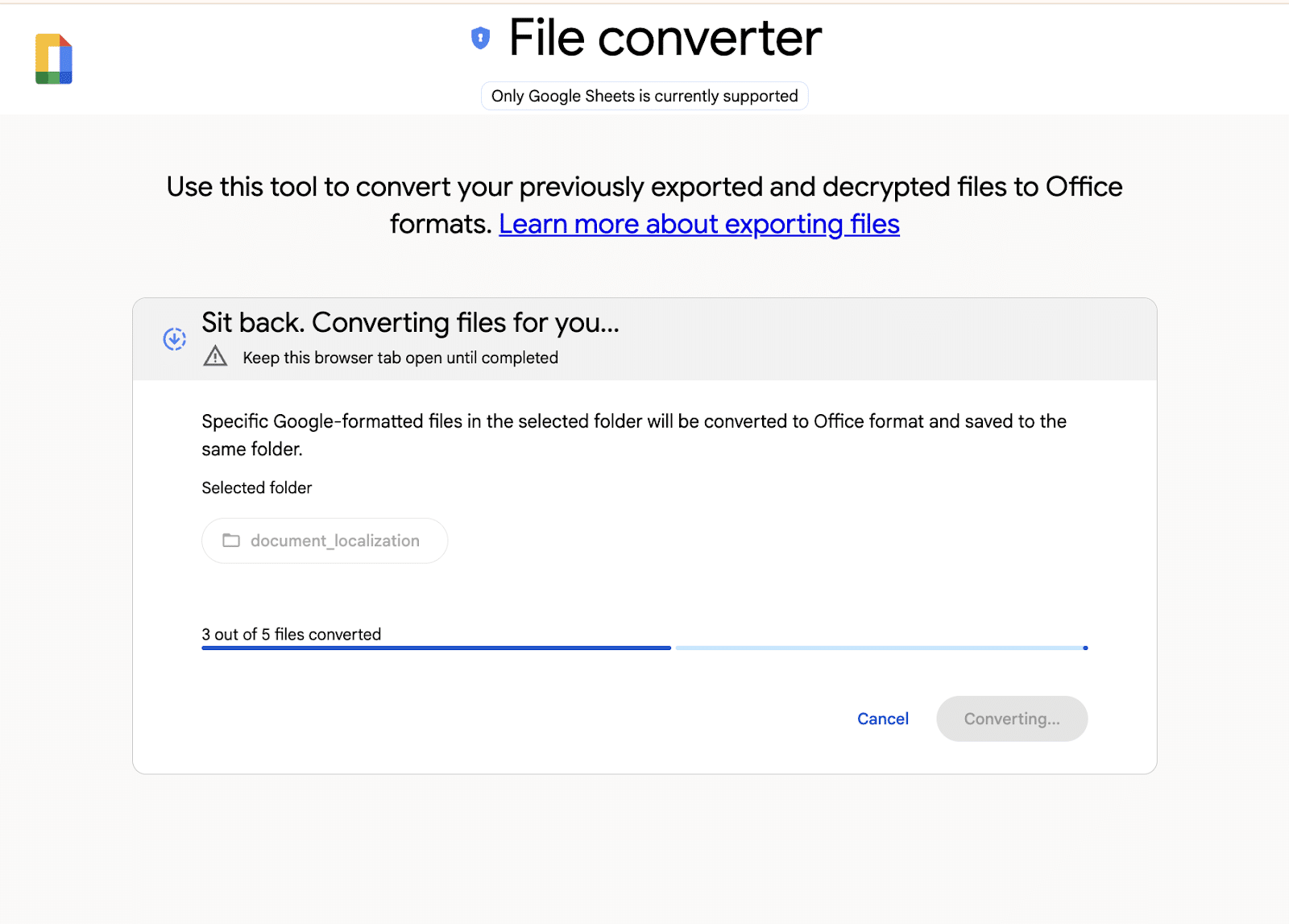

Das Konvertierungstool, mit dem exportierte Google Sheets-Dateien in das Microsoft Office-Format konvertiert werden können. Quelle: Google

Einführungszeitpunkt

- Rapid Release-Domains: Schrittweise Einführung (bis zu 15 Tage für die Sichtbarkeit der Funktion) ab dem 4. September 2025

- Scheduled Release-Domains: Schrittweise Einführung (bis zu 15 Tage für die Sichtbarkeit der Funktion) ab dem 18. September 20205

Verfügbarkeit

Verfügbar für Google Workspace-Kunden mit

- Enterprise Plus

- Education Standard und Plus

- Frontline Plus

Entdecken Sie mehr

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

OpenClaw-Skills als neuer Malware-Verteilweg: Erkenntnisse von VirusTotal

ShinyHunters: Voice-Phishing-Kampagne zielt auf Cloud-Plattformen ab

ShinyHunters-Angriffe: Mandiant zeigt wirksame Schutzmaßnahmen gegen SaaS-Datendiebstahl

Phishing-Angriff: Cyberkriminelle missbrauchen Microsoft-Infrastruktur für Betrugsmaschen

Wie Angreifer proprietäre KI-Modelle über normale API-Zugriffe stehlen können

Studien

Deutsche Unicorn-Gründer bevorzugen zunehmend den Standort Deutschland

IT-Modernisierung entscheidet über KI-Erfolg und Cybersicherheit

Neue ISACA-Studie: Datenschutzbudgets werden trotz steigender Risiken voraussichtlich schrumpfen

Cybersecurity-Jahresrückblick: Wie KI-Agenten und OAuth-Lücken die Bedrohungslandschaft 2025 veränderten

![Featured image for “Phishing-Studie deckt auf: [EXTERN]-Markierung schützt Klinikpersonal kaum”](https://www.all-about-security.de/wp-content/uploads/2025/12/phishing-4.jpg)

Phishing-Studie deckt auf: [EXTERN]-Markierung schützt Klinikpersonal kaum

Whitepaper

DigiCert veröffentlicht RADAR-Bericht für Q4 2025

Koordinierte Cyberangriffe auf polnische Energieinfrastruktur im Dezember 2025

Künstliche Intelligenz bedroht demokratische Grundpfeiler

Insider-Risiken in Europa: 84 Prozent der Hochrisiko-Organisationen unzureichend vorbereitet

ETSI veröffentlicht weltweit führenden Standard für die Sicherung von KI

Hamsterrad-Rebell

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg

Cyberversicherung ohne Datenbasis? Warum CIOs und CISOs jetzt auf quantifizierbare Risikomodelle setzen müssen

Identity Security Posture Management (ISPM): Rettung oder Hype?

Platform Security: Warum ERP-Systeme besondere Sicherheitsmaßnahmen erfordern