Google erweitert die clientseitige Verschlüsselung für Google Tabellen. Nutzer können verschlüsselte Dateien jetzt vollständig importieren, exportieren, entschlüsseln und im Office-Modus bearbeiten – inklusive Konvertierung nach Microsoft Excel.

Die Neuerung erleichtert die Einhaltung von Compliance-Vorgaben und sorgt für volle Interoperabilität mit Microsoft-Dateiformaten.

Erste Schritte

- Administratoren: Diese Funktion ist standardmäßig für Organisationen mit clientseitiger Verschlüsselung verfügbar und kann auf Organisationseinheitsebene konfiguriert werden. Weitere Informationen zur Verwendung des Datenexport-Tools oder von Google Vault zum Exportieren verschlüsselter Tabellenkalkulationsdateien aus Google Workspace, zum Entschlüsselungstool zum Entschlüsseln der exportierten Dateien und zum Konvertieren exportierter und entschlüsselter Google-Dateien in Microsoft Office-Dateien finden Sie im Hilfezentrum. Oder erfahren Sie, wie Sie mit verschlüsselten Excel-Dateien in Drive arbeiten.

- Endnutzer: Es sind keine Maßnahmen erforderlich. In unserem Hilfezentrum erfahren Sie, wie Sie mit verschlüsselten Dateien in Drive, Docs, Sheets und Slides beginnen und wie Sie mit Office-Dateien mithilfe der Office-Bearbeitung arbeiten.

Konvertieren Sie eine vorhandene Datei über die Menüoption „Kopie erstellen“ in eine verschlüsselte Datei. Quelle: Google

Eine verschlüsselte Excel-Datei, die mit Google Sheets geöffnet wurde, mit der Option zum Herunterladen und Entschlüsseln. Quelle: Google

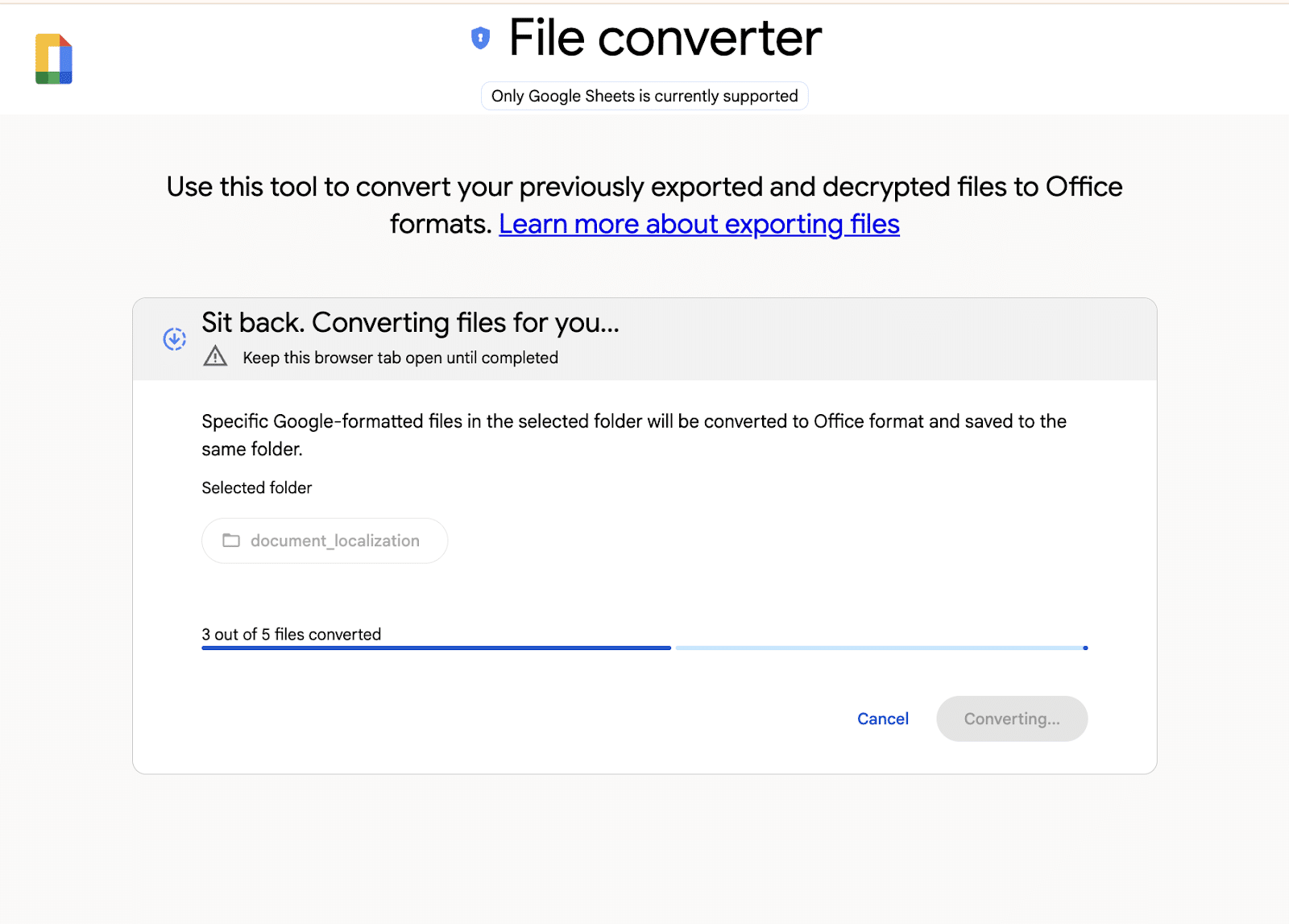

Das Konvertierungstool, mit dem exportierte Google Sheets-Dateien in das Microsoft Office-Format konvertiert werden können. Quelle: Google

Einführungszeitpunkt

- Rapid Release-Domains: Schrittweise Einführung (bis zu 15 Tage für die Sichtbarkeit der Funktion) ab dem 4. September 2025

- Scheduled Release-Domains: Schrittweise Einführung (bis zu 15 Tage für die Sichtbarkeit der Funktion) ab dem 18. September 20205

Verfügbarkeit

Verfügbar für Google Workspace-Kunden mit

- Enterprise Plus

- Education Standard und Plus

- Frontline Plus

Entdecken Sie mehr

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

Phishing über LiveChat: Wie Angreifer SaaS-Plattformen für Datendiebstahl nutzen

XWorm 7.1 und Remcos RAT: Angreifer setzen auf dateilose Techniken und Windows-Bordmittel

KI im Cyberkonflikt: Warum Verteidiger die Nase vorn haben

KadNap: Wie ein neues Botnetz tausende Asus-Router als Proxy-Knoten missbraucht

ClickFix-Variante nutzt WebDAV und trojanisierte Electron-App zur Malware-Verteilung

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg