Am 5. September 2025 hat GitGuardian einen großangelegten Angriff auf die Software-Lieferkette aufgedeckt. Unter dem Namen GhostAction kompromittierten Angreifer 327 GitHub-Nutzer und schleusten bösartige Workflows in 817 Repositorys ein. Insgesamt wurden 3.325 Geheimnisse wie PyPI-, npm- und DockerHub-Token über HTTP-POST-Anfragen an einen Remote-Server exfiltriert.

Entdeckung des Angriffs

Der Angriff fiel erstmals im Zusammenhang mit dem Projekt FastUUID auf. Am 2. September hatte der kompromittierte Maintainer mit dem Nutzernamen Grommash9 einen Commit mit dem Titel Add Github Actions Security workflow eingespielt. Darin befand sich eine manipulierte Workflow-Datei, die auf das Abgreifen von Tokens ausgelegt war.

Am 5. September meldete GitGuardian den Vorfall an PyPI, woraufhin das Projekt zunächst schreibgeschützt wurde. Noch am selben Tag machte der Maintainer den schädlichen Commit rückgängig. Durch die schnelle Reaktion blieb der Schaden für FastUUID begrenzt, obwohl das Paket als Abhängigkeit in größeren Projekten wie BerriAI/litellm genutzt wird.

Größere Dimension

Untersuchungen ergaben, dass der Angriff weit über FastUUID hinausging. Der kompromittierte Nutzer hatte identische Workflows in weitere öffentliche und private Repositorys eingeschleust. Mithilfe historischer Commit-Daten identifizierte GitGuardian schließlich Hunderte ähnliche Angriffe. Insgesamt wurden 327 Entwickler kompromittiert.

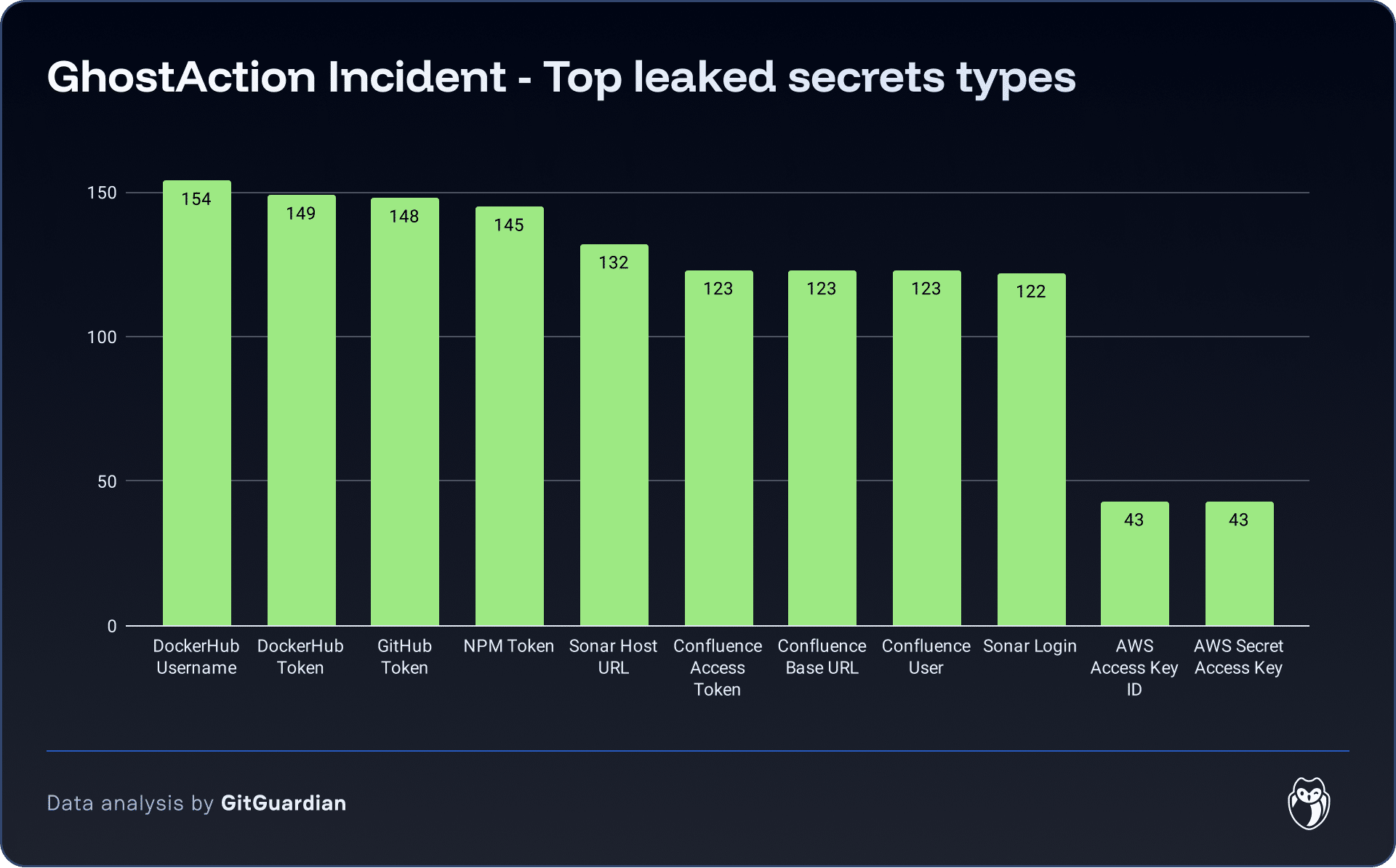

Die Analyse zeigte, dass 3.325 Geheimnisse betroffen waren – darunter vor allem DockerHub-Anmeldedaten, GitHub- und npm-Token. Besonders die kompromittierten npm-Zugangsdaten bergen ein anhaltendes Risiko für die Lieferkette.

Der Exfiltrationsserver war unter der Domain hxxps://bold-dhawan.45-139-104-115.plesk.page erreichbar und bis zum 5. September 2025 aktiv.

Grafik Quelle: GitGuardian

Reaktionen und Folgen

GitGuardian begann unmittelbar nach der Entdeckung mit der Benachrichtigung betroffener Entwickler. Von den 817 kompromittierten Repositorys waren zu diesem Zeitpunkt 100 bereits bereinigt. In 573 weiteren konnte GitGuardian Warnmeldungen hinterlegen. Erste Rückmeldungen bestätigten, dass Angreifer die gestohlenen Zugangsdaten, darunter auch AWS-Schlüssel und Datenbank-Logins, aktiv nutzten.

Die Untersuchung zeigte, dass neben Python- auch Rust-, JavaScript- und Go-Projekte betroffen waren. Teilweise wurden ganze SDK-Portfolios einzelner Unternehmen kompromittiert.

Am 5. September informierte GitGuardian die Sicherheitsteams von GitHub, npm und PyPI. Erste Einschätzungen deuten darauf hin, dass in den folgenden Tagen neun npm- und 15 PyPI-Pakete von einer weiteren Kompromittierung bedroht waren.

Zur Unterstützung veröffentlichte GitGuardian Indikatoren für eine mögliche Betroffenheit, darunter den Namen der schädlichen Workflow-Dateien, Commit-Beschreibungen sowie die Adresse des Exfiltrationsservers.

Einschätzung

Die GhostAction-Kampagne gilt als eine der bislang größten Kompromittierungen von GitHub-Workflows. Hunderte Projekte waren betroffen, Tausende Geheimnisse wurden entwendet. Die Untersuchungen dauern an.

Unsere Leseempfehlungen

Bild/Quelle:Pixabay

Fachartikel

Microsoft-Cloud GCC High: Wie FedRAMP eine kritisch bewertete Technologie für US-Behörden genehmigte

CrackArmor: AppArmor-Schwachstellen ermöglichen Root-Zugriff auf über 12 Millionen Linux-Systemen

KI-Agenten als interne Sicherheitsrisiken: Was Experimente zeigen

MCP-Sicherheitsstudie: 555 Server mit riskanten Tool-Kombinationen identifiziert

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen