Googles Threat Intelligence Group hat eine vollständige iOS-Exploit-Kette namens DarkSword identifiziert, die von staatlich geförderten Akteuren sowie kommerziellen Überwachungsanbietern seit mindestens November 2025 eingesetzt wird. Die Kette ermöglicht die vollständige Kompromittierung von iOS-Geräten und wurde gegen Ziele in Saudi-Arabien, der Türkei, Malaysia und der Ukraine eingesetzt. Alle betroffenen Schwachstellen sind inzwischen gepatcht.

DarkSword: Wie ein iOS-Exploit-Kit unter mehreren Angreifern zirkuliert

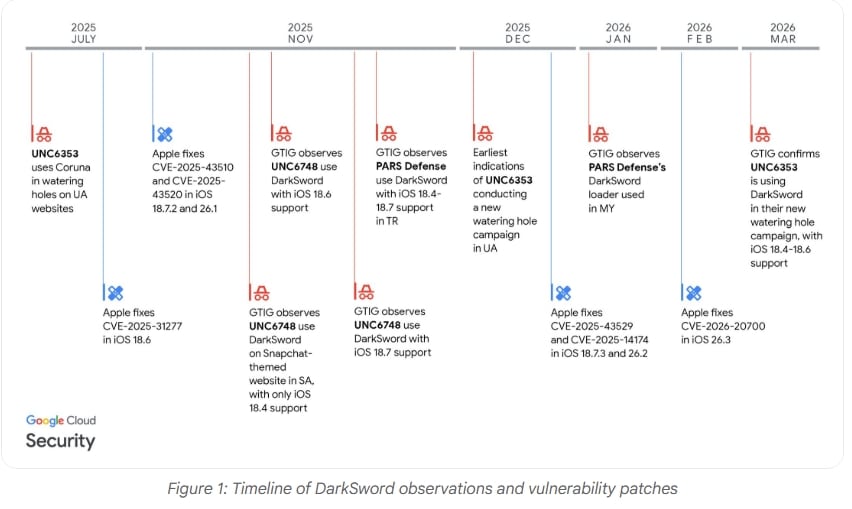

Die Google Threat Intelligence Group (GTIG) hat eine iOS-Exploit-Kette dokumentiert, der sie den Namen DarkSword gibt – abgeleitet aus Hinweisen in wiederhergestellten Payloads. Das Kit nutzt insgesamt sechs Schwachstellen aus, richtet sich gegen iOS-Versionen 18.4 bis 18.7 und ermöglicht die vollständige Kontrolle über ein kompromittiertes Gerät. Seit mindestens November 2025 beobachtet GTIG den aktiven Einsatz durch mehrere voneinander unabhängige Akteure – darunter kommerzielle Überwachungsanbieter sowie mutmaßlich staatlich beauftragte Gruppen. Das Muster erinnert an das zuvor dokumentierte Coruna-iOS-Exploit-Kit, das ebenfalls von mehreren Akteuren gleichzeitig genutzt wurde.

Grafik Quelle: GTIG

Nach erfolgreicher Kompromittierung eines Geräts werden je nach Angreifer unterschiedliche Malware-Familien eingesetzt. GTIG hat drei davon identifiziert und dokumentiert:

- GHOSTBLADE – ein Dataminer, der eine Vielzahl von Gerätedaten sammelt und via HTTP(S) an einen vom Angreifer kontrollierten Server überträgt

- GHOSTKNIFE – eine modulare Backdoor mit Funktionen zur Audioaufzeichnung über das Mikrofon, Screenshot-Erstellung, Standortverfolgung und Nachrichtenexfiltration

- GHOSTSABER – eine Backdoor mit Dateiauflistung, Datenexfiltration und der Möglichkeit zur Ausführung beliebigen JavaScript-Codes auf dem Zielgerät

Wer nutzt DarkSword – und wie?

GTIG hat drei Bedrohungsakteure mit konkreten Kampagnen in Verbindung gebracht. Ihre Vorgehensweisen unterscheiden sich teils deutlich, was auf eine gemeinsame Basis-Infrastruktur hindeutet, die jeder Akteur individuell angepasst hat.

UNC6748 – Angriffe über eine gefälschte Snapchat-Website

Anfang November 2025 identifizierte GTIG den Cluster UNC6748, der eine Website mit dem Namen snapshare[.]chat betrieb, die optisch an Snapchat angelehnt war und gezielt Nutzer in Saudi-Arabien ansprechen sollte. Die Landing Page enthielt JavaScript-Code mit einer Mischung aus Verschleierungstechniken und lud über einen dynamisch erzeugten IFrame eine weitere Ressource nach. Zudem wurde ein Session-Storage-Schlüssel namens „uid“ gesetzt und vor jedem Ladevorgang geprüft – ein Mechanismus, der eine Mehrfachinfektion bereits kompromittierter Geräte verhindern soll.

Im Verlauf des Novembers 2025 beobachtete GTIG mehrere Aktualisierungen an dieser Infrastruktur:

- Hinzufügung von Anti-Debugging-Maßnahmen, um die Analyse zu erschweren

- Einbindung eines zweiten RCE-Exploits für iOS 18.6

- Nachträgliche Erweiterung um einen dritten Exploit für iOS 18.7

Letzterer enthielt einen Logikfehler im Loader, der dazu führte, dass der iOS-18.7-Exploit unabhängig von der tatsächlichen Geräteversion geladen wurde. Die Analyse deutet darauf hin, dass diese Module möglicherweise bereits Monate vor dem eigentlichen Einsatz durch UNC6748 entwickelt worden waren – iOS 18.7 war zu diesem Zeitpunkt bereits seit zwei Monaten verfügbar, wurde aber in der ursprünglichen Logik nicht berücksichtigt.

Gerät das Ziel mit Chrome auf die Infektionsseite, wird über den Protokoll-Handler x-safari-https ein Wechsel zu Safari erzwungen – ein Hinweis darauf, dass UNC6748 zum damaligen Zeitpunkt keinen Chrome-Exploit besaß. Während des Infektionsprozesses wird das Opfer auf die legitime Snapchat-Website weitergeleitet, um die Aktivität zu verschleiern. Als finale Payload setzt UNC6748 durchgehend GHOSTKNIFE ein.

PARS Defense – kommerzieller Anbieter mit höherer OPSEC-Sorgfalt

Ende November 2025 dokumentierte GTIG Aktivitäten, die dem türkischen kommerziellen Überwachungsanbieter PARS Defense zugeordnet werden. Im Vergleich zu UNC6748 wurden die Kampagnen mit merklich höherer operativer Sorgfalt durchgeführt: Der Exploit-Loader sowie einzelne Exploit-Phasen waren verschleiert, die Übertragung der Exploits zwischen Server und Zielgerät wurde mit ECDH und AES verschlüsselt. Zudem lud der Loader je nach erkannter iOS-Version korrekt den passenden RCE-Exploit – ein Fehler, der bei UNC6748 aufgetreten war.

Im Januar 2026 beobachtete GTIG weitere Aktivitäten in Malaysia, die einem anderen Kunden von PARS Defense zugeordnet werden. Der dort eingesetzte Loader enthielt zusätzliche Logik zur Geräteidentifizierung. Als finale Payload kam GHOSTSABER zum Einsatz – eine Backdoor, die sich in Aufbau und Funktionsumfang von GHOSTKNIFE unterscheidet und spezifisch für die Infrastruktur von PARS Defense entwickelt worden zu sein scheint.

UNC6353 – mutmaßlicher russischer Akteur mit Watering-Hole-Angriffen gegen die Ukraine

Der Bedrohungscluster UNC6353 war GTIG bereits seit dem Sommer 2025 bekannt, als er das Coruna-Exploit-Kit in Watering-Hole-Angriffen gegen ukrainische Websites einsetzte. Ab mindestens Dezember 2025 – und bis in den März 2026 hinein – integrierte UNC6353 DarkSword in diese laufenden Kampagnen, um GHOSTBLADE zu verbreiten.

Kompromittierte ukrainische Websites wurden mit einem bösartigen Script-Tag versehen, das eine erste Auslieferungsstufe von einem UNC6353-Server nachlud. Von dort wurde ein IFrame geladen, dessen Quellcode inhaltliche Überschneidungen mit dem Code von UNC6748 und PARS Defense aufweist – jedoch mit einem aufschlussreichen Unterschied: Ein Kommentar im Quellcode ist auf Russisch verfasst und gibt sinngemäß an, dass der uid-Schlüssel gesetzt werden solle, ohne dass sein genauer Verwendungszweck für die nachfolgenden Stufen klar sei.

Bemerkenswert ist, dass UNC6353 nur iOS 18.4–18.6 unterstützte – obwohl die Kampagne zeitlich nach den Einsätzen von UNC6748 und PARS Defense stattfand, die auch iOS 18.7 abdeckten. Der Loader dieser Version lud die RCE-Module jedoch korrekt entsprechend der jeweiligen iOS-Version – ein Fehler, der in früheren UNC6748-Varianten aufgetreten war. GTIG informierte CERT-UA und arbeitete mit der Behörde zusammen, um die Kampagne einzudämmen.

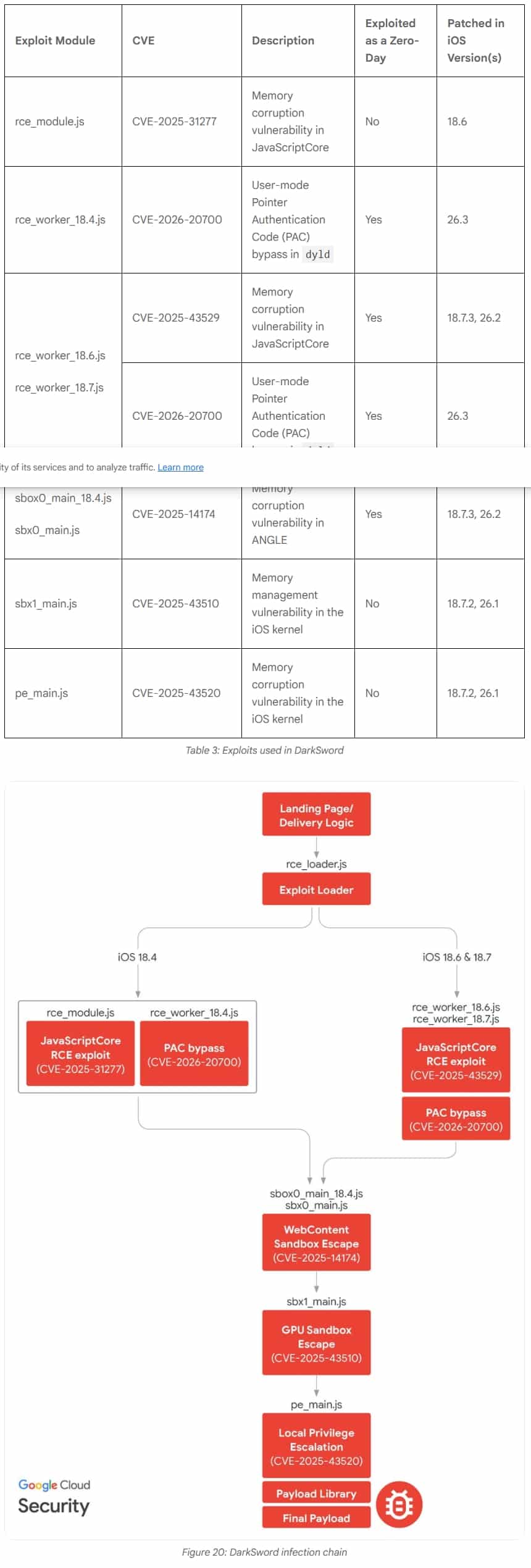

Technischer Aufbau der Exploit-Kette

DarkSword verwendet für alle Phasen der Infektionskette reines JavaScript – sowohl für die Exploits selbst als auch für die finalen Payloads. Das unterscheidet das Kit vom verwandten Coruna-Exploit-Kit und hat einen praktischen Vorteil für die Entwickler: Da kein nativer Binärcode ausgeführt werden muss, entfällt die Notwendigkeit, die iOS-Schutzmechanismen Page Protection Layer (PPL) und Secure Page Table Monitor (SPTM) zu umgehen, die die Ausführung nicht signierter Binärdateien blockieren.

Die Kette besteht aus vier aufeinanderfolgenden Stufen:

Stufe 1 – Remote Code Execution (RCE)

Je nach iOS-Version wird eine von zwei Schwachstellen in JavaScriptCore ausgenutzt, der JavaScript-Engine hinter WebKit und Safari:

- CVE-2025-31277 – ein Typverwechslungsfehler im JIT-Optimierer, ausgenutzt auf iOS-Versionen vor 18.6

- CVE-2025-43529 – ein Garbage-Collection-Fehler in der DFG-JIT-Schicht, ausgenutzt auf iOS 18.6 und 18.7

Beide Schwachstellen werden direkt mit CVE-2026-20700 verkettet, einem Fehler in dyld, der zur Umgehung der Pointer Authentication Codes (PAC) im Benutzermodus genutzt wird und die Ausführung beliebigen Codes ermöglicht.

Stufe 2 – Verlassen der WebContent-Sandbox

Safari isoliert seine Rendering-Komponente (WebContent-Prozess) strikt vom restlichen System. DarkSword nutzt CVE-2025-14174, eine unzureichende Parametervalidierung in der WebGL-Bibliothek ANGLE, um durch gezielte Speicheroperationen außerhalb des erlaubten Bereichs beliebigen Code im GPU-Prozess von Safari auszuführen.

Stufe 3 – Verlassen der GPU-Sandbox

Der GPU-Prozess verfügt zwar über mehr Berechtigungen als der WebContent-Prozess, hat aber weiterhin keinen vollständigen Systemzugang. Über CVE-2025-43510, einen Copy-on-Write-Fehler in der Speicherverwaltung des XNU-Kernels, gelingt der Sprung zum Systemdienst mediaplaybackd, der über erweiterte Systemrechte verfügt. Dies geschieht, indem eine Kopie der JavaScriptCore-Laufzeitumgebung in den mediaplaybackd-Prozess geladen und dort der nächste Exploit ausgeführt wird.

Stufe 4 – Kernel-Privilegienerweiterung und finale Payload

Das abschließende Modul nutzt CVE-2025-43520, eine Race Condition im Kernel-Modus der XNU-Dateisystemimplementierung (VFS), um Lese- und Schreibzugriff auf den physischen und virtuellen Systemspeicher zu erlangen. Auf dieser Basis werden Bibliotheksklassen geladen, die von den verschiedenen Post-Exploitation-Payloads genutzt werden – darunter Abstraktionen zur Speichermanipulation und eine POSIX-ähnliche Dateisystem-API.

Grafik Quelle: GTIG

Die drei Malware-Familien im Detail

GHOSTKNIFE

GHOSTKNIFE ist eine in JavaScript geschriebene Backdoor, die von UNC6748 eingesetzt wird. Sie kommuniziert mit ihrem Command-and-Control-Server über ein eigenes binäres Protokoll via HTTP, verschlüsselt mit einem ECDH- und AES-basierten Verfahren. Zu den Funktionen gehören:

- Exfiltration von Kontozugangsdaten, Nachrichten, Browserdaten und Standortverlauf

- Audioaufzeichnung über das Mikrofon

- Screenshot-Erstellung

- Herunterladen von Dateien vom C2-Server

- Aktualisierung der eigenen Konfiguration aus der Ferne

Dateien werden unter /tmp/<uuid>.<numbers> abgelegt, mit Unterordnern für Speicher, Daten und temporäre Dateien. Jedes Modul schreibt seine Ergebnisse in einen individuell generierten Pfad. Zudem löscht GHOSTKNIFE regelmäßig Absturzprotokolle vom Gerät, um Spuren zu verwischen.

GHOSTSABER

GHOSTSABER ist die von PARS Defense verwendete JavaScript-Backdoor und kommuniziert über HTTP(S) mit dem C2-Server. Der Funktionsumfang umfasst:

- Geräte- und Kontoerfassung

- Dateiauflistung und Datenexfiltration

- Ausführung beliebigen JavaScript-Codes

Einzelne Befehle – darunter Audioaufzeichnung und Geolokalisierung – sind im analysierten Code zwar referenziert, jedoch nicht vollständig implementiert. GTIG vermutet, dass nachgeladene Binärmodule diese Funktionen zur Laufzeit ergänzen könnten.

GHOSTBLADE

GHOSTBLADE ist der von UNC6353 eingesetzte Dataminer. Im Vergleich zu GHOSTKNIFE und GHOSTSABER ist er weniger umfangreich: Er unterstützt keine zusätzlichen Module und läuft nicht dauerhaft im Hintergrund. Dennoch enthält er – wie GHOSTKNIFE – Code zum Löschen von Absturzberichten. Das analysierte Sample wies eine vollständige Debug-Protokollierung sowie zahlreiche Kommentare im Code auf, was auf eine noch aktive Entwicklungsphase hindeutet.

GTIG geht aufgrund der engen Verzahnung zwischen GHOSTBLADE und den gemeinsamen Bibliotheken der Exploit-Kette sowie konsistenter Codierungsstile davon aus, dass GHOSTBLADE wahrscheinlich von den DarkSword-Entwicklern selbst stammt – und nicht von den einsetzenden Akteuren. GHOSTKNIFE und GHOSTSABER hingegen nutzen diese Bibliotheken auf eine Weise, die auf externe Entwickler hindeutet.

Patch-Status der betroffenen Schwachstellen

GTIG meldete alle in DarkSword verwendeten Schwachstellen Ende 2025 an Apple. Der aktuelle Patch-Stand:

- CVE-2025-31277 – behoben in iOS 18.6

- CVE-2025-43529 – behoben in iOS 18.7.3 und iOS 26.2

- CVE-2025-14174 – behoben in iOS 18.7.3 und iOS 26.2

- CVE-2025-43510 – behoben in iOS 18.7.2 und iOS 26.1

- CVE-2025-43520 – behoben in iOS 18.7.2 und iOS 26.1

- CVE-2026-20700 – behoben in iOS 26.3

Mit iOS 26.3 sind alle sechs Schwachstellen vollständig geschlossen. GTIG empfiehlt ein sofortiges Update auf die aktuelle iOS-Version. Ist ein Update nicht möglich, sollte der Lockdown-Modus aktiviert werden. Alle bekannten Domains, die an der Verbreitung von DarkSword beteiligt waren, wurden in Googles Safe Browsing aufgenommen.

Die Untersuchung wurde in Zusammenarbeit mit Lookout, iVerify, Google Project Zero und dem Apple Security Engineering & Architecture Team durchgeführt.

Mehr Details entdecken

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

DarkSword: iOS-Exploit-Kit von Staatshackern und Spyware-Anbietern aktiv genutzt

Cortex XDR: Wenn Erkennungslogik zur Schwachstelle wird

Keepit KI-Integration: Warum Backup-Systeme andere KI-Regeln brauchen

Phishing über LiveChat: Wie Angreifer SaaS-Plattformen für Datendiebstahl nutzen

XWorm 7.1 und Remcos RAT: Angreifer setzen auf dateilose Techniken und Windows-Bordmittel

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen