Akamai-Experten haben Beweise für einen Angreifer entdeckt, der WordPress-Websites parasitär nutzt, um einen umfassenden PayPal-Phishing-Betrug durchzuführen.

Phishing ist eine besonders verbreitete Methode der Cyberkriminalität. Dabei werden Betrugsmaschen immer professioneller. So nehmen die Vorfälle kontinuierlich zu, obwohl User sensibler für Online-Betrügereien und Social-Engineering-Techniken werden.

Ein aktuelles Beispiel dafür entdeckte der Security-Experte Akamai jüngst bei der Untersuchung eines WordPress-Honeypots: Eine PayPal-Betrugsseite offenbarte eine Datei im .zip-Format. Die Datei mit dem Namen paypal_crax_original.zip enthält mehr als 150 Dateien, vom PHP-Quellcode bis hin zu Schriftartendateien.

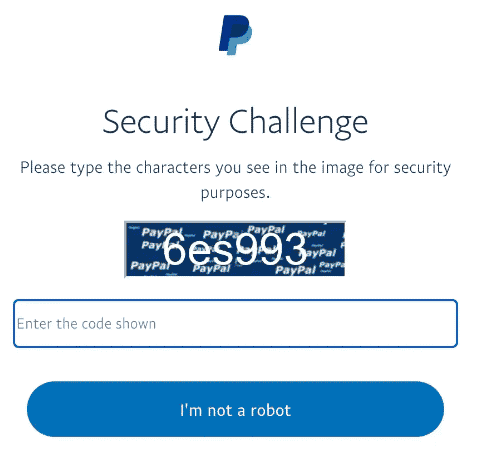

Um den Betrug zu verschleiern, hat der Angreifer das Erscheinungsbild von PayPal nachgebaut. Dabei werden etwa Captchas verwendet, die dem Benutzer als übliches Tool vertraut sind.

Abgesehen von den typischen Kreditkarteninformationen oder dem Abgreifen von Anmeldedaten zielt dieser Betrug auf einen vollständigen Identitätsdiebstahl ab. Das Kit nutzt verschiedene Social-Engineering-Techniken, um die Opfer in die Irre zu führen und sie dazu zu bringen, mehr und mehr sensible Informationen preiszugeben.

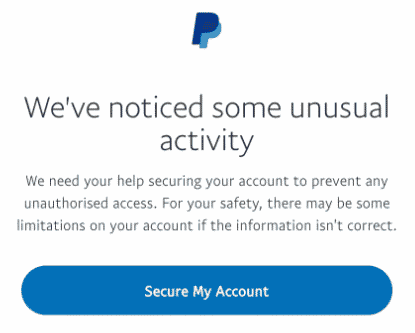

So wird etwa das Vertrauen der Nutzer gewonnen, indem das Kit auf angebliche ungewöhnliche Aktivitäten auf dem Konto hinweist. Um die scheinbar gefährdete Sicherheit wiederherzustellen, werden Benutzer aufgefordert, zusätzlich zu ihren Bankdaten und E-Mail-Passwörtern staatliche Dokumente und Fotos einzureichen sowie umfangreiche persönliche Daten einzugeben.

Gefährlich ist dieser Betrugsversuch besonders durch das scheinbar seriöse Aussehen. Der Autor des Phishing-Kits verwendet htaccess, um die URLs so umzuschreiben, dass am Ende der URL kein .php steht. Dadurch erhält die Phishing-Seite ein professionelleres Aussehen.

Alle weiteren und detaillierten Informationen sowie Grafiken, finden Sie in dem aktuellen Blog von Akamai: Akamai Blog | The Kit That Wants It All: Scam Mimics PayPal’s Known Security Measures

Fachartikel

Wenn Angreifer selbst zum Ziel werden: Wie Forscher eine Infostealer-Infrastruktur kompromittierten

Mehr Gesetze, mehr Druck: Was bei NIS2, CRA, DORA & Co. am Ende zählt

WinDbg-UI blockiert beim Kopieren: Ursachenforschung führt zu Zwischenablage-Deadlock in virtuellen Umgebungen

RISE with SAP: Wie Sicherheitsmaßnahmen den Return on Investment sichern

Jailbreaking: Die unterschätzte Sicherheitslücke moderner KI-Systeme

Studien

Deutsche Unicorn-Gründer bevorzugen zunehmend den Standort Deutschland

IT-Modernisierung entscheidet über KI-Erfolg und Cybersicherheit

Neue ISACA-Studie: Datenschutzbudgets werden trotz steigender Risiken voraussichtlich schrumpfen

Cybersecurity-Jahresrückblick: Wie KI-Agenten und OAuth-Lücken die Bedrohungslandschaft 2025 veränderten

![Featured image for “Phishing-Studie deckt auf: [EXTERN]-Markierung schützt Klinikpersonal kaum”](https://www.all-about-security.de/wp-content/uploads/2025/12/phishing-4.jpg)

Phishing-Studie deckt auf: [EXTERN]-Markierung schützt Klinikpersonal kaum

Whitepaper

ETSI veröffentlicht weltweit führenden Standard für die Sicherung von KI

Allianz Risk Barometer 2026: Cyberrisiken führen das Ranking an, KI rückt auf Platz zwei vor

Cybersecurity-Jahresrückblick: Wie KI-Agenten und OAuth-Lücken die Bedrohungslandschaft 2025 veränderten

NIS2-Richtlinie im Gesundheitswesen: Praxisleitfaden für die Geschäftsführung

Datenschutzkonformer KI-Einsatz in Bundesbehörden: Neue Handreichung gibt Orientierung

Hamsterrad-Rebell

Cyberversicherung ohne Datenbasis? Warum CIOs und CISOs jetzt auf quantifizierbare Risikomodelle setzen müssen

Identity Security Posture Management (ISPM): Rettung oder Hype?

Platform Security: Warum ERP-Systeme besondere Sicherheitsmaßnahmen erfordern

Daten in eigener Hand: Europas Souveränität im Fokus