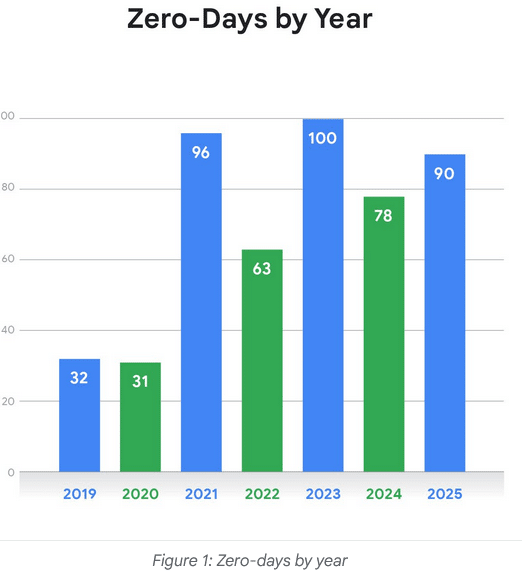

Die Google Threat Intelligence Group (GTIG) hat für das Jahr 2025 insgesamt 90 aktiv ausgenutzte Zero-Day-Schwachstellen dokumentiert. Der Wert liegt über dem Vorjahresniveau von 78, bleibt jedoch unter dem bisherigen Höchststand von 100 aus dem Jahr 2023. Bemerkenswert ist der strukturelle Wandel: Unternehmenssoftware und Netzwerkgeräte rücken zunehmend in den Mittelpunkt der Angriffe – und kommerzielle Überwachungsanbieter überholen erstmals staatlich geförderte Spionagegruppen bei der Zahl zugeschriebener Exploits. Gleichzeitig kündigt sich mit dem wachsenden Einsatz von KI auf beiden Seiten eine neue Phase im Wettlauf zwischen Angreifern und Verteidigern an.

Zahlen im Kontext: Konsolidierung auf hohem Niveau

Seit 2021 bewegt sich die Zahl aktiv ausgenutzter Zero-Days jährlich zwischen 60 und 100. Dieser anhaltende Korridor zeigt, dass es sich nicht um einen vorübergehenden Ausreißer handelt, sondern um ein strukturell verfestigtes Bedrohungsniveau. Während einzelne Kategorien – etwa Browser-Exploits – durch gezielte Sicherheitsmaßnahmen zurückgedrängt werden konnten, entstehen an anderer Stelle neue Angriffsflächen. Die Gesamtzahl bleibt dadurch stabil, auch wenn sich die Zusammensetzung verändert.

Alle im GTIG-Datensatz für 2025 enthaltenen Zero-Days verfügen mittlerweile über verfügbare Patches. Die Analyse basiert auf einem Stichtag vom 31. Dezember 2025 und stützt sich auf eigene GTIG-Untersuchungen sowie zuverlässige Open-Source-Berichte. Da nicht alle Exploits entdeckt oder offengelegt werden, spiegeln die Zahlen das bekannte, nicht das vollständige Ausmaß wider.

Grafik Quelle: GTIG

Unternehmenstechnologien auf Rekordhoch

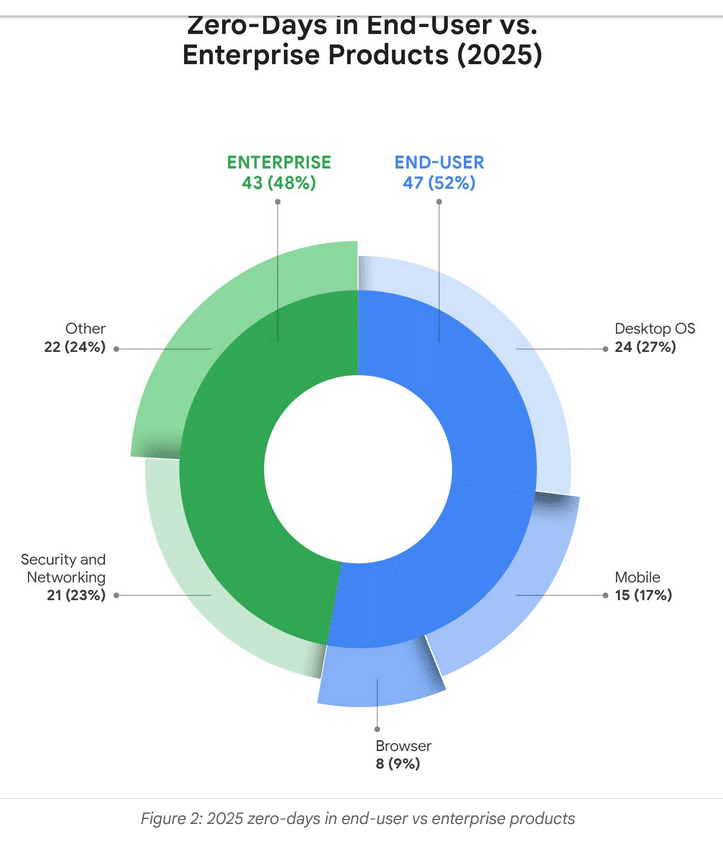

Mit 43 dokumentierten Fällen entfielen 48 Prozent aller Zero-Days auf Unternehmenstechnologien – der höchste jemals gemessene Anteil. Im Vorjahr lag er bei 46 Prozent (36 Schwachstellen). Die Zahlen verdeutlichen, dass dieser Trend keine vorübergehende Erscheinung ist, sondern sich als strukturelle Verschiebung in der Angreiferlogik festigt. Der Wert hochvernetzter Plattformen mit weitreichendem Zugriff auf Netzwerke und Datenspeicher macht sie zu besonders attraktiven Zielen – ein einziger Schwachpunkt genügt, um tief in eine Infrastruktur einzudringen.

Netzwerk- und Sicherheitsgeräte machten rund die Hälfte der unternehmensbezogenen Zero-Days aus (21 Fälle). Mangelhafte Eingabevalidierung und unvollständige Autorisierungsprozesse waren die häufigsten Schwachstellen – Mängel, die nach Einschätzung der Analysten mit geeigneten Implementierungsstandards behebbar wären, in der Praxis aber weiterhin verbreitet auftreten.

Edge-Geräte wie Router, Switches und Sicherheitsanwendungen wurden in 14 Fällen direkt angegriffen. Da auf diesen Geräten häufig keine EDR-Lösungen (Endpoint Detection and Response) laufen, entsteht für Verteidiger ein strukturelles Erkennungsdefizit: Anomalien lassen sich schwerer identifizieren, hostbasierte Beweise nach einer Kompromittierung kaum sammeln. GTIG geht davon aus, dass die tatsächliche Zahl der Angriffe auf Edge-Geräte höher liegt als dokumentiert.

Unternehmenssoftware – insbesondere Virtualisierungsplattformen und weitverbreitete Business-Tools – zog Angreifer an, die über hochvernetzte Systeme mit privilegiertem Zugriff auf Netzwerke und Datenbestände operieren wollten. Die Ausnutzung dieser Plattformen ermöglicht eine tiefe Einbettung in kritische Geschäftsinfrastrukturen, was Erkennung und Reaktion zusätzlich erschwert.

Grafik Quelle: GTIG

Anbieter im Fokus: Bekannte Namen, neue Dimensionen

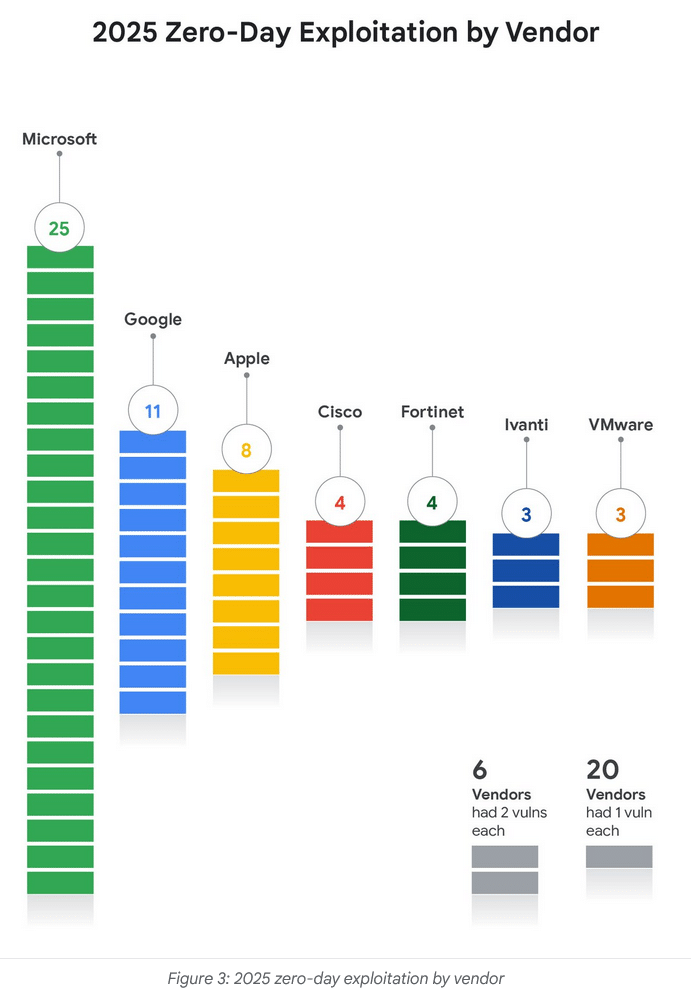

Die angegriffenen Anbieter folgen einem bekannten Muster: Große Technologiekonzerne dominieren aufgrund ihrer enormen Nutzerbasis bei Desktop-Betriebssystemen, Browsern und mobilen Systemen. Cisco und Fortinet gehören weiterhin zu den am häufigsten betroffenen Netzwerk- und Sicherheitsanbietern. Ivanti und VMware bleiben regelmäßige Ziele, was den hohen Stellenwert widerspiegelt, den Angreifer VPN-Lösungen und Virtualisierungsplattformen beimessen.

Bemerkenswert ist zudem, dass GTIG 20 Anbieter identifizierte, die jeweils nur von einem einzigen Zero-Day betroffen waren. Dies zeigt, wie gezielt Bedrohungsakteure auch abseits der bekannten Großanbieter nach verwundbaren Produkten suchen, um Zugang zu spezifischen Zielsystemen zu erlangen.

Grafik Quelle: GTIG

Mobile Exploits erholen sich – Browser verlieren an Bedeutung

Nachdem die Zahl mobiler Zero-Days 2024 auf 9 gesunken war, stieg sie 2025 wieder auf 15 – annähernd auf das Niveau von 2023 (17). Dieser Auf und Ab spiegelt keinen einfachen Trend wider, sondern eine komplexe Anpassungsdynamik zwischen Angreifern und Plattformanbietern.

Drei Faktoren erklären den Wiederanstieg laut GTIG:

- Mehrere Exploit-Ketten umfassten drei oder mehr verkettete Schwachstellen. Um das gewünschte Zugriffsniveau innerhalb hochgeschützter Komponenten zu erreichen, mussten Angreifer mehr einzelne Schwachstellen einsetzen – was die Gesamtzahl dokumentierter CVEs erhöhte.

- Forscher identifizierten 2025 vollständigere Exploit-Ketten als in Vorjahren, in denen häufig nur Teilketten oder einzelne Schwachstellen erfasst werden konnten.

- Angreifer – insbesondere kommerzielle Überwachungsanbieter – entwickelten neue Techniken zur Umgehung aktueller Sicherheitsgrenzen mobiler Betriebssysteme und passten bestehende Exploit-Ketten entsprechend an.

Ergänzend ist festzuhalten, dass Angreifer in einigen Fällen den umgekehrten Weg wählten: Statt aufwendiger Ketten setzten sie auf einzelne Schwachstellen mit geringerem Zugriffsniveau – etwa innerhalb einzelner Anwendungen oder Dienste –, wenn diese für ihre Zwecke ausreichten.

Browser hingegen machten weniger als 10 Prozent aller Zero-Days aus und erreichten damit ein historisches Tief im Vergleich zu den browserlastigen Jahren 2021 und 2022. Brancheninitiativen zur Absicherung von Browsern zeigen nachweislich Wirkung. GTIG weist jedoch darauf hin, dass auch eine verbesserte operative Sicherheit der Angreifer dazu beigetragen haben könnte, dass weniger Aktivitäten in diesem Bereich überhaupt erkennbar waren.

Browser-Sandbox-Fluchten: Technische Einblicke

Die im Jahr 2025 dokumentierten Browser-Sandbox-Escapes offenbaren einen technisch bedeutsamen Wandel: Keiner der beobachteten Fälle zielte auf die Browser-Sandbox selbst ab. Stattdessen nutzten alle identifizierten Exploits Schwachstellen im zugrunde liegenden Betriebssystem oder in gerätespezifischer Hardware.

Zu den dokumentierten Fällen zählen:

- CVE-2025-2783: Eine Windows-spezifische Chrome-Schwachstelle, bei der fehlerhafte Behandlung von Sentinel-OS-Handles einem kompromittierten Renderer-Prozess ermöglichte, Zugang zu privilegierteren Prozessen zu erlangen und darüber aus der Sandbox auszubrechen.

- CVE-2025-48543: Eine Use-after-free-Schwachstelle in der Android Runtime (ART), die über eine speziell gestaltete Binder-Transaktion aus einem kompromittierten Chrome-Renderer ausgelöst werden konnte und zur Codeausführung innerhalb des system_server-Dienstes führte.

- CVE-2025-27038: Eine UAF-Schwachstelle in der Qualcomm Adreno GPU-Bibliothek, auslösbar über eine Folge von WebGL-Befehlen, die in Verbindung mit weiteren Schwachstellen zur vollständigen Codeausführung im Chrome-GPU-Prozess genutzt wurde.

- CVE-2025-6558: Eine Out-of-Bounds-Schwachstelle in der Mali-GPU-Bibliothek, die durch eine spezifische Sequenz von OpenGLES-Aufrufen ausgelöst wurde. Google behob das Problem in ANGLE durch zusätzliche Eingabevalidierung.

- CVE-2025-14174: Eine Apple-spezifische Schwachstelle im Metal-Backend, bei der ein fehlerhaft übermittelter Puffergrößenwert zu einem Speicherzugriff außerhalb der erlaubten Grenzen im Metal-GPU-Treiber führte.

Samsung-spezifische Bildverarbeitungs-Schwachstelle

Ein weiterer technisch aufschlussreicher Fall betrifft Schwachstellen in der Quram-Bibliothek, einer proprietären Bildverarbeitungskomponente für Samsung-Geräte. GTIG analysierte mehrere verdächtige DNG-Bilddateien, die zwischen Juli 2024 und Februar 2025 bei VirusTotal eingereicht worden waren – ein Hinweis kam von Meta.

Die Dateinamen der Exploits deuteten darauf hin, dass die Bilder über WhatsApp empfangen wurden. Das eigentliche Ziel war jedoch der Systemdienst com.samsung.ipservice, der regelmäßig Bilder und Videos im Android-MediaStore scannt und analysiert. Wenn WhatsApp ein Bild herunterlädt und in den MediaStore einfügt, wird es damit automatisch zur potenziellen Angriffsfläche für diesen Dienst.

Da WhatsApp Bilder unbekannter Kontakte nicht automatisch herunterlädt, klassifiziert GTIG das Szenario als „1-Klick-Exploit“: Das Ziel muss das Bild aktiv öffnen, damit es in den MediaStore gelangt. Hinweise auf eine vollständig automatisierte Ausnutzung ohne Nutzerinteraktion liegen nicht vor.

Die eigentliche Schwachstelle – CVE-2025-21042 – ermöglicht kontrollierbares Schreiben außerhalb eines Heap-Puffers. Die Quram-Bibliothek verzichtet auf Kontrollfluss-Integritätsmaßnahmen wie Pointer Authentication Code (PAC) oder Branch Target Identification (BTI), was Angreifern die Nutzung beliebiger Adressen als JOP-Gadgets und die Erstellung einer gefälschten vtable ermöglichte. Auch der Scudo-Allokator setzte keine ausreichenden Härtungstechniken ein, um das Heap-Spraying zuverlässig zu erschweren.

Der Fall zeigt exemplarisch, wie ein einzelner Speicherfehler in einer nicht ausreichend abgesicherten Komponente ausreicht, um auf den vollständigen Medienbestand eines Geräts zuzugreifen – ohne dass eine mehrstufige Exploit-Kette erforderlich ist.

SonicWall: Vollständige Exploit-Kette dokumentiert

Ende 2025 analysierte GTIG eine mehrstufige Exploit-Kette für Geräte der SonicWall Secure Mobile Access (SMA) 1000-Serie. Die Kette kombinierte mehrere Schwachstellen zu einer vollständigen Angriffsstrecke – von der Authentifizierungsumgehung bis zur Root-Codeausführung:

- Authentifizierungsumgehung (N-Day, CVE-2025-23006): Eine Schwachstelle in der SSO-Token-Generierung der Central Management Server-Funktion ermöglichte es Angreifern, ohne gültige Anmeldedaten ein Sitzungstoken für den integrierten Admin-Benutzer zu erlangen. Die Schwachstelle wurde Microsoft MSTIC gemeldet und bereits vor der Veröffentlichung des Patches im Januar 2025 aktiv ausgenutzt.

- Remote-Codeausführung (N-Day): Über eine Deserialisierungsschwachstelle – bei der Java-Objekte ohne Integritätsprüfung zwischen Client und Server übertragen wurden – konnten Angreifer beliebigen Java-Bytecode auf dem Zielgerät ausführen. Der Patch verschlüsselt seither die übertragenen Objekte mit AES-256-ECB unter einem zufällig generierten Schlüssel; er wurde bereits im März 2024 ohne zugehörige CVE-Kennung stillschweigend veröffentlicht.

- Privilegieneskalation (Zero-Day, CVE-2025-40602): Nach initialer Codeausführung nutzte der Exploit eine Schwachstelle in ctrl-service, einem Python-basierten XML-RPC-Dienst, der intern an eine Loopback-Adresse gebunden ist und von außen nicht direkt erreichbar ist. Über diesen Dienst konnten Angreifer Root-Rechte erlangen. SonicWall schloss die Lücke im Dezember 2025 durch eine Signaturüberprüfung, die die Ausführung nicht signierter Dateien verhindert.

Kommerzielle Überwachungsanbieter erstmals führend

Zum ersten Mal seit Beginn der GTIG-Erfassung wurden mehr Zero-Days kommerziellen Überwachungsanbietern (CSVs) zugeordnet als klassischen staatlich finanzierten Spionagegruppen. Diese Entwicklung setzt einen Trend fort, der sich in den vergangenen Jahren schrittweise abgezeichnet hat: CSVs erweitern den Zugang zu leistungsfähigen Exploits auf einen wachsenden Kundenkreis – und erleichtern damit Angriffe, die häufig bürgerliche Freiheiten und Menschenrechte untergraben.

Als konkretes Beispiel nennt der Bericht Intellexa: Der Anbieter hat seine Betriebsabläufe und sein Werkzeugset angepasst und beliefert weiterhin zahlungskräftige Auftraggeber mit leistungsfähiger Spyware. Das Unternehmen gilt als einer der produktivsten Beschaffer und Nutzer von Zero-Day-Exploits.

GTIG hat in der Vergangenheit ausführlich dokumentiert, wie CSV-Kunden Zero-Day-Exploits für Überwachungsoperationen einsetzen, die sich gegen Aktivisten, Journalisten und politische Gegner richten.

China-nahe Gruppen dominieren staatlich geförderte Exploits

Obwohl der Anteil staatlich zugeordneter Zero-Days insgesamt gesunken ist, bleiben Gruppen mit Verbindungen zur Volksrepublik China die aktivsten staatlichen Nutzer von Zero-Day-Schwachstellen – ein Befund, den GTIG seit fast einem Jahrzehnt konsistent beobachtet.

- GTIG ordnete mindestens 10 Zero-Days diesen Gruppen zu – doppelt so viele wie 2024 (5), aber weniger als die 12 des Jahres 2023.

- Gruppen wie UNC3886 (CVE-2025-21590) und UNC5221 (CVE-2025-0282) konzentrierten sich gezielt auf Edge- und Netzwerkgeräte, die schwer zu überwachen sind, um langfristigen und verdeckten Zugang zu strategischen Netzwerken aufzubauen.

- Ein zunehmendes Tempo bei der Verteilung von Exploit-Code zwischen eigentlich getrennten Gruppen deutet auf verbesserte interne Koordinationsmechanismen hin. Die Zeitspanne zwischen öffentlicher Bekanntgabe einer Schwachstelle und deren aktiver Ausnutzung durch mehrere Gruppen ist messbar gesunken.

Nordkoreanische Gruppen, denen 2024 noch fünf Zero-Days zugeschrieben wurden, tauchen im aktuellen Bericht nicht mehr auf.

Finanziell motivierte Angreifer auf neuem Hochstand

9 Zero-Days wurden 2025 bestätigten oder wahrscheinlich finanziell motivierten Gruppen zugeordnet – annähernd so viele wie im bisherigen Spitzenjahr 2023 (10) und fast doppelt so viele wie 2024 (5). Darunter befanden sich zwei Fälle, die zum Einsatz von Ransomware führten.

FIN11 / CL0P: Die Gruppe, die seit Jahren mit der Erpressungsmarke CL0P in Verbindung gebracht wird, startete Ende September 2025 eine großangelegte Kampagne gegen Oracle-E-Business-Suite-Umgebungen. Führungskräfte zahlreicher Unternehmen erhielten Massen-E-Mails mit der Behauptung, sensible Daten seien bereits entwendet worden. Die Analyse ergab, dass die Einbrüche auf monatelange vorbereitende Aktivitäten zurückgingen. Zwei Zero-Days – CVE-2025-61882 und CVE-2025-61884 – wurden dabei bereits ab dem 9. August 2025 aktiv ausgenutzt, Wochen vor der Bereitstellung eines Patches. Verdächtige Aktivitäten lassen sich bis zum 10. Juli 2025 zurückverfolgen.

UNC2165 / Evil Corp: GTIG identifizierte diese Gruppe – mit mutmaßlichen Verbindungen zu prominenten russischen Akteuren, die auch in Zusammenhang mit Evil Corp gebracht werden – als Nutzer von CVE-2025-8088 für die Verbreitung von Malware im Juli 2025. Es war das erste dokumentierte Mal, dass UNC2165 einen Zero-Day für den initialen Zugriff einsetzte. Weitere Hinweise aus Untergrundquellen und VirusTotal-Einreichungen deuten darauf hin, dass dieselbe Schwachstelle im gleichen Zeitraum auch von anderen Akteuren genutzt wurde, darunter eine Gruppe mit mutmaßlichen Überschneidungen zur russischen Bedrohungsgruppe CIGAR/UNC4895 (bekannt als RomCom).

Schwachstellentypen: Klassiker bleiben dominant

Trotz aller technologischen Weiterentwicklungen werden nach wie vor grundlegende Implementierungsfehler am häufigsten ausgenutzt:

- Speicherbeschädigung (Use-after-free, Out-of-Bounds-Write): rund 35 Prozent aller Fälle, besonders in Browsern und Betriebssystemkernen. UAF-Schwachstellen blieben der wichtigste Angriffsvektor für nutzerseitige Produkte.

- Injektionsangriffe (Befehlsinjektion, SQL-Injektion, Deserialisierung): weit verbreitet in webbasierten Unternehmensanwendungen. Diese Klasse ermöglicht oft zuverlässige Remote-Codeausführung ohne die technische Komplexität von Speicherkorrumpierungsexploits.

- Umgehung von Zugangskontrollen: Authentifizierungs- und Autorisierungslücken in Edge-Geräten, die sowohl den Netzwerkperimeter als auch eigene Verwaltungsschnittstellen schützen müssen – eine strukturell schwierige Aufgabe.

- Logik- und Designfehler: Diese Kategorie ist für Anbieter besonders schwer zu adressieren, da das System sich technisch korrekt verhält – der Entwurf selbst jedoch unsichere Zustände zulässt.

Ausblick 2026: KI als Beschleuniger auf beiden Seiten

GTIG erwartet, dass KI die Dynamik zwischen Angreifern und Verteidigern weiter intensiviert und die Bedrohungslage insgesamt volatiler werden lässt.

Auf Angreiferseite dürfte KI genutzt werden, um Aufklärung, Schwachstellensuche und Exploit-Entwicklung zu automatisieren und zu beschleunigen. Die Verkürzung dieser Phasen erhöht den Druck auf Verteidiger erheblich, da das Zeitfenster zwischen Entdeckung einer Schwachstelle und ihrer aktiven Ausnutzung weiter schrumpfen dürfte.

Auf Verteidigerseite eröffnen KI-gestützte, agentenbasierte Systeme neue Möglichkeiten: Proaktive Schwachstellenerkennung und automatisierte Unterstützung bei der Behebung könnten es Anbietern ermöglichen, Lücken zu schließen, bevor Angreifer sie ausnutzen.

Daneben weist GTIG auf ein potenziell neues Angriffsparadigma hin: Im Rahmen der BRICKSTORM-Malware-Kampagne – China-nahen Akteuren zugeschrieben – zielten Angreifer nicht nur auf sensible Kundendaten, sondern auch auf Quellcode und proprietäre Entwicklungsdokumente von Technologieunternehmen. Dieses geistige Eigentum könnte genutzt werden, um neue Schwachstellen in der Software der betroffenen Anbieter zu identifizieren – mit Folgewirkungen nicht nur für die direkten Opfer, sondern auch für deren Kunden.

Empfehlungen für Unternehmen und Privatnutzer

GTIG betont, dass Unternehmen eine Kompromittierung nicht als unwahrscheinliches Szenario, sondern als zu planendes Ereignis betrachten sollten. Systemarchitekturen sollten von Grund auf mit inhärenter Segmentierung und minimalen Zugriffsrechten entworfen werden.

Infrastruktur:

- DMZ, Firewalls und VPNs konsequent vom Kernnetzwerk und den Domänencontrollern segmentieren, um laterale Bewegungen nach einer initialen Kompromittierung zu begrenzen

- Ausführungsfluss innerhalb von Anwendungen überwachen und unbefugte Datenbankabfragen sowie Shell-Befehle blockieren

- Netzwerkports nur bei zwingender Notwendigkeit öffentlich zugänglich machen

- Software-Stücklisten (SBoM) pflegen, um betroffene Bibliotheken bei bekannt werdenden Schwachstellen schnell zu identifizieren

- Canary-Token und -Dateien einsetzen, um frühzeitige Hinweise auf laterale Bewegungen zu erhalten

- Treiber-Blocklisten durchsetzen und anomales Verhalten auf Kernel-Ebene überwachen, das herkömmliche EDR-Lösungen möglicherweise nicht erfassen

- Einen Prozess etablieren, der das Standard-Änderungsmanagement umgeht, wenn Schwachstellen sofortiges Handeln erfordern

- Bei nicht sofort verfügbarem Patch: betroffene Systeme isolieren, bestimmte Dienste deaktivieren oder spezifische Ports am Perimeter blockieren

Persönliche Geräte:

- Patches umgehend nach Verfügbarkeit installieren

- Gerät regelmäßig neu starten

- Nicht auf Links klicken oder Anhänge von unbekannten Kontakten öffnen

- Android Advanced Protection Mode sowie iOS Lockdown Mode aktivieren

- Enhanced Safe Browsing in Chrome, Safari-Warnungen vor betrügerischen Websites und Edge Enhanced Security Protections aktivieren

- Nicht benötigte Anwendungen deinstallieren und standardmäßig aktivierte Dienste und Funktionen deaktivieren, wenn sie nicht genutzt werden

- Bei erhöhtem Risiko physischer Angriffe: Gerät in den BFU-Modus (Before First Unlock) versetzen und den eingeschränkten USB-Modus aktivieren

- Bei Verdacht auf Kompromittierung fachkundige Stellen wie Amnesty, CitizenLab oder Access Now kontaktieren

Weiterlesen

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

KI im SAP-Custom-Code: Sicherheitsrisiken erkennen und gezielt absichern

Zero-Day-Exploits 2025: 90 Schwachstellen, mehr Unternehmensziele, KI als neuer Faktor

Brainworm: Wenn KI-Agenten durch natürliche Sprache zur Waffe werden

Mozilla und Anthropic: Gemeinsame KI-Analyse macht Firefox sicherer

RC4-Deaktivierung – so müssen Sie jetzt handeln

Studien

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Finanzsektor unterschätzt Cyber-Risiken: Studie offenbart strukturelle Defizite in der IT-Sicherheit

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg