Sicherheitsforscher von Trellix haben neue Angriffskampagnen analysiert, bei denen die Remote-Access-Trojaner XWorm 7.1 und Remcos RAT eingesetzt werden. Beide Schadprogramme nutzen vertrauenswürdige Windows-Systemwerkzeuge, um gängigen Sicherheitslösungen zu entgehen – ein Ansatz, der unter dem Begriff „Living off the Land“ bekannt ist und zunehmend auch bei kommerziell vertriebener Malware zum Einsatz kommt.

XWorm: Vom Nischenprodukt zum meistgenutzten RAT

XWorm wird auf Untergrundmärkten als Malware-as-a-Service (MaaS) angeboten und hat sich laut dem ANY.RUN-Bedrohungsbericht 2025 mit einem Anstieg der Erkennungsfälle um 174 Prozent auf Platz drei der globalen Bedrohungsrangliste vorgearbeitet. Etablierte Tools wie Remcos (Platz 7) und AgentTesla (Platz 10) wurden damit überholt.

Relevante Marktdaten im Überblick:

- Preis: Durchschnittlich 500 US-Dollar für ein lebenslanges Abonnement

- Erkennungsrate 2025: 4,3-mal höher als im Vorjahr

- Reichweite: Eine einzelne Builder-Kampagne aus 2025 wurde mit über 18.000 kompromittierten Geräten in Verbindung gebracht

- Vertrieb: Aktiv beworben über Telegram-Kanäle, die regelmäßig Updates für Version 7.x veröffentlichen

Grafik Quelle: Trellix

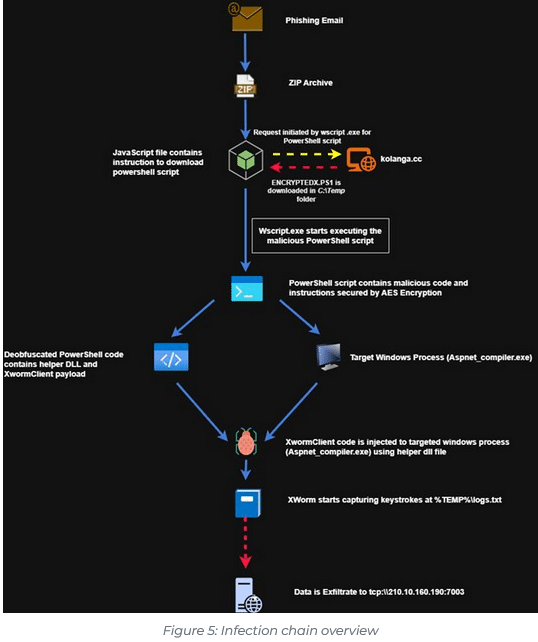

Die Angriffskette von XWorm 7.1 im Detail

1. Erster Zugriff per Phishing

Der Angriff beginnt mit einer Phishing-E-Mail, die ein ZIP-Archiv als Anhang enthält – im analysierten Fall unter dem Dateinamen „MFEQuotation Work request for NCSOCSO.zip“. Statt einer ausführbaren Datei befindet sich darin eine JavaScript-Datei, die von modernen E-Mail-Gateways seltener gefiltert wird.

2. JavaScript-Dropper lädt PowerShell-Skript nach

Öffnet das Opfer die JS-Datei, startet Windows den Interpreter wscript.exe. Dieser baut eine Verbindung zu einem Remote-Server auf – im untersuchten Fall kolanga[.]cc – und lädt ein verschlüsseltes PowerShell-Skript herunter. Der Code ist verschleiert und enthält zusätzlichen „Datenmüll“, um automatisierte Analysen zu erschweren.

3. Verschlüsselte Staging-Phase

Das heruntergeladene PowerShell-Skript fungiert als Container: Es enthält einen verschlüsselten Datenblock sowie einen fest einprogrammierten AES-Entschlüsselungsschlüssel. Nach der Entschlüsselung liegt die eigentliche Payload zur Ausführung bereit.

4. Living off the Land: Missbrauch von Aspnet_compiler.exe

Das Skript wird mit den Parametern -nop -ep bypass ausgeführt, um Sicherheitsprüfungen zu umgehen. Anschließend startet es den legitimen Microsoft-Prozess:

C:\Windows\Microsoft.NET\Framework\v4.0.30319\Aspnet_compiler.exe

Da es sich um ein offizielles Windows-Werkzeug handelt, lassen viele Sicherheitslösungen dessen Ausführung ohne Einschränkungen zu. Über eine reflektive DLL-Injektion wird die XWorm-Payload direkt in den Speicherbereich dieses Prozesses eingeschleust – ohne dass eine Datei auf der Festplatte abgelegt wird.

5. Ausführung im Arbeitsspeicher und Keylogging

Die Payload läuft vollständig im Speicher und hinterlässt keine klassischen Spuren auf dem Dateisystem. Zu ihren Funktionen zählen:

- Aufzeichnung aller Tastatureingaben (Keylogging), gespeichert in einer versteckten Protokolldatei im

%TEMP%-Ordner - Prüfung installierter Antivirensoftware via WMI-Abfrage (

SELECT * FROM AntiVirusProduct) - Erkennung virtueller Maschinen (

SELECT * FROM Win32_VideoController) - Manipulation der Hosts-Datei (

\drivers\etc\hosts) - Start und Stopp von DDoS-Angriffen

- Herunterladen und Ausführen weiterer Dateien

- Neustart, Abmeldung und Herunterfahren des Zielsystems

6. Persistenz über die Windows-Registrierung

Für die dauerhafte Verankerung im System wird Aspnet_compiler.exe in XWormClient.exe umbenannt und über den Registry-Schlüssel Run beim Systemstart eingetragen. Die Datei verbleibt im Pfad C:\Users\[Nutzer]\AppData\Roaming\XWormClient.exe und ist damit weiterhin eine unveränderte, legitime Microsoft-Binärdatei.

7. Datenexfiltration über TCP-Port 7003

In festgelegten Zeitintervallen überträgt die Malware die verschlüsselten Protokolldaten an den Command-and-Control-Server (C2) der Angreifer:

- C2-Adresse: 204.10.160.190

- Protokoll: TCP, Port 7003

- Verschlüsselung: AES-256, um netzwerkbasierte Erkennungssysteme zu umgehen

WinRAR-Schwachstelle als alternativer Angriffsweg

Parallel zur beschriebenen Phishing-Kette beobachtet Trellix einen weiteren Verbreitungsweg: die Ausnutzung von CVE-2025-8088, einer Path-Traversal-Schwachstelle in WinRAR-Versionen bis einschließlich 7.12. Angreifer verbreiten über Discord manipulierte Archive, die als Spielmodifikationen oder Community-Plugins getarnt sind.

Technisch nutzt der Exploit NTFS Alternate Data Streams (ADS) und die :txt:stream-Syntax, um Dateien in beliebige Systempfade zu schreiben – ohne mehrstufige Downloader oder komplexe Vorbereitungsschritte. Sicherheitsverantwortliche werden aufgefordert, zeitnah auf WinRAR 7.13 oder neuer zu aktualisieren.

Schutzmaßnahmen

Auf Basis der analysierten Angriffskette empfehlen die Forscher folgende Maßnahmen:

- Mitarbeitersensibilisierung: Komprimierte oder verschlüsselte Anhänge generell mit erhöhter Aufmerksamkeit behandeln, unabhängig vom scheinbar seriösen Absender

- E-Mail- und Webfilter: Präzise konfigurierte Filter zum Abfangen bösartiger ZIP- und RAR-Dateien einsetzen

- Patch-Management: WinRAR auf Version 7.13+ aktualisieren; CVE-2025-8088 hat sich laut Google Threat Intelligence zu einem verbreiteten Einstiegspunkt entwickelt

- EDR-Konfiguration: Verhaltensbasierte Erkennung für Prozess-Hollowing und reflektive DLL-Injektionen aktivieren, insbesondere wenn diese von legitimen .NET-Prozessen ausgehen

- Netzwerküberwachung: AES-verschlüsselte Kommunikation auf Port 7003 als Indikator für XWorm-Aktivität in die Monitoring-Regeln aufnehmen

Das sollten Sie nicht verpassen:

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

Phishing über LiveChat: Wie Angreifer SaaS-Plattformen für Datendiebstahl nutzen

XWorm 7.1 und Remcos RAT: Angreifer setzen auf dateilose Techniken und Windows-Bordmittel

KI im Cyberkonflikt: Warum Verteidiger die Nase vorn haben

KadNap: Wie ein neues Botnetz tausende Asus-Router als Proxy-Knoten missbraucht

ClickFix-Variante nutzt WebDAV und trojanisierte Electron-App zur Malware-Verteilung

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg