Authentifizierungspflicht ab 9. März 2025 bei fortgesetzt kostenfreiem Zugang + Der Sicherheitsanbieter Wordfence kündigt eine technische Neuerung für seine Vulnerability Database API an. Ab dem 9. März 2025 ist für die Nutzung der Programmierschnittstelle die Registrierung eines kostenfreien Nutzerkontos erforderlich. Der grundsätzlich gebührenfreie Zugang zur Datenbank bleibt dabei erhalten.

Umstellung auf Version 3 mit Token-Authentifizierung

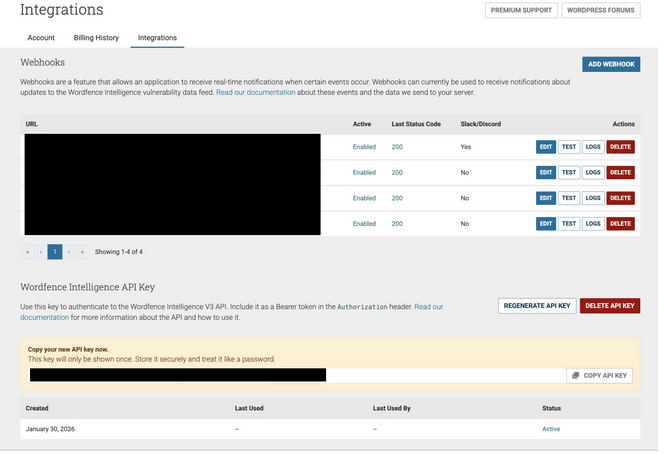

Mit der Einführung der API-Version 3 wird ein gültiger Autorisierungstoken zur Pflicht. Nutzer können diesen Schlüssel im Bereich „Integrationen“ ihres Wordfence-Accounts generieren. Die bisherige Version 2 bleibt während einer Übergangszeit von rund 30 Tagen parallel verfügbar, um Anwendern die notwendigen Anpassungen zu ermöglichen.

An den bereitgestellten Informationen selbst ändert sich nichts. Die erfassten Sicherheitslücken, die Datenstruktur sowie die Standards für Genauigkeit und Transparenz bleiben unverändert bestehen. Nach Ablauf der Übergangsfrist wird Version 2 nur noch Fehlermeldungen ausgeben statt Datensätze zu liefern.

Grafik Quelle: Wordfence

Wachstum und technische Herausforderungen

Die Datenbank umfasst mittlerweile mehr als 33.000 dokumentierte Schwachstellen. Bei jeder Abfrage werden aktuell 123 Megabyte an JSON-Daten übertragen. Das kontinuierliche Wachstum hat zu einem deutlichen Anstieg der Nutzungsfrequenz geführt, was bereits die Implementierung globaler Zugriffsbeschränkungen notwendig machte.

Die Registrierungspflicht verfolgt mehrere Ziele: Sie ermöglicht ein besseres Verständnis der tatsächlichen Nutzungsmuster und erlaubt die Anwendung differenzierter Ratenbeschränkungen. Die Standardvorgabe liegt bei einer Anfrage alle 30 Minuten. Zudem schafft sie die Möglichkeit zur direkten Kommunikation mit Nutzern bei technischen Problemen oder wichtigen Aktualisierungen.

Fortgeführte Initiativen für WordPress-Sicherheit

Seit der Einführung der kostenfreien Schwachstellendatenbank im Jahr 2022 hat Wordfence mehrere Programme etabliert. Das Bug-Bounty-Programm vergütet Forscher für verantwortungsvolle Meldungen von Sicherheitslücken. Das Forscherportal bietet eine zentrale Plattform für Einreichungen und Nachverfolgung. Das Anbieterportal steht Plugin- und Theme-Entwicklern zur effizienten Verwaltung von Schwachstellen zur Verfügung.

Der Anbieter betont, dass sämtliche Kernleistungen kostenfrei bleiben: der vollständige Zugriff auf die Schwachstellendatenbank, die Webhook-Integration für Echtzeit-Benachrichtigungen sowie transparente Sicherheitsinformationen. Die technische Modernisierung dient ausschließlich der Verbesserung von Zuverlässigkeit und Skalierbarkeit des Dienstes.

Da keine direkte Kontaktaufnahme mit bestehenden API-Nutzern möglich ist, appelliert Wordfence an die Community, die Information über die anstehende Änderung zu verbreiten.

Vielleicht gefällt Ihnen auch:

Fachartikel

Microsoft-Cloud GCC High: Wie FedRAMP eine kritisch bewertete Technologie für US-Behörden genehmigte

CrackArmor: AppArmor-Schwachstellen ermöglichen Root-Zugriff auf über 12 Millionen Linux-Systemen

KI-Agenten als interne Sicherheitsrisiken: Was Experimente zeigen

MCP-Sicherheitsstudie: 555 Server mit riskanten Tool-Kombinationen identifiziert

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen