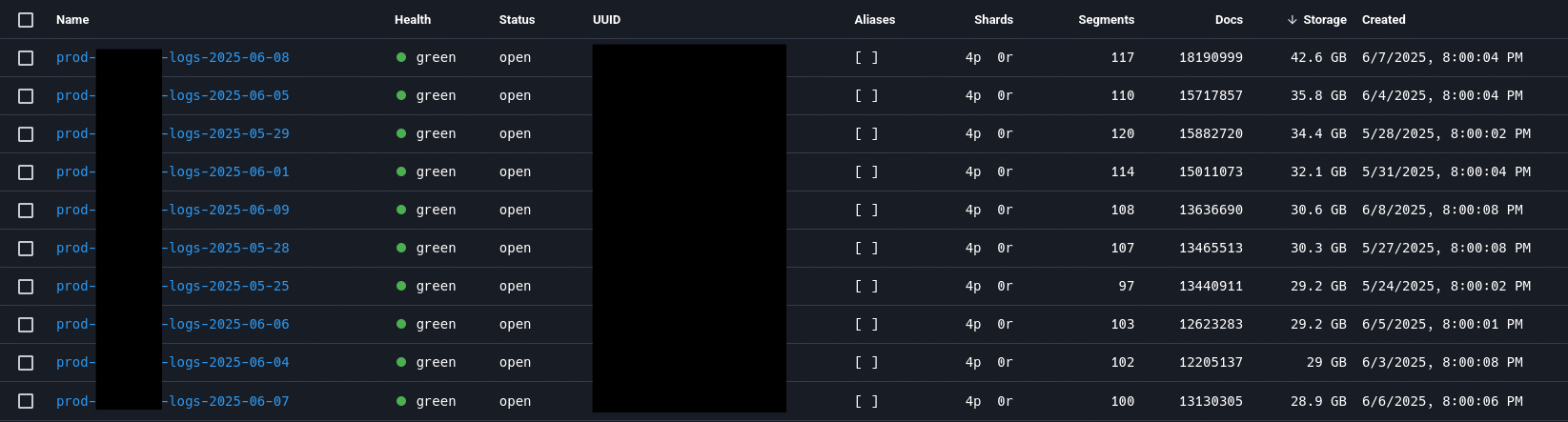

Ein massives Datenleck erschüttert die Streaming-Plattform MagentaTV der Deutschen Telekom. Wie das Forschungsteam von Cybernews berichtet, wurden über eine Werbeplattform mehr als 324 Millionen Log-Einträge öffentlich zugänglich gemacht – insgesamt rund 729 Gigabyte an Daten.

MagentaTV zählt nach Schätzungen etwa 4,4 Millionen Nutzer. Die nun offengelegten Informationen werfen Fragen zum Datenschutz und zur IT-Sicherheit des Anbieters auf.

Die Forscher behaupten außerdem, dass die offengelegte Instanz täglich neue Log-Einträge erhielt, wobei täglich zwischen 4 und 18 Millionen Logs hinzugefügt wurden.

Darüber hinaus geht das Team davon aus, dass die Instanz mindestens seit Anfang Februar 2025 öffentlich zugänglich war und vom Unternehmen aus dem öffentlichen Bereich entfernt wurde, nachdem unser Team im Juni Kontakt mit ihm aufgenommen hatte.

Welche Details wurden durch den MagentaTV-Leck offengelegt?

Während die meisten über die exponierte Instanz zugänglichen Informationen als nicht sensibel eingestuft werden können, enthielten einige der geleakten Logs HTTP-Header von Anfragen, die von MagentaTV-Kunden gesendet wurden.

Den Forschern zufolge wurden bei dem Datenleck auch einige Benutzerdaten offengelegt, darunter:

- IP-Adressen

- MAC-Adressen

- Sitzungs-IDs

- Kunden-IDs

- Benutzeragenten

Mögliche Risiken für Benutzer

Angreifer könnten die offengelegten Daten potenziell nutzen, um den Standort von Benutzern zu verfolgen, sie zu identifizieren und gezielte Angriffe auf bestimmte Geräte zu starten.

Darüber hinaus können Kunden zusätzlichen Risiken ausgesetzt sein, wenn Angreifer die offengelegten Daten mit älteren Sicherheitsverletzungen abgleichen, insbesondere wenn sie IP-Adressen zur Identifizierung von Benutzern verwenden.

„Theoretisch könnten HTTP-Header, einschließlich Kunden-IDs und Sitzungs-IDs, für Session-Hijacking verwendet werden, wodurch Angreifer sich in Kundenkonten einloggen könnten, ohne persönliche Kontoinformationen oder Passwörter zu kennen. In der Praxis waren jedoch wahrscheinlich zusätzliche Sicherheitsmaßnahmen vorhanden, die ein solches Session-Hijacking verhindern“, erklärten die Forscher.

Beispiel der durchgesickerten Daten. Bild von Cybernews.

- Leck entdeckt: 18. Juni 2025

- Erste Offenlegung: 18. Juni 2025

- Zertifizierungsstelle kontaktiert: 18. Juni 2025

- Leck geschlossen: 22. Juli 20225

Weitere lesenswerte Artikel im Überblick

Fachartikel

CrackArmor: AppArmor-Schwachstellen ermöglichen Root-Zugriff auf über 12 Millionen Linux-Systemen

KI-Agenten als interne Sicherheitsrisiken: Was Experimente zeigen

MCP-Sicherheitsstudie: 555 Server mit riskanten Tool-Kombinationen identifiziert

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Irans Cyberoperationen vor „Epic Fury“: Gezielter Infrastrukturaufbau und Hacktivisten-Welle nach den Angriffen

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen