TeamViewer, Anbieter von Remote-Konnektivitätslösungen und Technologien zur Digitalisierung von Arbeitsplätzen, ermöglicht ab sofort die Zwei-Faktor-Authentifizierung (2FA) für eingehende Verbindungen als Ergänzung zu den bestehenden Sicherheitsfunktionen, wie die 2FA für Konten und Ende-zu-Ende-Verschlüsselung von Verbindungen.

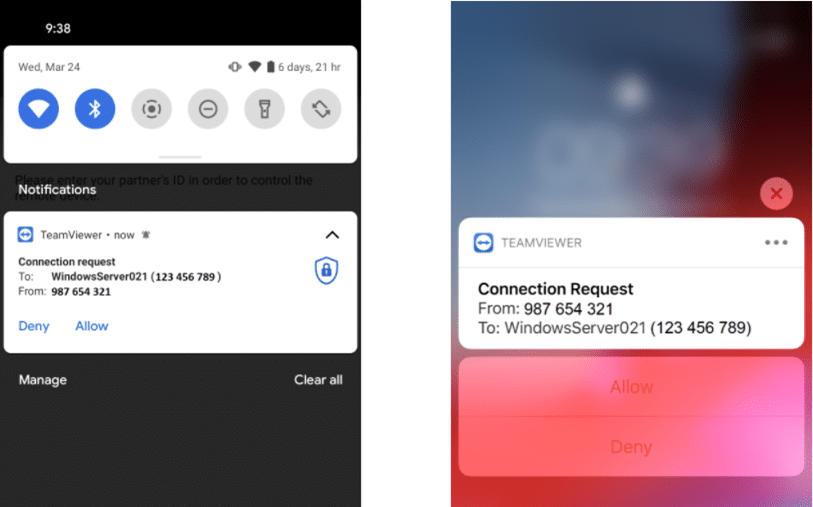

TeamViewer-Konten können schon seit einiger Zeit mit der von Sicherheitsexperten empfohlenen Zwei-Faktor-Authentifizierung gesichert werden. Ab sofort können auch eingehende Verbindungen mit 2FA geschützt werden. Dabei werden Nutzer über jeden Verbindungsversuch informiert und zur Interaktion aufgefordert, wodurch die Sicherheit insgesamt erhöht wird. Die optionale Funktion lässt sich für alle TeamViewer Fernzugriffs-Verbindungen einrichten und funktioniert mittels Push-Benachrichtigungen. Nach der Registrierung eines oder mehrerer mobiler Geräte werden die entsprechenden Benutzer aufgefordert, jede Verbindung über die registrierten Geräte zu erlauben oder zu verweigern.

„Unser Ziel ist es, die sicherste Remote-Konnektivitätslösung bei maximaler Benutzerfreundlichkeit bereitzustellen und dafür entwickeln wir unsere Sicherheitsfunktionen ständig weiter“, erklärt Christoph Schneider, Director Product Management bei TeamViewer. „Egal, ob für den geschäftlichen Einsatz oder für nicht-kommerzielle Nutzer, dank des mehrstufigen Sicherheits-Ansatzes kann jeder Anwender das Security-Level an seine eigenen Bedürfnisse anpassen“, ergänzt er.

TeamViewers Zwei-Faktor-Authentifizierung eingehender Verbindungen ist für alle Windows-Clients verfügbar. Die Bereitstellung für macOS und Linux befindet sich in der Entwicklung und wird in den kommenden Monaten veröffentlicht. Eine detaillierte Anleitung zur Einrichtung der 2FA für eingehende Verbindungen finden Sie in der TeamViewer Community.

Fachartikel

RC4-Deaktivierung – so müssen Sie jetzt handeln

Plattform-Engineering im Wandel: Was KI-Agenten wirklich verändern

KI-Agenten im Visier: Wie versteckte Web-Befehle autonome Systeme manipulieren

Island und AWS Security Hub: Kontrollierte KI-Nutzung und sicheres Surfen im Unternehmensumfeld

Wie das iOS-Exploit-Kit Coruna zum Werkzeug staatlicher und krimineller Akteure wurde

Studien

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Finanzsektor unterschätzt Cyber-Risiken: Studie offenbart strukturelle Defizite in der IT-Sicherheit

CrowdStrike Global Threat Report 2026: KI beschleunigt Cyberangriffe und weitet Angriffsflächen aus

IT-Sicherheit in Großbritannien: Hohe Vorfallsquoten, steigende Budgets – doch der Wandel stockt

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg

Cyberversicherung ohne Datenbasis? Warum CIOs und CISOs jetzt auf quantifizierbare Risikomodelle setzen müssen