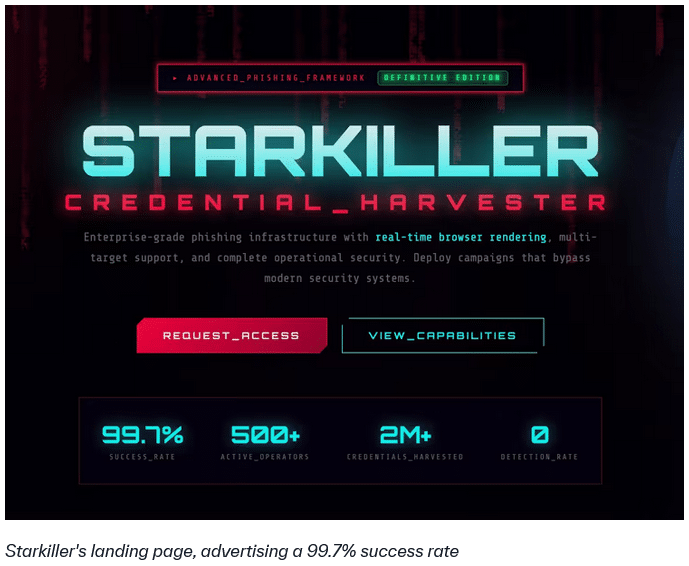

Ein kommerziell vertriebenes Phishing-Framework namens Starkiller verändert die technische Grundlage von Credential-Harvesting-Angriffen: Statt gefälschter Kopien echter Anmeldeseiten leitet die Plattform Nutzer über einen Reverse-Proxy direkt durch die legitime Website – inklusive funktionierender MFA-Umgehung. Wie Callie Baron und Piotr Wojtyla von Abnormal Security in ihrem aktuellen Blog berichten, markiert die Plattform eine neue Stufe kommerziell zugänglicher Phishing-Infrastruktur.

Herkömmliche Phishing-Kits arbeiten mit statischen HTML-Kopien bekannter Anmeldeseiten. Diese Methode hat einen strukturellen Schwachpunkt: Aktualisiert die imitierte Marke ihre Benutzeroberfläche, veraltet die gefälschte Seite sofort und kann leichter als Täuschung identifiziert werden. Das Framework Starkiller – nicht zu verwechseln mit dem gleichnamigen legitimen Red-Team-Tool von BC Security – geht technisch einen anderen Weg. Baron und Wojtyla haben die Plattform und ihr Control Panel im Detail analysiert, um aufzuzeigen, wie sie funktioniert und womit Verteidiger konfrontiert sind.

Grafik Quelle: Abnormal

Funktionsweise: Headless Browser als Proxy-Kern

Starkiller wird von einer Gruppe namens Jinkusu als kommerzielle Plattform vertrieben und ist nach dem Software-as-a-Service-Modell konzipiert. Im Kern startet die Plattform eine Headless-Chrome-Instanz innerhalb eines Docker-Containers. Dieser Browser lädt die Zielwebsite im Hintergrund und fungiert als Man-in-the-Middle-Reverse-Proxy zwischen dem Opfer und dem legitimen Dienst.

Der Angreifer gibt lediglich die URL der zu imitierenden Website ein – die restliche Infrastruktur, einschließlich Docker-Verwaltung, Zertifikatshandling und Reverse-Proxy-Konfiguration, wird automatisiert aufgebaut. Technisches Vorwissen ist dafür nicht erforderlich.

Da die Plattform stets die aktuelle, echte Website durchleitet, gibt es keine statischen Vorlagendateien, die Sicherheitsanbieter per Fingerprinting identifizieren oder auf Blocklisten setzen könnten.

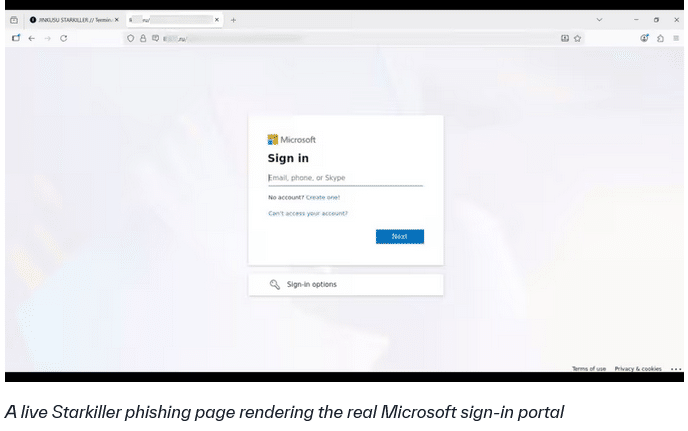

MFA-Umgehung durch Echtzeit-Weiterleitung

Die MFA-Umgehung ergibt sich aus dem Proxy-Ansatz: Gibt ein Nutzer einen Einmalcode oder ein Authentifizierungstoken ein, wird dieser Wert in Echtzeit an den legitimen Dienst weitergeleitet. Der Angreifer fängt dabei die resultierenden Sitzungscookies und Tokens ab und erhält so authentifizierten Zugriff auf das Konto – ohne dass der Nutzer einen Unterschied zur regulären Anmeldung wahrnimmt. Wie die Abnormal-Researcher betonen, werden MFA-Schutzmaßnahmen auf diese Weise effektiv neutralisiert, obwohl sie technisch korrekt funktionieren.

Funktionsumfang auf Unternehmensebene

Das Control Panel von Starkiller bietet eine Reihe von Funktionen, die über das reine Erfassen von Zugangsdaten hinausgehen. Dazu zählen Echtzeit-Session-Monitoring mit Live-Übertragung des Opferbildschirms, vollständiges Keystroke-Logging, Cookie- und Session-Token-Diebstahl sowie Geolokalisierung. Automatische Benachrichtigungen über Telegram informieren den Angreifer, sobald neue Zugangsdaten eingehen. Kampagnenanalysen liefern Besucherzahlen, Konversionsraten und Leistungsdiagramme – eine Darstellung, die an reguläre SaaS-Dashboards erinnert.

Zusätzlich bewirbt die Plattform Module für Finanzbetrug, darunter Funktionen zum Abgreifen von Kreditkartendaten, Krypto-Wallet-Seeds und Bankzugangsdaten. Vorlagen für gefälschte Browser-Update-Meldungen sollen Nutzer dazu bringen, schädliche Dateien herunterzuladen. Ein als „EvilEngine Core“ bezeichnetes Modul soll Phishing-Links für gängige Erkennungsmechanismen unsichtbar machen.

URL-Maskierung mit Point-and-Click-Oberfläche

Für die Verteilung der Phishing-Links stellt Starkiller ein URL-Maskierungstool bereit. Angreifer wählen eine Zielmarke – darunter Google, Microsoft, Apple, PayPal oder diverse Banken – sowie optionale Schlüsselwörter wie „login“, „verify“ oder „account“. Die Plattform generiert daraus eine URL, die optisch der legitimen Domain ähnelt, den Traffic jedoch über die Infrastruktur des Angreifers leitet.

Zur weiteren Verschleierung integriert das Tool externe URL-Kürzdienste wie TinyURL oder is.gd. Zusätzlich nutzt die Plattform den klassischen @-Symbol-Trick: In einer URL wird alles vor dem @-Zeichen als Nutzerinformation interpretiert und prominent dargestellt, während die tatsächliche Zieldomain dahinter verborgen bleibt. Baron und Wojtyla heben hervor, dass die grafische Oberfläche diese Technik auch ohne URL-Parsing-Kenntnisse anwendbar macht – und damit den Kreis potenzieller Angreifer erheblich erweitert.

Grafik Quelle: Abnormal

Erkennungsgrenzen klassischer Sicherheitslösungen

Ansätze wie statische Seitenanalyse, Domain-Blocklisten oder reputationsbasierte URL-Filterung stoßen bei Starkiller an ihre Grenzen, da die Phishing-Seite für jede Sitzung dynamisch generiert wird und keine festen Vorlagendateien existieren.

Wirksamere Erkennungsstrategien müssen laut den Abnormal-Researchern auf Verhaltenssignale setzen: ungewöhnliche Anmeldemuster, Session-Token-Wiederverwendung von abweichenden Standorten oder identitätsbewusste Analysen, die kompromittierte Sitzungen unabhängig vom optischen Erscheinungsbild der Phishing-Seite erkennen.

Auf Posteingang-Ebene gilt die Analyse des Verhaltenskontexts einer E-Mail – anstelle der alleinigen Überprüfung enthaltener Links – als effektivste Methode, um solche Angriffe abzufangen, bevor sie den Endnutzer erreichen.

Aktive Community und laufende Weiterentwicklung

Jinkusu betreibt neben der Plattform ein Community-Forum, in dem Nutzer Techniken austauschen, Funktionen anfragen und Deployment-Probleme besprechen. Die Plattform selbst schützt ihre Betreiber durch zeitbasierte Zwei-Faktor-Authentifizierung – denselben Mechanismus, den sie bei Angriffen unterlaufen soll. Monatliche Updates, Telegram-Support und Dokumentation runden das Angebot ab. Angesichts des Umfangs der laufenden Weiterentwicklungen, so das Fazit von Baron und Wojtyla, dürfte es künftig zunehmend schwieriger werden, Starkiller zuverlässig zu erkennen und abzuwehren.

Entdecke mehr

Fachartikel

Starkiller: Phishing-Framework setzt auf Echtzeit-Proxy statt HTML-Klone

LockBit-Ransomware über Apache-ActiveMQ-Lücke: Angriff in zwei Wellen

Infoblox erweitert DDI-Portfolio: Neue Integrationen für Multi-Cloud und stärkere Automatisierung

KI-Agenten ohne Gedächtnis: Warum persistenter Speicher der Schlüssel zur Praxistauglichkeit ist

Oracle erweitert OCI-Netzwerksicherheit: Zero Trust Packet Routing jetzt mit Cross-VCN-Unterstützung

Studien

CrowdStrike Global Threat Report 2026: KI beschleunigt Cyberangriffe und weitet Angriffsflächen aus

IT-Sicherheit in Großbritannien: Hohe Vorfallsquoten, steigende Budgets – doch der Wandel stockt

IT-Budgets 2026: Deutsche Unternehmen investieren mehr – und fordern messbaren Gegenwert

KI-Investitionen in Deutschland: Solide Datenbasis, aber fehlende Erfolgsmessung bremst den ROI

Cybersicherheit 2026: Agentic AI auf dem Vormarsch – aber Unternehmen kämpfen mit wachsenden Schutzlücken

Whitepaper

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

EU-Behörden stärken Cybersicherheit: CERT-EU und ENISA veröffentlichen neue Rahmenwerke

WatchGuard Internet Security Report zeigt über 1.500 Prozent mehr neuartige Malware auf

Armis Labs Report 2026: Früherkennung als Schlüsselfaktor im Finanzsektor angesichts KI-gestützter Bedrohungen

Hamsterrad-Rebell

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg

Cyberversicherung ohne Datenbasis? Warum CIOs und CISOs jetzt auf quantifizierbare Risikomodelle setzen müssen