Wenn externe Wirtschaftsprüfer börsennotierte Unternehmen auf die Einhaltung des Sarbanes-Oxley Act prüfen, rückt die SAP-Landschaft regelmäßig in den Fokus. Das System bündelt Finanzdaten, Gehaltsabrechnungen und Lieferkettenlogistik — und muss deshalb strengen IT-Generalkontrollen genügen. Wer hier Schwachstellen aufweist, riskiert mehr als eine Prüferbeanstandung: Eine festgestellte „wesentliche Schwäche“ ist meldepflichtig gegenüber Investoren und kann das Vertrauen des Kapitalmarkts nachhaltig beeinträchtigen. Dieser Beitrag von Onapsis erklärt, worauf es bei SAP-spezifischen SOX-Anforderungen konkret ankommt, welche fünf Kontrollbereiche im Mittelpunkt jedes Audits stehen — und warum immer mehr Unternehmen manuelle Nachweisprozesse durch automatisierte Überwachungslösungen ablösen.

Was SOX-Compliance im SAP-Kontext bedeutet

Der Sarbanes-Oxley Act wurde im Jahr 2002 als Reaktion auf Bilanzskandale großer US-Konzerne verabschiedet. Sein Ziel: den Schutz von Anlegern vor fehlerhafter oder manipulierter Finanzberichterstattung. Obwohl es sich dem Wesen nach um eine Finanzvorschrift handelt, stützt sie sich in erheblichem Maße auf IT-Generalkontrollen (ITGCs) als Teil einer umfassenden SAP-GRC-Strategie.

Die zugrundeliegende Logik ist klar: Sind die IT-Systeme, in denen Finanzdaten gespeichert, verarbeitet und weitergeleitet werden, nicht ausreichend gesichert, kann auch den auf diesen Daten basierenden Finanzberichten nicht uneingeschränkt vertraut werden. Die Absicherung des IT-Fundaments ist damit keine optionale Ergänzung, sondern eine Voraussetzung für glaubwürdige Finanzberichterstattung.

Im SAP-Umfeld bedeutet SOX-Compliance konkret: Unternehmen müssen Prüfern nachweislich belegen, dass geregelt ist, wer auf Finanzdaten zugreifen darf, wie Systemänderungen autorisiert und dokumentiert werden und wie sicherheitsrelevante Konfigurationen gepflegt werden. Dabei unterscheidet sich SOX von anderen Regelwerken wie der DSGVO oder NIST dadurch, dass es sich ausschließlich auf die Richtigkeit und Integrität von Finanzunterlagen konzentriert.

Das Nichtbestehen eines ITGC-Audits ist folgenreich: Eine festgestellte wesentliche Schwäche muss veröffentlicht werden — mit möglichen Auswirkungen auf den Börsenkurs und das Investorenvertrauen.

Die fünf zentralen Kontrollbereiche im Überblick

Ein strukturierter Ansatz für die SAP-Architektur ist Voraussetzung, um externe Prüfer zu überzeugen. Im Zentrum stehen fünf Bereiche, die in jedem SOX-Audit unter die Lupe genommen werden.

1. Zugriffsrisikomanagement und Aufgabentrennung

Prüfer prüfen zunächst, ob Nutzer ausschließlich die Berechtigungen besitzen, die ihre konkrete Aufgabe erfordert. Dieses als „Prinzip der minimalen Berechtigung“ bekannte Konzept ist die Grundlage eines ordnungsgemäßen SAP-Zugriffsrisikomanagements.

Noch zentraler ist die Einhaltung der Segregation of Duties (SoD): Kein einzelner Nutzer darf die Befugnis haben, zwei miteinander unvereinbare, sensible Vorgänge auszuführen. Ein klassisches Beispiel: Die Person, die einen neuen Lieferanten anlegt, darf nicht dieselbe sein, die anschließend eine Zahlung an diesen Lieferanten veranlassen kann. Diese Trennung verhindert, dass ein einzelner Insider Finanzdaten unbemerkt manipulieren kann.

Besondere Aufmerksamkeit erhalten übermäßig ausgestattete Standardkonten wie SAP* oder DDIC. Sie gelten in Prüfungsberichten als deutliche Warnsignale und sollten konsequent deaktiviert oder eingeschränkt werden.

2. Sicherheitsrelevante Systemparameter

SAP-Systeme steuern ihr Verhalten über hunderte von Profilparametern. Prüfer verlangen Nachweise, dass diese Parameter gemäß Branchenstandards und internen Richtlinien konfiguriert sind — und nicht auf unsicheren Standardwerten belassen wurden.

Geprüft werden unter anderem:

- Mindestanforderungen an die Passwortkomplexität

- Begrenzung fehlgeschlagener Anmeldeversuche

- Automatische Sitzungszeitlimits bei Inaktivität

Werden diese Parameter auf Standardwerten belassen, erhöht sich das Risiko eines unbefugten Zugriffs auf finanzrelevante Daten erheblich.

3. Patch-Management

Selbst ein lückenlos konfiguriertes Berechtigungssystem verliert an Wirksamkeit, wenn die zugrundeliegende SAP-Anwendung bekannte, ausnutzbare Schwachstellen enthält. Das Patch-Management ist deshalb ein eigenständiger Prüfungsbereich innerhalb der ITGCs.

Erwartet wird der dokumentierte Nachweis, dass SAP-Sicherheitshinweise systematisch beobachtet und relevante Patches innerhalb eines definierten Zeitrahmens eingespielt werden. Ziel ist es zu verhindern, dass Angreifer öffentlich bekannte Schwachstellen nutzen, um Autorisierungsmechanismen zu umgehen und Finanzdaten zu verändern.

4. Änderungsmanagement und Transportprozesse

SOX schreibt vor, dass keine nicht autorisierten Änderungen an Systemen vorgenommen werden dürfen, die finanzrelevante Prozesse betreffen. Im SAP-Kontext dreht sich das um den Transportmanagementprozess.

Jede Änderung — ob benutzerdefinierter ABAP-Code oder eine Systemkonfiguration in der Entwicklungsumgebung — muss über einen klar definierten, nachvollziehbaren und genehmigten Weg die Produktionsumgebung erreichen. Prüfer untersuchen, ob Transportaufträge Genehmigungsworkflows umgehen können oder ob während des Migrationsprozesses nicht autorisierter Code eingeschleust werden könnte.

Können diese Fragen nicht zufriedenstellend beantwortet werden, gilt die Integrität der Produktionsumgebung als nicht ausreichend gesichert.

5. Kontinuierliche Überwachung und Protokollierung

Prüfer verlangen nicht nur den Nachweis, dass Kontrollen vorhanden sind — sie wollen auch belegt sehen, dass das System aktiv auf unerlaubte Aktivitäten überwacht wird. Das setzt voraus, dass der SAP Security Audit Log (SAL) ordnungsgemäß konfiguriert ist und alle sicherheitsrelevanten Transaktionscodes, Parameteränderungen und Hintergrundjobs lückenlos erfasst.

Nimmt ein privilegierter Nutzer eine Änderung an einer finanzrelevanten Tabelle vor, muss das System einen unveränderlichen Prüfpfad erzeugen, der diese Aktion dokumentiert. Fehlt dieser Prüfpfad, ist eine nachträgliche Aufklärung von Vorfällen nicht möglich.

Das strukturelle Problem manueller Audit-Prozesse

Trotz aller technischen Möglichkeiten stützt sich die SOX-Compliance in SAP in vielen Unternehmen noch immer auf manuelle Prozesse. Das Muster ist dabei stets ähnlich: Quartalsweise müssen SAP-Basis-Teams laufende Projekte unterbrechen, um Prüfungsnachweise zusammenzustellen. Hunderte von Screenshots aus Benutzerberechtigungen, dem Security Audit Log und Parametereinstellungen werden manuell erstellt, benannt und in Tabellenkalkulationen dokumentiert.

Dieser Ansatz hat mehrere strukturelle Schwächen:

- Er bindet qualifizierte Fachkräfte für operative Nachweisarbeit statt für strategische Aufgaben

- Er ist durch manuelles Vorgehen fehleranfällig — Dokumentationslücken entstehen schnell

- Er liefert lediglich eine Momentaufnahme des Systemzustands zum Zeitpunkt der Aufnahme

- Compliance-Verstöße, die zwischen zwei Audit-Zyklen auftreten und behoben werden, bleiben unentdeckt

- Das Verfahren skaliert schlecht: Mit wachsender SAP-Landschaft steigt der manuelle Aufwand proportional

Die entscheidende Frage lautet damit nicht, ob ein Unternehmen zum Zeitpunkt des Audits konform war — sondern ob es auch in den Wochen davor konform war. Genau diese Frage kann ein manuell erstellter Screenshot nicht beantworten.

Kontinuierliche Kontrollüberwachung als struktureller Ausweg

Um die Schwächen manueller Verfahren zu überwinden, setzen Unternehmen zunehmend auf Continuous Control Monitoring (CCM). Anstelle periodischer Stichproben werden ITGCs dabei automatisiert und fortlaufend über die gesamte SAP-Landschaft hinweg geprüft — rund um die Uhr, ohne manuellen Eingriff.

Speziell entwickelte Plattformen decken dabei den gesamten Compliance-Lebenszyklus ab. Ihre Funktionen lassen sich vier Bereichen zuordnen:

- Kontinuierliche Systembewertung: Fehlende Sicherheitspatches, unsicherer benutzerdefinierter Code und fehlerhafte Konfigurationen werden in Echtzeit identifiziert — nicht erst beim nächsten Audit-Zyklus.

- Absicherung des Transportprozesses: Durch direkte Integration in die SAP-Transportpipeline werden Code und Konfigurationen automatisch geprüft, bevor sie die Produktionsumgebung erreichen. Nicht konforme Änderungen werden geblockt, noch bevor sie Schaden anrichten können.

- Echtzeit-Monitoring auf Anwendungsebene: Die SAP-Anwendungsschicht wird fortlaufend auf unbefugte Zugriffe und sicherheitsrelevante Parameteränderungen überwacht. Sicherheitsteams werden automatisch alarmiert, sobald ein Vorfall erkannt wird.

- Automatisierte Audit-Berichterstattung: Die technisch erhobenen Daten werden in strukturierten Berichten aufbereitet, die direkt den SOX-Anforderungen zugeordnet sind. Anstelle von zusammengestellten Screenshot-Sammlungen stehen Echtzeit-Dashboards und lückenlose Prüfpfade zur Verfügung.

Für Compliance-Teams und externe Prüfer ändert sich die Arbeitsbasis grundlegend: Sie greifen auf verifizierbare, zeitstempelgenaue Daten zu — nicht auf punktuelle Dokumentationen, deren Aussagekraft auf den Zeitpunkt ihrer Erstellung beschränkt ist.

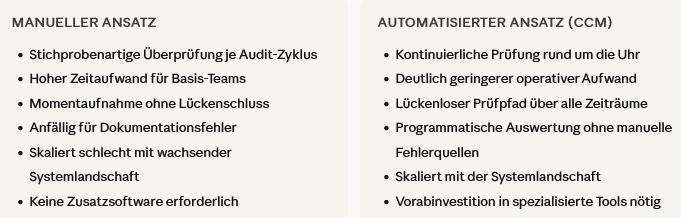

Manuell versus automatisiert: Ein direkter Vergleich

Was sich bei der Migration zu SAP S/4HANA ändert

Die gesetzlichen Grundprinzipien des Sarbanes-Oxley Act bleiben bei einem Wechsel auf SAP S/4HANA unverändert. Die technische Umsetzung der ITGCs muss jedoch an die neue Systemarchitektur angepasst werden. S/4HANA bringt strukturelle Veränderungen mit sich, die bestehende Kontrollkonzepte berühren:

- Die zugrundeliegende HANA-Datenbank hat ein eigenes Sicherheitsmodell, das separate Kontrollen erfordert

- Die Fiori-Benutzeroberflächen eröffnen neue Zugangswege, die in bestehenden Berechtigungskonzepten noch nicht berücksichtigt sein können

- Bestehende Rollenkonzepte und SoD-Matrizen müssen auf die neue Architektur übertragen und neu validiert werden

Eine Migration sollte daher nicht nur als technisches Projekt, sondern gleichzeitig als Anlass verstanden werden, SAP-Sicherheitsrichtlinien und Kontrollzuordnungen grundlegend zu überarbeiten.

Häufige Fragen zur SAP-SOX-Compliance

Was sind SAP-ITGCs im SOX-Kontext?

IT-Generalkontrollen (ITGCs) sind grundlegende Sicherheits- und Betriebskontrollen, die auf SAP-Systeme angewendet werden, die Finanzdaten verarbeiten. Bei einem SOX-Audit konzentrieren sich diese Kontrollen auf drei Kernbereiche: logischer Zugriff (wer darf sich anmelden und was darf er tun), Änderungsmanagement (wie gelangt Code in die Produktionsumgebung) sowie IT-Betrieb (wie werden Hintergrundjobs, Backups und Systemparameter gepflegt).

Warum ist die Aufgabentrennung (SoD) für SOX so zentral?

SoD verhindert, dass ein einzelner Nutzer zwei miteinander unvereinbare sensible Transaktionen ausführen kann — etwa einen Lieferanten anlegen und gleichzeitig Zahlungen an diesen veranlassen. Fehlt diese Trennung, ist das Risiko für internen Finanzbetrug strukturell erhöht. Die Nichtdurchsetzung von SoD gilt als schwerwiegender SOX-Verstoß.

Warum gelten manuelle SAP-Audits als nicht mehr zeitgemäß?

Herkömmliche Prüfprozesse basieren darauf, dass Basis-Teams manuell Screenshots aus Transaktionscodes wie SU01 oder SM20 erstellen. Das Verfahren ist zeitaufwändig, fehleranfällig und liefert nur eine punktuelle Aussage — nicht aber eine kontinuierliche Aussage über den Systemzustand zwischen zwei Audit-Terminen.

Lässt sich SAP-SOX-Compliance vollständig automatisieren?

Ja. Durch den Einsatz von CCM-Lösungen lassen sich Systemkonfigurationen und Benutzerberechtigungen kontinuierlich und automatisiert gegen SOX-Vorgaben prüfen. Echtzeit-Warnmeldungen und automatisch generierte Prüfberichte ersetzen dabei die manuelle Nachweissammlung. Die Vorabinvestition in entsprechende Werkzeuge zahlt sich durch deutlich reduzierten operativen Aufwand und belastbarere Audit-Ergebnisse aus.

Auch interessant:

Fachartikel

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Irans Cyberoperationen vor „Epic Fury“: Gezielter Infrastrukturaufbau und Hacktivisten-Welle nach den Angriffen

Steuersaison als Angriffsfläche: Phishing-Kampagnen und Malware-Wellen im Überblick

Schattenakteure im Spyware-Markt: Wie Zwischenhändler die Verbreitung offensiver Cyberfähigkeiten antreiben

Zero-Day-Lücke in Cisco-Firewall: Interlock-Ransomware nutzte Schwachstelle 36 Tage vor Bekanntgabe aus

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen