Auf dem Mobile World Congress 2026 hat die Global Coalition on Telecoms (GCOT) ihre „6G Security and Resilience Principles“ vorgestellt. Mit dem Beitritt Schwedens und Finnlands zählt das Bündnis nun sieben Mitgliedsstaaten, die gemeinsam Sicherheitsstandards für die nächste Mobilfunkgeneration definieren wollen.

Die Regierungen des Vereinigten Königreichs, der USA, Kanadas, Japans, Australiens sowie – neu hinzugekommen – Schwedens und Finnlands haben auf dem Mobile World Congress 2026 gemeinsam Grundsätze für Sicherheit und Resilienz von 6G-Netzen veröffentlicht. Das britische Ministerium für Wissenschaft, Innovation und Technologie bestätigte, dass das National Cyber Security Centre (NCSC) die Ausarbeitung der Prinzipien als nationale technische Fachbehörde begleitet hat.

Hintergrund: Neue Technologien erfordern neue Ansätze

Die Entwicklung von 6G bringt eine Reihe technischer Trends mit sich, die eine Neubewertung bestehender Sicherheitskonzepte notwendig machen:

- Einsatz von Künstlicher Intelligenz in Netzwerkinfrastrukturen

- Stärkere Cloud-Integration

- Verbindung von Sensorik und Kommunikation

- Offene Schnittstellen (Open RAN)

- Zusammenführung terrestrischer Netze und Satellitenkommunikation

Inhalt der Grundsätze

Die verabschiedeten Prinzipien legen fest, was die beteiligten Regierungen von der Industrie in Bezug auf Netzwerksicherheit der nächsten Generation erwarten. Im Mittelpunkt stehen:

- Schutz vor cyberphysischen Bedrohungen

- Widerstandsfähige Lieferketten

- Zuverlässige und kontinuierliche Dienstverfügbarkeit

Die Grundsätze sollen als Orientierungsrahmen für die Standardisierungsarbeit und die industrielle Forschung und Entwicklung dienen. Sie bauen auf früheren GCOT-Publikationen auf – unter anderem zu KI und Open-RAN-Zertifizierung. Die Koalition betont, dass die Prinzipien nicht als abschließendes Regelwerk zu verstehen sind, sondern mit der technologischen Entwicklung fortgeschrieben werden sollen.

Breite Unterstützung aus der Industrie

Die Grundsätze wurden bereits von zahlreichen führenden Unternehmen der Branche befürwortet, darunter:

- AT&T, BT, Vodafone, VMO2, Telus, Videotron

- Ericsson, Nokia, NEC, Samsung Electronics

- Qualcomm, NVIDIA, Keysight

- NTT Docomo, KDDI, SoftBank, Rakuten Mobile

- ATIS Next G Alliance, OREX SAI, 1Finity

Nächste Schritte

Die GCOT-Regierungen planen, gemeinsam mit der Industrie und weiteren Partnern an der Umsetzung der Grundsätze zu arbeiten. Dabei soll gezielt geprüft werden, wo Kooperationspotenziale bei der Entwicklung technischer Standards bestehen – mit dem Ziel, Sicherheit und Resilienz als strukturelle Bestandteile in das Fundament von 6G einzubinden.

Redaktionshinweis: Ergänzend verweisen wir auf eine weitere, hochinteressante Studie. Die Redaktion empfiehlt einen Blick in die Untersuchung und ihre Ergebnisse.

6G-Sicherheit: Welche Schutzkonzepte das Mobilfunknetz der Zukunft braucht

Während die ersten 5G-Netze noch ausgebaut werden, läuft die Forschung an der sechsten Mobilfunkgeneration bereits auf Hochtouren. Für rund 2030 geplant, soll 6G nicht nur schneller und effizienter sein – es stellt Sicherheit und Datenschutz vor grundlegend neue Herausforderungen.

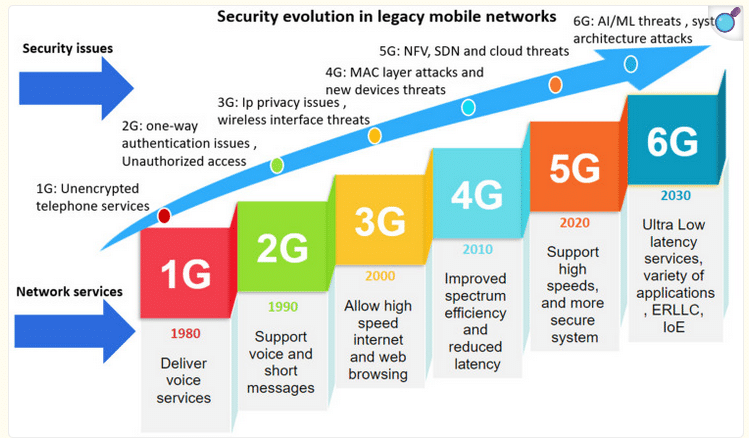

Von 1G bis 5G: Sicherheitslücken als roter Faden

Jede Mobilfunkgeneration hat ihre eigenen Schwachstellen hinterlassen. Ein Rückblick zeigt, wie sich die Bedrohungslage über die Jahrzehnte entwickelt hat:

- 1G übertrug Sprache analog und unverschlüsselt – unbefugter Zugriff und Abhören waren strukturell kaum zu verhindern.

- 2G führte digitale Verschlüsselung und Authentifizierung ein, litt jedoch unter einseitiger Verifikation: Das Netz konnte Nutzer prüfen, nicht aber umgekehrt. Nicht autorisierte Basisstationen konnten sich als legitime Netzknoten ausgeben.

- 3G ergänzte eine beidseitige Authentifizierung (AKA) und verbesserte die Zugangskontrolle, blieb aber anfällig für Angriffe auf IP-Protokollebene sowie für Denial-of-Service-Attacken (DoS).

- 4G eröffnete durch leistungsfähigere Endgeräte neue Angriffsflächen: Replay-Attacken, Abhören auf MAC-Ebene und Standortverfolgung zählten zu den bekannten Schwachstellen.

- 5G standardisierte erstmals eine einheitliche Authentifizierungsplattform und verschlüsselte Teilnehmerkennungen (SUCI statt IMSI). Dennoch bestehen Lücken – etwa im Kanal zwischen Serving- und Home-Netzwerk, der für betrügerische Abrechnungen ausgenutzt werden kann.

Das zentrale Problem bleibt generationsübergreifend: Grundlegende Protokolle lassen sich nur schwer aktualisieren, sodass bekannte Schwachstellen oft über lange Zeiträume bestehen bleiben.

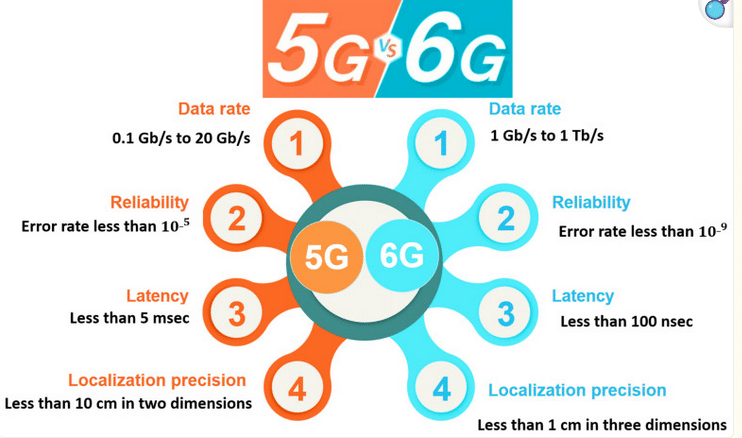

Die 6G-Vision: Hyperkonnektivität mit neuen Risikoprofilen

6G soll eine sogenannte Hyperkonnektivität ermöglichen – eine nahtlose Verbindung zwischen Menschen, Maschinen und Umgebungen. Dabei werden terrestrische und nicht-terrestrische Netze (Satelliten, Luftfahrt, maritime Kommunikation) integriert. Neue Frequenzbänder wie Terahertz (THz), Sub-6-GHz und optische Kommunikation sollen Übertragungsraten im Terabit-Bereich ermöglichen.

Gleichzeitig erweitert sich die Angriffsfläche erheblich:

- Internet of Everything (IoE): Milliarden kleiner, ressourcenbeschränkter Geräte – darunter körpernahe Sensoren – lassen sich kaum mit komplexer Verschlüsselung ausstatten und sind daher bevorzugte Angriffsziele.

- Mesh-Netzwerke und D2D-Kommunikation: Verteilte Strukturen mit zahlreichen Knotenpunkten vergrößern die Zahl potenzieller Einfallstore.

- Zero-Touch-Management: Vollautomatisierte Netzwerkverwaltung reduziert menschliche Eingriffe – und erhöht damit das Risiko von Angriffen in geschlossenen Regelkreisen.

- KI-gesteuerte Netzwerkoperationen: Manipulierte KI-Modelle könnten Netzwerkfunktionen kompromittieren, ohne dass dies sofort erkennbar ist.

Sicherheitsarchitektur: Zero Trust als Fundament

Da die Grenze zwischen Netzwerk-innen und -außen in 6G zunehmend verschwimmt, reichen klassische Perimeter-Schutzmaßnahmen wie Firewalls und IPsec nicht mehr aus. Forscher empfehlen das Prinzip Zero Trust (ZT) als konzeptionelle Grundlage der 6G-Sicherheitsarchitektur.

Zero Trust geht davon aus, dass sich Angreifer bereits im Netz befinden können – jede Entität muss kontinuierlich authentifiziert und autorisiert werden. Die vorgeschlagene 6G-Sicherheitsarchitektur gliedert sich in drei Schichten:

- Physikalische Schicht: Sicherheitsmechanismen auf Basis physikalischer Eigenschaften drahtloser Kanäle

- Verbindungs- und Netzwerkschicht: Zugangs- und Domänensicherheit, Authentifizierung, Schlüsselverwaltung

- Service- und Anwendungsschicht: Richtlinienbasierte Sicherheit, Ende-zu-Ende-Schutz

Konkrete Anforderungen an die Architektur umfassen:

- Virtualisierungssicherheit: Sicherer Hypervisor-Betrieb mit vollständiger Ressourcentrennung; Virtual Machine Introspection (VMI) zur Angriffserkennung

- Automatisiertes Schwachstellenmanagement: Schnelle Erkennung und Behebung von Sicherheitslücken in Open-Source-Komponenten mittels Over-the-Air-Updates (OTA)

- KI-Absicherung: Verifikation von KI-Modellen durch digitale Signaturen; Selbstheilungsmechanismen bei Kompromittierung

- Datenschutz durch Technik: Einsatz homomorpher Verschlüsselung (HE) und Trusted Execution Environments (TEE) für personenbezogene Daten

- Post-Quanten-Kryptografie (PQC): Ablösung klassischer asymmetrischer Verschlüsselung durch quantenresistente Verfahren wie gitterbasierte Kryptografie

Schlüsseltechnologien und ihre Sicherheitsprofile

Terahertz-Kommunikation (THz)

THz-Frequenzen zwischen 0,1 und 10 THz bieten Datenraten von über 100 Gbit/s. Durch schmale Strahlbündel ist passives Abhören grundsätzlich erschwert – dennoch können Angreifer durch strategisch platzierte Objekte im Übertragungsweg Signale ablenken und abfangen. Lösungsansätze umfassen:

- Aufteilung der Datenübertragung auf mehrere Routen (Multi-Path-Transmission)

- Authentifizierung auf physikalischer Ebene mittels elektromagnetischer Signaturen

- Pfadverlust-basierte Fingerabdruckverfahren zur Geräteverifikation

Quantenkommunikation

Quantenkommunikation gilt theoretisch als abhörsicher, da jede Manipulation den Quantenzustand verändert. Praktische Herausforderungen bleiben jedoch bestehen:

- Bedienungsfehler und Faserdämpfung beeinträchtigen die Zuverlässigkeit

- Quantenklonangriffe ermöglichen das Duplizieren von Quantenzuständen mit hoher Präzision

- Die Integration quantenresistenter Verfahren in ressourcenbeschränkte IoT-Geräte ist technisch aufwendig

Vernetzte autonome Fahrzeuge (CAV)

Fahrzeuge, die dauerhaft mit Netzwerken verbunden sind, bieten Angriffsflächen auf drei Ebenen:

- Fahrzeugebene: Sensordaten, physische Steuerungen und V2X-Kommunikation

- Lieferkette: Vielzahl an Drittanbietern (Cloud-Dienste, Straßeninfrastruktur, Behörden) erschwert einheitliche Sicherheitsstandards

- Datenschutz: Reiserouten, Sensordaten und Passagierinformationen sind für Angreifer attraktiv

Anwendungsfelder mit spezifischen Sicherheitsanforderungen

Industrie 5.0 Die Mensch-Roboter-Kollaboration erfordert Integrität, Verfügbarkeit und lückenlose Authentifizierung. Steueranweisungen und Überwachungsdaten laufen über 6G-Netze – deren Absicherung ist damit direkt produktionskritisch.

Smart Grid 2.0 Intelligente Stromnetze der zweiten Generation arbeiten autonom mit Selbstheilungsfunktionen. Angriffe auf SCADA-Systeme, Datenzugangspunkte oder Abrechnungsinfrastruktur können weitreichende Folgen haben. Peer-to-Peer-Energiehandel erfordert zudem vertrauenswürdige Handelsmechanismen ohne zentrale Kontrollinstanz.

Digitale Gesundheitsversorgung Body Area Networks (BANs) mit eingebetteten Sensoren sammeln kontinuierlich Gesundheitsdaten. Geräteauthentifizierung, sichere Kommunikation und Zugriffskontrolle für potenziell Milliarden Gesundheitsgeräte stellen besondere Anforderungen. Der Schutz elektronischer Patientenakten und die ethisch konforme Nutzung von KI-Modellen im Gesundheitsbereich sind dabei zentrale Punkte.

Lesenswert: Studie aus der National Library of Medicine

Securing the 6G–IoT Environment | Kaur & Gupta, University of Missouri | Sensors (Basel), Januar 2025 🔗 Zur Studie auf PubMed Central

Eine aktuelle Studie, veröffentlicht in der vom US-amerikanischen National Institute of Health betriebenen Literaturdatenbank PubMed Central, beleuchtet einen bislang wenig beachteten Aspekt der 6G-Sicherheit: die Intransparenz automatisierter KI-Entscheidungen in Netzwerken.

Die Autoren der University of Missouri weisen darauf hin, dass trotz der Sicherheitsverbesserungen in 5G-Netzen rund 70 Prozent der 5G-Betreiber Sicherheitsvorfälle verzeichnet haben, die zu Netzwerkausfällen, Datenlecks und erheblichen finanziellen Verlusten geführt haben PubMed Central – und dass sich diese Ausgangslage mit 6G weiter verschärfen dürfte.

Die Studie identifiziert spezifische Bedrohungen, die aus dem Zusammenspiel neuer 6G-Technologien entstehen:

- O-RAN (Open Radio Access Networks): Die Modularisierung traditioneller Netzwerkkomponenten vergrößert die Angriffsfläche und erzeugt Lieferkettenrisiken durch Hardware und Software verschiedener Hersteller.

- Intelligent Reflecting Surfaces (IRS): Obwohl zur Signalverstärkung konzipiert, können diese Oberflächen für Man-in-the-Middle-Angriffe oder gezielte Kommunikationsstörungen eingesetzt werden.

- Native KI: Die tiefe Integration von KI in 6G-Netzwerke schafft neue Angriffsvektoren wie Model Poisoning, gegnerische Angriffe (Adversarial Attacks) und KI-generierte Schadsoftware.

- Disaggregierte Hetero-Clouds: Verteilte Cloudstrukturen erhöhen das Risiko von Cross-Tenant-Angriffen und Insider-Bedrohungen.

Als Gegenmaßnahme schlagen die Forscher ein Sicherheitsframework vor, das auf Explainable AI (XAI) setzt: Methoden wie SHAP und LIME sollen KI-Entscheidungen im Netzwerkbetrieb nachvollziehbar machen und damit Angriffe früher erkennbar machen. Der Ansatz kombiniert maschinelles Lernen mit rekursiver Merkmalsselektion und Cross-Validation, um die Erkennung von Eindringversuchen im IoT-6G-Ökosystem zu verbessern.

Die Studie unterstreicht damit eine zentrale Forderung: Sicherheit und Erklärbarkeit von KI-Systemen müssen von Beginn an als Kernbestandteile des 6G-Designs betrachtet werden – nicht als nachträgliche Ergänzung.

Fazit

6G wird das Mobilfunknetz grundlegend neu gestalten – und damit auch die Sicherheitsanforderungen. Die Kombination aus hochdichten Netzwerken, autonomen Systemen, ressourcenschwachen IoT-Geräten und vollständiger Netzautomatisierung erfordert einen Paradigmenwechsel hin zu Zero Trust, Post-Quanten-Kryptografie und KI-gestützten Sicherheitsmechanismen. Bekannte Schwachstellen aus früheren Generationen müssen dabei zwingend adressiert werden, bevor neue Architekturen ausgerollt werden – denn nachträgliche Korrekturen werden mit zunehmender Komplexität der Netzwerke schwieriger.

Grafiken Quelle: National Library of Medicine

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

RC4-Deaktivierung – so müssen Sie jetzt handeln

Plattform-Engineering im Wandel: Was KI-Agenten wirklich verändern

KI-Agenten im Visier: Wie versteckte Web-Befehle autonome Systeme manipulieren

Island und AWS Security Hub: Kontrollierte KI-Nutzung und sicheres Surfen im Unternehmensumfeld

Wie das iOS-Exploit-Kit Coruna zum Werkzeug staatlicher und krimineller Akteure wurde

Studien

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Finanzsektor unterschätzt Cyber-Risiken: Studie offenbart strukturelle Defizite in der IT-Sicherheit

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg