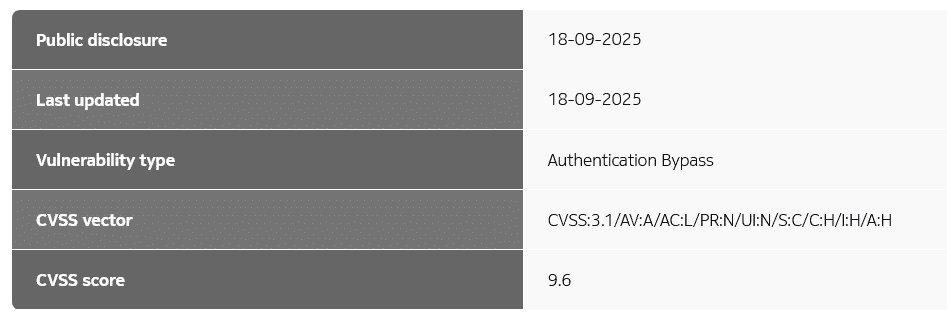

In Nokias CloudBand Infrastructure Software (CBIS) und der Container Service (NCS) Manager API ist eine kritische Schwachstelle entdeckt worden. Die Sicherheitslücke trägt die Kennung CVE-2023-49564 und wird auf der CVSS-v3.1-Skala mit 9,6 als schwerwiegend eingestuft.

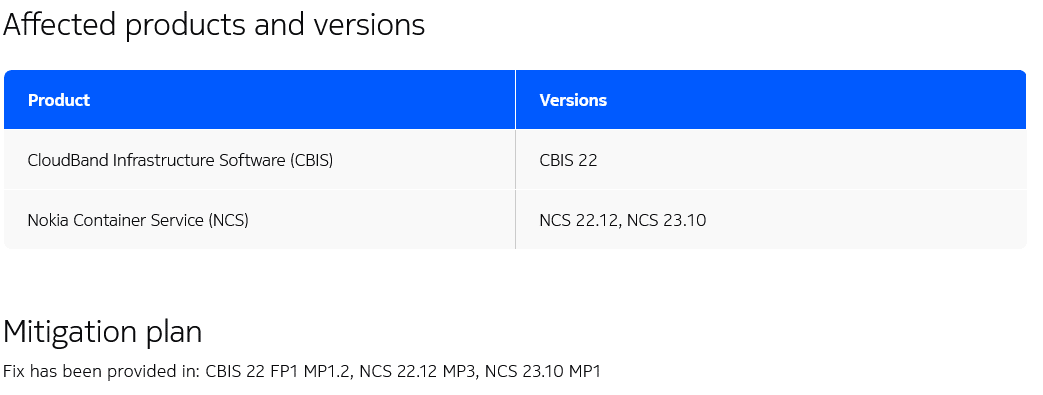

Angreifer können durch speziell manipulierte HTTP-Header die Authentifizierung umgehen und sich so Zugriff auf eingeschränkte API-Endpunkte verschaffen – ohne über gültige Zugangsdaten zu verfügen. Betroffen sind die Versionen CBIS 22 und NCS 22.12, die in Unternehmen, bei Dienstleistern und in Organisationen des öffentlichen Sektors zum Einsatz kommen.

Die Ursache liegt in einem schwachen Verifizierungsmechanismus innerhalb der Authentifizierungsimplementierung. Dieser Fehler tritt im Nginx Podman-Container auf, der auf dem CBIS/NCS-Manager-Hostsystem läuft. Zwar lässt sich das Risiko durch externe Firewalls und die Einschränkung des Zugriffs auf das Verwaltungsnetzwerk teilweise reduzieren, vollständig geschlossen ist die Lücke damit jedoch nicht.

Die Schwachstelle wurde am 18. September 2025 von Orange Cert öffentlich gemacht, nachdem Sicherheitsexperten sie bei einer Routineprüfung entdeckt hatten.

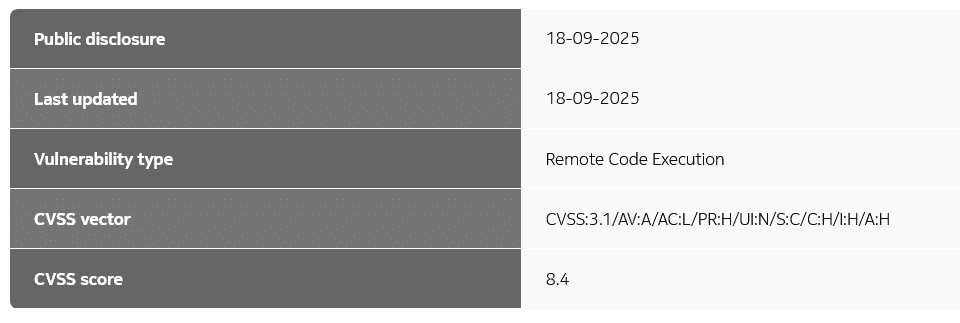

CVE-2023-49565 – Remote-Codeausführung

Beschreibung

Der Podman-Container „cbis_manager“ ist anfällig für die Remote-Ausführung von Befehlen über den Endpunkt „/api/plugins“. Eine unsachgemäße Bereinigung der HTTP-Header „X-FILENAME“, „X-PAGE“ und „X-FIELD“ ermöglicht die Einschleusung von Befehlen. Diese Header werden direkt in der Python-Funktion subprocess.Popen ohne ausreichende Validierung verwendet, sodass ein Angreifer aus der Ferne beliebige Befehle auf dem zugrunde liegenden System ausführen kann, indem er bösartige Header-Werte in einer HTTP-Anfrage an den betroffenen Endpunkt erstellt.

Der Webdienst wird mit Root-Rechten innerhalb der Containerumgebung ausgeführt. Die demonstrierte Remote-Codeausführung ermöglicht es einem Angreifer, erhöhte Rechte für die Befehlsausführung zu erlangen.

Die Beschränkung des Zugriffs auf das Verwaltungsnetzwerk durch eine externe Firewall kann dieses Risiko teilweise mindern.

Mehr zum Schmökern

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

ShinyHunters-Angriffe: Mandiant zeigt wirksame Schutzmaßnahmen gegen SaaS-Datendiebstahl

Phishing-Angriff: Cyberkriminelle missbrauchen Microsoft-Infrastruktur für Betrugsmaschen

Wie Angreifer proprietäre KI-Modelle über normale API-Zugriffe stehlen können

KI-Agenten in cyber-physischen Systemen: Wie Deepfakes und MCP neue Sicherheitslücken öffnen

Sicherheitslücke in Cursor-IDE: Shell-Befehle werden zur Angriffsfläche

Studien

Deutsche Unicorn-Gründer bevorzugen zunehmend den Standort Deutschland

IT-Modernisierung entscheidet über KI-Erfolg und Cybersicherheit

Neue ISACA-Studie: Datenschutzbudgets werden trotz steigender Risiken voraussichtlich schrumpfen

Cybersecurity-Jahresrückblick: Wie KI-Agenten und OAuth-Lücken die Bedrohungslandschaft 2025 veränderten

![Featured image for “Phishing-Studie deckt auf: [EXTERN]-Markierung schützt Klinikpersonal kaum”](https://cdn-ileiehn.nitrocdn.com/EZdGeXuGcNedesCQNmzlOazGKKpdLlev/assets/images/optimized/rev-68905f9/www.all-about-security.de/wp-content/uploads/2025/12/phishing-4.jpg)

Phishing-Studie deckt auf: [EXTERN]-Markierung schützt Klinikpersonal kaum

Whitepaper

DigiCert veröffentlicht RADAR-Bericht für Q4 2025

Koordinierte Cyberangriffe auf polnische Energieinfrastruktur im Dezember 2025

Künstliche Intelligenz bedroht demokratische Grundpfeiler

Insider-Risiken in Europa: 84 Prozent der Hochrisiko-Organisationen unzureichend vorbereitet

ETSI veröffentlicht weltweit führenden Standard für die Sicherung von KI

Hamsterrad-Rebell

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg

Cyberversicherung ohne Datenbasis? Warum CIOs und CISOs jetzt auf quantifizierbare Risikomodelle setzen müssen

Identity Security Posture Management (ISPM): Rettung oder Hype?

Platform Security: Warum ERP-Systeme besondere Sicherheitsmaßnahmen erfordern