Angreifer erschleichen sich Zugang durch fingierte IT-Anrufe + Mandiant dokumentiert seit Jahresbeginn 2026 eine Serie von Cyberangriffen, bei denen Kriminelle systematisch Mitarbeiter von Unternehmen anrufen und sich als IT-Personal ausgeben. Die Angreifer, die mit der Gruppe ShinyHunters in Verbindung stehen, setzen dabei auf eine Kombination aus telefonischem Social Engineering und speziell präparierten Phishing-Websites.

Die Google Threat Intelligence Group verfolgt die Aktivitäten unter den Bezeichnungen UNC6661, UNC6671 und UNC6240. Bei den dokumentierten Vorfällen geben sich die Täter als technische Mitarbeiter aus und informieren ihre Opfer über angebliche Aktualisierungen der Sicherheitseinstellungen. Anschließend leiten sie die Angerufenen auf täuschend echt wirkende Websites weiter, die Zugangsdaten und Authentifizierungscodes abfangen.

Grafik Quelle: Google Threat Intelligence

Systematischer Datendiebstahl aus Cloud-Anwendungen

Nach erfolgreicher Kompromittierung registrieren die Angreifer eigene Geräte für die Zwei-Faktor-Authentifizierung und verschaffen sich damit dauerhaften Zugriff. Die verwendeten Phishing-Domains folgen typischen Mustern wie firmennamesso.com oder firmennameinternal.com und werden häufig über die Registrare NICENIC oder Tucows angelegt.

Sobald der Zugang gesichert ist, durchsuchen die Täter gezielt verschiedene Cloud-Dienste. Dabei konzentrieren sie sich auf Plattformen wie Salesforce, SharePoint, OneDrive und Slack. Die Suche richtet sich nach spezifischen Begriffen wie „vertraulich“, „intern“, „Vorschlag“ oder „VPN“. Besonders personenbezogene Daten aus CRM-Systemen stehen im Fokus der Angreifer.

In mindestens einem Fall installierten die Täter das Add-on ToogleBox Recall für Google Workspace, um kompromittierende E-Mails dauerhaft zu löschen. Konkret entfernten sie Benachrichtigungen über neu registrierte Sicherheitsmethoden, damit betroffene Mitarbeiter die Kompromittierung nicht bemerkten.

Erpressung mit gestohlenen Daten

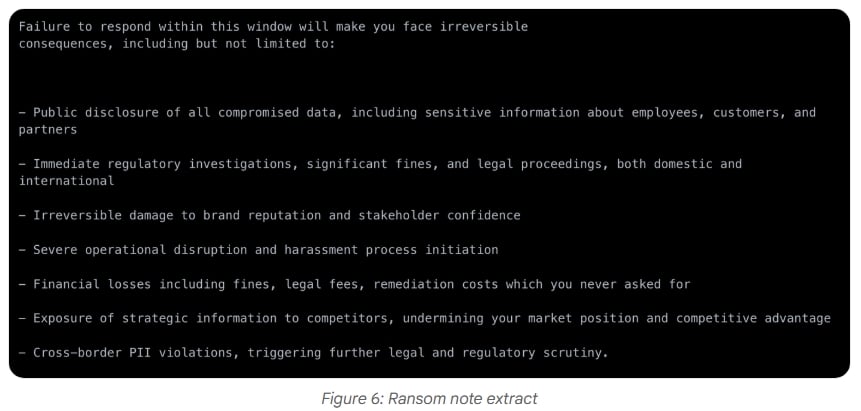

Die Gruppe UNC6240 übernimmt nach dem Datendiebstahl die Erpressungsphase. Die Täter verschicken E-Mails mit ShinyHunters-Logo, in denen sie die gestohlenen Informationen auflisten und eine Bitcoin-Zahlung innerhalb von 72 Stunden fordern. Als Beweis stellen sie Datenauszüge auf der Plattform Limewire bereit.

Die Erpressungsmethoden haben sich verschärft: Mandiant registrierte SMS-Nachrichten an Mitarbeiter sowie DDoS-Angriffe auf Unternehmenswebsites. Ende Januar 2026 erschien eine neue Leak-Website mit dem Namen „SHINYHUNTERS“, die mehrere mutmaßliche Opfer der jüngsten Angriffswelle auflistet.

Erweiterte Angriffsmuster bei UNC6671

Parallel agiert die Gruppe UNC6671 mit ähnlichen Methoden, nutzt jedoch andere technische Details. Die Täter verwenden PowerShell-Skripte zum Download sensibler Daten aus SharePoint und OneDrive. Ihre Erpressungs-E-Mails tragen kein Branding und nutzen andere Kommunikationskanäle, was auf unterschiedliche Akteure hindeutet.

Nach den Einbrüchen setzen die Täter aggressive Taktiken ein, darunter direkte Belästigung von Mitarbeitern der betroffenen Organisationen. Die verschiedenen Domain-Registrare und abweichenden Vorgehensweisen legen nahe, dass mehrere Personen oder Gruppen an den Aktivitäten beteiligt sind.

Missbrauch kompromittierter Konten für weitere Angriffe

In mindestens einem dokumentierten Fall nutzten die Angreifer gestohlene E-Mail-Zugänge, um Phishing-Nachrichten an Kontakte aus der Kryptowährungsbranche zu versenden. Die ausgehenden Nachrichten wurden anschließend gelöscht, um die Spuren zu verwischen. Dieses Vorgehen deutet darauf hin, dass die Täter ihre Operationen erweitern und möglicherweise Vertrauensbeziehungen ausnutzen wollen.

Keine Sicherheitslücken bei Anbietern

Mandiant betont ausdrücklich, dass die Kompromittierungen nicht auf technische Schwachstellen in den Produkten oder der Infrastruktur der Cloud-Anbieter zurückzuführen sind. Stattdessen zeigen die Vorfälle die Wirksamkeit von Social Engineering und menschlichen Schwachstellen.

Als Gegenmaßnahme empfehlen die Sicherheitsforscher den Einsatz phishing-resistenter Authentifizierungsmethoden. FIDO2-Sicherheitsschlüssel oder Passkeys bieten im Gegensatz zu Push-Benachrichtigungen oder SMS-Codes Schutz gegen Social-Engineering-Angriffe.

Okta bestätigt Angriffsmuster

Okta veröffentlichte einen eigenen Bericht über Phishing-Werkzeuge, die auf Identitätsanbieter und Kryptowährungsplattformen abzielen. Einige der dokumentierten Aktivitäten überschneiden sich mit den von der Google Threat Intelligence Group verfolgten ShinyHunters-Operationen.

Erkennungsregeln für Google Security Operations

Kunden von Google Security Operations haben Zugriff auf spezialisierte Erkennungsregeln in den Paketen für Okta, Cloud Hacktool und O365. Die Regeln erfassen unter anderem Zugriffe auf Admin-Konsolen, Massenzugriffe auf Dateien via PowerShell, verdächtige Aktionen von anonymisierten IP-Adressen sowie das Löschen von MFA-Benachrichtigungen.

Mandiant hat einen detaillierten Leitfaden mit Härtungsmaßnahmen und Erkennungsmöglichkeiten veröffentlicht. Zudem stellt Google registrierten Nutzern kostenlose Indikatoren für Kompromittierung zur Verfügung, um die betroffenen Aktivitäten zu identifizieren.

Entwicklung der Angriffstaktiken

Die aktuellen Vorfälle ähneln früheren ShinyHunters-Operationen, bei denen bereits Telefonanrufe für den initialen Zugang genutzt wurden. Die Ausweitung auf zusätzliche Cloud-Plattformen zeigt jedoch eine Anpassung der Strategie. Die Angreifer suchen nach vielfältigeren Datenquellen, um den Erpressungsdruck zu erhöhen.

Die gezielte Kontaktaufnahme mit Kryptowährungsunternehmen über kompromittierte Konten stellt eine operative Neuerung dar. Während sich die bisherigen Angriffe auf Organisationen konzentrierten, deutet diese Entwicklung auf eine mögliche Ausrichtung auf Einzelpersonen hin.

Weiterführende Artikel:

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

Microsoft-Cloud GCC High: Wie FedRAMP eine kritisch bewertete Technologie für US-Behörden genehmigte

CrackArmor: AppArmor-Schwachstellen ermöglichen Root-Zugriff auf über 12 Millionen Linux-Systemen

KI-Agenten als interne Sicherheitsrisiken: Was Experimente zeigen

MCP-Sicherheitsstudie: 555 Server mit riskanten Tool-Kombinationen identifiziert

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen