Sicherheitsforscher des Cofense Phishing Defense Center (PDC) haben eine Phishing-Kampagne dokumentiert, bei der Angreifer den legitimen Kundenservice-Dienst LiveChat für ihre Zwecke missbrauchen. Das Besondere daran: Statt die Opfer auf gefälschte Login-Seiten zu leiten, sprechen die Täter sie über fingierte Echtzeit-Chats an – getarnt als Kundensupport von PayPal und Amazon. Die Methode ist deshalb bemerkenswert, weil sie etablierte Sicherheitsmechanismen gezielt umgeht und gleichzeitig ein hohes Maß an scheinbarer Seriosität vermittelt.

Der Einstieg: Zwei unterschiedliche Phishing-E-Mails

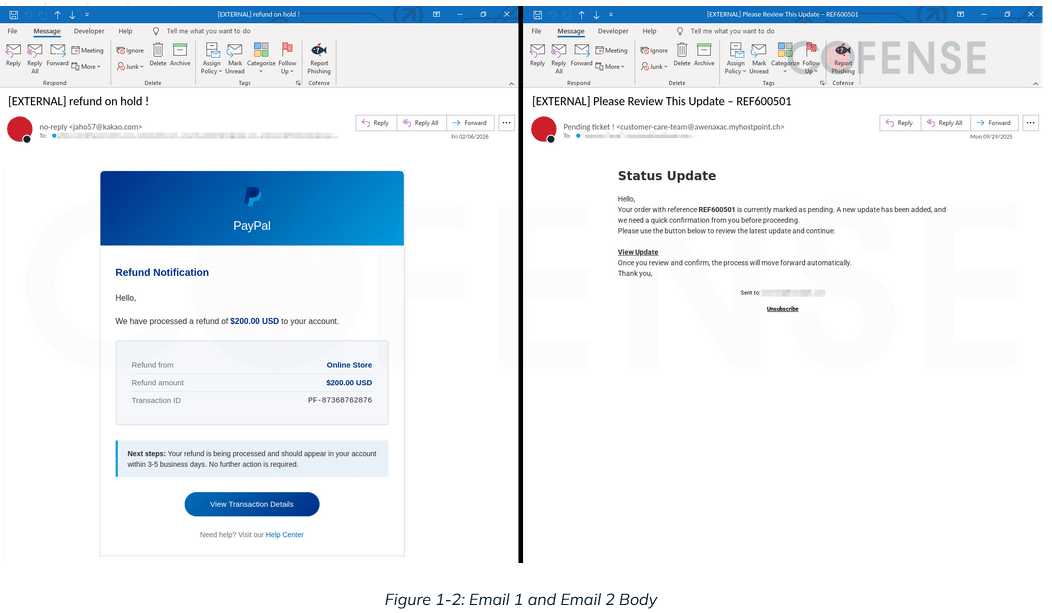

Der Angriff beginnt in beiden Fällen mit einer E-Mail, wobei die Angreifer zwei verschiedene Köder einsetzen:

- Variante 1 imitiert eine offizielle PayPal-Nachricht und informiert den Empfänger darüber, dass angeblich 200 US-Dollar auf sein Konto eingehen sollen. Ein prominent platzierter Button mit der Aufschrift „Transaktionsdetails anzeigen“ soll zum Klicken verleiten.

- Variante 2 verzichtet vollständig auf Markenhinweise und behauptet lediglich, eine Bestellung stehe aus und müsse bestätigt werden. Der Nutzer wird aufgefordert, über den Link „Update anzeigen“ zu reagieren.

Beide Varianten bedienen sich bewährter Social-Engineering-Techniken, jedoch auf unterschiedliche Weise: Die erste E-Mail nutzt die Aussicht auf einen finanziellen Vorteil, um Neugier zu wecken. Die zweite setzt auf ein Gefühl der Dringlichkeit – verstärkt dadurch, dass fehlende Markenangaben es dem Empfänger erschweren, die Nachricht eindeutig als Fälschung einzustufen. Wer eine Bestellung erwartet oder schlicht unsicher ist, neigt eher dazu, den Link zu öffnen.

Grafik Quelle: Cofense

Die Weiterleitung: LiveChat als Tarnung

Ein Klick auf den jeweiligen Link in der E-Mail führt nicht auf eine klassische Phishing-Seite, sondern auf eine über die Domain lc[.]chat gehostete Seite – ein Hinweis darauf, dass der legitime Dienst LiveChat als Infrastruktur genutzt wird. Die Seiten sind optisch entweder im PayPal- oder Amazon-Design gestaltet, was die Täuschung weiter verstärkt.

Bereits beim Laden der PayPal-Variante wird automatisch eine Chat-Nachricht abgeschickt – ein Zeichen dafür, dass hier eine KI-gestützte oder zumindest automatisierte Antwortfunktion zum Einsatz kommt. Die Amazon-Variante hingegen fordert zunächst die E-Mail-Adresse des Nutzers an, bevor die eigentliche Chat-Kommunikation beginnt.

Angriffsverlauf: Amazon-Variante

In der Amazon-Version gibt sich ein vermeintlicher Kundendienstmitarbeiter über das LiveChat-Fenster als offizieller Amazon-Support aus. Der Gesprächsverlauf folgt dabei einem erkennbaren, schrittweisen Muster:

- Begrüßung und allgemeine Aufforderung, eine ausstehende Rückerstattung freizuschalten

- Abfrage von Telefonnummer, Geburtsdatum und Adresse – vorgeblich zur Identitätsverifizierung

- Behauptung, dass die Kartendaten des Nutzers „nicht vorlägen“

- Direkte Aufforderung, Kartennummer, Ablaufdatum und CVC-Code zur „Überprüfung“ im Chat einzugeben

- Versicherung, die übermittelten Daten würden „mit äußerster Vertraulichkeit behandelt“ – eine klassische Taktik, um Misstrauen abzubauen

Stilistisch fällt die Kommunikation durch Rechtschreib- und Zeichensetzungsfehler auf – Formulierungen wie „Ello“ oder „Open chat!!“ deuten darauf hin, dass es sich nicht um KI-generierte Antworten handelt, sondern um vorgefertigte Texte, die ein Mensch manuell versendet. Trotz des unprofessionellen Erscheinungsbilds gelingt es dem Aufbau des Gesprächs, einen glaubwürdigen Support-Kontext zu simulieren: Der schrittweise Aufbau des Dialogs, kombiniert mit der vertrauten LiveChat-Oberfläche, verringert die Wachsamkeit des Opfers erheblich.

Angriffsverlauf: PayPal-Variante

Die PayPal-Variante ist stärker automatisiert und umfasst mehrere aufeinander aufbauende Stufen:

- Nach der ersten Interaktion im Chat-Fenster wird der Nutzer auf eine externe URL weitergeleitet, die eine täuschend echte PayPal-Login-Seite imitiert

- Nach Eingabe der Zugangsdaten wird ein MFA-Code an die hinterlegte Mobilnummer gesendet – dieser wird vom Angreifer abgefangen, um die Zwei-Faktor-Absicherung zu umgehen

- Im Anschluss erscheint ein Formular zur Erfassung von „Rechnungsdaten zu Sicherheitszwecken“, das neben Adressinformationen auch das Geburtsdatum abfragt – eine für Rechnungsdaten ungewöhnliche Angabe

- Ein weiteres Formular fordert vollständige Kreditkartendaten, angeblich zur Abwicklung der Rückerstattung

- Zuletzt wird erneut ein MFA-Code angefordert – vermutlich, um den Zugriff auf das mit der eingegebenen Telefonnummer verknüpfte PayPal-Konto endgültig zu sichern

- Abschließend wird der Nutzer zurück in den LiveChat geleitet, wo der „Mitarbeiter“ die bevorstehende Rückerstattung bestätigt – ein letzter Schritt, der Vertrauen suggerieren und eventuelle Zweifel zerstreuen soll

Die Kombination aus gefälschter Login-Seite, MFA-Abgriff, Rechnungsdaten und Kreditkarteninformationen ermöglicht es den Angreifern, sowohl das PayPal-Konto zu übernehmen als auch direkt auf die Finanzmittel des Opfers zuzugreifen.

Warum diese Methode automatisierte Sicherheitssysteme erschwert

Der Einsatz einer realen, weit verbreiteten SaaS-Plattform wie LiveChat als Angriffsinfrastruktur bringt aus Angreiferperspektive mehrere Vorteile mit sich:

- Die genutzten Domains gehören zu einem legitimen, bekannten Dienst und stehen selten auf Blocklisten

- Das Chat-Interface erzeugt optisch und funktional den Eindruck eines echten Kundensupports

- Klassische Sicherheitslösungen, die auf bekannte Phishing-Domains oder verdächtige URL-Muster filtern, werden durch die Nutzung legitimer Infrastruktur ausgehebelt

- Die Interaktion in Echtzeit – ob automatisiert oder manuell – senkt die Wachsamkeit der Betroffenen, da sie an echte Support-Erfahrungen erinnert

- Der mehrstufige Aufbau des Angriffs verteilt die Datenabrufe auf mehrere, jeweils plausibel wirkende Schritte, was den Gesamtvorgang weniger verdächtig erscheinen lässt

Einordnung und Fazit

Die von Cofense dokumentierte Kampagne steht exemplarisch für eine zunehmende Professionalisierung im Bereich des Phishings. Angreifer kombinieren hier Markenimitation, Social Engineering sowie den Diebstahl von Zugangsdaten, Zahlungsinformationen, persönlichen Daten und MFA-Codes in einem koordinierten, mehrstufigen Prozess – und nutzen dabei legale Dienste als Deckmantel.

Cofense betont, dass automatisierte Erkennungssysteme allein nicht mehr ausreichen, um solche Angriffe zuverlässig abzuwehren. Menschliche Analyse durch spezialisierte Sicherheitsteams – wie ein dediziertes Phishing Defense Center – bleibe notwendig, um ungewöhnliche Muster zu erkennen, die algorithmische Filter übersehen. In einer Bedrohungslandschaft, die sich kontinuierlich weiterentwickelt, ist die Kombination aus technischen Schutzmaßnahmen und erfahrenen Analysten entscheidend.

Tipp:

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

Phishing über LiveChat: Wie Angreifer SaaS-Plattformen für Datendiebstahl nutzen

XWorm 7.1 und Remcos RAT: Angreifer setzen auf dateilose Techniken und Windows-Bordmittel

KI im Cyberkonflikt: Warum Verteidiger die Nase vorn haben

KadNap: Wie ein neues Botnetz tausende Asus-Router als Proxy-Knoten missbraucht

ClickFix-Variante nutzt WebDAV und trojanisierte Electron-App zur Malware-Verteilung

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg