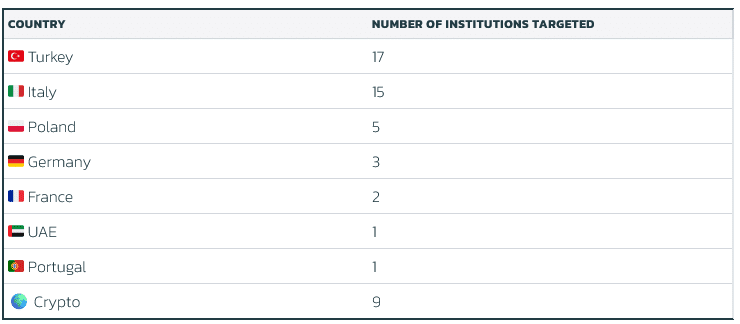

IT-Sicherheitsexperten von ThreatFabric haben eine neue Android-Malware namens Perseus identifiziert, die sich in TV-Streaming-Applikationen versteckt und aktiv verbreitet wird. Die Schadsoftware richtet sich schwerpunktmäßig gegen Nutzer in der Türkei und Italien und geht dabei über klassische Angriffsmuster hinaus: Neben Zugangsdaten und Bankverbindungen liest Perseus gezielt persönliche Notizen aus – eine Funktion, die in dieser Form bisher kaum dokumentiert wurde. Der folgende Bericht fasst die wichtigsten technischen Erkenntnisse aus der ThreatFabric-Analyse zusammen.

Hintergrund und Entstehung

Perseus ist keine vollständig eigenständige Entwicklung, sondern das Produkt einer schrittweisen Weiterentwicklung bekannter Malware-Familien. Die Codebasis lässt sich direkt auf Cerberus zurückführen, dessen Quellcode im Jahr 2020 öffentlich geleakt wurde und seitdem als Grundlage für mehrere Nachfolger diente – darunter Ermac und Phoenix. Perseus baut dabei erkennbar auf Phoenix auf: Frühere Versionen teilen dieselbe Klassenstruktur und ähnliche Namenskonventionen.

Auch die operative Infrastruktur weist Überschneidungen mit Kampagnen auf, an denen die Malware-Familie Medusa beteiligt ist. Der Name Perseus selbst stammt direkt aus dem C2-Anmeldepanel, das bei der Analyse einiger Kampagnen einsehbar war.

Die IT-Sicherheitsexperten identifizierten zwei parallele Entwicklungszweige:

- Englischsprachiger Zweig: Umfangreiche Debugging- und Protokollierungsfunktionen, Emojis im Quellcode – ungewöhnliche Merkmale, die auf den möglichen Einsatz von KI-gestützten Entwicklungswerkzeugen hindeuten

- Türkischsprachiger Zweig: Schlanker aufgebaut, weniger Komfortfunktionen, aktuell aktiv verbreitet

Während der englische Zweig offenbar stärker entwicklungsorientiert ist, stellt der türkische den operativ eingesetzten Produktivzweig dar.

Grafik Quelle: ThreatFabric

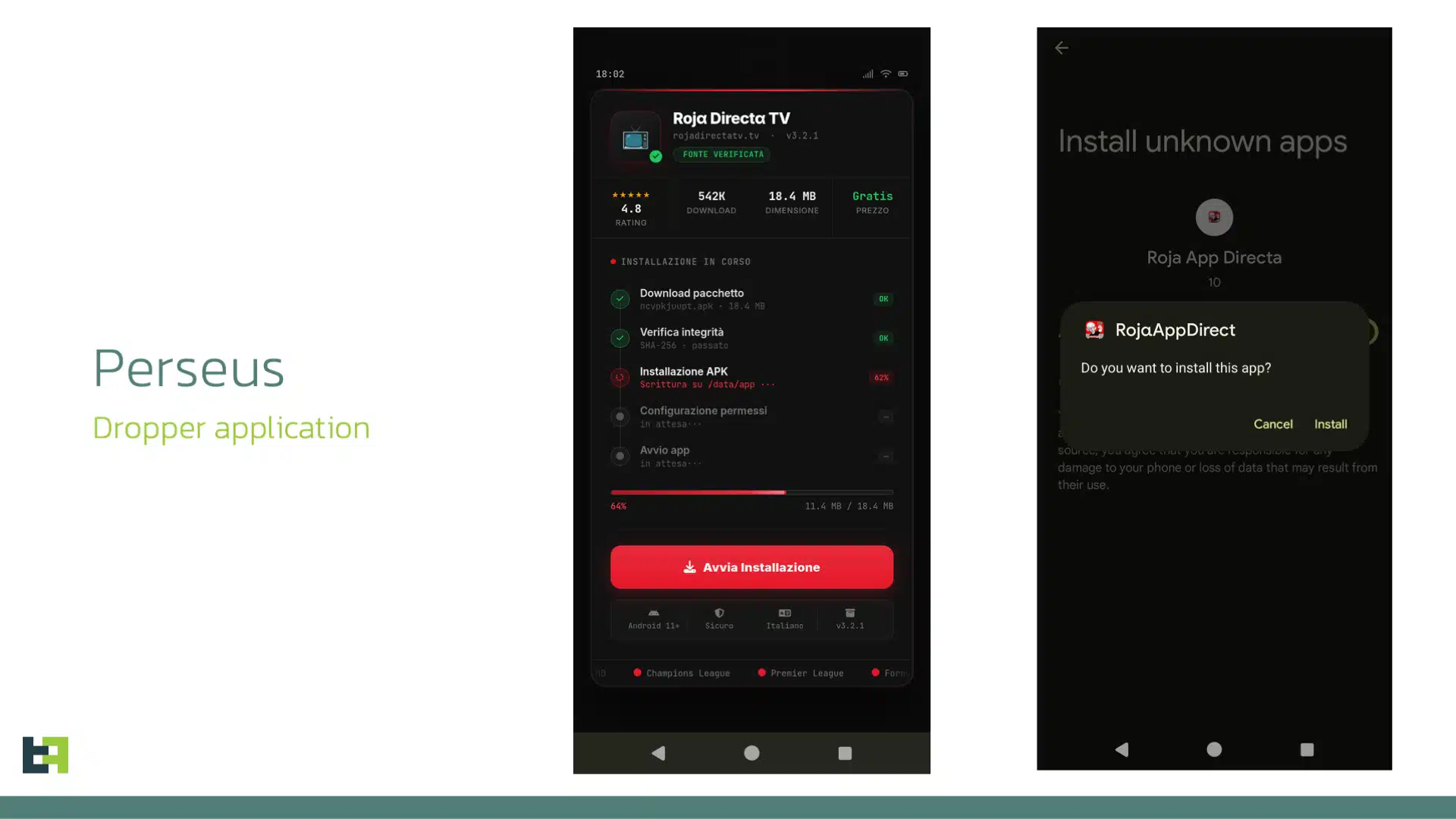

Verbreitung über IPTV-Apps

Die Verbreitungsstrategie setzt konsequent auf Anwendungen, die sich als IPTV-Dienste ausgeben. Diese Tarnung ist aus mehreren Gründen taktisch naheliegend:

- IPTV-Apps werden häufig außerhalb offizieller Marktplätze wie dem Google Play Store über APK-Sideloading installiert

- Nutzer solcher Dienste sind unkonventionelle Installationswege gewohnt und hinterfragen diese seltener

- Das Einbetten einer Schadsoftware in diesen vertrauten Kontext reduziert das Misstrauen und erhöht die Infektionsrate

Technisch setzt Perseus dabei auf einen Dropper, der speziell dafür ausgelegt ist, die verschärften Sicherheitsbeschränkungen ab Android 13 beim Sideloading zu umgehen. Dieser Dropper ist nicht exklusiv für Perseus entwickelt worden – die IT-Sicherheitsexperten beobachteten denselben Mechanismus auch bei der Verteilung anderer Schadsoftware-Familien wie Klopatra und Medusa, was auf eine arbeitsteilige, kampagnenübergreifende Infrastruktur hindeutet.

Funktionsumfang im Überblick

Nach erfolgreicher Installation verfügt Perseus über ein breites Spektrum an Schadfunktionen, das sowohl passive Datenerfassung als auch aktive Gerätesteuerung umfasst:

- Overlay-Angriffe: Einblenden täuschend echter, gefälschter Benutzeroberflächen über legitime Apps, um Anmeldedaten mit hoher Präzision abzugreifen

- Keylogging: Vollständige Protokollierung aller Nutzereingaben in Echtzeit, direkt von seinem Vorgänger Phoenix übernommen

- Fernsteuerung per VNC: Kontinuierliche Übertragung von Screenshots an den C2-Server, die einen nahezu live übertragenen visuellen Stream des Gerätebildschirms erzeugt

- Fernsteuerung per HVNC: Übertragung einer strukturierten JSON-Darstellung der UI-Hierarchie, die dem Operator eine programmatische Interaktion mit einzelnen Interface-Elementen ermöglicht

- Notizen-Scanning: Systematisches, automatisiertes Auslesen von Notiz-Apps ohne jede Nutzerinteraktion

- Vollständige Geräteübernahme: Kombination aus Overlay und Fernsteuerung erlaubt das eigenständige Initiieren und Autorisieren betrügerischer Transaktionen

Notizen im Fokus: Eine ungewöhnliche Funktion

Besonders hervorzuheben ist der Befehl scan_notes, der im englischsprachigen Zweig der Malware implementiert wurde und in dieser Form bisher kaum von IT-Sicherheitsexperten in mobiler Schadsoftware dokumentiert wurde. Während sich die meisten Android-Malware-Familien auf Zugangsdaten und Kommunikationsabfang konzentrieren, zeigt Perseus damit ein erweitertes Interesse an kontextbezogenen, persönlich kuratierten Daten.

Der technische Ablauf gliedert sich in mehrere Schritte:

- Prüfung auf das Vorhandensein einer vordefinierten Liste bekannter Notiz-Apps auf dem Gerät

- Automatisches Öffnen jeder gefundenen Anwendung über den Android-Barrierefreiheitsdienst

- Systematisches Durchblättern einzelner Notizeinträge durch programmatisch ausgelöste Klickaktionen

- Kurze Verzögerung nach jeder Notiz, gefolgt von einer automatischen „Zurück“-Aktion

- Erfassung und Übertragung der Inhalte an den C2-Server in Kombination mit den Logging-Funktionen

Die Relevanz dieser Funktion ergibt sich aus dem typischen Inhalt solcher Notizen: Nutzer hinterlegen dort häufig Passwörter, Wiederherstellungsphrasen für Krypto-Wallets, Finanzdaten oder andere sensible Informationen – teils bewusst, teils aus Gewohnheit. Damit stellen lokal gespeicherte Notizen ein Ziel dar, dessen Wert den von klassischen Login-Daten in bestimmten Szenarien übersteigen kann.

Grafik Quelle: ThreatFabric

Fernsteuerung und Geräteübernahme im Detail

Perseus implementiert zwei Modi der Fernsteuerung, die je nach Einsatzszenario unterschiedliche Vorteile bieten:

VNC-Modus (start_vnc): Der Accessibility Service wird genutzt, um kontinuierlich Screenshots zu erstellen. Diese werden zu komprimierten JPEG-Bildern verarbeitet, Base64-kodiert und an den C2-Server übertragen. Das Ergebnis ist ein nahezu in Echtzeit verfügbarer visueller Stream des Gerätebildschirms.

HVNC-Modus (start_hvnc): Statt Bilddaten überträgt Perseus hier eine strukturierte Darstellung der UI-Hierarchie. Die Malware durchläuft den AccessibilityNodeInfo-Baum des Betriebssystems und wandelt ihn in ein JSON-Objekt um, angereichert um Metadaten wie Bildschirmabmessungen, Gerätestatus und eine eindeutige Gerätekennung. Der Operator erhält damit die Möglichkeit, gezielt mit einzelnen UI-Elementen zu interagieren, ohne dass sichtbare Bildschirmaktivität entstehen muss.

Diese Kombination aus visuellem Streaming und strukturierter UI-Kontrolle ermöglicht eine vollständige, interaktive Übernahme des Geräts – inklusive der Möglichkeit, Finanztransaktionen eigenständig zu initiieren und zu bestätigen.

Anti-Analyse-Maßnahmen

Bevor Perseus seine Schadfunktionen aktiviert, führt die Malware eine umfangreiche Überprüfung der Ausführungsumgebung durch. Ziel ist die Erkennung von Analyse- oder Sandbox-Umgebungen. Geprüft werden unter anderem:

- SIM- und Telefonierealismus: Vorhandensein einer SIM-Karte sowie Plausibilität der Netzbetreiberdaten

- Debugger-Erkennung: Prüfung, ob ein Debugger an den Prozess angehängt ist

- Instrumentierungsframeworks: Aktive Suche nach Tools wie Frida und Xposed

- Root-Indikatoren: Scan auf Root-Binärdateien und bekannte Root-Management-Apps

- Emulator-Fingerabdrücke: Analyse der Android-Build-Eigenschaften auf Hinweise virtualisierter Umgebungen

- Hardwareprofil: Prüfung auf realistische Komponenten wie Kamera, Bluetooth und Sensoren

- Batterieplausibilität: Erkennung verdächtiger Batteriewerte, die typisch für Emulatoren sind

- App-Anzahl: Ungewöhnlich geringe Zahl installierter Anwendungen als Indikator für Sandbox-Umgebungen

- Google Play Services: Deren Fehlen gilt als Hinweis auf eine nicht standardmäßige Analyseumgebung

Alle Prüfergebnisse werden zu einem Gesamtverdachtswert zusammengeführt, der an das C2-Panel übermittelt und dort von einem Operator manuell bewertet wird. Erst auf dieser Grundlage entscheidet sich, ob das Gerät als valides Angriffsziel eingestuft wird.

Einordnung und Fazit

Perseus steht exemplarisch für einen klar erkennbaren Entwicklungstrend bei mobiler Schadsoftware: Anstatt grundlegend neue technische Ansätze zu verfolgen, werden bewährte Codebasen gezielt weiterentwickelt und um spezifische Funktionen ergänzt. Die Übernahme von Modulen aus Phoenix und Cerberus spart Entwicklungsaufwand, während Ergänzungen wie das Notizen-Scanning den Fokus auf höherwertige Datenkategorien verschieben.

Die enge Verknüpfung mit bestehender Infrastruktur – insbesondere der gemeinsame Dropper mit Medusa und Klopatra – zeigt, wie mobile Schadsoftware-Ökosysteme zunehmend als arbeitsteilige Strukturen funktionieren, in denen Werkzeuge, Vertriebskanäle und Codebasen kampagnenübergreifend geteilt werden. Die ausgeprägte Anti-Analyse-Logik mit Frida-Erkennung und mehrstufiger Umgebungsprüfung unterstreicht zusätzlich, dass operative Tarnung für die Entwickler eine hohe Priorität hat.

Insgesamt lässt sich Perseus als eine konsequent weiterentwickelte Bedrohung einordnen: nicht radikal neu, aber in Reichweite und Präzision deutlich ausgebaut gegenüber seinen Vorgängern.

Vielleicht gefällt Ihnen auch:

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Irans Cyberoperationen vor „Epic Fury“: Gezielter Infrastrukturaufbau und Hacktivisten-Welle nach den Angriffen

Steuersaison als Angriffsfläche: Phishing-Kampagnen und Malware-Wellen im Überblick

Schattenakteure im Spyware-Markt: Wie Zwischenhändler die Verbreitung offensiver Cyberfähigkeiten antreiben

Zero-Day-Lücke in Cisco-Firewall: Interlock-Ransomware nutzte Schwachstelle 36 Tage vor Bekanntgabe aus

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen