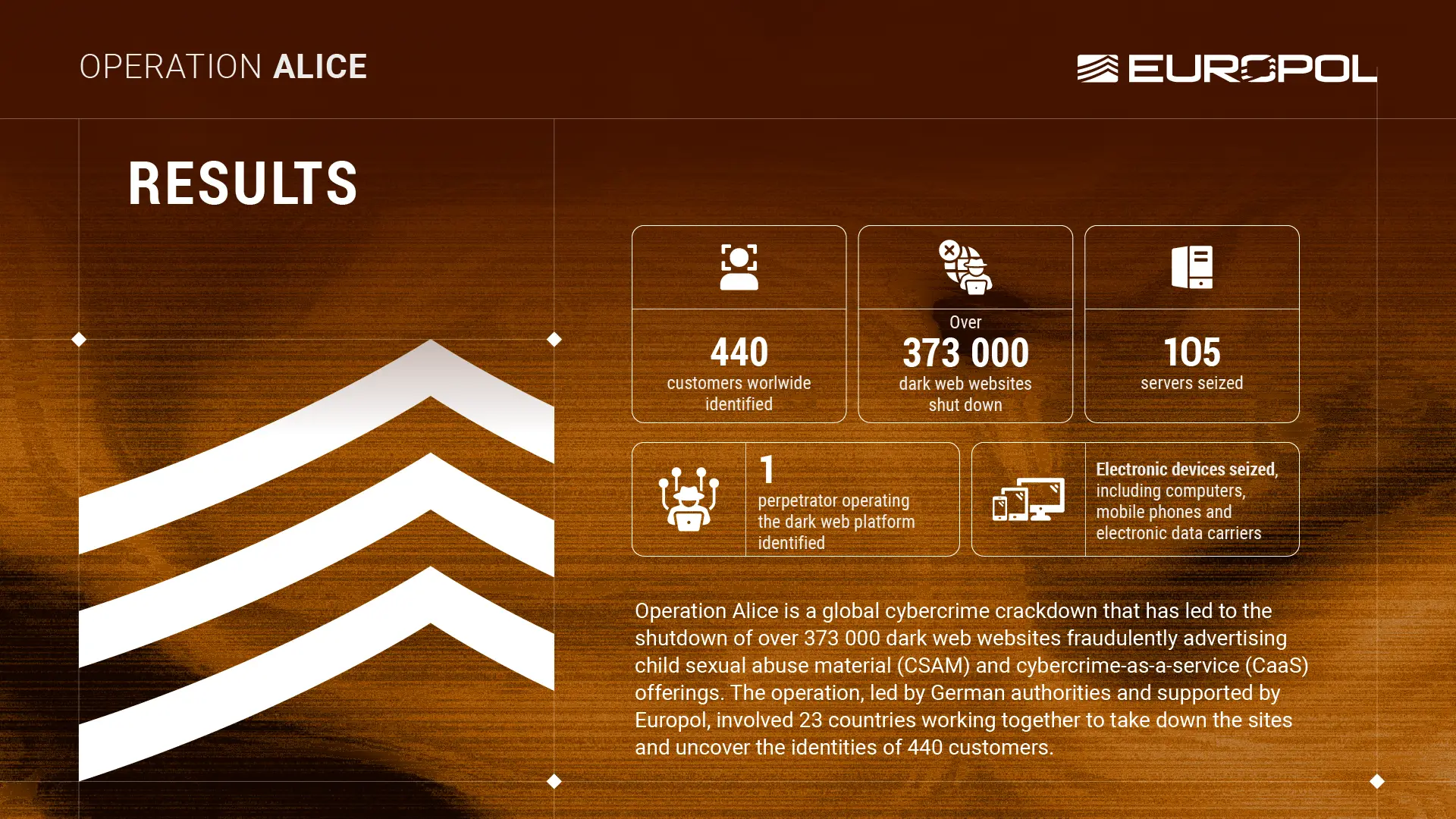

Unter Federführung deutscher Behörden haben Ermittler aus 23 Ländern mehr als 373.000 illegale Websites im Dark Web abgeschaltet. Hinter dem Netzwerk soll eine einzige Person stecken – ein 35-jähriger Mann mit Wohnsitz in China.

Hintergrund der Ermittlungen

Die Untersuchungen begannen Mitte 2021 mit einer Plattform namens „Alice with Violence CP“. Im weiteren Verlauf stellten die deutschen Behörden fest, dass ein einzelner Betreiber dahinter steckte und ein weit verzweigtes Netzwerk aus mehr als 373.000 sogenannten Onion-Domains betrieb – speziellen Webadressen, die Nutzer- und Serveridentitäten verschleiern.

Von Februar 2020 bis Juli 2025 wurden auf über 90.000 dieser Domains Materialien zu sexuellem Kindesmissbrauch (CSAM) beworben. Daneben wurden Angebote aus dem Bereich „Cybercrime-as-a-Service“ platziert, darunter gestohlene Kreditkartendaten und Zugänge zu fremden IT-Systemen.

Betrugsschema mit CSAM als Köder

In keinem Fall wurden die beworbenen Inhalte tatsächlich geliefert. Das Geschäftsmodell des Betreibers beruhte auf Vorauszahlungen per Bitcoin für angebliche CSAM-„Pakete“. Nach Angabe einer E-Mail-Adresse und Zahlung eines Betrags zwischen 17 und 215 Euro erhielten die Käufer keine Gegenleistung.

- Versprochen wurden Dateimengen von wenigen Gigabyte bis zu mehreren Terabyte

- Schätzungsweise 10.000 Personen weltweit tätigten Zahlungen

- Der Gesamtgewinn des Betreibers wird auf über 345.000 Euro geschätzt

Obwohl das Material nie geliefert wurde, wurden die Käufer selbst zu Verdächtigen, da der Versuch des Erwerbs von CSAM strafbar ist. Laut Ermittlern stellten insbesondere Personen, die nach exklusivem Material suchten, wichtige Ansatzpunkte für weitere Strafverfolgungsmaßnahmen dar.

Täter und Infrastruktur

Der Verdächtige, ein 35 Jahre alter Mann mit Wohnsitz in der Volksrepublik China, betrieb zeitweise bis zu 287 Server gleichzeitig – davon 105 in Deutschland. Die deutschen Behörden haben einen internationalen Haftbefehl erlassen. Die 105 Server in Deutschland wurden beschlagnahmt, ebenso zahlreiche elektronische Endgeräte.

440 Kunden identifiziert – Ermittlungen laufen weiter

Im Zuge der Ermittlungen konnten weltweit 440 Personen identifiziert werden, die Leistungen des Betreibers in Anspruch genommen hatten. Gegen mehr als hundert von ihnen laufen derzeit noch Verfahren. Ein früheres Beispiel: Im August 2023 wurde die Wohnung eines 31-jährigen Vaters in Bayern durchsucht, der 20 Euro für ein vermeintliches CSAM-Paket überwiesen hatte. Er wurde später verurteilt.

Rolle von Europol

- Koordination des internationalen Informationsaustauschs

- Analytische Unterstützung der nationalen Behörden

- Rückverfolgung von Kryptowährungszahlungen

- Mitwirkung bei der Identifizierung des Hauptverdächtigen

Begleitende Maßnahmen zum Kinderschutz

Parallel zur Operation veröffentlichte Europol neue Bilder auf der Plattform „Stop Child Abuse – Trace an Object“, auf der Bürger Gegenstände aus ungelösten Fällen erkennen und melden können. Zudem wurde im November 2025 die Plattform Help4U gestartet – ein vertrauliches Angebot für Kinder und Jugendliche, die mit sexuellem Missbrauch oder Online-Gefahren konfrontiert sind.

Beteiligte Länder

- Australien

- Österreich

- Belgien

- Kanada

- Kroatien

- Tschechien

- Dänemark

- Frankreich

- Deutschland

- Ungarn

- Italien

- Litauen

- Niederlande

- Polen

- Portugal

- Rumänien

- Slowenien

- Spanien

- Schweden

- Schweiz

- Ukraine

- Vereinigtes Königreich

- USA

Bild: Europol

Fachartikel

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Irans Cyberoperationen vor „Epic Fury“: Gezielter Infrastrukturaufbau und Hacktivisten-Welle nach den Angriffen

Steuersaison als Angriffsfläche: Phishing-Kampagnen und Malware-Wellen im Überblick

Schattenakteure im Spyware-Markt: Wie Zwischenhändler die Verbreitung offensiver Cyberfähigkeiten antreiben

Zero-Day-Lücke in Cisco-Firewall: Interlock-Ransomware nutzte Schwachstelle 36 Tage vor Bekanntgabe aus

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen