Die neuen OpenGraph-Erweiterungen decken Identity Attack Paths in komplexen hybriden Umgebungen auf

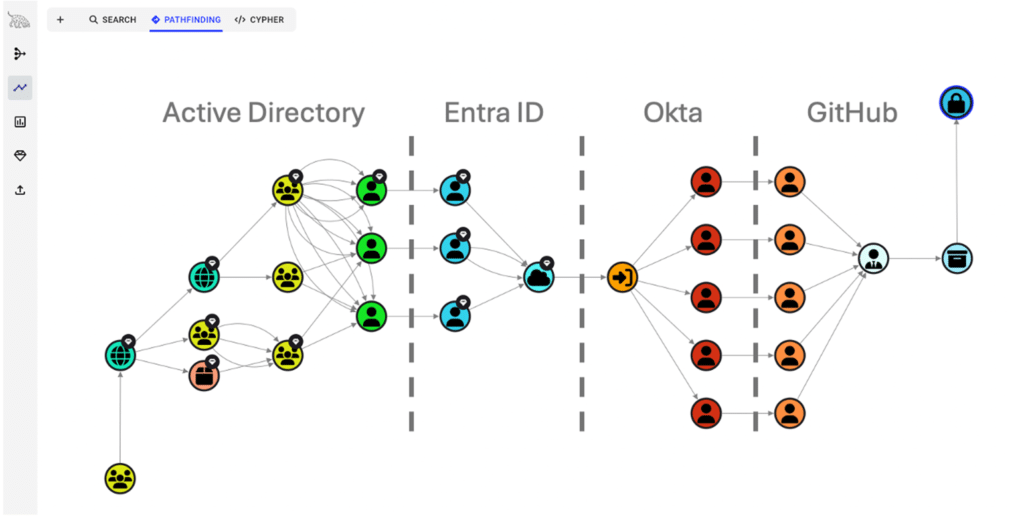

SpecterOps, Entwickler von BloodHound und Anbieter für Identity Attack Path Management (APM), erweitert seine Lösung ab sofort um die Unterstützung für Okta, GitHub und Mac-Umgebungen. Mit den neuen OpenGraph-Erweiterungen in BloodHound Enterprise können Identity- und Sicherheitsteams plattformübergreifende Angriffspfade (Attack Paths) gezielt erkennen und schließen. Darüber hinaus sorgen privilegierte Zugriffszonen für den Schutz kritischer Unternehmenswerte wie Code-Repositorys und sensibler Kundendaten. SpecterOps präsentiert diese Neuerungen auf der RSAC 2026 (Stand N-6277).

„Angreifer nutzen zunehmend Identitäten und die Vertrauensbeziehungen zwischen Plattformen, Personen und Agenten aus, um Zugriff auf kritische Ressourcen zu erlangen“, erklärt Justin Kohler, Chief Product Officer bei SpecterOps. „Mit der Einführung von OpenGraph für BloodHound Enterprise können Identity- und Sicherheitsteams das Attack Path Management auf Okta, GitHub und Mac-Systeme ausweiten. So lassen sich Angriffspfade gezielt reduzieren und kritische Unternehmenswerte in hybriden Umgebungen schützen.“

Das neue BloodHound Enterprise: Mehr Transparenz und schnellere Behebung von Identity Attack Paths

BloodHound Enterprise ermöglicht es Unternehmen, hybride Angriffspfade über Anbieter von Identity Security, Anwendungen und Repositorys hinweg zu identifizieren und zu priorisieren. Gleichzeitig erhalten sie präzise Handlungsempfehlungen, um diese Angriffspfade zu beseitigen, bevor sie ausgenutzt werden können. Die neuen Funktionen unterstützen Kunden zudem dabei, den Reifegrad ihrer APM-Strategie kontinuierlich zu steigern.

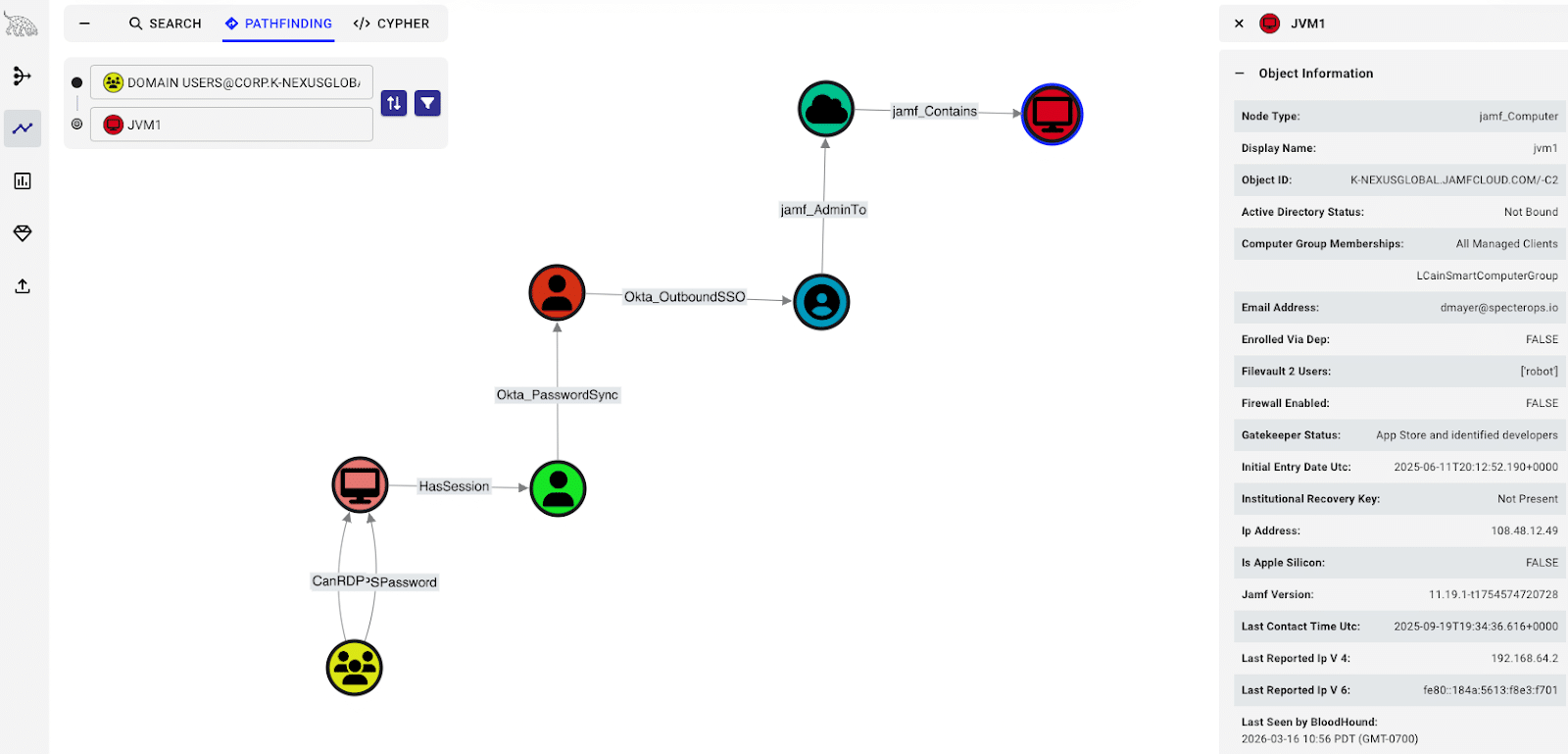

- Erweiterte Identity Security für Okta, GitHub und Jamf: Erkennung und Behebung von Identity-Fehlkonfigurationen, Privilege-Escalation-Pfaden und Risiken durch unbefugten Zugriff in Okta, GitHub-Repositorys und Jamf-verwalteten Mac-Endpunkten. Dies schützt hybride Umgebungen effektiv vor identitätsbasierten Angriffen.

- Konsequente Umsetzung des Least-Privilege-Prinzips durch die Analyse von privilegierten Zugriffszonen: Definition mehrerer Privilegienstufen (Tiers) und Identifikation von Regelverstößen in geschäftskritischen Anwendungen sowie regulierten Systemen. Risiken lassen sich so auch jenseits der klassischen Identity-Infrastruktur minimieren.

- Durchsetzung von Zugriffskontrollen auf Umgebungsebene: Erweiterte rollenbasierte Zugriffskontrollen zur strikten Beschränkung des Benutzerzugriffs auf ausschließlich autorisierte Domänen, Mandanten (Tenants), Konten und Organisationen, um die Gefährdung von Daten zu verringern und die Identity Governance zu stärken.

- Volle Verschlüsselungskontrolle dank „Bring Your Own Key“ (BYOK): Eigenständige Verwaltung der Verschlüsselungsschlüssel für BloodHound Enterprise zur optimalen Erfüllung interner Sicherheitsrichtlinien und Compliance-Vorgaben.

- Operationalisierung von Identity Risks in bestehenden Security-Workflows durch Integrationen mit Palo Alto, Microsoft Sentinel und ServiceNow: Neue Integrationen mit Palo Alto Cortex XSOAR, Microsoft Sentinel und ServiceNow VRM überführen die von BloodHound Enterprise erkannten Angriffspfade direkt in Incidents, korrelieren Identity Risks innerhalb von SIEM-Workflows und beschleunigen die Behebung (Remediation) in den Security Operations.

Diese Funktionen steigern zudem den Mehrwert von BloodHound Scentry. Dieser Service bündelt die tiefgreifende Security-Expertise (Tradecraft) von SpecterOps mit BloodHound Enterprise, um die Reifegrad-Entwicklung im Identity Attack Path Management zu beschleunigen.

Early Access für das neue BloodHound Enterprise können Sie hier anfragen.

Um mehr über das neue BloodHound Enterprise und die OpenGraph-Erweiterungen zu erfahren, melden Sie sich für das Webinar am 31. März an.

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Irans Cyberoperationen vor „Epic Fury“: Gezielter Infrastrukturaufbau und Hacktivisten-Welle nach den Angriffen

Steuersaison als Angriffsfläche: Phishing-Kampagnen und Malware-Wellen im Überblick

Schattenakteure im Spyware-Markt: Wie Zwischenhändler die Verbreitung offensiver Cyberfähigkeiten antreiben

Zero-Day-Lücke in Cisco-Firewall: Interlock-Ransomware nutzte Schwachstelle 36 Tage vor Bekanntgabe aus

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen