Revenera hat sein Lösungsportfolio um erweiterte Funktionen zur Bekämpfung von Softwarepiraterie ergänzt. Die neuen Features ermöglichen Softwareherstellern die Automatisierung von Workflows sowie den Zugriff auf verlässliche Daten, um Produkte effektiver abzusichern und Umsatzverluste durch illegale oder nicht lizenzierte Nutzung zu minimieren. Weitere Erweiterungen sind bereits in Vorbereitung.

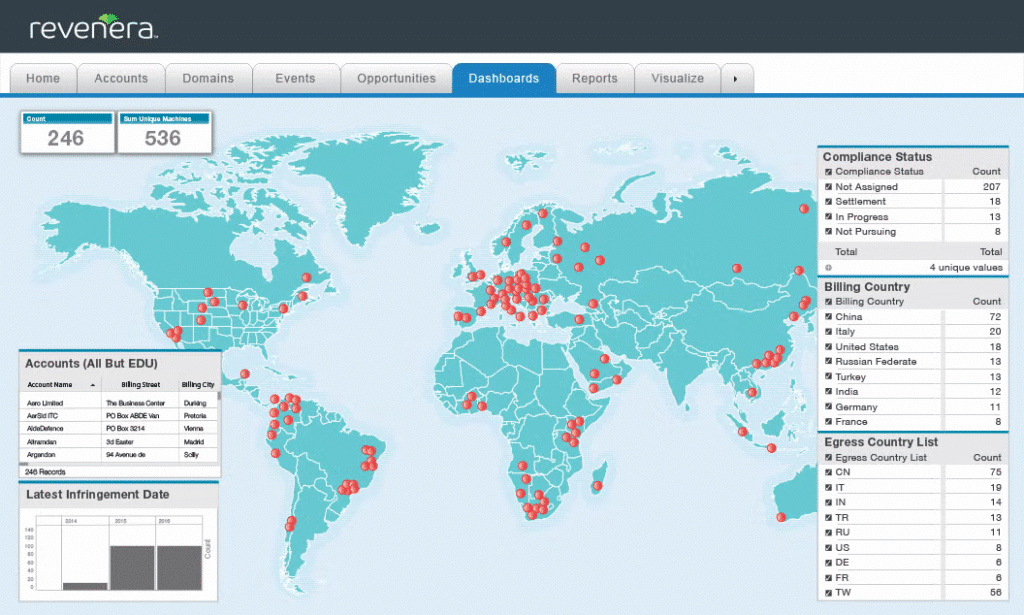

Das Unternehmen unterstützt Technologieanbieter sowohl bei der Lizenzierung als auch beim Compliance-Monitoring und verknüpft damit zwei zentrale Elemente im Schutz vor Softwaremissbrauch. Die Plattform identifiziert Compliance-Verstöße wie Piraterie, Übernutzung oder Missbrauch und initiiert darauf basierende Maßnahmen. Hersteller können so ihre Zugriffskontrollen optimieren und nicht konforme Nutzer in zahlende Kunden umwandeln.

Die Monetarisierungsplattform von Revenera deckt dabei sowohl vernetzte als auch isolierte (air-gapped) Umgebungen ab und ermöglicht die Automatisierung von Prozessen, um Alarme auszulösen und bei Bedarf Softwarefunktionalitäten gezielt einzuschränken.

Schutzmechanismen der Lizenzierung für On-Premises- und Hybrid-Umgebungen

Die neuen Funktionen zur Lizenzierung von Reveneras Monetarisierungsplattform richten sich gezielt an die Anforderungen von On-Premises- und hybriden Bereitstellungsmodellen. Gerade diese Umgebungen sind besonders anfällig für Risiken wie Server- und Client-Cloning, die Manipulation von Binärdateien (Binary Tampering) oder absichtliche Übernutzung – typische Angriffspunkte, die im Lizenzierungsprozess geschützt werden müssen.

Die Lösung erkennt nicht nur gängige Piraterievektoren, sondern verkürzt zugleich die Reaktionszeiten für Compliance-Teams. Zu den aktuell verfügbaren Funktionen gehören:

- Alerts & Notifications: Meldungen zu Piraterie- oder Manipulationsversuchen werden über das Piracy Notification Framework direkt an die Compliance-Intelligence-Plattform weitergeleitet.

- Cloning & Spoofing: Durch die Kombination mehrerer Hardware-Fingerabdrücke entsteht ein sicherer Identifikator, der Cloning und Spoofing verhindert.

- Tracking & Monitoring: Die Nutzung des Lizenzservers wird über physische, virtuelle und containerbasierte Umgebungen hinweg erfasst, um das Tracking zu verbessern.

Die Integration erlaubt es Herstellern, nicht lizenzierte Nutzer gezielt und unmittelbar zu adressieren. Sobald eine bestimmte Schwelle der unlizenzierten Nutzung erreicht ist, kann die Anwendung beispielsweise ihre Nutzung einschränken, herunterfahren oder einzelne Funktionen deaktivieren. In der Benutzeroberfläche lassen sich zudem Nachrichten einblenden, um Anwender über Manipulations- und Compliance-Risiken zu informieren und das Gespräch mit dem Account- oder Support-Team zu eröffnen.

Erweiterte Compliance-Kontrollen durch Telemetrie und Safeguards

Neben den Lizenzierungsfunktionen setzt Revenera im Bereich des Compliance-Monitorings auf die Lösung Compliance Intelligence, die speziell den Schutz clientseitiger Engineering-Anwendungen abdeckt. Durch die Integration serverseitiger Telemetrie und zusätzlicher Kontrollen mit bestehenden Client-Safeguards entsteht ein durchgängiger Schutzmechanismus, der Lizenzserver-Kloning erkennt, Piraterie und Übernutzung erfasst und Herstellern hilft, verlorene Umsätze zurückzugewinnen.

Laut dem „Monetization Monitor: Software Piracy and License Compliance 2026 Outlook“ bleiben Compliance-Verstöße ein Umsatzkiller für die Branche. Unternehmen sehen sich zusätzlich Compliance- und Haftungsrisiken gegenüber, wenn Anwendungen illegal oder in nicht autorisierten Regionen zum Einsatz kommen. Für rund ein Drittel (31 %) ist Softwarepiraterie – also das illegale Vervielfältigen, Verbreiten und Nutzen von Software – damit ein massives Problem. Die nötigen Daten zu erfassen und auszuwerten gestaltet sich weiterhin schwierig. Rund 30 % geben an, zwar Telemetriedaten zu sammeln, diese jedoch nicht systematisch zu analysieren.

„Viele Unternehmen möchten Nutzungsdaten für Compliance und Monetarisierung einsetzen, scheitern aber an der praktischen Umsetzung“, erklärt Nicole Segerer, SVP und General Manager bei Revenera. „Mit den neuen Funktionen gegen Softwarepiraterie verzahnt Revenera nun Lizenzierung und Compliance zu einem koordinierten, integrierten Ansatz. Softwareanbieter können aus vergangenen Verstößen lernen, ihre Entscheidungen auf Daten stützen und diese Erkenntnisse gezielt einsetzen, um verlorene Umsätze zurückgewinnen und aus nicht lizenzierten Nutzern zahlende Kunden zu machen.“

Das sollten Sie sich ansehen:

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

CrackArmor: AppArmor-Schwachstellen ermöglichen Root-Zugriff auf über 12 Millionen Linux-Systemen

KI-Agenten als interne Sicherheitsrisiken: Was Experimente zeigen

MCP-Sicherheitsstudie: 555 Server mit riskanten Tool-Kombinationen identifiziert

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Irans Cyberoperationen vor „Epic Fury“: Gezielter Infrastrukturaufbau und Hacktivisten-Welle nach den Angriffen

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen