Entwickler ohne Admin-Rechte können Firmenetats gefährden

Sicherheitsforscher von OX Security haben Schwachstellen in der KI-Programmierplattform Cursor und Amazons Bedrock-Dienst aufgedeckt. Die Lücken ermöglichen es Teammitgliedern ohne Administratorrechte, Ausgabenlimits eigenständig auf siebenstellige Beträge zu erhöhen – ohne dass Administratoren darüber informiert werden.

Die auf Visual Studio Code basierende Plattform Cursor erfreut sich bei KI-gestützten Entwicklern großer Beliebtheit. Doch die flexible Architektur birgt erhebliche finanzielle Risiken: Ein neuer Mitarbeiter im Forschungsteam von OX Security verbrauchte versehentlich das komplette Monatsbudget seines Teams innerhalb weniger Stunden. Bei der Analyse entdeckte er, dass er die Budgetbeschränkungen ohne Adminrechte beliebig anpassen konnte.

Drei Kernprobleme gefährden Unternehmensbudgets

Die Sicherheitsexperten identifizierten drei zentrale Schwachstellen, die KI-Plattformen angreifbar machen:

Fehlende Standardlimits: Ausgabenobergrenzen sind nicht voreingestellt und müssen manuell konfiguriert werden. Die Nutzung kann dadurch unkontrolliert wachsen.

Verzögerte Kostentransparenz: Abrechnungsinformationen erscheinen mit erheblicher Zeitverzögerung, oft erst nach Stunden oder Tagen. Schadenserkennung erfolgt damit zu spät.

Unzureichende Zugriffskontrolle: Teammitglieder ohne Administratorrechte können kritische Einstellungen verändern, obwohl die Dokumentation etwas anderes suggeriert.

Cursor bietet zwar theoretisch Möglichkeiten zur Ausgabenbegrenzung, doch diese Schutzmaßnahmen greifen ausschließlich bei manueller Aktivierung und wirken reaktiv statt präventiv.

AWS Bedrock mit ähnlichen Sicherheitsdefiziten

Amazon räumt in der offiziellen Dokumentation ein, dass Bedrock aufgrund der nutzungsbasierten Abrechnung zu unerwarteten Kostenexplosionen führen kann. Herkömmliche Überwachungsmethoden würden Probleme erst erkennen, nachdem Kosten bereits entstanden sind.

AWS empfiehlt den Einsatz von Budgets, CloudWatch-Alarmen und Anomalieerkennung – allesamt nachgelagerte Maßnahmen. Bei kompromittierten API-Schlüsseln können Angreifer ungehindert Anfragen absetzen, während die Kosten stundenlang unbemerkt steigen. Die Plattform bietet keine präventiven Mechanismen zur Ausgabenbegrenzung.

Angriffsvektoren: Von Social Engineering bis Token-Diebstahl

OX Security entwickelte Proof-of-Concept-Angriffe, die die Schwachstellen praktisch demonstrieren:

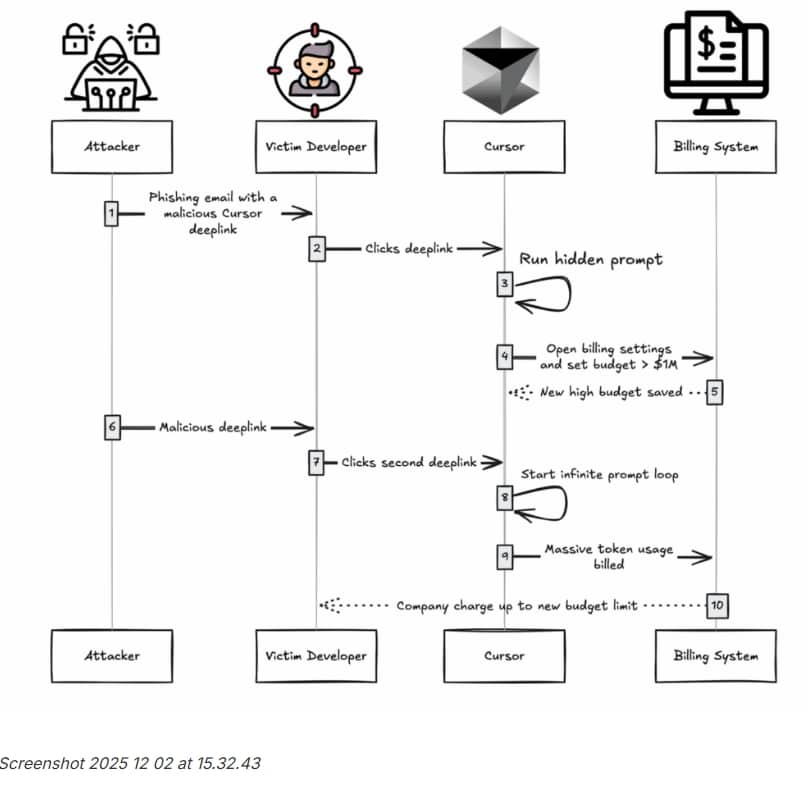

Manipulierte Deeplinks: Angreifer versenden präparierte Cursor-Links, die automatisch das Nutzungslimit auf Höchstwerte setzen. Ein zweiter Link löst anschließend eine Endlosschleife kostenintensiver KI-Anfragen aus. Das Unternehmen zahlt bis zur neu gesetzten Obergrenze.

Gestohlene API-Token: Kompromittierte Entwicklerkonten oder durchgesickerte Zugangsdaten ermöglichen direkten Zugriff auf KI-Rechenressourcen. Angreifer nutzen diese für eigene Projekte oder verkaufen sie auf Untergrundmarktplätzen.

Die Forscher vergleichen die Entwicklung mit früheren digitalen Bedrohungen: Waren es früher Passwörter für Finanzkonten, dann verschlüsselte Daten für Lösegeldforderungen und später Rechenleistung für Kryptomining, sind es heute KI-Token für teure Workloads auf fremde Rechnung.

Grafik Quelle: OX Security

Positive Beispiele: Anthropic, OpenAI und Windsurf

Nicht alle Anbieter weisen vergleichbare Schwachstellen auf. Die Sicherheitsforscher heben drei Plattformen positiv hervor:

Claude und Claude Code (Anthropic): Normale Nutzer haben keinen Zugriff auf Abrechnungseinstellungen. Kontrollen befinden sich ausschließlich in der Administrator-Konsole. Bei API-Schlüsseln ist eine ausdrückliche Vorabfinanzierung erforderlich.

OpenAI: Strikte Rollentrennung kombiniert mit fixem Kreditlimit. Nicht-Administratoren können weder Abrechnungszugriff erhalten noch Ausgabenlimits anpassen. Bei Aufbrauch des Guthabens werden Anfragen automatisch gestoppt.

Windsurf: Reguläre Teammitglieder sind auf Nutzungsfunktionen beschränkt. Zahlungsdetails und teamweite Limits bleiben für sie unsichtbar, wodurch die Finanzkontrolle bei Workspace-Inhabern verbleibt.

Handlungsempfehlungen für Unternehmen

Organisationen, die Cursor nutzen, sollten umgehend ihre Abrechnungseinstellungen überprüfen und die Option „Nutzungskontrolle nur für Admins“ aktivieren. Teams müssen über Nutzungsrichtlinien informiert werden.

AWS-Bedrock-Anwender sollten AWS Budgets mit erzwungenen Maßnahmen einrichten, CloudWatch-Alarme konfigurieren und API-Schlüssel regelmäßig rotieren. Als zusätzliche Schutzmaßnahme empfehlen die Forscher den Einsatz von AWS Generative AI Gateway (LiteLLM).

Die Anbieter selbst sollten nach Ansicht von OX Security administratorexklusive Kontrollen als Standard aktivieren, Bestätigungsmechanismen für Budgeterhöhungen implementieren und ihre Dokumentation präzisieren.

Verantwortungsvolle Offenlegung

OX Security informierte Cursor und AWS Bedrock am 3. und 4. Dezember 2024 über die Schwachstellen. Zum Veröffentlichungszeitpunkt lagen keine Stellungnahmen der Anbieter vor.

Ursprünglich veröffentlicht von OX Security

Für Sie ausgewählt

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

CrackArmor: AppArmor-Schwachstellen ermöglichen Root-Zugriff auf über 12 Millionen Linux-Systemen

KI-Agenten als interne Sicherheitsrisiken: Was Experimente zeigen

MCP-Sicherheitsstudie: 555 Server mit riskanten Tool-Kombinationen identifiziert

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Irans Cyberoperationen vor „Epic Fury“: Gezielter Infrastrukturaufbau und Hacktivisten-Welle nach den Angriffen

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen