Nordkoreanische Staatshacker haben den CEO des Sicherheitsunternehmens AllSecure über ein fingiertes Bewerbungsgespräch auf LinkedIn angegriffen. Die eingesetzte Schadsoftware hätte im Erfolgsfall Krypto-Wallets, Passwörter und SSH-Schlüssel kompromittiert. Die Analyse des Angriffs liefert seltene Einblicke in die Arbeitsweise der Lazarus-Gruppe.

Sicherheitsforscher von AllSecure haben einen gezielten Cyberangriff nordkoreanischer Herkunft dokumentiert, der über die Plattform LinkedIn initiiert wurde. Ziel war der CEO des Unternehmens selbst. Die Angreifer gaben sich als Personalvermittler aus und nutzten ein fingiertes technisches Bewerbungsverfahren, um Schadsoftware zu platzieren.

Der Erstkontakt: Recruiter-Nachricht als Einstiegspunkt

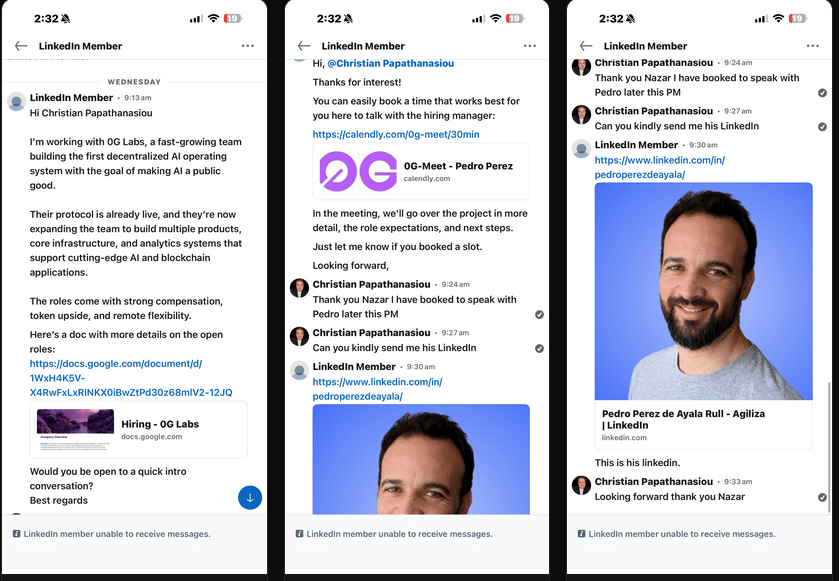

Ausgangspunkt war eine unaufgeforderte LinkedIn-Direktnachricht eines Nutzers namens „Nazar“. Darin wurde eine Position beim KI- und Web3-Unternehmen 0G Labs beworben – inklusive ausführlicher Stellenbeschreibung in Google Docs und einem Calendly-Link für ein Gespräch mit dem angeblichen „Hiring Manager“ Pedro Perez de Ayala.

Das Muster entspricht einer bekannten Vorgehensweise der Lazarus-Gruppe: Statt Junior-Entwickler ins Visier zu nehmen, richten die Angreifer ihre Aktivitäten gezielt auf Gründer, CTOs und leitende Ingenieure – also Personen mit Zugang zu Unternehmensinfrastruktur, Signaturschlüsseln und digitalen Geldbörsen.

Grafik Quelle: AllSecure

Videoanruf mit fragwürdiger Identität

Beim Videogespräch schaltete der Gesprächspartner kurzzeitig seine Kamera ein. Das sichtbare Gesicht ähnelte dem verlinkten LinkedIn-Profil, wirkte jedoch deutlich schlanker. Die Stimme stimmte mit öffentlich verfügbaren Videoaufnahmen der echten Person nicht überein.

Zwei Szenarien sind laut AllSecure denkbar:

- Gestohlene Identität: Fotos und Profildaten eines realen LinkedIn-Nutzers wurden für den Betrug missbraucht, die anrufende Person ist eine andere.

- Echtzeit-Deepfake: Es existieren dokumentierte Fälle, in denen nordkoreanische Akteure während Videoanrufen Gesichtsüberlagerungs-Technologie eingesetzt haben.

Nach dem Gespräch folgte die eigentliche Aufgabe: das Klonen eines Repositorys und das Öffnen in VS Code oder Cursor – einem spezifischen Hinweis, der Misstrauen weckte.

Drei unabhängige Infektionsvektoren im Repository

Der CEO entschied sich, das Repository in einer isolierten AWS-Umgebung ohne sensible Daten zu analysieren. Das Repo trug den Namen „0G RollPlay“ und war als Web3-Gaming-Plattform gestaltet – mit React-Frontend, Express-Backend, MongoDB-Anbindung und NFT-Integration. Eine professionell wirkende Fassade.

Dahinter verbargen sich drei voneinander unabhängige Angriffswege:

- VS Code Auto-Execute: Eine versteckte

.vscode/tasks.json-Datei nutzt dierunOn: folderOpen-Funktion von VS Code. Der Schadcode wird ausgeführt, sobald der Ordner geöffnet wird – ohne weitere Interaktion. - Zweiter Infektionsvektor (ebenfalls im Repo enthalten, redundant abgesichert)

- Dritter Infektionsvektor (unabhängig vom ersten und zweiten)

Die Redundanz ist Absicht: Schlägt ein Weg fehl, greifen die anderen.

BeaverTail: Mehrstufige Payload-Lieferung

Die eingesetzte Schadsoftware trägt den Namen BeaverTail und ist der Lazarus-Gruppe zugeordnet. Nach der Ausführung erstellt sie einen Fingerabdruck des infizierten Systems – Rechnername, IP-Adressen, MAC-Vendor-Präfixe – und sendet alle fünf Sekunden Signale an einen Command-and-Control-Server (C2).

Die Infrastruktur lief auf einem Windows-VPS beim Anbieter EuroHoster unter der IP 104.192.42.117, der von Forschern als bekannter DPRK-C2-Host eingestuft wird. Ergänzend wurde Vercel als Zwischenschicht genutzt – ein kostenloser Hosting-Dienst mit vertrauenswürdigen TLS-Zertifikaten, der von Unternehmensfirewalls selten blockiert wird. Die C2-Endpunkte trugen unauffällige Namen wie /api/errorMessage oder /api/reportErrors.

Aktives Opfer-Triage durch die Betreiber

Als die Analyse-Umgebung bei AllSecure Signale von einer AWS-Rechenzentrums-IP aussandte, reagierten die Betreiber umgehend: Ein Kill-Befehl (responseCode: -1) beendete die laufende Malware-Instanz. Drei Versuche mit unterschiedlichen Fingerabdrücken und neuen Agent-IDs führten stets zum gleichen Ergebnis – Akzeptanz beim ersten Signal, Abbruch beim zweiten.

Die Angreifer triagieren ihre Ziele anhand von:

- IP-Reputation

- Betriebssystem-Fingerabdruck

- Hostnamen-Mustern

- MAC-Adress-Vendor-Präfixen

Private Entwickler-IPs erhalten die vollständige Payload. Rechenzentrums-IPs werden geblockt.

Verschleierung: 2.093 Zeichenfragmente, 296 Rotationen

Beide Payloads verwenden identische Obfuskationstechniken: Tausende kurze Zeichenfolgenfragmente, die per Push/Shift-Rotation angeordnet werden, bis eine Prüfsumme übereinstimmt. Die eigentliche Malware in Stufe 1 umfasste lediglich 930 Byte – eingebettet in 280 Kilobyte legitimer npm-Bibliotheken.

- Stufe 1: 2.093 Fragmente, 296 Rotationen

- Stufe 2: 728 Fragmente, enthält nach Dekompilierung den vollständigen Quellcode des persistenten Stufe-3-Agenten

Ziele der Schadsoftware

Gemäß veröffentlichten Analysen zur „Contagious Interview“-Kampagne zielt die vollständige Angriffskette auf folgende Daten ab:

- Krypto-Wallets

- Browser-gespeicherte Passwörter

- SSH-Schlüssel

- Umgebungsvariablen und API-Tokens

- AWS- und Cloud-Zugangsdaten

Infrastruktur wurde nach Entdeckung beseitigt

Das Bitbucket-Repository wurde nach der Untersuchung gelöscht. Das LinkedIn-Konto von „Nazar“ ist nicht mehr erreichbar. Git-Forensik ergab, dass das Repo auf einem legitimen Open-Source-Projekt aus dem Jahr 2015 basiert und ab August 2025 unter gefälschten Identitäten als Angriffswerkzeug eingesetzt wurde. Mehrere scheinbar voneinander unabhängige Identitäten teilen dieselben E-Mail-Adressen und Commit-Zeitstempel aus der koreanischen Standardzeit.

Schutzmaßnahmen

- VS Code absichern: In den Benutzereinstellungen

"task.allowAutomaticTasks": "off"setzen, um automatisch ausgeführte Aufgaben beim Öffnen von Ordnern zu deaktivieren. - Repositories vor Ausführung prüfen: Inhalte von

.vscode/,package.json-Skripten und.env-Dateien kontrollieren, bevor Code geöffnet oder ausgeführt wird. - Isolierte Umgebungen nutzen: Unbekannten Code ausschließlich in Wegwerf-VMs oder Containern ohne Zugang zu echten Zugangsdaten analysieren.

- npm-Lifecycle-Hooks beachten:

preinstall,prepareundpostinstall-Skripte vor der Installation überprüfen; bei nicht vertrauenswürdigen Paketennpm install --ignore-scriptsverwenden. - Bei Verdacht auf Kompromittierung: Alle API-Schlüssel, Krypto-Exchange-Token und Cloud-Zugangsdaten sofort widerrufen; Verzeichnisse

~/.npm/,~/.n2/,~/.n3/untersuchen; vollständige Neuinstallation des Systems erwägen.

Auch interessant:

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

KI im SAP-Custom-Code: Sicherheitsrisiken erkennen und gezielt absichern

Zero-Day-Exploits 2025: 90 Schwachstellen, mehr Unternehmensziele, KI als neuer Faktor

Brainworm: Wenn KI-Agenten durch natürliche Sprache zur Waffe werden

Mozilla und Anthropic: Gemeinsame KI-Analyse macht Firefox sicherer

RC4-Deaktivierung – so müssen Sie jetzt handeln

Studien

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Finanzsektor unterschätzt Cyber-Risiken: Studie offenbart strukturelle Defizite in der IT-Sicherheit

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg