Eine Sicherheitslücke im Apache bRPC-Framework gefährdet Produktivsysteme weltweit. Die mit dem CVSS-Score 9.8 bewertete Schwachstelle ermöglicht Angreifern die Ausführung beliebiger Befehle über den Heap-Profiler-Endpunkt. Betroffen sind alle Versionen vor 1.15.0.

Schwachstelle im Diagnose-Endpunkt entdeckt

Sicherheitsforscher von CyberArk Labs haben eine kritische Verwundbarkeit im Apache bRPC-Framework identifiziert. Die unter CVE-2025-60021 geführte Lücke betrifft den /pprof/heap-Endpunkt des integrierten Profiling-Systems. Das Problem wurde mithilfe von Vulnhalla aufgedeckt, einem KI-gestützten Analyse-Tool zur Auswertung von CodeQL-Resultaten.

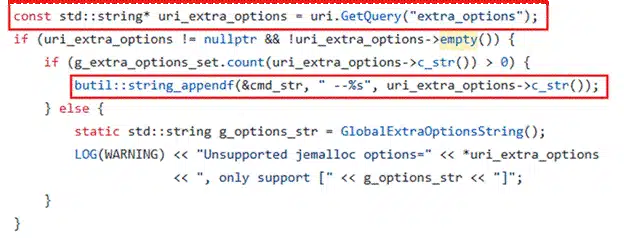

Die Schwachstelle ermöglicht Befehlsinjektionen durch ungeprüfte Benutzereingaben. In allen Versionen unterhalb von 1.15.0 fügt der Heap-Profiler den Parameter extra_options ohne Validierung direkt in die Kommandozeile ein, was Angreifern die Ausführung eigener Befehle ermöglicht.

jemalloc-Code, der extra_options aus einer vom Benutzer bereitgestellten URI analysiert und an cmd_str anhängt. Quelle: Apache bRPC (Apache-Lizenz 2.0). Codeauszug zur Sicherheitsanalyse und Kommentierung.

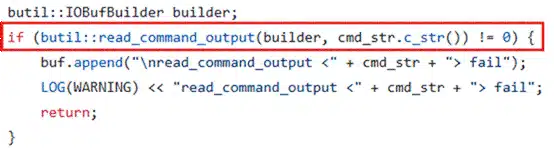

jemalloc-Code, der cmd_str ausführt. Quelle: Apache bRPC (Apache-Lizenz 2.0). Codeauszug zur Sicherheitsanalyse und Kommentierung.

Hintergrund: RPC-Frameworks und ihre Debugging-Funktionen

Apache bRPC ist eine in C++ geschriebene Open-Source-Bibliothek für den Aufbau von Backend-Diensten mit Remote Procedure Call-Funktionalität. Das Framework automatisiert einen Großteil der Netzwerk- und Performance-Aufgaben und ermöglicht die effiziente Kommunikation zwischen Microservices.

Zur Fehlersuche in Produktionsumgebungen bietet bRPC verschiedene HTTP-basierte Diagnose-Endpunkte unter /pprof/*. Diese liefern Entwicklern Informationen zu CPU-Auslastung, Speichernutzung und weiteren Laufzeitdaten, ohne dass ein Debugger angeschlossen werden muss.

Obwohl diese Schnittstellen für interne Netzwerke konzipiert sind, können Konfigurationsfehler zu ungewollter Exponierung führen. Selbst bei Beschränkung auf interne Netze stellen sie ein Sicherheitsrisiko dar, da sie von Innentätern oder Angreifern nach initialem Einbruch ausgenutzt werden können.

Technische Details zur Befehlsinjektion

Der Heap-Profiler unter /pprof/heap prüfte den vom Nutzer übermittelten Parameter extra_options vor der Korrektur nicht auf Schadcode. Die Eingabe wurde direkt mit vorangestelltem Bindestrich an die jeprof-Kommandozeile angehängt.

Da dieser Befehl später zur Erstellung der Profiling-Daten ausgeführt wird, konnten Angreifer durch Shell-Sonderzeichen den ausgeführten Befehl manipulieren. Dies resultiert in einer vollständigen Befehlsinjektion mit den Rechten des bRPC-Prozesses.

Auswirkungen und Risikobewertung

Bei erreichbarem /pprof/heap-Endpunkt können Angreifer beliebige Kommandos mit den Privilegien des Apache-bRPC-Dienstes ausführen. Da diese Dienste typischerweise in privilegierten Backend-Infrastrukturen laufen, kann erfolgreiche Ausnutzung zur kompletten Kompromittierung des Systems führen.

Die Schwachstelle erhielt den CVSS-Score 9.8 und wird als kritisch eingestuft.

Verbreitung exponierter Endpunkte

Eine Shodan-Recherche zum Zeitpunkt der Veröffentlichung ergab 181 öffentlich zugängliche /pprof/heap-Endpunkte sowie 790 /pprof/*-Endpunkte insgesamt. Diese Zahlen zeigen zwar nicht zwingend verwundbare Apache-bRPC-Installationen, verdeutlichen jedoch die potenzielle Exponierung solcher Diagnose-Schnittstellen.

Auch bei Beschränkung auf interne Netzwerke besteht Ausnutzungspotenzial durch Insider, kompromittierte interne Services oder Angreifer nach erfolgreichem Initial Access.

Verfügbare Patches und Gegenmaßnahmen

Apache hat die Lücke in Version 1.15.0 geschlossen, indem extra_options auf eine definierte Liste zulässiger jeprof-Optionen beschränkt wurde. Dadurch wird die Einschleusung nicht vertrauenswürdiger Eingaben in den Systembefehl verhindert.

Anwendern wird die sofortige Aktualisierung auf Apache bRPC 1.15.0 empfohlen. Alternativ kann Pull Request #3101 manuell angewendet werden, falls ein direktes Update nicht möglich ist.

Zusätzliche Sicherheitsmaßnahmen

Administratoren sollten /pprof/*-Endpunkte als administrative Schnittstellen behandeln und den Zugriff entsprechend einschränken. Empfohlen wird die Bindung an localhost, Netzwerkbeschränkungen oder Authentifizierung über einen Reverse-Proxy.

In Produktionsumgebungen sollten Heap-Profiling-Endpunkte deaktiviert werden, sofern sie nicht aktiv benötigt werden.

Entdeckung durch KI-gestützte Analyse

Die Identifizierung erfolgte durch Vulnhalla, ein von CyberArk Labs entwickeltes Werkzeug zur automatisierten CodeQL-Analyse im großen Maßstab. Das System nutzt ein Large Language Model zur Priorisierung von Befunden mit hoher Ausnutzungswahrscheinlichkeit.

In diesem Fall markierte Vulnhalla das Ergebnis als sicherheitsrelevant, was eine manuelle Verifikation auslöste und zur Bestätigung der Schwachstelle führte.

Timeline der koordinierten Offenlegung

Die Meldung an die Apache-bRPC-Maintainer erfolgte am 5. August 2025. Der korrigierende Pull Request #3101 wurde am 26. September 2025 zusammengeführt. Am 27. Oktober 2025 erschien Apache bRPC 1.15.0 mit integriertem Fix. Die offizielle CVE-Kennung CVE-2025-60021 wurde am 16. Januar 2026 veröffentlicht.

Lesen Sie mehr

Fachartikel

KadNap: Wie ein neues Botnetz tausende Asus-Router als Proxy-Knoten missbraucht

ClickFix-Variante nutzt WebDAV und trojanisierte Electron-App zur Malware-Verteilung

KI im SAP-Custom-Code: Sicherheitsrisiken erkennen und gezielt absichern

Zero-Day-Exploits 2025: 90 Schwachstellen, mehr Unternehmensziele, KI als neuer Faktor

Brainworm: Wenn KI-Agenten durch natürliche Sprache zur Waffe werden

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg