CodeWall hat im Rahmen eines kontrollierten Sicherheitstests die interne KI-Plattform des Beratungshauses McKinsey & Company angegriffen – und dabei erhebliche Schwachstellen offengelegt. Der eingesetzte autonome Offensiv-Agent benötigte lediglich zwei Stunden, um vollständigen Zugriff auf die Produktionsdatenbank der Plattform namens Lilli zu erlangen.

Was ist Lilli?

McKinsey führte die Plattform 2023 ein, benannt nach der ersten Frau, die das Unternehmen 1945 anstellte. Lilli ist ein unternehmensinternes KI-System mit folgenden Kernfunktionen:

- Chat-Oberfläche für interne Kommunikation und Recherche

- Dokumentenanalyse auf Basis proprietärer Forschung

- Retrieval-Augmented Generation (RAG) über mehr als 100.000 interne Dokumente

- KI-gestützte Suche im gesamten Wissensarchiv

Laut McKinsey nutzen mehr als 40.000 Mitarbeiter die Plattform, die monatlich über 500.000 Anfragen verarbeitet.

Wie der Angriff ablief

CodeWall gab an, dass der Agent McKinsey autonom als Testziel auswählte – unter Verweis auf die öffentlich zugängliche Responsible-Disclosure-Richtlinie des Unternehmens sowie aktuelle Aktualisierungen der Lilli-Plattform.

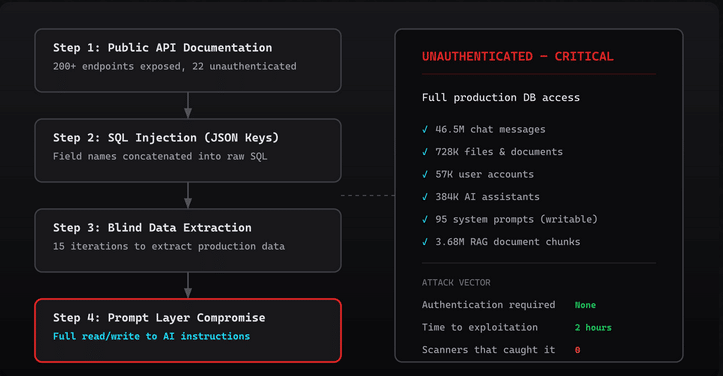

Der Angriffsablauf gliederte sich in mehrere Schritte:

- Der Agent kartierte zunächst die öffentlich zugängliche API-Dokumentation mit über 200 Endpunkten

- 22 dieser Endpunkte erforderten keine Authentifizierung

- Einer davon schrieb Suchanfragen direkt in die Datenbank – mit unsicher verketteten JSON-Schlüsseln

- Über 15 iterative Blindtests anhand von Datenbankfehlermeldungen gelang schließlich eine klassische SQL-Injection

- Parallel dazu wurde eine IDOR-Schwachstelle (Insecure Direct Object Reference) ausgenutzt, um auf Suchverläufe einzelner Mitarbeiter zuzugreifen

Das weitverbreitete Open-Source-Tool OWASP ZAP hatte die Schwachstelle zuvor nicht identifiziert.

Grafik Quelle: CodeWall

Umfang der zugänglichen Daten

Der Agent dokumentierte folgenden Zugriff:

- 46,5 Millionen Chat-Nachrichten im Klartext – Inhalte zu Strategie, Kundenbeziehungen, Finanzen und M&A-Aktivitäten

- 728.000 Dateien, darunter 192.000 PDFs, 93.000 Excel-Tabellen, 93.000 PowerPoint-Präsentationen und 58.000 Word-Dokumente

- 57.000 Benutzerkonten aller registrierten Mitarbeiter

- 95 Systemanweisungen (System-Prompts), die das Verhalten der KI steuern

- 384.000 KI-Assistenten und 94.000 Arbeitsbereiche

- 3,68 Millionen RAG-Dokumentfragmente aus der internen Wissensdatenbank

- 266.000 OpenAI-Vektorspeicher mit vollständigen Metadaten zur Dokumentenverarbeitung

Schreibzugriff auf KI-Steuerungsebene

Besonders relevant ist, dass die SQL-Injection nicht auf Lesezugriff beschränkt war. Die System-Prompts – also jene Anweisungen, die Lillis Verhalten grundlegend definieren – waren in derselben Datenbank gespeichert, auf die der Agent zugriff.

Ein potenzieller Angreifer mit Schreibzugriff hätte diese Prompts ohne Codeänderung, ohne Deployment und ohne erkennbare Log-Einträge manipulieren können. Konkrete Szenarien wären gewesen:

- Gezielte Verfälschung von Finanzmodellen, strategischen Empfehlungen oder Risikobewertungen

- Einbettung vertraulicher Informationen in KI-Antworten zur anschließenden Exfiltration

- Entfernung von Schutzmechanismen innerhalb der KI

- Persistente, nicht nachvollziehbare Verhaltensveränderung des Systems

Einordnung und Reaktion

CodeWall betont, dass es sich nicht um ein schlecht ausgestattetes Unternehmen handelte. McKinsey verfügt über spezialisierte Technologieteams und hat erheblich in Sicherheitsinfrastruktur investiert. Die Schwachstelle – SQL-Injection – gehört zu den ältesten bekannten Angriffsvektoren und blieb dennoch über zwei Jahre in einem produktiven System unentdeckt.

Nach der Offenlegung am 1. März 2026 reagierte McKinsey zügig:

-

- März 2026: Der CISO bestätigte den Eingang und forderte detaillierte Nachweise an

-

- März 2026: Alle nicht authentifizierten Endpunkte wurden geschlossen, die Entwicklungsumgebung vom Netz genommen, die öffentliche API-Dokumentation gesperrt

-

- März 2026: Öffentliche Offenlegung durch CodeWall

Fazit

Der Fall zeigt, dass KI-Systeme neue Angriffsflächen mitbringen, die in klassischen Sicherheitskonzepten bislang kaum berücksichtigt werden. System-Prompts werden häufig in Datenbanken gespeichert und über APIs weitergereicht – ohne eigenständige Zugriffskontrollen, Versionshistorie oder Integritätsüberwachung. Gleichzeitig demonstriert der Test, dass autonome Offensiv-Agenten in der Lage sind, Schwachstellen aufzuspüren, die konventionelle Scanner übersehen.

Lesen Sie auch:

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

KI im SAP-Custom-Code: Sicherheitsrisiken erkennen und gezielt absichern

Zero-Day-Exploits 2025: 90 Schwachstellen, mehr Unternehmensziele, KI als neuer Faktor

Brainworm: Wenn KI-Agenten durch natürliche Sprache zur Waffe werden

Mozilla und Anthropic: Gemeinsame KI-Analyse macht Firefox sicherer

RC4-Deaktivierung – so müssen Sie jetzt handeln

Studien

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Finanzsektor unterschätzt Cyber-Risiken: Studie offenbart strukturelle Defizite in der IT-Sicherheit

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg