IT-Sicherheitsexperten von Infoblox und Confiant haben über vier Monate hinweg systematisch dokumentiert, in welchem Ausmaß der kommerzielle Werbetracker Keitaro für kriminelle Zwecke zweckentfremdet wird. Das Ergebnis ist ein detailliertes Lagebild: Tausende bösartige Kampagnen, dominiert von KI-gestütztem Investmentbetrug, betrieben von einer Vielzahl unterschiedlicher Akteure – und ein Softwareanbieter, der nach Kontaktaufnahme konstruktiv kooperiert.

Domain-Cloaking als Werkzeug der organisierten Cyberkriminalität

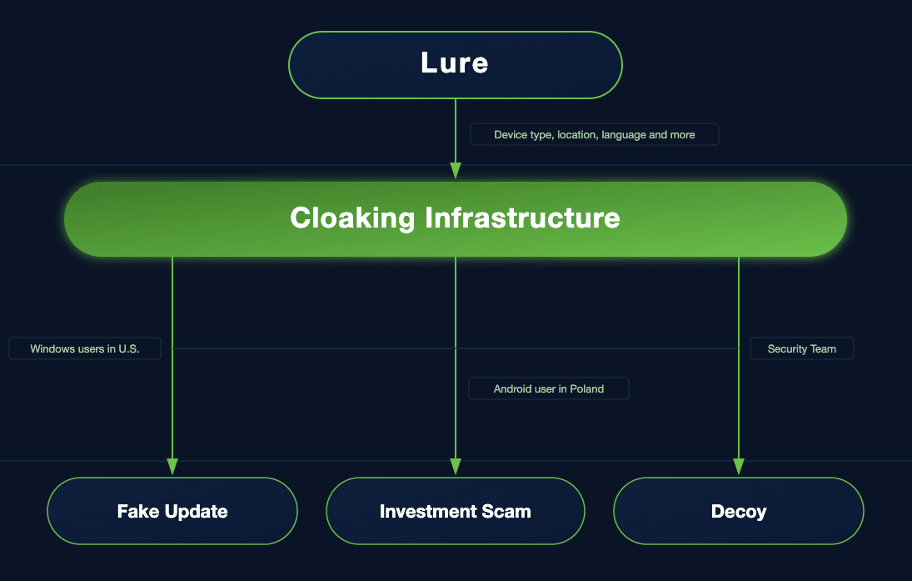

Wer im Netz täuschen will, versteckt zunächst, was er tut. Domain-Cloaking – das gezielte Verschleiern der wahren Funktion einer Website gegenüber Sicherheitssystemen und Plattformbetreibern – gehört heute zum Standardrepertoire krimineller Akteure im Netz. Technisch umgesetzt wird dies über sogenannte Traffic-Distribution-Systeme (TDS) und spezialisierte Cloaking-Kits, die eingehende Besucher anhand von Merkmalen wie IP-Adresse, Standort oder Gerättyp klassifizieren und gezielt weiterleiten.

Während manche Gruppen eigene Systeme entwickeln oder auf rein kriminell ausgerichtete Infrastruktur wie BlackTDS, 404TDS oder ParrotTDS zurückgreifen, setzen viele auf handelsübliche Tracking-Software – nach dem Prinzip, dass es effizienter ist, ausgereifte Produkte zu nutzen, als eigene Lösungen zu entwickeln. Einer der am häufigsten in diesem Kontext beobachteten Dienste ist Keitaro Tracker – eine Plattform, die ursprünglich für legitimes Werbe-Tracking entwickelt wurde, in der Praxis aber regelmäßig zweckentfremdet wird.

Grafik Quelle: Infoblox

Keitaro: Legitimes Tool, krimineller Kontext

Keitaro Tracker, gelegentlich auch als Keitaro TDS bezeichnet, ist eine selbst gehostete Software zur detaillierten Analyse von Werbekampagnen. Sie lässt sich innerhalb weniger Minuten auf verschiedenen Hosting-Plattformen einrichten und bietet umfangreiche Funktionen für das bedingte Weiterleiten von Traffic – ein Merkmal, das sie für Angreifer besonders attraktiv macht.

Seit rund einem Jahrzehnt taucht Keitaro in Sicherheitsberichten auf. Bekannt ist insbesondere die Nutzung durch die Gruppe TA2726, die den Tracker einsetzt, um Websitebesucher an die Malware-Kampagnen von TA569 (SocGholish) weiterzuleiten. Besucher, die nicht den Zielkriterien entsprechen, werden dabei auf unauffällige Werbeplattformen oder harmlose Inhaltsseiten umgeleitet, um Entdeckung zu vermeiden. Zuletzt wurde Keitaro auch in Spam-Kampagnen nachgewiesen, die über Jira-Infrastruktur auf Regierungsstellen abzielten.

Trotz dieser bekannten Missbrauchsmuster fehlte bislang eine strukturierte Langzeituntersuchung. Infoblox und Confiant haben diese Lücke nun mit einer gemeinsamen Analyse geschlossen.

Studie: 15.500 Domains in vier Monaten

Die IT-Sicherheitsexperten beider Unternehmen haben Daten aus dem Zeitraum Oktober 2025 bis Januar 2026 ausgewertet. Die zentralen Befunde der Untersuchung:

- Rund 15.500 Domains wurden in diesem Zeitraum aktiv für bösartige Keitaro-Instanzen genutzt

- Etwa 9.000 dieser Domains wurden eigens vor ihrer Nutzung neu registriert

- Der eingehende Traffic stammte aus kompromittierten Websites, Spam-Kampagnen, sozialen Medien und Werbenetzwerken

- Investmentbetrug war mit Abstand die häufigste beobachtete Bedrohungskategorie

- Innerhalb dieser Kategorie stach der Einsatz von KI als besonders prägendes Merkmal hervor

Die beiden Unternehmen bringen dabei unterschiedliche, sich ergänzende Perspektiven ein: Confiant analysiert die digitale Werbelieferkette mit Einblick in knapp 90 Milliarden Ad-Impressions pro Monat über Tausende clientseitiger Integrationen auf Publisher-Websites. Infoblox hingegen wertet DNS-Daten, Spam-Aufkommen und Website-Inhalte aus, um Bedrohungen auf Infrastrukturebene zu identifizieren. Die geringe Überschneidung zwischen den jeweils beobachteten Keitaro-Instanzen verdeutlicht, wie weitläufig das Phänomen tatsächlich ist – und wie unterschiedlich die Einstiegspunkte in diese kriminelle Infrastruktur sind.

KI als zentrales Täuschungsmittel

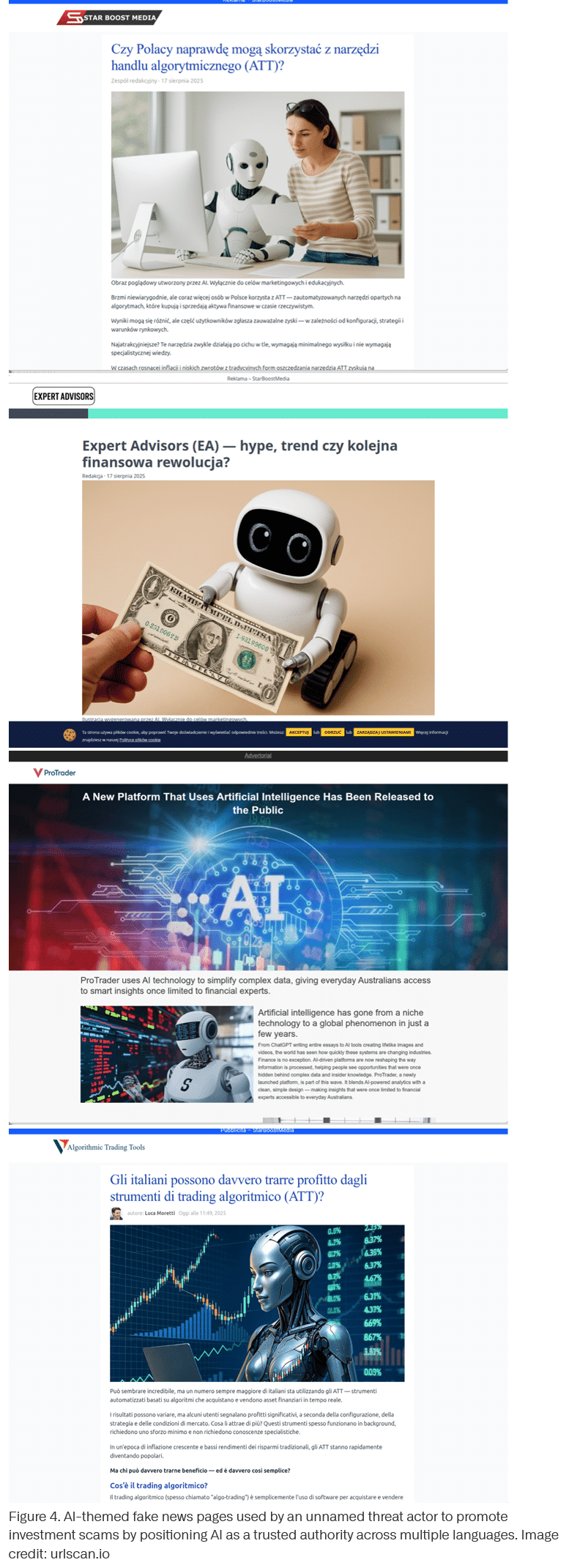

Ein durchgängiges Muster in den untersuchten Kampagnen ist der systematische Einsatz von Künstlicher Intelligenz – sowohl als inhaltliches Lockmittel als auch als Produktionswerkzeug für skalierbare Angriffsinhalte:

- Betrugseiten werben gezielt mit Begriffen wie „KI-gesteuerte Algorithmen“ oder „fortschrittliche KI“, die automatisierten Handel mit überdurchschnittlichen Renditen bei angeblich minimalem Risiko versprechen

- Deepfake-Videos und KI-generierte Bilder bekannter Persönlichkeiten sollen die wahrgenommene Glaubwürdigkeit der Angebote erhöhen

- Generative KI-Tools werden eingesetzt, um Texte, Überschriften und Bildmaterial in großem Maßstab zu produzieren und als Köderseiten oder Werbemittel zu streuen

- Inhalte werden automatisiert sprachlich und regional angepasst, um verschiedene Zielmärkte gleichzeitig ansprechen zu können

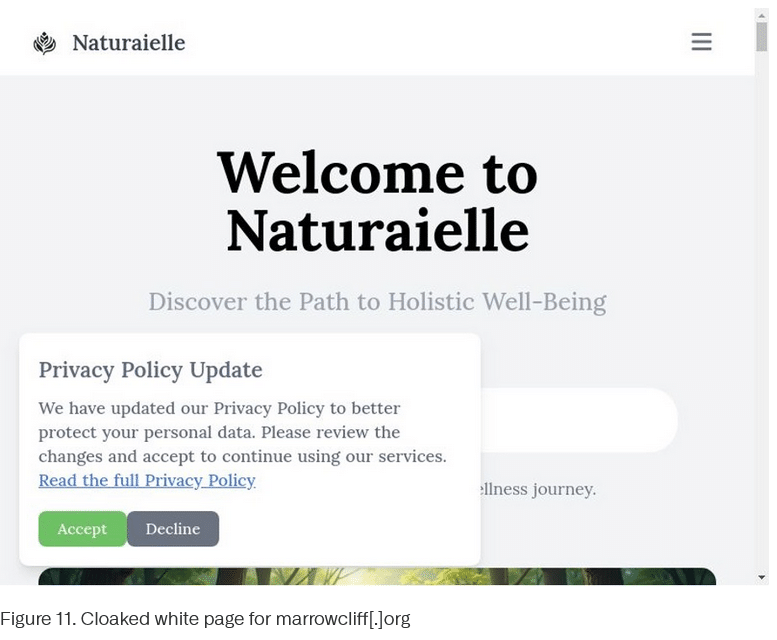

Die Kombination aus einem bewährten Betrugsmodell – dem Investmentbetrug – und modernen KI-Werkzeugen ermöglicht es den Akteuren, überzeugend wirkende Kampagnen in einem Ausmaß zu produzieren, das mit manuellen Methoden nicht erreichbar wäre. Keitaro fungiert dabei als technische Schaltzentrale: Das bedingte Routing auf Basis von Geolokalisierung, IP-Adresse, User-Agent und Referrer sorgt dafür, dass Sicherheitsscanner harmlose Inhalte zu sehen bekommen, während echte Nutzer auf die Betrugsseiten weitergeleitet werden.

Bedrohungsakteure im Überblick

Namenlose Akteure mit RDGA-Infrastruktur

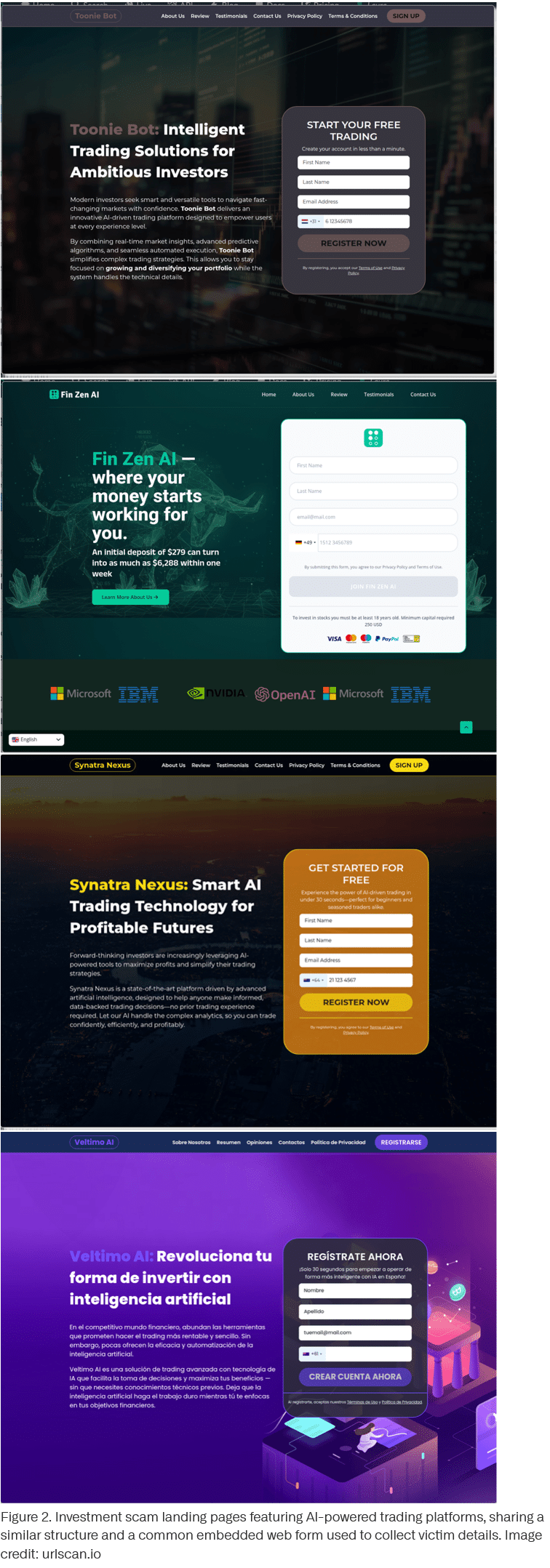

Mehrere von Infoblox verfolgte Gruppen nutzen sogenannte Registered Domain Generation Algorithms (RDGAs) – Verfahren zur algorithmischen Massenregistrierung von Domains, die kontinuierlich in Rotation gehalten werden, um Sperrlisten zu umgehen. Die Kampagnen dieser Akteure folgen einem einheitlichen Muster:

- Nahezu identische Webformulare erfassen Kontaktdaten von Besuchern

- KI-gestützter Handel wird als angeblich risikoarmes Investitionsmodell mit garantierten Renditen beworben

- Inhaltslose Schlagworte wie „Blockchain“ oder „Algorithmus“ sollen Seriosität vortäuschen

- Nach der Dateneingabe nehmen angebliche „Kundenbetreuer“ Kontakt auf, um eine Ersteinzahlung zu sichern

Einige Akteure steuern über Subdomain-Strukturen die Sprache der jeweiligen Zielseite – etwa über Präfixe wie tr, au, br oder pl im Hostnamen. So lässt sich dieselbe technische Infrastruktur für regional lokalisierte Inhalte in Sprachen wie Deutsch, Japanisch, Niederländisch oder Portugiesisch wiederverwenden, ohne die dahinterliegenden Systeme anpassen zu müssen.

Grafik Quelle: Infoblox

FaiKast

Die seit Mai 2025 von Confiant verfolgte Gruppe FaiKast – der Name ist abgeleitet von „Fake AI News Broadcast“ – setzt KI-generierte Deepfake-Videos ein, die bekannte Fernsehnachrichtensprecher und Persönlichkeiten des öffentlichen Lebens imitieren. Über das Werbenetzwerk Bigo Ads gelangen die Kampagnen in die AdTech-Lieferkette. Der Ablauf folgt einem klar strukturierten dreistufigen Muster:

- Phase 1 – Köder: Videoanzeigen mit gefälschten Nachrichtensprechern werden regional und sprachlich auf die Zielgruppe zugeschnitten und über das Werbe-Ökosystem ausgespielt. Zielregionen umfassen unter anderem Frankreich, Großbritannien, Kanada, Japan und Kasachstan.

- Phase 2 – Landing: Nutzer, die auf die Anzeigen klicken, landen auf täuschend echten Nachahmer-Nachrichtenportalen – etwa Kopien von CBC News –, die erfundene Leserkommentare, Bilder realer Persönlichkeiten wie des kanadischen Premierministers sowie dringende Handlungsaufforderungen enthalten, sich bei betrügerischen Kryptoplattformen anzumelden.

- Phase 3 – Konversion: Abschließend werden die Nutzer auf gefälschte Hilfsseiten staatlicher Stellen oder direkt auf betrügerische Investitionsportale weitergeleitet.

WickedWally

WickedWally ist ein Affiliate-Marketing-Cluster, der seit mindestens 2024 aktiv ist und gezielt vulnerable Bevölkerungsgruppen in den USA ins Visier nimmt – darunter Senioren und Empfänger staatlicher Unterstützungsleistungen. Als Köder dienen Versprechen wie Schuldenerlass, Lebensmittelzuschüsse, Medicare-Leistungen oder die Übernahme von Bestattungskosten. Die eingesetzten Mittel umfassen:

- KI-generierte Deepfake-Videoanzeigen im Nachrichtenformat, die aktuelle Ereignisse wie US-Zölle aufgreifen, um Dringlichkeit zu suggerieren

- Gefälschte Chatbots, die Nutzer durch einen simulierten Qualifizierungsprozess für fiktive Sozialleistungen führen und dabei ein falsches Gefühl von Legitimität erzeugen

- Weiterleitungen zu nicht verifizierten Callcentern mit gebührenfreien Nummern, wo persönliche und finanzielle Daten abgefragt werden

- Fingierte Nutzerbewertungen, gefälschte Behördenlogos und unrealistische Versprechen

Bemerkenswert an diesem Akteur ist, dass er weniger auf klassisches Cloaking setzt, sondern versucht, sich optisch in legitimes Lead-Generierungsmarketing einzufügen. Keitaro kommt dennoch zum Einsatz – für Endpunkt-Routing und Kampagnen-Tracking – und liefert den IT-Sicherheitsexperten damit ein nützliches Identifikationsmerkmal für die Zuordnung verwandter Aktivitäten.

Tech-Support-Betrug (nicht zugeordnet)

Im Oktober 2025 dokumentierten die IT-Sicherheitsexperten von Confiant eine Kampagne, bei der Keitaro im Rahmen von Tech-Support-Betrug (TSS) eingesetzt wurde. Dieser Akteur nutzt KI-generierte Bilder – unter anderem über OpenAIs DALL-E – bereits seit November 2023, um themenspezifische Köderseiten in großem Maßstab zu produzieren. Der Ablauf gliedert sich in drei Phasen:

- Phase 1 – Köder: Native Display-Anzeigen mit Clickbait-Motiven wie Markennamen, IQ-Tests oder Lifestyle-Themen (Taylor Swift, Schuhe, Brettspiele) werden in programmatischen Anzeigenplätzen ausgespielt. Die Creatives entwickelten sich dabei von einfachen Button-Formaten hin zu komplexeren Anzeigentexten.

- Phase 2 – Cloaking und Landing: Nutzer, die weiterklicken, gelangen auf eine mehrstufige Landingpage. Im Hintergrund prüft ein Fingerprinting-System IP-Geolokalisierung, User-Agent, ASN-Blacklists und Klick-Parameter. Wer nicht den Zielkriterien entspricht – primär Windows-Nutzer aus den USA –, sieht eine harmlose Ersatzseite. Qualifizierte Besucher werden auf die eigentliche Betrugsseite weitergeleitet.

- Phase 3 – TSS-Payload: Die Zielseiten, häufig auf Azure Blob Storage gehostet, imitieren Warnmeldungen von Microsoft oder Apple mit erfundenen Virenwarnungen und gefälschten Systemscans. Die Opfer werden aufgefordert, eine Betrugsnummer anzurufen, woraufhin Betrüger Fernzugriff anfordern, Scheindiagnosen durchführen und Zahlungen per Kreditkarte, Geschenkkarte oder Kryptowährung verlangen. In dokumentierten Fällen überstiegen die Verluste einzelner Opfer 40.000 US-Dollar.

Grafik Quelle: Infoblox

FishSteaks

FishSteaks ist ein seit mindestens März 2024 aktiver Cluster, der in jüngeren Kampagnen auf Keitaro als Cloaking-Komponente umgestiegen ist. Die Kampagnen richten sich gezielt gegen US-amerikanische Verbraucher und kombinieren mehrere Techniken zur Maximierung der Konversionsrate:

- Anzeigenmotive imitieren täuschend echt bekannte amerikanische Verbrauchermarken und locken mit vermeintlichen Werbegeschenken

- Mehrstufige, gamifizierte Landingpages mit virtuellen Gewinnboxen und Konfetti-Animationen halten Nutzer länger auf der Seite und erhöhen die Bereitschaft zur Dateneingabe

- KI-generierte Platzhalter-Assets werden beim Kampagnenstart gegen echte Markenlogos ausgetauscht, was eine schnelle Anpassung an wechselnde Markenkampagnen erlaubt

- Subdomain-Wechsel und regelmäßige Markenrotation erschweren die Identifikation und Sperrung der Infrastruktur

Ziel der Kampagnen ist die Erfassung von Kreditkartendaten und persönlichen Informationen über täuschend echt gestaltete Phishing-Seiten am Ende der Nutzerkette.

Grafik Quelle: Infoblox

Softwareanbieter kooperiert mit IT-Sicherheitsexperten

Apliteni, das Unternehmen hinter Keitaro Tracker, hat auf die Missbrauchsmeldungen der IT-Sicherheitsexperten reagiert. Seit August 2025 wurden über hundert Domains gemeldet; in der Folge wurden mehr als ein Dutzend Nutzerkonten von Bedrohungsakteuren gesperrt. Die Nutzungsbedingungen von Keitaro schließen „irreführende“ Inhalte ausdrücklich aus und bieten dem Anbieter damit eine vertragliche Grundlage für solche Maßnahmen – auch ohne behördliche Anordnung.

Die Untersuchung ergab zudem, dass mehrere Bedrohungsakteure – darunter TA2726 – mit ungültigen oder gestohlenen Lizenzkopien des Trackers arbeiteten, was den Handlungsspielraum des Anbieters bei der direkten Intervention begrenzt, aber den Strafrechtscharakter dieser Nutzung unterstreicht.

Hyrhorii, Leiter des Bereichs Trust and Safety bei Keitaro, erklärte gegenüber den IT-Sicherheitsexperten, das Unternehmen setze sowohl auf reaktive als auch auf proaktive Maßnahmen und investiere gezielt in interne Überwachungssysteme zur Früherkennung krimineller Muster. Die Kooperation mit Infoblox bezeichnete er als notwendigen Bestandteil eines wirksamen Schutzes von Nutzern und Branchenreputation – und als Beleg dafür, dass koordiniertes Vorgehen zwischen Softwareanbietern und IT-Sicherheitsteams Wirkung zeigt.

Einordnung und Ausblick

Der Bericht unterstreicht, dass Domain-Cloaking über kommerzielle Tracking-Tools eine strukturelle und bislang zu wenig beachtete Herausforderung für die Internetsicherheit darstellt. Keitaro ist dabei ausdrücklich nicht das einzige betroffene Produkt – auch andere kommerzielle Tracker wie Binom werden laut den IT-Sicherheitsexperten in vergleichbarem Ausmaß zweckentfremdet. Die vorliegende Untersuchung soll insofern kein unverhältnismäßiges Schlaglicht auf Keitaro werfen, sondern auf das breitere Phänomen des Tracker-Missbrauchs aufmerksam machen.

Zwei weitere Teile der Untersuchungsreihe sind angekündigt:

- Teil 2 soll über KI-bezogene Köder hinausgehen und weitere Betrugsmaschen beleuchten, die Keitaro sowie die unterstützenden Spam- und Werbekanäle nutzen – einschließlich einer Erläuterung, wie Webserver-Fingerprinting und das Analyseframework JA4+ zur Aufdeckung weiterer Keitaro-Server und Malware-Verteilungsaktivitäten eingesetzt wurden.

- Teil 3 wird die technischen Missbrauchsmethoden im Detail analysieren und die Zusammenarbeit mit dem Anbieter im Hinblick auf konkrete Gegenmaßnahmen dokumentieren.

Hier geht’s weiter

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

Mandantenübergreifende Wiederherstellung für Entra ID: Keepit bietet neue Testoption für Identitätsdaten

Keitaro Tracker im Missbrauch: Wie Cyberkriminelle KI-Investmentbetrug im großen Stil betreiben

Microsoft-Cloud GCC High: Wie FedRAMP eine kritisch bewertete Technologie für US-Behörden genehmigte

CrackArmor: AppArmor-Schwachstellen ermöglichen Root-Zugriff auf über 12 Millionen Linux-Systemen

KI-Agenten als interne Sicherheitsrisiken: Was Experimente zeigen

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Krypto-Köder: Wie Angreifer gekaperte YouTube-Kanäle zur RAT-Verteilung nutzen

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen