Der Anbieter Island bringt mit der Enterprise Platform eine vollständige Arbeitsumgebung für Unternehmen auf den Markt. Das Produkt baut auf der Infrastruktur des bekannten Enterprise Browsers auf und integriert zentrale IT-Anforderungen direkt in den Arbeitsbereich – ohne zusätzliche Lösungsschichten. Damit zieht Island die Konsequenz aus fünf Jahren Praxiserfahrung mit weltweit führenden Unternehmenskunden.

Fünf Jahre Marktbeobachtung als Grundlage

Seit der Einführung des Island Enterprise Browsers haben Unternehmen aus unterschiedlichsten Branchen das Produkt eingesetzt – darunter international tätige Banken, Krankenhäuser, Fluggesellschaften, Hotelketten, Einzelhändler, Pharmaunternehmen und Universitäten. Diese breite Nutzerbasis hat Island nach eigenen Angaben einen direkten Einblick in die strukturellen Schwächen herkömmlicher Unternehmens-IT verschafft.

Der Enterprise Browser habe dabei bereits gezeigt, was möglich ist, wenn Unternehmensanforderungen nicht als nachgelagerte Schicht, sondern als integraler Bestandteil des Arbeitsbereichs umgesetzt werden: niedrigere Kosten, reduzierte Komplexität, gestärkte Sicherheit und eine höhere Produktivität. Gleichzeitig wurde deutlich, dass der Browser allein nur einen Teil des Problems adressiert.

Grafik Quelle:Island

Wenn der Weg zur Anwendung zum Hindernis wird

Das zentrale Problem, das Island mit der neuen Plattform adressiert, ist struktureller Natur: Der klassische Unternehmensarbeitsbereich wurde nicht mit Blick auf die Nutzer konzipiert, sondern als Reaktion auf einzelne Sicherheits- und Verwaltungsanforderungen. Über Jahre hinweg wurden Lösungen aufeinandergestapelt – jede für sich genommen sinnvoll, in der Summe jedoch hinderlich.

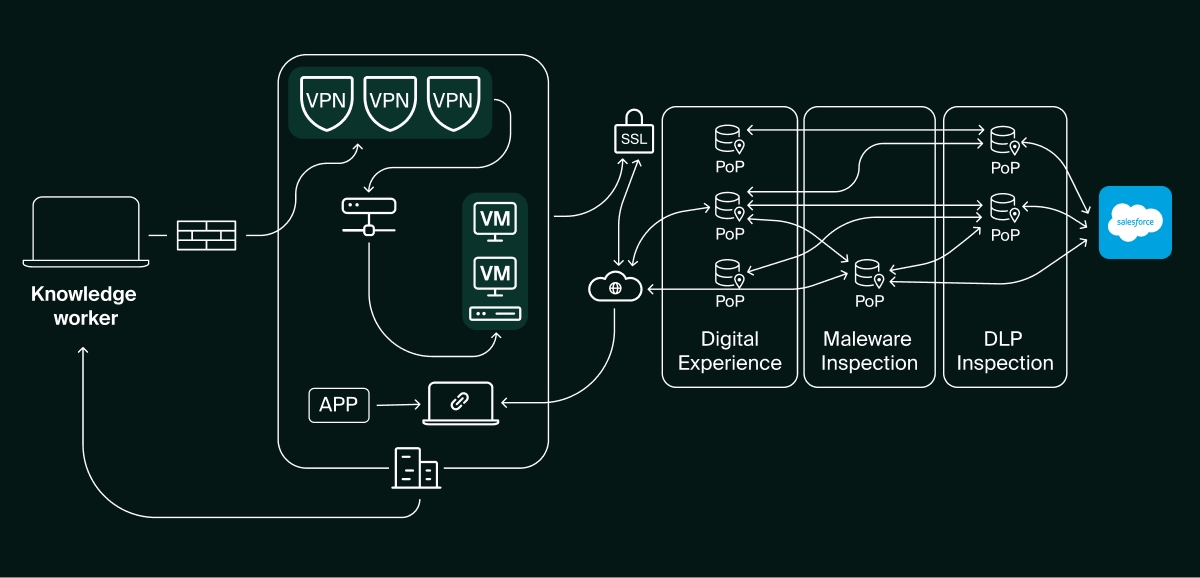

Als konkretes Beispiel nennt Island den typischen Zugriffsprozess eines Mitarbeiters auf eine gewöhnliche Webanwendung. Dabei durchläuft dieser bis zu 14 Einzelschritte:

- Laptop bereitstellen

- Anmeldedaten authentifizieren

- VPN-Verbindung aufbauen

- VDI-Anmeldung durchführen

- SSL-Inspektion durchlaufen

- Datenverkehr über SASE zurückführen

- Malware-Scan absolvieren

- Prüfung auf sensible Daten

- Überwachungsmaßnahmen anwenden

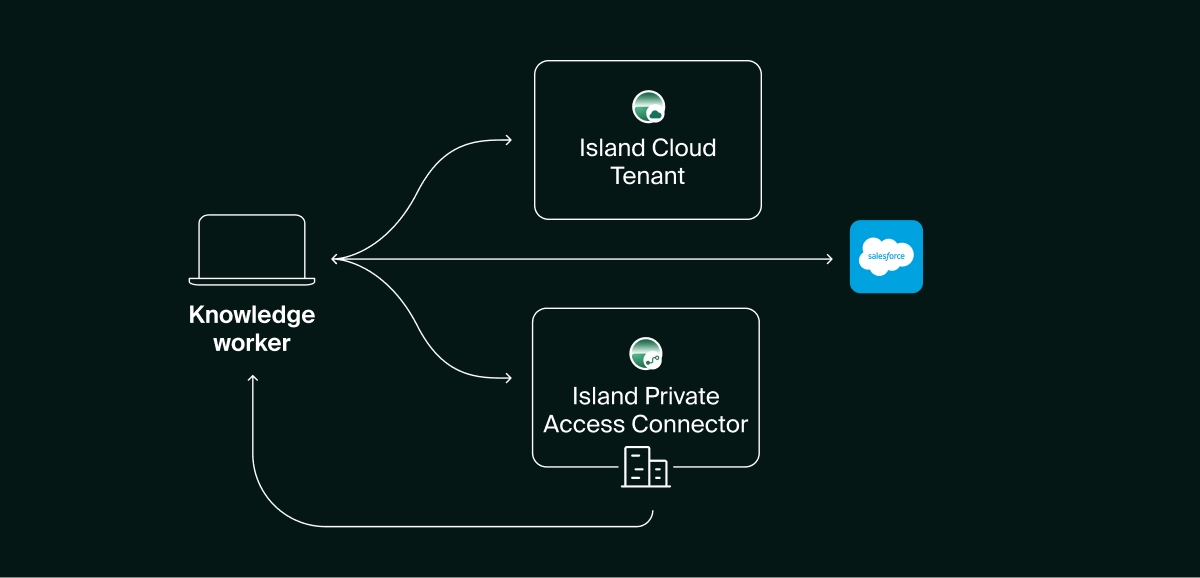

Das Resultat ist ein Prozess, der Mitarbeiter ausbremst und IT-Abteilungen mit Verwaltungsaufwand belastet – obwohl der eigentliche Zugriffspunkt, der Browser, die ganze Zeit auf dem Endgerät vorhanden war. Mit dem Island Enterprise Browser reduziert sich dieser Ablauf nach Unternehmensangaben auf vier Schritte: Client herunterladen, anmelden, Richtlinie wird automatisch angewendet, arbeiten.

Grafik Quelle:Island

Plattform war von Anfang an das Ziel

Island betont ausdrücklich, dass die neue Plattform kein nachträgliches Erweiterungsprodukt ist. Die zugrunde liegende Infrastruktur – bestehend aus Policy-Engine, Transparenzebene und Data Lake – sei von Beginn an als Fundament konzipiert worden, auf dem unterschiedliche Produkte aufsetzen können. Der Enterprise Browser sei lediglich die erste Oberfläche gewesen, weil dort der größte Teil der täglichen Unternehmensarbeit stattfindet.

Mit wachsender Kundenbasis und zunehmendem Feedback aus dem Einsatz habe Island die verbleibenden Lücken im Unternehmensalltag identifiziert – insbesondere in den Bereichen sicherer Zugriff, KI-Unterstützung und Datenschutz. Diese Erkenntnisse flossen direkt in die Weiterentwicklung der Plattform ein, wobei jede neue Funktion auf derselben gemeinsamen Grundlage aufbaut und so die Leistungsfähigkeit der bestehenden Komponenten weiter erhöht.

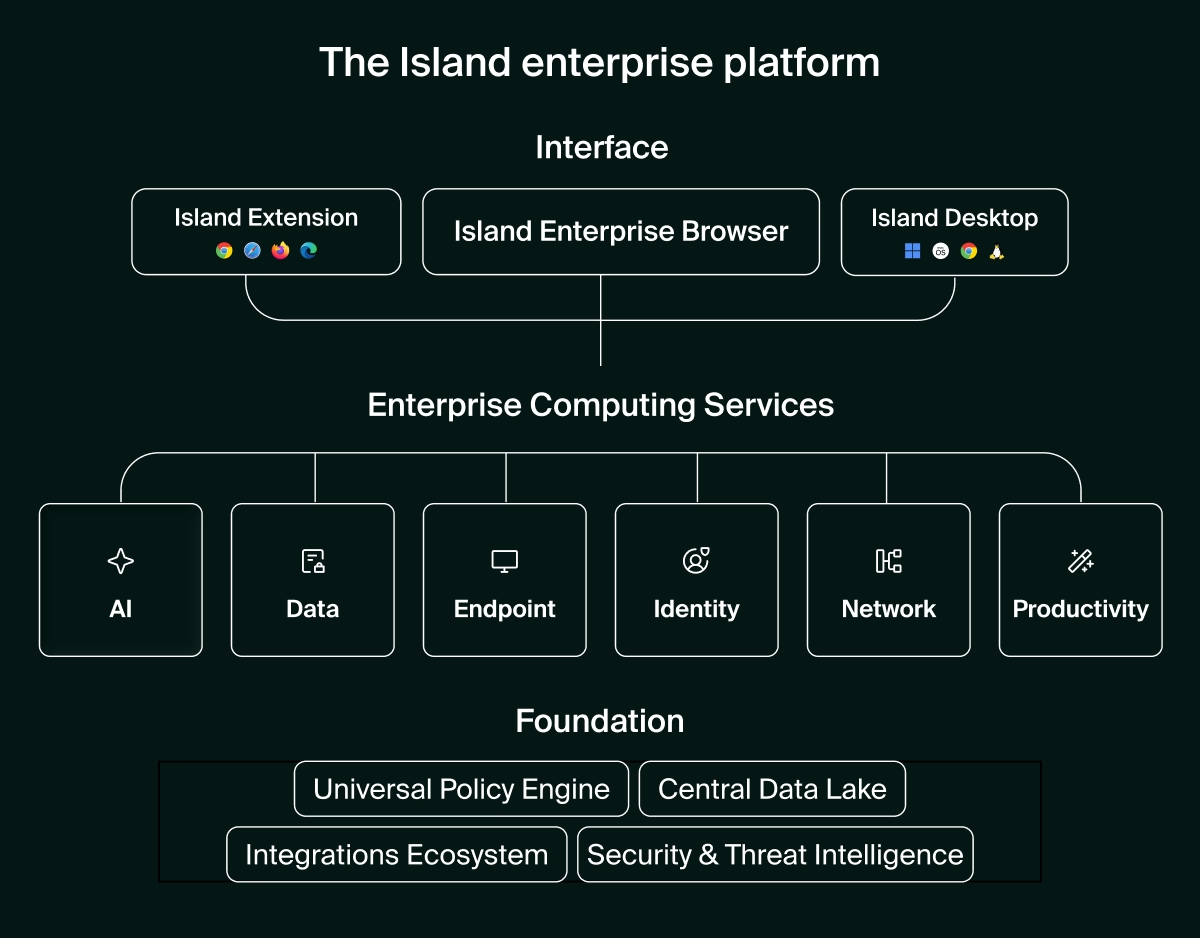

Was die neue Plattform umfasst

Die Island Enterprise Platform fasst zentrale Unternehmens-Computing-Dienste in einer einheitlichen Umgebung zusammen. Im Einzelnen deckt sie folgende Bereiche ab:

- Enterprise-KI: KI-Funktionen direkt in den Arbeitsbereich integriert

- Netzwerkzugang: Sicherer, richtlinienbasierter Zugriff auf Unternehmensressourcen

- Identitätsmanagement: Authentifizierung und Zugangskontrolle als native Komponente

- Datenschutz: Schutz sensibler Informationen ohne separate Lösungsschicht

- Endpunktkontrolle: Verwaltung und Absicherung von Endgeräten aus einer Hand

- Endbenutzerproduktivität: Werkzeuge, die den Arbeitsalltag erleichtern statt belasten

Die technische Grundlage bilden eine universelle Richtlinien-Engine, ein zentraler Data Lake sowie eine offene Integrationsstruktur, die die Anbindung bestehender Systeme ermöglicht. Die Plattform ist dabei nicht auf einen einzelnen Zugangspunkt beschränkt: Sie ist plattformübergreifend einsetzbar – im eigenen Enterprise Browser, in gängigen Consumer-Browsern, auf Mobilgeräten sowie auf dem Desktop.

Grafik Quelle:Island

Island positioniert die Enterprise Platform damit als organisches Ökosystem, in dem alle Komponenten zusammenwirken – im Gegensatz zu einer Sammlung isolierter Einzellösungen, wie sie in vielen Unternehmen heute noch vorherrscht.

Unsere Lese-Tipps

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

Mandantenübergreifende Wiederherstellung für Entra ID: Keepit bietet neue Testoption für Identitätsdaten

Keitaro Tracker im Missbrauch: Wie Cyberkriminelle KI-Investmentbetrug im großen Stil betreiben

Microsoft-Cloud GCC High: Wie FedRAMP eine kritisch bewertete Technologie für US-Behörden genehmigte

CrackArmor: AppArmor-Schwachstellen ermöglichen Root-Zugriff auf über 12 Millionen Linux-Systemen

KI-Agenten als interne Sicherheitsrisiken: Was Experimente zeigen

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Krypto-Köder: Wie Angreifer gekaperte YouTube-Kanäle zur RAT-Verteilung nutzen

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen