Wechselseitig geteilte Telemetriedaten beschleunigen die Prüfung der Datenintegrität

Durch die neu erweiterte Integration mit CrowdStrike können Commvault Cloud und CrowdStrike Falcon Next-Gen SIEM Meldungen zur Sicherheitslage in beiden Richtungen austauschen. So können Sicherheits- und IT-Teams die Integrität des Backups schneller prüfen und bei der Wiederherstellung fundiertere, sichere und schnellere Entscheidungen treffen. Im Rahmen der erweiterten Integration stellt Commvault seine eigenen Sicherheitsfunktionen einschließlich KI-gestützter Anomalie-Alerts direkt in Falcon Next-Gen SIEM bereit.

Die Integration von Commvault und CrowdStrike Falcon Next-Gen SIEM ist ab sofort kostenfrei über den CrowdStrike Marketplace verfügbar. Kunden können die Integration direkt in ihren bestehenden Umgebungen aktivieren und profitieren so von einer sicheren und vertrauenswürdigen Cyber Recovery.

Anspruchsvolle Angreifer von heute wechseln schnell zwischen verschiedenen Umgebungen. Organisationen müssen diese Aktivitäten nicht nur schneller erkennen, sondern auch sicherstellen, dass Backups für die Wiederherstellung sauber, vertrauenswürdig und verfügbar sind. Dank der bestehenden Partnerschaft von Commvault und CrowdStrike können Kunden mit der Integration der CrowdStrike Falcon-Plattform kompromittierte Backup-Daten aufspüren. Dabei werden gefährdete Backup-Sätze automatisch gekennzeichnet, um eine schnellere und sicherere Wiederherstellungen zu unterstützen.

Wichtige Vorteile der nun erweiterten Integration sind:

- Geringeres Risiko einer erneuten Infektion und sichere Wiederherstellungsabläufe: Die Kombination der Alarmmeldungen von Falcon Next-Gen SIEM werden von Commvaults tiefgehender Analyse der Datenintegrität mit Threat-Scanning und Synthetic Recovery kombiniert, so dass Unternehmen ihre Daten zuverlässig aus sauberen Backups wiederherstellen können.

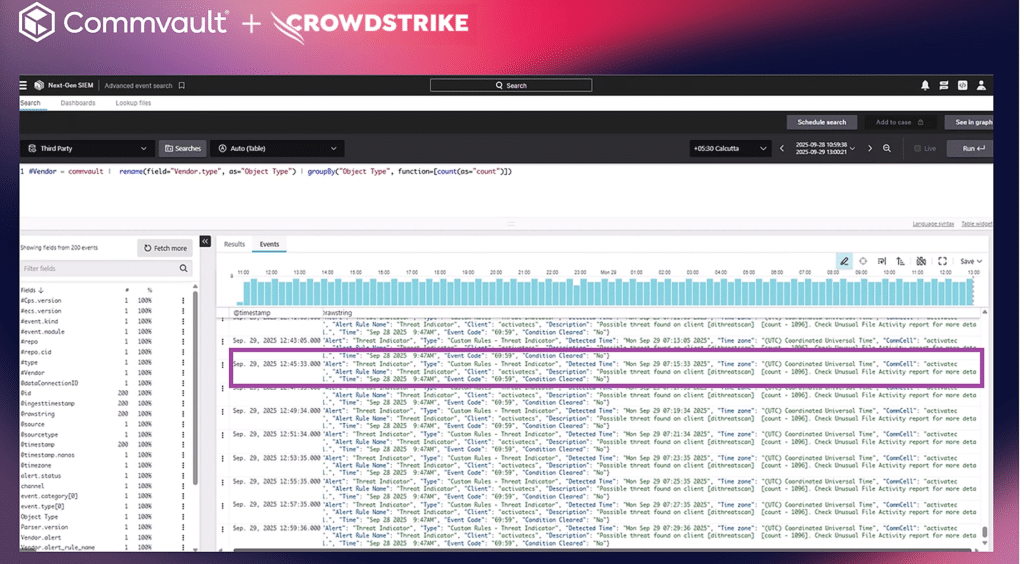

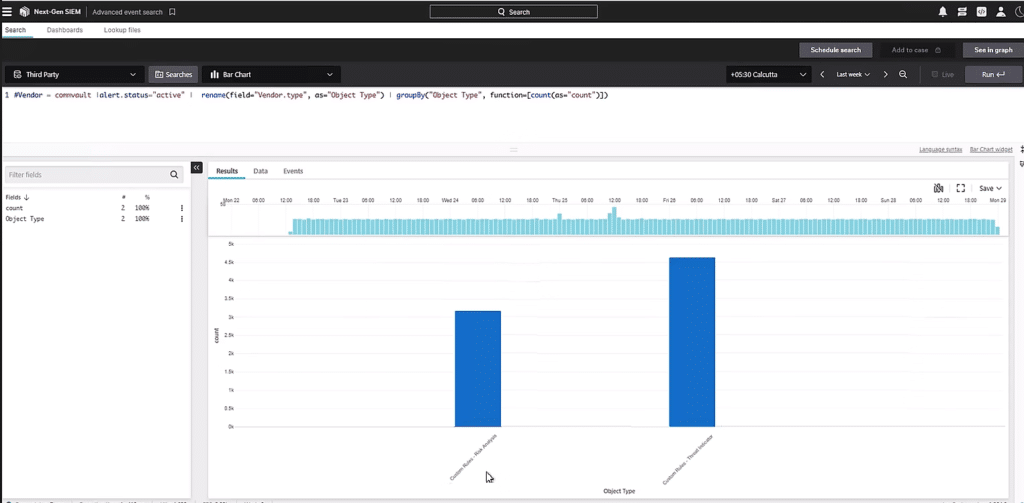

- Schnellere Erkennung und Analyse von Angriffen dank vereinter Telemetrie: Dank geteilter Meldungen erhalten IT- und SecOps-Teams direkt im Falcon Next-Gen SIEM Einblick in die Integrität von Backup-Daten. Dadurch können die Teams Sicherheitsereignisse zutreffender priorisieren, das Gefahrenpotenzial genauer anhand eines umfassenden Lagebildes beurteilen sowie sichere Daten für die Wiederherstellung schneller identifizieren.

- Enge Abstimmung zwischen ITOps und SecOPs: Mit einer gemeinsamen operativen Ansicht können IT- und Sicherheitsverantworliche wichtige Prozesse wie die Untersuchung und die Eindämmung der Attacke sowie die Wiederherstellung der Systeme schneller und ohne verzögernde Silo-Effekte koordinieren.

„Für Organisationen ist eine reibungslose und zuverlässigen Datenwiederherstellung essenziell“, sagt Pranay Ahlawat, Chief Technology and AI Officer bei Commvault. „Wir bringen die Hinergrundinformationen von CrowdStrike mit der umfassenden KI-gestützten Datenintelligenz von Commvault zusammen. Sicherheits- und IT-Teams können so viel einfacher und besser zusammenarbeiten, Gefahren früher erkennen und fundierte Entscheidungen zur zuverlässigen Datenwiederherstellung treffen.“

„In der heutigen Bedrohungslandschaft sind Geschwindigkeit und Zuverlässigkeit entscheidend“, erklärt Daniel Bernard, Chief Business Officer bei CrowdStrike. „Dank der Integration der Recovery-Intelligenz von Commvault in CrowdStrike Falcon Next-Gen SIEM bieten wir eine einheitliche operative Ansicht, die Sicherheitsmeldungen mit Vertrauen in Daten verknüpft. Der Kontext hilft Entscheidern, die tatsächlichen Folgen eines Angriffs für ihre Geschäftsabläufe zu verstehen, die Reaktion zu priorisieren und schneller von der Erkennung zur Wiederherstellung überzugehen – mit Falcon Next-Gen SIEM als KI-nativer Plattform, auf der diese Entscheidungen zusammengeführt werden.“

Weitere Informationen zur Partnerschaft zwischen Commvault und CrowdStrike hier.

SIEM-Meldung in der gemeinsamen Commvault-Crowdstrike-Ansicht.

Sicherheitsanalyse für einzelne Backup-Sätze.

Bildrechte: Commvault /Crowdstrike

Weiterlesen

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

KI im SAP-Custom-Code: Sicherheitsrisiken erkennen und gezielt absichern

Zero-Day-Exploits 2025: 90 Schwachstellen, mehr Unternehmensziele, KI als neuer Faktor

Brainworm: Wenn KI-Agenten durch natürliche Sprache zur Waffe werden

Mozilla und Anthropic: Gemeinsame KI-Analyse macht Firefox sicherer

RC4-Deaktivierung – so müssen Sie jetzt handeln

Studien

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Finanzsektor unterschätzt Cyber-Risiken: Studie offenbart strukturelle Defizite in der IT-Sicherheit

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg