Zentrale Erkenntnisse

Rekordvolumen & steigende Kritikalität

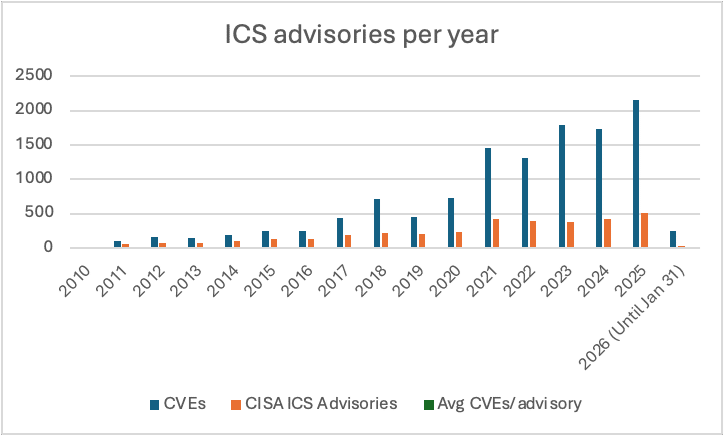

- 2025 war ein Rekordjahr: 508 ICS-Advisories mit insgesamt 2.155 CVEs

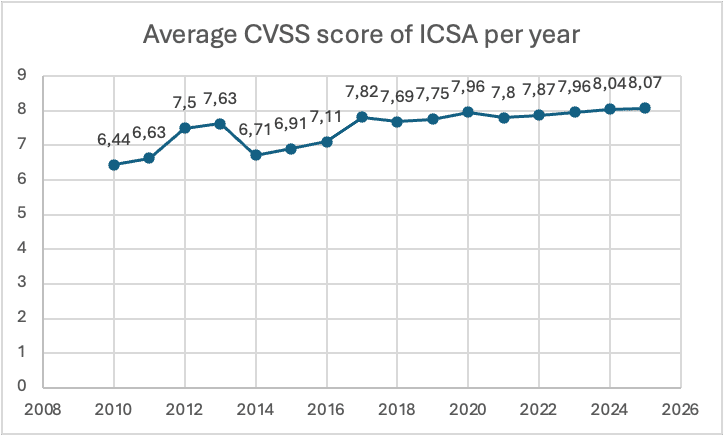

- Der durchschnittliche CVSS-Score stieg auf 8,07

- Das entspricht einem Anstieg von 25 % gegenüber 6,44 im Jahr 2010

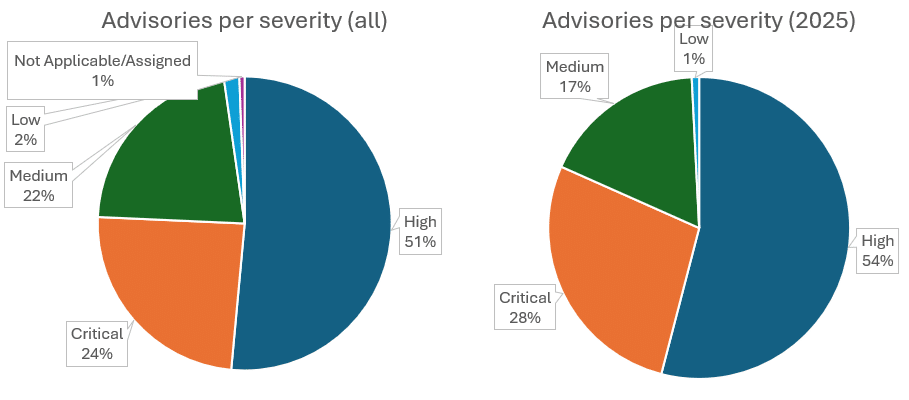

- 82 % der Advisories erreichten eine hohe oder kritische Schwere

Am stärksten betroffene Assets

- Purdue Level 1:Feldcontroller, RTUs, PLCs, IEDs

- Purdue Level 3:MES-, PLM-, EMS-Betriebssysteme

- Purdue Level 2:DCS-, SCADA- und BMS-Steuerungssysteme

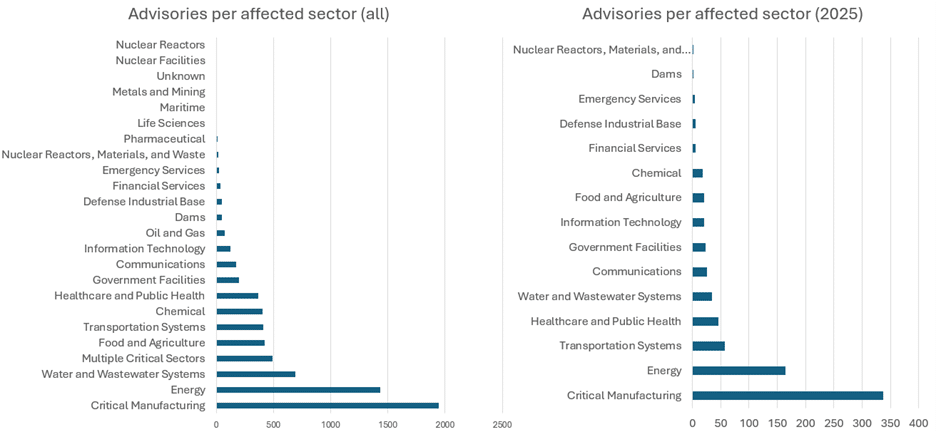

Branchenauswirkungen

- Fertigung, Energie und Transport tragen das höchste Risiko

- Gesundheitswesen stieg vom 8. auf den 4. Platz der am stärksten betroffenen Sektoren

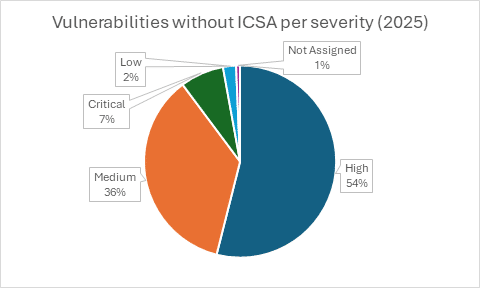

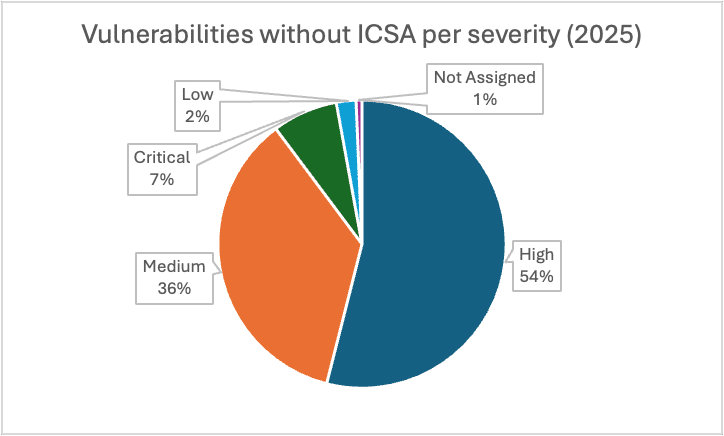

Lücken

- 134 Anbieter veröffentlichten ICS-Schwachstellen ohne zugehörige CISA-Advisories

- CISA erfasste nur 22 % dieser von Herstellern veröffentlichten Schwachstellen

- 61 % der nicht von CISA erfassten Schwachstellen waren hoch oder kritisch

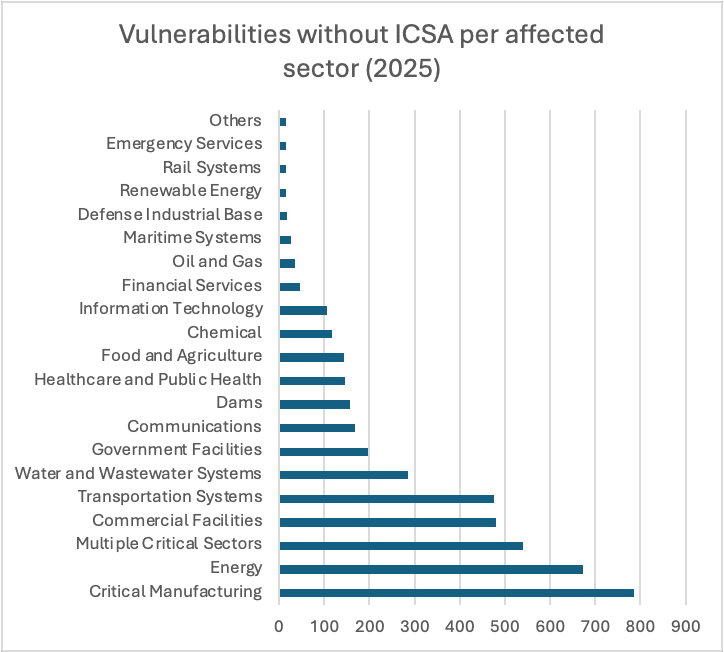

- Fertigungs- und Energiesektor bleiben Hauptziele

Empfehlungen zur Risikominderung

- Schwachstellenquellen über CISA-Advisories hinaus erweitern

- Herstellerveröffentlichungen direkt beobachten, um das vollständige Bedrohungsbild für das eigene Netzwerk zu erfassen

CISA/ICS-CERT ist seit dem Start des ICS Advisory (ICSA)-Programms im Jahr 2010 die maßgebliche Quelle für Informationen über Schwachstellen in Operational Technology/Industrial Control Systems (OT/ICS).

Zwischen März 2010 und dem 31. Januar 2026 veröffentlichte CISA/ICS-CERT 3.637 ICS-Advisories zu 12.174 Schwachstellen, die 2.783 Produkte von 689 Anbietern betrafen. 178 dieser Advisories betrafen medizinische Geräte – knapp 5 %.

Allerdings wächst die Zahl kritischer Schwachstellen auf zentralen Systemen, die nicht durch entsprechende ICSAs erfasst werden. Dadurch entstehen potenzielle Blindstellen für Anlagenbetreiber und Netzwerkadministratoren.

Wie in unserem 2025 Threat Roundup berichtet, steigt die Zahl der Angriffe auf OT und kritische Infrastrukturen weiter an. Daher ist es entscheidend, dass Anlagenbetreiber ihre Transparenz hinsichtlich bestehender Schwachstellen verbessern, um Risiken wirksam zu minimieren.

Im Folgenden analysieren wir den Datensatz der ICSAs aus dem ICS Advisory Project, um den aktuellen Stand der OT/ICS-Schwachstellen im Jahr 2026, bestehende Lücken außerhalb der ICSAs sowie die Weiterentwicklung der Branche aufzuzeigen.

Aktueller Stand: Entwicklung der ICS-Cybersicherheits-Advisories

Die Zahl veröffentlichter OT/ICS-Advisories ist in den vergangenen Jahren alarmierend gestiegen.

- Im ersten vollständigen Jahr (2011) wurden 103 CVEs in 67 Advisories veröffentlicht – durchschnittlich 1,5 CVEs pro Advisory.

- Im Jahr 2025 waren es 2.155 CVEs in 508 Advisories – durchschnittlich 4,2 CVEs pro Advisory.

- Zudem war 2025 das erste Jahr, in dem CISA mehr als 500 ICS-Advisories innerhalb eines Jahres veröffentlichte.

Nicht nur die Anzahl der Schwachstellen steigt – auch deren Schweregrad nimmt zu. Der durchschnittliche CVSS-Score zeigt einen stetigen Aufwärtstrend. 2010 lag er bei 6,44 (mittlere Schwere). 2024 überschritt er erstmals die Marke von 8,0 und blieb auch 2025 auf diesem Niveau.

Insgesamt waren 75 % aller veröffentlichten Advisories hoch oder kritisch eingestuft. Betrachtet man nur das Jahr 2025, steigt dieser Anteil auf 82 %.

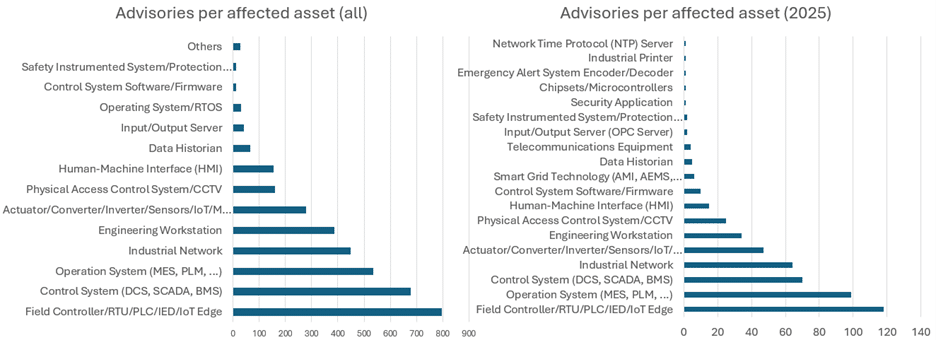

Die Verteilung nach Asset-Typ zeigt, dass sich die Lage 2025 kaum vom historischen Durchschnitt unterscheidet. Am stärksten betroffen waren:

- Purdue-Level-1-Geräte(Feldcontroller, RTUs, PLCs, IEDs)

- Purdue-Level-3-Betriebssysteme(MES, PLM, EMS etc.)

- Purdue-Level-2-Steuerungssysteme(DCS, SCADA, BMS)

Auch industrielle Netzwerkinfrastruktur (Router, Firewalls etc.) bleibt hochrelevant, da exponierte Systeme zunehmend Ziel von Angriffen werden. Branchenseitig waren Fertigung und Energie sowohl historisch als auch 2025 am stärksten betroffen.

Während Wasser- und Abwasserwirtschaft traditionell an dritter Stelle standen, wurde dieser Platz 2025 vom Transportsektor eingenommen. Besonders auffällig: Das Gesundheitswesen stieg vom achten auf den vierten Platz.

Diese Zahlen zeigen eine wachsende Anzahl zunehmend kritischer OT/ICS-Schwachstellen in essenziellen Assets und kritischen Branchen wie Fertigung, Energie, Transport, Gesundheitswesen und Wasserwirtschaft.

Doch das ist nur die Spitze des Eisbergs.

Über CISA hinaus: Von Herstellern und CERTs veröffentlichte Schwachstellen

Am 10. Januar 2023 kündigte CISA an, keine Updates mehr zu Siemens-Schwachstellen zu veröffentlichen und stattdessen auf das Siemens ProductCERT zu verweisen. Dies verdeutlicht die Notwendigkeit, Informationsquellen über CISA hinaus zu berücksichtigen.

Das ICS Advisory Project erfasste zwischen dem 1. Januar 2023 und dem 31. Januar 2026 insgesamt 6.737 OT/ICS-Schwachstellen, die direkt von 268 Anbietern und CERTs veröffentlicht wurden.

2025 hatten lediglich 22 % dieser Schwachstellen ein zugehöriges ICSA von CISA (2024: 58 %, 2023: 40 %). 134 Anbieter veröffentlichten 2025 Schwachstellen ohne entsprechende ICSA.

Das zeigt deutlich: Ein erheblicher Teil des OT/ICS-Risikos wird nicht durch ICSAs abgedeckt.

61 % der 2025 veröffentlichten Schwachstellen ohne ICSA waren hoch oder kritisch. Wie bei den von CISA erfassten Schwachstellen betrafen sie überwiegend Fertigung und Energie.

Trendwende: Wie Regulierung und Branchenkooperation das Schwachstellenmanagement transformieren

„Patch Tuesday“ bezeichnet den monatlichen Termin, an dem Microsoft und andere große IT-Anbieter Sicherheitsupdates veröffentlichen. Entscheidend ist dabei weniger der Wochentag als vielmehr die Regelmäßigkeit und Reife des Sicherheitsprozesses, die Planungssicherheit für Administratoren schafft.

Dieses IT-Konzept wird zunehmend auch im OT/ICS-Bereich übernommen. Zwar ist Patchen in OT-Umgebungen komplexer, doch regelmäßige Update-Zyklen und reife Sicherheitsprogramme erleichtern Risikoanalysen und Maßnahmenplanung.

In den letzten Jahren haben Betreiber, Endnutzer, Sicherheitsforscher und Behörden verstärkt einen Fokus auf OT/ICS-Schwachstellen gefordert. Der kommende EU Cyber Resilience Act (CRA) zeigt bereits Wirkung und motiviert Hersteller zu koordinierter Offenlegung und zeitnaher Patch-Bereitstellung. Die EU ist jedoch nicht die einzige Instanz, die durch Regulierung Veränderungen vorantreibt. So hat beispielsweise Mitsubishi im vergangenen September aufgrund von Anforderungen chinesischer Cybersicherheitsgesetze eine Schwachstelle behoben.

Obwohl einige Hersteller noch unzureichend vorbereitet sind (z. B. durch „Silent Patches“ ohne CVE-Kennzeichnung), zeigt sich insgesamt Fortschritt.

Immer mehr Anbieter veröffentlichen eigene Security-Advisories, wodurch die alleinige Abhängigkeit vom CISA/NVD-Ökosystem abnimmt. Dieses bietet zwar Zentralisierung, erwies sich jedoch 2025 aufgrund von Rückständen und Finanzierungskrisen als „Single Point of Failure“.

Ein weiterer Fortschritt ist die Veröffentlichung von Advisories im maschinenlesbaren CSAF-Format, das automatisierte Verarbeitung ermöglicht.

Aus diesen Gründen nutzt die Schwachstellendatenbank von Forescout Hersteller-Advisories als primäre Quelle – sowohl in eyeInspect als auch in der gesamten Forescout 4D Platform™. Dadurch sind Informationen schneller und vollständiger verfügbar, während das Risiko von Übertragungsfehlern sinkt.

Ein effektives Schwachstellenmanagement in OT/ICS erfordert regulatorischen Druck, branchenweite Zusammenarbeit und Herstellerverantwortung. Mehr Transparenz bei Patch-Zeitplänen, dedizierte Ressourcen und stärkere Anreize für schnelle Reaktionen können den Fortschritt beschleunigen. Ebenso wichtig ist eine proaktive Sicherheitskultur statt rein reaktiver Maßnahmen.

Autoren: Rob Hulsebos, Daniel dos Santos, Forescout Research – Vedere Labs

Weiterlesen

Fachartikel

Infoblox erweitert DDI-Portfolio: Neue Integrationen für Multi-Cloud und stärkere Automatisierung

KI-Agenten ohne Gedächtnis: Warum persistenter Speicher der Schlüssel zur Praxistauglichkeit ist

Oracle erweitert OCI-Netzwerksicherheit: Zero Trust Packet Routing jetzt mit Cross-VCN-Unterstützung

KI-Agenten in der Praxis: Anthropic misst Autonomie und Nutzerverhalten im großen Maßstab

Google Play 2025: KI-Systeme blockieren Millionen schädlicher Apps

Studien

IT-Sicherheit in Großbritannien: Hohe Vorfallsquoten, steigende Budgets – doch der Wandel stockt

IT-Budgets 2026: Deutsche Unternehmen investieren mehr – und fordern messbaren Gegenwert

KI-Investitionen in Deutschland: Solide Datenbasis, aber fehlende Erfolgsmessung bremst den ROI

Cybersicherheit 2026: Agentic AI auf dem Vormarsch – aber Unternehmen kämpfen mit wachsenden Schutzlücken

IT-Fachkräfte: Warum der deutsche Stellenabbau die Sicherheitslage verschlechtert

Whitepaper

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

EU-Behörden stärken Cybersicherheit: CERT-EU und ENISA veröffentlichen neue Rahmenwerke

WatchGuard Internet Security Report zeigt über 1.500 Prozent mehr neuartige Malware auf

Armis Labs Report 2026: Früherkennung als Schlüsselfaktor im Finanzsektor angesichts KI-gestützter Bedrohungen

Hamsterrad-Rebell

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg

Cyberversicherung ohne Datenbasis? Warum CIOs und CISOs jetzt auf quantifizierbare Risikomodelle setzen müssen