Google hat gemeinsam mit Mandiant und weiteren Partnern eine weitreichende Cyberspionagekampagne unterbunden, die über Jahre hinweg auf Telekommunikationsunternehmen und Regierungsbehörden in mehr als 40 Ländern abzielte. Im Mittelpunkt steht die mutmaßlich staatlich geförderte Gruppe UNC2814 mit Verbindungen zur Volksrepublik China sowie eine neuartige Schadsoftware namens GRIDTIDE, die legitime Google-Dienste als verdeckten Kommunikationskanal missbrauchte. Die Abschaltaktion markiert einen der bislang größten koordinierten Eingriffe gegen eine laufende staatlich gestützte Spionageoperation im Bereich der Telekommunikationsinfrastruktur.

Hintergrund: Wer steckt hinter der Kampagne?

Die Google Threat Intelligence Group (GTIG) beobachtet die Gruppe UNC2814 bereits seit 2017. Der Bedrohungsakteur hat sich auf Angriffe gegen internationale Regierungsbehörden sowie Telekommunikationsorganisationen in Afrika, Asien und Amerika spezialisiert und operiert nach aktuellem Erkenntnisstand auf vier Kontinenten gleichzeitig. Zum Zeitpunkt der Abschaltmaßnahmen Mitte Februar 2026 lagen bestätigte Kompromittierungen in 42 Ländern vor; in mindestens 20 weiteren Ländern wurden mutmaßliche Infektionen identifiziert. Insgesamt konnten 53 betroffene Organisationen nachgewiesen werden.

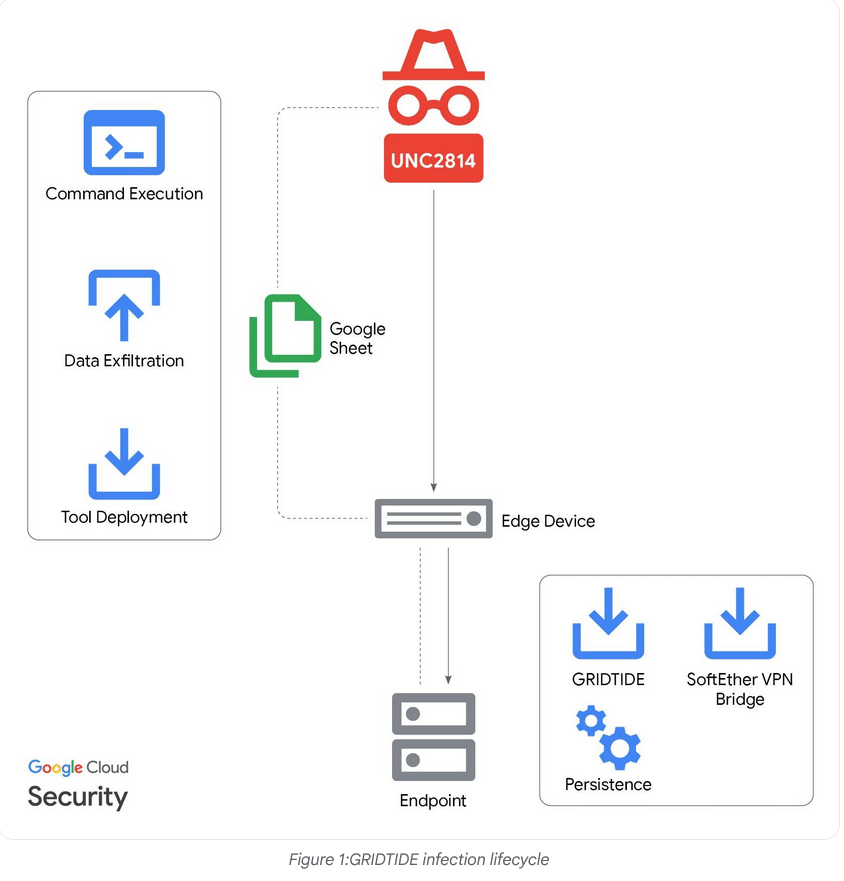

Die Gruppe arbeitet nach einem Muster, das für staatlich unterstützte Cyberspionage typisch ist: langfristige, geduldige Operationen mit dem Ziel, dauerhaften und möglichst unauffälligen Zugang zu sensiblen Netzwerken zu erhalten. Historische Aktivitäten zeigen, dass UNC2814 bevorzugt über exponierte Webserver und Edge-Systeme in Zielnetzwerke eindringt, auch wenn der konkrete initiale Zugriffsvektor für diese spezifische Kampagne nicht abschließend ermittelt werden konnte.

GTIG betont ausdrücklich, dass UNC2814 keine Verbindungen zur öffentlich bekannten Gruppe „Salt Typhoon“ aufweist und sich in Taktiken, Techniken sowie Angriffszielen klar von dieser unterscheidet. Es handelt sich um einen eigenständigen Akteur mit eigener Infrastruktur und eigenen Vorgehensweisen, der weltweit ein breites Spektrum an Organisationen angreift.

Grafik Quelle: Google Threat Intelligence Group (GTIG)

Die Schadsoftware: GRIDTIDE und der Missbrauch von Google Sheets

Das Kernelement der Kampagne ist GRIDTIDE, eine in der Programmiersprache C entwickelte Backdoor, die Angreifern ermöglicht, beliebige Shell-Befehle auf kompromittierten Systemen auszuführen sowie Dateien hoch- und herunterzuladen. Was GRIDTIDE von vielen anderen Schadprogrammen unterscheidet, ist die ungewöhnliche Art der Kommunikation mit den Angreifern: Anstatt eigene Server zu betreiben oder bekannte Angreiferinfrastruktur zu nutzen, verwendet die Malware Google Sheets als sogenannte Command-and-Control-Infrastruktur (C2).

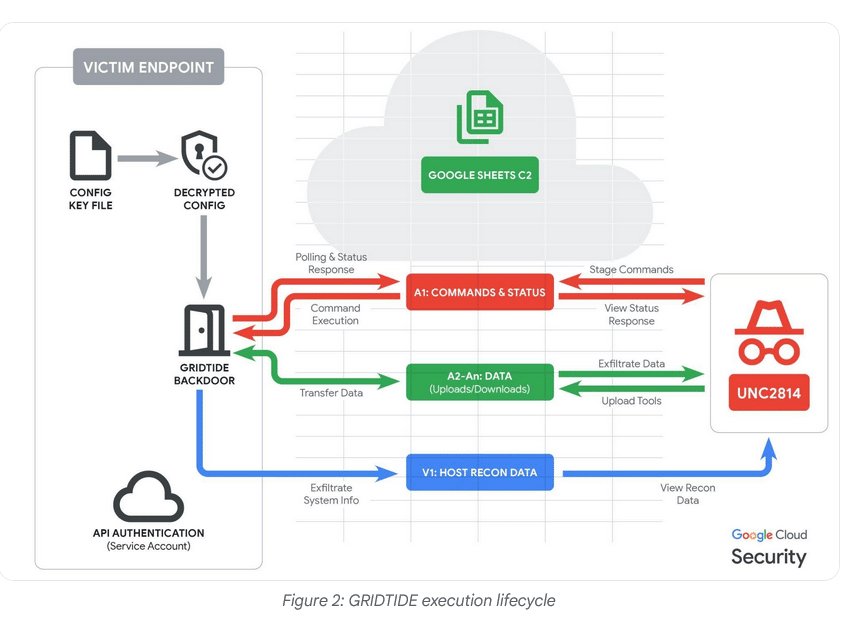

Konkret schreibt und liest GRIDTIDE Befehle sowie Ausgaben in einzelne Zellen einer Google-Tabellenkalkulation. Zelle A1 dient dabei als Eingangskanal für Anweisungen der Angreifer. Liegt dort kein Befehl vor, wartet die Malware eine Sekunde, bevor sie erneut prüft. Erreicht die Anzahl der Abfrageversuche den Schwellenwert von 120, verlängert sich die Wartezeit auf eine zufällige Dauer zwischen fünf und zehn Minuten – ein Mechanismus, der das Aufkommen auffälliger Netzwerkmuster in inaktiven Phasen reduziert. Die Zellen A2 bis An dienen als Ausgabebereich für übertragene Daten wie Befehlsresultate oder exfiltrierte Dateien. Zelle V1 speichert verschlüsselte Systeminformationen des kompromittierten Endpunkts.

Da der dabei entstehende Netzwerkverkehr nicht von gewöhnlichen API-Anfragen an Google-Dienste zu unterscheiden ist, lässt er sich mit herkömmlichen Sicherheitswerkzeugen wie netzwerkbasierten Erkennungssystemen kaum identifizieren. Die Technik, legitime Cloud-Plattformen als Kommunikationskanal zu missbrauchen, ist kein Einzelfall – sie stellt jedoch eine konsequente Weiterentwicklung eines Trends dar, bei dem Angreifer darauf setzen, dass regulär funktionierende Dienste in Unternehmensumgebungen in der Regel nicht blockiert werden.

Zur zusätzlichen Verschleierung setzt GRIDTIDE ein URL-sicheres Base64-Kodierungsverfahren ein, das Standardzeichen durch alternative Zeichenvarianten ersetzt und die Erkennung anhand einfacher Mustererkennung weiter erschwert. Die Zugangsdaten für das Google-Dokument – einschließlich eines Dienstkontos und eines privaten Schlüssels – sind verschlüsselt in einer separaten Konfigurationsdatei auf dem infizierten System hinterlegt. Zur Entschlüsselung wird ein 16-Byte-Schlüssel benötigt, der bei Programmstart aus einer eigenständigen Datei geladen wird. Das verwendete Verschlüsselungsverfahren ist AES-128 im Cipher Block Chaining-Modus (CBC).

Beim Start bereinigt GRIDTIDE zunächst die verwendete Tabellenkalkulation, indem es die ersten 1.000 Zeilen der Spalten A bis Z löscht. Dadurch wird sichergestellt, dass Daten aus früheren Sitzungen keine laufenden Operationen beeinträchtigen. Anschließend erstellt die Malware einen Systemfingerdruck des kompromittierten Endpunkts – bestehend aus Benutzername, Rechnername, Betriebssystemdetails, lokaler IP-Adresse, aktuellem Arbeitsverzeichnis, Spracheinstellungen und Zeitzone – und überträgt diesen verschlüsselt an die kontrollierte Tabelle.

GTIG weist darauf hin, dass GRIDTIDE zwar im Rahmen dieser Kampagne ausschließlich Google Sheets nutzt, die Architektur der Malware jedoch so gestaltet ist, dass auch andere cloudbasierte Tabellenkalkulationsdienste auf identische Weise eingebunden werden könnten.

Grafik Quelle: Google Threat Intelligence Group (GTIG)

Ablauf eines Angriffs: Von der Ersterkennung bis zur dauerhaften Präsenz

Mandiant stieß im Rahmen einer laufenden Untersuchung über die Google Security Operations-Plattform (SecOps) auf die verdächtige Aktivität. Auf einem CentOS-Server fiel eine ungewöhnliche Prozesskette auf: Eine Binärdatei unter dem Pfad /var/tmp/xapt startete eine Root-Shell und rief anschließend einen Befehl zur Abfrage von Benutzer- und Gruppen-IDs ab. Dieses Vorgehen ist ein bekanntes Aufklärungsverfahren, mit dem Angreifer nach einer Rechteausweitung prüfen, ob sie tatsächlich mit Root-Rechten operieren.

Die Analysten werteten den Vorfall aus, bestätigten die böswillige Absicht und informierten den betroffenen Kunden. Diese schnelle Identifizierung zeigt nach Einschätzung von Google den praktischen Nutzen sogenannter Out-of-the-Box-Erkennungsinhalte, die im Rahmen des Shared-Fate-Modells von Google Cloud bereitgestellt werden.

Nach der initialen Kompromittierung bewegten sich die Angreifer mithilfe eines Dienstkontos per SSH lateral innerhalb des Netzwerks. Sie setzten dabei sogenannte Living-off-the-Land-Techniken (LotL) ein – also Bordmittel des Betriebssystems, die regulär vorhanden sind und daher keine zusätzliche Schadsoftware erfordern. Auf diese Weise führten sie Aufklärungsaktivitäten durch, erweiterten ihre Rechte und bereiteten die Persistenz für GRIDTIDE vor.

Zur dauerhaften Verankerung im System richteten die Angreifer einen Systemdienst unter /etc/systemd/system/xapt.service ein, über den GRIDTIDE aus dem Pfad /usr/sbin/xapt gestartet wird. Initial wurde die Backdoor über den Befehl nohup ./xapt ausgeführt, sodass der Prozess auch nach dem Ende der Angreifersitzung weiterläuft. Ergänzend installierten die Angreifer SoftEther VPN Bridge, um eine verschlüsselte ausgehende Verbindung zu einer externen IP-Adresse herzustellen. Die Metadaten der VPN-Konfiguration deuten darauf hin, dass diese Infrastrukturkomponente bereits seit Juli 2018 aktiv genutzt wird – ein Hinweis auf die lange operative Vorbereitung der Gruppe.

Ziele der Spionage: Personendaten im Fokus

Auf dem untersuchten kompromittierten System befanden sich umfangreiche personenbezogene Daten: vollständige Namen, Telefonnummern, Geburtsdaten und -orte sowie nationale Ausweisdaten und Wähler-IDs. GTIG wertet die gezielte Positionierung von GRIDTIDE auf diesem Endpunkt als konsistent mit einem Spionagemuster, das darauf ausgerichtet ist, Personen von Interesse zu identifizieren, zu verfolgen und deren Kommunikation nachzuverfolgen.

Obwohl eine direkte Beobachtung einer Datenexfiltration im Rahmen dieser Kampagne nicht vorliegt, verweisen die Analysten auf frühere Operationen mit vergleichbarem Profil: In der Vergangenheit führten staatlich gestützte Angriffe auf Telekommunikationsanbieter mit Bezug zur Volksrepublik China zum Abgriff von Anrufprotokollen, unverschlüsselten SMS-Nachrichten sowie zur missbräuchlichen Nutzung gesetzlich vorgesehener Abhörsysteme. Betroffen waren dabei neben klassischen nachrichtendienstlichen Zielen auch Dissidenten, Aktivisten und Journalisten. Der Zugriff, den UNC2814 im Rahmen dieser Kampagne erlangt hat, würde nach Einschätzung von GTIG ähnliche verdeckte Überwachungsmaßnahmen ermöglichen.

Gegenmaßnahmen: Wie Google und Mandiant reagierten

Die koordinierte Abschaltaktion umfasste mehrere aufeinander abgestimmte Maßnahmen. Alle von UNC2814 kontrollierten Google Cloud-Projekte wurden beendet, wodurch der dauerhafte Zugang zu kompromittierten Umgebungen unterbunden wurde. Sämtliche zugehörigen Konten wurden gesperrt und der API-Zugang zu Google Sheets widerrufen. Bekannte Infrastrukturkomponenten der Gruppe wurden in Zusammenarbeit mit Partnern identifiziert und deaktiviert – darunter sowohl aktuelle als auch historische Domains per Sinkholing, um auch ältere Kommunikationswege zu kappen.

Betroffene Organisationen wurden durch GTIG formell benachrichtigt und erhalten aktive Unterstützung bei der Aufarbeitung der Kompromittierungen. Für Nutzer von Google SecOps wurden überarbeitete und neue Erkennungssignaturen bereitgestellt. Darüber hinaus veröffentlichte GTIG eine Sammlung sogenannter Indicators of Compromise (IOCs), die mit der Infrastruktur von UNC2814 ab dem Jahr 2023 in Verbindung stehen und es anderen Organisationen ermöglichen sollen, entsprechende Aktivitäten in eigenen Netzwerken zu identifizieren.

Kunden von Google SecOps können die beschriebenen Aktivitäten über spezifische Regelwerke erkennen, darunter Signaturen für verdächtige Shell-Ausführungen aus temporären Verzeichnissen, ungewöhnliche Dateizugriffe über SSH, das Staging von Konfigurationsdateien in systemkritischen Pfaden sowie mögliche Datenabflüsse über die Google Sheets API.

Einordnung und Ausblick

Der Aktionsradius von UNC2814 – mit bestätigten oder mutmaßlichen Operationen in über 70 Ländern – verdeutlicht, dass es sich um eine über viele Jahre hinweg systematisch aufgebaute Kapazität handelt. Angriffskampagnen dieses Umfangs setzen eine erhebliche operative Vorbereitung voraus und lassen sich nach einer Abschaltung nicht kurzfristig neu aufbauen. GTIG geht dennoch davon aus, dass die Gruppe aktiv daran arbeiten wird, ihre globale Infrastruktur schrittweise wiederherzustellen.

Für Sicherheitsteams in Telekommunikationsunternehmen und Behörden unterstreicht der Fall einmal mehr, dass Angreifer zunehmend legitime Cloud-Dienste als Tarnmittel nutzen – eine Entwicklung, die klassische netzwerkbasierte Erkennungsansätze an ihre Grenzen bringt und verhaltensbasierte sowie kontextorientierte Erkennungsmethoden in den Vordergrund rückt.

Auch interessant:

Fachartikel

Google zerschlägt chinesisches Spionagenetzwerk: 53 Angriffe auf Telekommunikation und Behörden weltweit

Diesel Vortex: Russische Phishing-Gruppe greift systematisch Logistikunternehmen an

Oblivion: Neue Android-Malware umgeht Sicherheitsschichten auf Samsung, Xiaomi und Co.

Starkiller: Phishing-Framework setzt auf Echtzeit-Proxy statt HTML-Klone

LockBit-Ransomware über Apache-ActiveMQ-Lücke: Angriff in zwei Wellen

Studien

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Finanzsektor unterschätzt Cyber-Risiken: Studie offenbart strukturelle Defizite in der IT-Sicherheit

CrowdStrike Global Threat Report 2026: KI beschleunigt Cyberangriffe und weitet Angriffsflächen aus

IT-Sicherheit in Großbritannien: Hohe Vorfallsquoten, steigende Budgets – doch der Wandel stockt

IT-Budgets 2026: Deutsche Unternehmen investieren mehr – und fordern messbaren Gegenwert

Whitepaper

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

EU-Behörden stärken Cybersicherheit: CERT-EU und ENISA veröffentlichen neue Rahmenwerke

WatchGuard Internet Security Report zeigt über 1.500 Prozent mehr neuartige Malware auf

Armis Labs Report 2026: Früherkennung als Schlüsselfaktor im Finanzsektor angesichts KI-gestützter Bedrohungen

Hamsterrad-Rebell

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg

Cyberversicherung ohne Datenbasis? Warum CIOs und CISOs jetzt auf quantifizierbare Risikomodelle setzen müssen