Banken, Versicherer und Asset Manager halten ihre IT-Sicherheit mehrheitlich für gut aufgestellt – doch eine aktuelle Studie von IDC und KPMG zeichnet ein anderes Bild. Zwischen Selbsteinschätzung und operativer Realität klafft eine erhebliche Lücke, die regulatorische Konsequenzen haben kann.

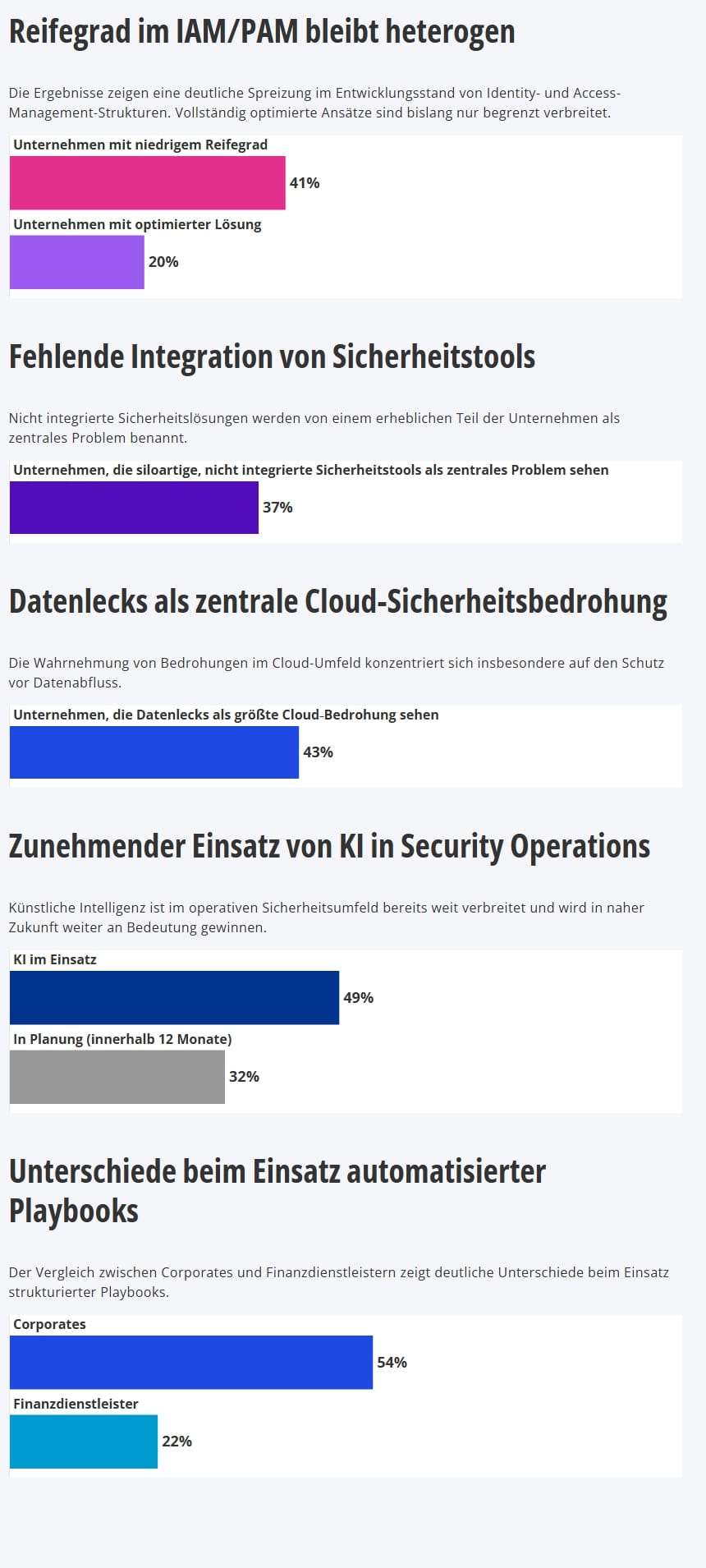

Eine gemeinsame Untersuchung von IDC und KPMG unter dem Titel „Von der Reaktion zu Resilienz – Cyber Security neu gedacht“ hat 150 Unternehmen verschiedener Branchen zu ihrem Stand der Cyber-Resilienz befragt. Die Ergebnisse für den Finanzsektor sind aufschlussreich: 20 Prozent der befragten Finanzdienstleister stufen ihre IT-Security-Reife als „Exzellent“ ein, weitere 38 Prozent als „Fortgeschritten“ – Werte, die nahe am branchenübergreifenden Durchschnitt liegen. Gleichzeitig legen die Detailergebnisse nahe, dass diese Selbstbewertungen den tatsächlichen Reifegrad in Teilen überschätzen.

Governance-Integration bleibt die Ausnahme

Ein zentrales Ergebnis betrifft die organisatorische Verankerung von IT-Sicherheit: Lediglich 20 Prozent der Finanzdienstleister haben Cyber-Security-Vorgaben vollständig in ihre Governance-Strukturen, Geschäftsprozesse und Rollenmodelle integriert. Fehlen diese strukturellen Grundlagen, entstehen im Alltag unklare Zuständigkeiten – mit direkten Auswirkungen auf die Reaktionsfähigkeit bei Sicherheitsvorfällen. Christian Nern, Partner und IT-Sicherheitsexperte bei KPMG, ordnet dies als substanzielles Problem ein: Ohne klar definierte Verantwortlichkeiten gehen im Ernstfall wertvolle Zeit und regulatorische Handlungsspielräume verloren.

Messbarkeit von Resilienz fehlt vielfach

Ein weiteres Defizit zeigt sich in der strategischen Steuerung. Obwohl Finanzinstitute erhebliche Mittel in Sicherheitsmaßnahmen investieren, mangelt es häufig an belastbaren Kennzahlen, um den Erfolg dieser Investitionen zu messen. Key Performance Indicators (KPIs) und Key Risk Indicators (KRIs) sind oft uneinheitlich definiert und kaum automatisiert erfasst. Für das Management bedeutet das einen eingeschränkten Überblick über die tatsächliche Risikolage. Mit Blick auf den Digital Operational Resilience Act (DORA) dürfte das fehlende Nachweissystem künftig verstärkt in den Fokus von Prüfern und Aufsichtsbehörden rücken.

Fragmentierte Infrastruktur erschwert durchgängigen Schutz

Viele Institute betreiben parallel Cloud-Anwendungen, SAP-Umgebungen und klassische On-Premise-Systeme. Da Sicherheitslösungen häufig isoliert für einzelne Umgebungen eingeführt wurden, sind Strukturen für Identitätsmanagement (IAM), Ereignisanalyse (SIEM) und Sicherheitsbetrieb (SOC) technisch heterogen gewachsen. Das Ergebnis sind Schutzmaßnahmen, die nebeneinander statt miteinander arbeiten – mit Konsequenzen für Transparenz, Reaktionsgeschwindigkeit und die Fähigkeit zur lückenlosen Verteidigung. Hinzu kommt, dass Risiken im Zusammenhang mit Public-Cloud-Nutzung – darunter Fehlkonfigurationen und unzureichende Überwachung – von den Befragten als besonders relevant eingestuft werden.

Identitätsmanagement und Drittanbieter als blinde Flecken

Nur 34 Prozent der befragten Finanzdienstleister verfügen über einheitliche, systemübergreifende Richtlinien für das Identitäts- und Zugriffsmanagement – sei es in Form von IAM, Privileged Access Management oder Customer Identity and Access Management (CIAM). Manuelle Prozesse und Schwachstellen an Systemschnittstellen sind die Folge. Parallel dazu wächst die Abhängigkeit von Drittanbietern und SaaS-Lösungen, ohne dass das entsprechende Risikomanagement in die Gesamtstrategie integriert wäre – ein Punkt, der mit den Anforderungen moderner Regulatorik zunehmend in Konflikt gerät.

Incident-Playbooks noch nicht flächendeckend etabliert

Rund 36 Prozent der Finanzdienstleister verfügen bislang nicht über dokumentierte Incident-Playbooks. Viele Verantwortliche bewerten zudem ihre eigenen Response- und Recovery-Fähigkeiten als durchschnittlich oder unterdurchschnittlich. Ohne automatisierte, regelmäßig getestete Abläufe besteht im Krisenfall das Risiko verzögerter Reaktionen und einer zu starken Abhängigkeit vom Wissen einzelner Personen – ein strukturelles Problem, das regulatorisch zunehmend schwer zu rechtfertigen ist.

KI im Einsatz – aber Governance noch unterentwickelt

Künstliche Intelligenz wird bereits für verschiedene Sicherheitsanwendungen genutzt, etwa im Security Monitoring. Allerdings steckt die Absicherung der KI-Systeme selbst noch in frühen Entwicklungsphasen. Fehlende Kontrollmechanismen können nicht nur Datenverluste oder Manipulationen begünstigen, sondern auch zu systemischen Verzerrungen in automatisierten Entscheidungsprozessen führen. Die Studie empfiehlt, KI-Anwendungen in einen klar definierten Governance-Rahmen einzubetten.

Fazit: Cyber-Resilienz als Managementaufgabe

Die Studienergebnisse verdeutlichen, dass Cyber-Sicherheit im Finanzsektor nicht länger als rein technisches Thema behandelt werden kann. Erst wenn Schutzmaßnahmen messbar gemacht, automatisiert und organisationsweit verankert sind, entfalten sie ihre volle Wirkung. Für Banken, Versicherer und Asset Manager bedeutet das: Resilienz ist keine IT-Frage, sondern eine Führungsaufgabe.

Zur Person: Christian Nern ist Partner und Head of FS Cyber Security & Tech Regultaion Solutions bei KPMG im Bereich Financial Services in München. Vor seiner Tätigkeit bei KPMG hat der Diplom-Kaufmann 25 Jahre lang in exponierten Leadership-Positionen verschiedener Bereiche in der IT-Industrie gearbeitet

Entdecke mehr

Fachartikel

Diesel Vortex: Russische Phishing-Gruppe greift systematisch Logistikunternehmen an

Oblivion: Neue Android-Malware umgeht Sicherheitsschichten auf Samsung, Xiaomi und Co.

Starkiller: Phishing-Framework setzt auf Echtzeit-Proxy statt HTML-Klone

LockBit-Ransomware über Apache-ActiveMQ-Lücke: Angriff in zwei Wellen

Infoblox erweitert DDI-Portfolio: Neue Integrationen für Multi-Cloud und stärkere Automatisierung

Studien

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Finanzsektor unterschätzt Cyber-Risiken: Studie offenbart strukturelle Defizite in der IT-Sicherheit

CrowdStrike Global Threat Report 2026: KI beschleunigt Cyberangriffe und weitet Angriffsflächen aus

IT-Sicherheit in Großbritannien: Hohe Vorfallsquoten, steigende Budgets – doch der Wandel stockt

IT-Budgets 2026: Deutsche Unternehmen investieren mehr – und fordern messbaren Gegenwert

Whitepaper

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

EU-Behörden stärken Cybersicherheit: CERT-EU und ENISA veröffentlichen neue Rahmenwerke

WatchGuard Internet Security Report zeigt über 1.500 Prozent mehr neuartige Malware auf

Armis Labs Report 2026: Früherkennung als Schlüsselfaktor im Finanzsektor angesichts KI-gestützter Bedrohungen

Hamsterrad-Rebell

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg

Cyberversicherung ohne Datenbasis? Warum CIOs und CISOs jetzt auf quantifizierbare Risikomodelle setzen müssen