Ein Bericht von Recorded Future zeigt, dass Stark Industries Solutions kurz vor der EU-Sanktionierung am 24. Juni 2025 unter die Kontrolle des niederländischen Unternehmens WorkTitans B.V. (AS209847) gestellt und in „THE.Hosting“ umfirmiert wurde. Den Neculiti-Brüdern zufolge wurden sie etwa zwölf Tage vor der offiziellen Bekanntgabe informiert, nachdem moldauische und EU-Medien über ihre bevorstehende Aufnahme in das Sanktionspaket berichtet hatten.

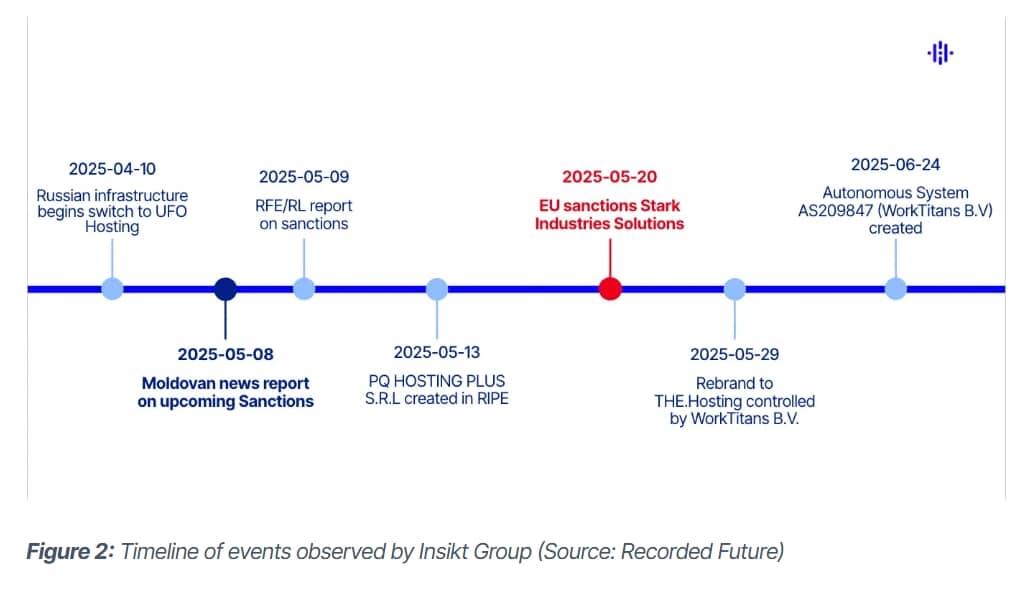

Bereits vor der Sanktionierung am 20. Mai 2025 hatte der britische Webhosting-Anbieter eine Reihe organisatorischer und infrastruktureller Maßnahmen umgesetzt. Die Insikt Group wertet diese Schritte als gezielte Strategie, um die Betriebskontinuität trotz bevorstehender Sanktionen sicherzustellen. Dazu gehörten die Registrierung eines neuen Unternehmens bei RIPE, PQ Hosting Plus S.R.L., sowie die frühzeitige Migration der russischen Infrastruktur zu UFO Hosting LLC am 10. April 2025. Medienberichte vom 8. Mai 2025 hatten, auf Grundlage durchgesickerter Dokumente, die bevorstehende EU-Sanktionierung der Neculiti-Brüder bereits vorab thematisiert.

Nach Inkrafttreten der Sanktionen beobachtete die Insikt Group die Umfirmierung von Stark Industries zu „THE.Hosting“ unter WorkTitans B.V. sowie die Schaffung eines neuen autonomen Systems, AS209847, am 24. Juni 2025. Obwohl ein Großteil der Infrastruktur weiterhin mit Stark Industries in Verbindung steht, deuten die Änderungen auf den Versuch hin, Eigentumsverhältnisse zu verschleiern und den Hosting-Betrieb unter neuen rechtlichen und netzwerkbezogenen Einheiten fortzuführen. Laut Insikt Group waren die EU-Sanktionen gegen Stark Industries weitgehend wirkungslos: Die Infrastruktur blieb betriebsbereit und die Dienste wurden unter neuem Markennamen schnell wiederhergestellt, ohne nennenswerte Unterbrechungen.

Der Fall verdeutlicht, wie sogenannte Threat Activity Enablers (TAEs) – Einrichtungen, die böswillige Cyberaktivitäten ermöglichen – durch Kontrolle über RIPE-Ressourcen wie LIRs, Autonomous Systems und IP-Präfixe in der Lage sind, ihre Infrastruktur umzustrukturieren und ihre Dienste zu erhalten. Die Insikt Group betont die Notwendigkeit kontinuierlicher Überwachung sowie koordinierter, grenzüberschreitender Zusammenarbeit zwischen politischen Entscheidungsträgern und Strafverfolgungsbehörden. Regionale Sanktionen allein seien unzureichend; ein umfassender multilateraler Ansatz sei erforderlich, um TAEs von der Größenordnung Stark Industries wirksam zu stören.

Kernaussagen:

-

Am 20. Mai 2025 sanktionierte der Rat der Europäischen Union Stark Industries sowie dessen CEO und Eigentümer wegen Unterstützung russischer Cyberoperationen, darunter Informationsmanipulation, Infrastruktur für Cyberangriffe und andere hybride Bedrohungen gegen die EU.

-

Stark Industries reagierte frühzeitig auf die bevorstehenden Sanktionen durch organisatorische und infrastrukturelle Maßnahmen, darunter die Registrierung neuer RIPE-Einheiten und die Migration russischer Infrastruktur zu UFO Hosting LLC.

-

Am 29. Mai 2025, neun Tage nach der EU-Benennung, firmierte PQ.Hosting in THE.Hosting um und übertrug Vermögenswerte und Infrastruktur an WorkTitans B.V. RIPE-Aufzeichnungen zeigen, dass IP-Präfix- und ASN-Übertragungen mit dieser Umfirmierung übereinstimmen.

-

Alle Übergangseinheiten – PQ Hosting Plus S.R.L., UFO Hosting LLC und WorkTitans B.V. – nutzen RIPE-Maintainer-Objekte, die mit einer E-Mail-Adresse verknüpft sind, die der Insikt Group zufolge Dmitrii Miasnikov, einem bekannten russischen Netzbetreiber, zugeordnet werden können.

-

Die Aktivitäten von Stark Industries vor und nach den Sanktionen verdeutlichen eine gezielte, mehrphasige Umstrukturierung zur Minimierung der Sanktionseffekte und zur Aufrechterhaltung seiner Rolle als TAE. Trotz der EU-Maßnahmen blieb die Infrastruktur verfügbar und die Betriebskontinuität gewahrt.

Weiterhin berichtet Recorded Future: Die anhaltende Herausforderung durch Threat Activity Enablers

Die globale Cybersicherheitslandschaft wird zunehmend von sogenannten Threat Activity Enablers (TAEs) geprägt – Einrichtungen, die böswillige Cyberaktivitäten ermöglichen, indem sie Infrastruktur oder Dienste bereitstellen, die von Bedrohungsakteuren genutzt werden. Viele dieser Einrichtungen treten als legitime Unternehmen auf und bedienen sich rechtlicher oder technischer Verschleierungstechniken, um Rechenschaftspflicht zu entgehen, während sie böswillige Aktivitäten in unterschiedlichem Ausmaß tolerieren.

Der Begriff TAEs umfasst ein breites Spektrum moderner Unterstützungsdienste: von Hosting-Anbietern, die selektiv auf Missbrauchsmeldungen oder behördliche Anfragen reagieren, bis hin zu „kugelsicheren“ Hostern, die jede Aufsicht ignorieren.

TAEs, die Hosting-Dienste anbieten, stellen aus mehreren Gründen eine dauerhafte Herausforderung dar:

-

Verschleierung und Umgehung: Sie nutzen Gesetzeslücken, komplexe Unternehmensstrukturen, Briefkastenfirmen und verteilte Infrastrukturen in mehreren Gerichtsbarkeiten, um Eigentumsverhältnisse und Dienstleistungen zu verschleiern. Für Strafverfolgungsbehörden und Cybersicherheitsforscher erschwert dies Identifikation, Zuordnung und rechtliche Verfolgung erheblich.

-

Missbrauch von RIPE-Ressourcen: Viele TAEs behalten strategische Kontrolle über RIPE-Ressourcen wie IP-Bereiche, autonome Systeme (AS) und zugehörige Registrierungsobjekte. Dies ermöglicht ihnen, Infrastruktur flexibel umzustrukturieren, Branding zu ändern, neue Unternehmen zu gründen und Subnetze oder ASNs neu zu verteilen – oft zur Umgehung von Sanktionen oder Kontrollen.

-

Unterstützung vielfältiger Bedrohungsakteure: Durch Dienste wie Webhosting, Virtual Private Servers (VPS), VPNs oder Proxy-Netzwerke werden TAEs zu zentralen Wegbereitern für Cyber-Bedrohungen. Dazu zählen Ransomware-Betreiber, Infostealer-Kampagnen, Botnets, staatlich orientierte Akteure, Hacktivisten und Einflussoperationen. Ihre Dienste ermöglichen anonymisierte Angriffe und die Bereitstellung bösartiger Inhalte mit hoher Widerstandsfähigkeit gegen Löschmaßnahmen.

Die Insikt Group verfolgt etablierte und aufstrebende TAEs und nutzt die Netzwerkintelligenz von Recorded Future, um die Konzentration bösartiger Aktivitäten im Verhältnis zur Größe des IP-Raums eines ASN zu bewerten. Dies hebt Betreiber hervor, deren Infrastruktur in überdurchschnittlichem Maße mit Bedrohungsaktivitäten verbunden ist.

Hintergrund

Stark Industries Solutions, ein Webhosting-Anbieter, der aufgrund der jüngsten Sanktionen internationale Aufmerksamkeit auf sich gezogen hat, ist tief in der Hosting-Branche verwurzelt. Das Unternehmen hat sich von den individuellen Unternehmungen seiner Gründer zu einem hochentwickelten globalen Netzwerk entwickelt.

Stark Industries wurde am 10. Februar 2022 offiziell im Vereinigten Königreich gegründet, nur zwei Wochen vor dem vollständigen Einmarsch Russlands in die Ukraine. Das Unternehmen bietet in erster Linie Webhosting-Dienste an, darunter VPS, zahlreiche Proxy-Dienste und VPNs. Es wurde von den Brüdern Iurie Neculiti und Ivan Neculiti gegründet, deren Beteiligung an illegalen Hosting-Diensten bereits über ein Jahrzehnt zurückreicht, da Ivans früherer Webhosting-Dienst Morenehost bekannt wurde, weil er Cyber-Bedrohungen ermöglichte (seine Eigentümerschaft wurde durch die Datenpanne der Pandora Papers aufgedeckt).

Stark Industries Solutions fungierte hauptsächlich als Durchleitungsgesellschaft, um die wahre Natur seiner Aktivitäten zu verschleiern. Tatsächlich handelte es sich bei Transaktionen mit Stark Industries um Transaktionen mit PQ.Hosting, was für Außenstehende jedoch nicht sofort ersichtlich war. Ivan Neculiti bezeichnete Stark Industries als „White-Label“-Marke, die es Wiederverkäufern ermöglichte, die Dienste von PQ.Hosting ohne direkten Kundenkontakt zu vertreiben. Die Brüder Neculiti gründeten strategisch Unternehmen in Moldawien, Russland und Großbritannien und schufen so eine komplexe Unternehmensstruktur, die der Verschleierung diente.

Nach Ausbruch des Krieges in der Ukraine wurde Stark Industries schnell zu einer zentralen Plattform für bedeutende Distributed-Denial-of-Service-Angriffe (DDoS) der Hacktivisten-Gruppe NoName057(16). Darüber hinaus wurde die Infrastruktur von Stark Industries Anfang 2024 als zentral für das Wiederaufleben des finanziell motivierten Bedrohungsakteurs FIN7 hervorgehoben. Noch Mitte 2025 beobachtete die Insikt Group, dass GrayAlpha, ein Bedrohungscluster mit erheblichen Überschneidungen mit FIN7, weiterhin auf die Infrastruktur von Stark Industries angewiesen war.

Am 20. Mai 2025 verhängte die EU Sanktionen gegen Stark Industries Solutions Ltd sowie dessen CEO Iurie Neculiti und Eigentümer Ivan Neculiti, weil sie staatlich geförderte Cyberoperationen Russlands ermöglicht hatten, darunter Informationsmanipulation, Cyberangriffe und andere destabilisierende hybride Aktivitäten, die sich gegen die EU und ihre Partner richteten. Die Insikt Group verfolgt Stark Industries Solutions Ltd (im Folgenden als Stark Industries bezeichnet) und deren Muttergesellschaft PQ.Hosting als Threat Activity Enablers (TAEs), die eine Vielzahl von staatlich geförderten Cyberoperationen ermöglichen, die mit Russland, Iran, Nordkorea und China sowie mit Cyberkriminellen-Gruppen in Verbindung stehen.

Bedrohungsanalyse

EU-Sanktionen gegen Stark Industries

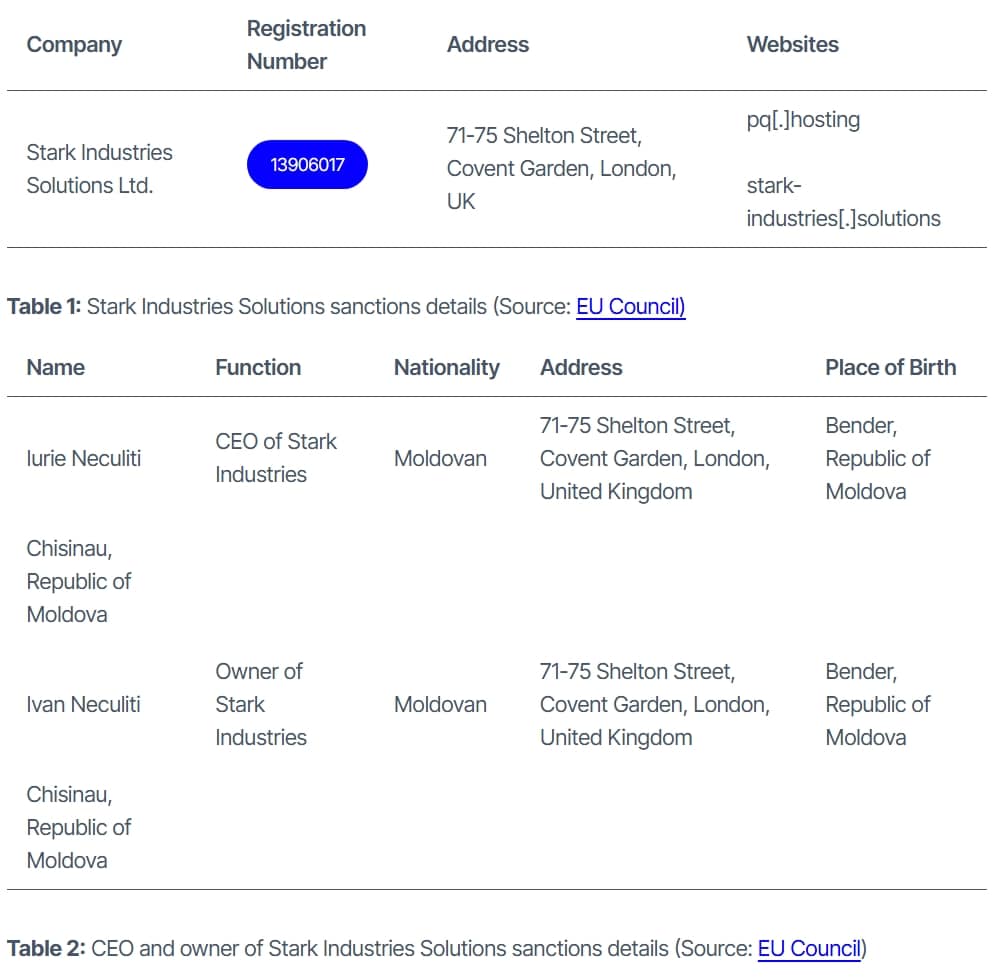

Am 20. Mai 2025 verhängte der Rat der Europäischen Union Sanktionen gegen den Internetdienstanbieter (ISP) Stark Industries sowie dessen CEO Iurie Neculiti und Eigentümer Ivan Neculiti. Die Insikt Group verfolgt Stark Industries und seine Muttergesellschaft PQ.Hosting als TAE, die eine Vielzahl von staatlich geförderten Cyberoperationen im Zusammenhang mit Russland, Iran, Nordkorea und China sowie cyberkriminellen Gruppen ermöglichen. Die Insikt Group stellt fest, dass PQ.Hosting zwar neben Stark Industries mehrfach in den Sanktionen erwähnt wurde, das Unternehmen selbst jedoch nicht sanktioniert wurde. Einzelheiten zu den sanktionierten Unternehmen und Personen sind in den Tabellen 1 und 2 aufgeführt.

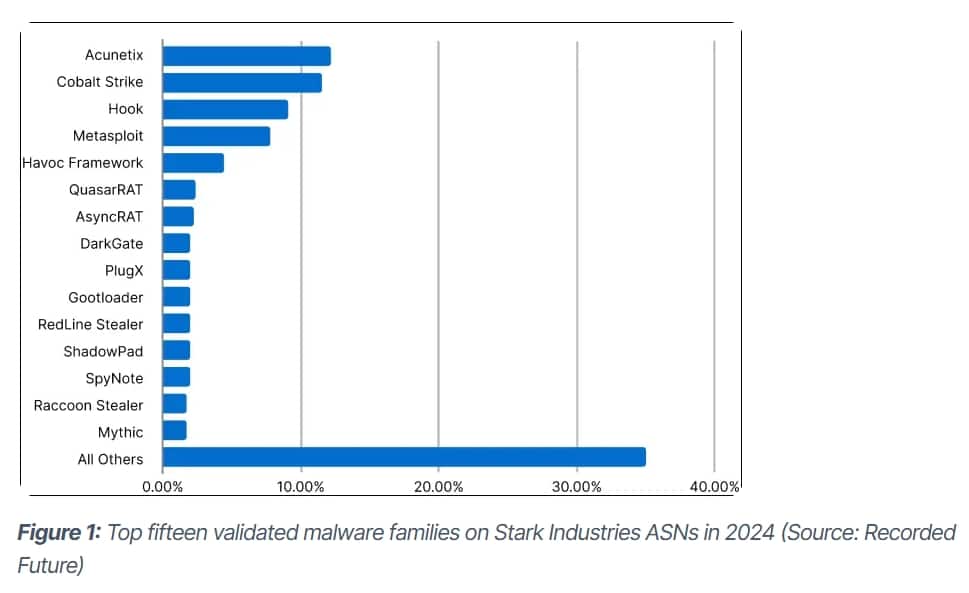

Die EU führte die Infrastruktur von Stark Industries als Grundlage für verschiedene staatlich geförderte und mit Russland verbundene Bedrohungsakteure an, die destabilisierende Aktivitäten durchführten, darunter Informationsmanipulation, Einmischung und Cyberangriffe gegen die Europäische Union und Drittländer. Darüber hinaus hob der Malicious Infrastructure Report 2024 der Insikt Group die Infrastruktur von Stark Industries als einen der wichtigsten Dienste hervor, die globale Cyberbedrohungen ermöglichen (siehe Abbildung 1). Um Malware-Beispiele anzuzeigen, die Netzwerkverbindungen zur Infrastruktur von Stark Industries aufweisen, stehen in Anhang A für das Malware Intelligence-Modul von Recorded Future Abfragen zur Verfügung.

Chronologie der Ereignisse

Die folgende Chronologie basiert auf einer Analyse der Insikt Group, die zwischen dem 16. Mai 2025 und dem 24. Juni 2025 durchgeführt wurde. Sie gibt einen Überblick über die wichtigsten Ereignisse im Zusammenhang mit den Sanktionen der EU gegen Stark Industries, darunter Berichte vor Verhängung der Sanktionen, frühzeitige Infrastrukturveränderungen und die Umfirmierung nach der Benennung.

Die Abfolge der Ereignisse deutet darauf hin, dass Stark Industries und seine verbundenen Unternehmen wahrscheinlich bereits im April 2025 mit bevorstehenden EU-Sanktionen gerechnet haben. Die öffentliche Berichterstattung in moldauischen und EU-Medien seit Anfang Mai hat höchstwahrscheinlich weitere operative Veränderungen ausgelöst, darunter die Schaffung neuer Unternehmensstrukturen und die Migration der Infrastruktur in einem frühen Stadium. Diese Maßnahmen, die wenige Tage vor der offiziellen Benennung erfolgten, deuten auf einen bewussten Versuch hin, die Auswirkungen der Sanktionen abzuschwächen und die Kontinuität der Hosting-Dienste unter einer alternativen Marke und einem alternativen Netzwerkeigentümer aufrechtzuerhalten.

Vor den Sanktionen: Hinweise aus Presseberichten und Infrastruktur-Updates

Am 8. Mai 2025 berichtete der moldauische Ableger von Radio Free Europe/Radio Liberty (RFE/RL), dass die moldauischen Staatsbürger Ivan und Iurie Neculiti, Gründer von Stark Industries, voraussichtlich in das nächste EU-Sanktionspaket aufgenommen werden sollten. Laut durchgesickertem EU-Dokument warfen die Behörden den Brüdern vor, über ihr Webhosting-Unternehmen staatlich geförderte, destabilisierende Aktivitäten Russlands gegen die EU und ihre Partner zu ermöglichen. Ein Folgeartikel vom 9. Mai bestätigte die geplanten Sanktionen im Rahmen des laufenden Sanktionspakets der Europäischen Kommission.

Am 16. Mai 2025 stellte die Insikt Group fest, dass die zuvor Stark Industries zugeordnete Autonomous System Number (ASN) AS44477 auf eine neu gegründete RIPE-Organisation der Muttergesellschaft PQ Hosting Plus S.R.L. (ORG-PHPS1-RIPE) übertragen wurde. Das Organisationsobjekt war erst am 13. Mai 2025 erstellt worden, kurz nach der Berichterstattung von RFE/RL über die bevorstehenden Sanktionen.

Eine Analyse verband die neue Organisation zunächst mit dem russischen Internetanbieter UFO Hosting LLC über die gemeinsame E-Mail-Adresse jama**[@]gmail[.]com im RIPE-Maintainer-Objekt PQHS-MNT. Dabei zeigte sich, dass Stark Industries offenbar UFO Hosting nutzte, um seine russischen IP-Präfixe zu melden.

UFO Hosting: Russische Plattform für Infrastrukturmigration

UFO Hosting ist ein in Russland ansässiger Internetdienstanbieter, der am 13. März 2025 unter der RIPE-Kennung ORG-UHL6-RIPE registriert wurde. Eigentümer ist Savushkin Mikhail Yuryevich, registriert am 18. Februar 2025. Das Unternehmen bietet VPS/VDS- und dediziertes Server-Hosting an und ist offiziell als YuFO Hosting (ЮФО Хостинг) in Moskau eingetragen.

Am 16. Mai 2025 meldete AS33993 (UFO-AS) 21 IP-Präfixe, von denen die meisten am 13. April 2025 von Stark Industries übertragen worden waren. Die Insikt Group identifizierte zudem Domains, die Stark Industries und PQ.Hosting zugeordnet werden, deren IP-Adressen von UFO Hosting angekündigt und kontrolliert werden. Während öffentliche DNS-Abfragen diese Domains zu DDoS-Schutz-Endpunkten von StormWall s.r.o auflösten, bestätigte die Reverse-DNS-Analyse die direkte Verbindung zu Stark Industries übertragenen IP-Adressen.

Die Insikt Group schließt daraus, dass UFO Hosting als Plattform für die russische Infrastruktur und Kundschaft von Stark Industries diente und eine sanktionsresistente Umgebung schuf, die eine diskrete Migration von Vermögenswerten und die Aufrechterhaltung des Betriebs vor der EU-Durchsetzung ermöglichte.

Nach den Sanktionen

Umfirmierung zu THE.Hosting

Am 29. Mai 2025, neun Tage nachdem die EU offiziell Sanktionen gegen Stark Industries verhängt hatte, gab dessen Muttergesellschaft PQ.Hosting eine vollständige Umfirmierung und rechtliche Umwandlung in ein neu gegründetes Unternehmen namens THE.Hosting bekannt. In einer öffentlichen Erklärung erklärte PQ.Hosting, dass das Unternehmen „als juristische Person und operative Struktur” nicht mehr existiere und dass alle Vermögenswerte, Infrastrukturen und Dienstleistungen auf THE.Hosting übertragen worden seien, das fortan unter neuer Eigentümerschaft und Geschäftsführung tätig sein werde.

Die umbenannte Website, die unter einer neuen Domain, the[.]hosting, betrieben wird, verwies auf WorkTitans B.V. als die juristische Person hinter THE.Hosting. Die Insikt Group stellt fest, dass THE.Hosting am 24. Juni 2025 alle Verweise auf WorkTitans von seiner Website entfernt hat.

WorkTitans B.V.: Niederländisches Vehikel für Stark Industries

WorkTitans B.V., offiziell als Personalvermittlungsagentur in den Niederlanden registriert, weist keine Verbindung zum Hosting-Sektor auf. Dies deutet darauf hin, dass Stark Industries das Unternehmen nutzte, um die Kontrolle über seine Infrastruktur zu verschleiern und Sanktionen zu umgehen. Die Website worktitans[.]nl zeigte nur minimale Informationen und eine defekte Stellensuche.

Zwischen dem 29. Mai und 24. Juni 2025 beobachtete die Insikt Group die Übertragung von IP-Präfixen von Stark Industries über PQ Hosting Plus S.R.L. zu WorkTitans, parallel zur Umfirmierung von PQ.Hosting in THE.Hosting. Das neue RIPE-Organisationsobjekt ORG-THE3-RIPE wurde am 28. Mai 2025 erstellt, ein Tag vor der öffentlichen Umfirmierung. ASN AS44477, ursprünglich Stark Industries zugeordnet, wurde nacheinander umbenannt – zunächst PQ.Hosting, später THE-HOSTING – und an WorkTitans übertragen.

Zwischen dem 23. und 24. Juni 2025 registrierte WorkTitans eine neue LIR mit ASN AS209847 (THE), konsolidiert unter ORG-WB96-RIPE. Am 4. August 2025 meldete AS209847 21 IP-Präfixe, was die umfassende Umstrukturierung der Infrastruktur abschloss.

Verbindungen zu Dmitrii Miasnikov

Die Insikt Group analysierte die E-Mail-Adresse jama**[@]gmail[.]com, die bereits Stark Industries mit UFO Hosting verknüpfte. Sie war auch mit PQHS-MNT (PQ.Hosting), UFO42-MNT (UFO Hosting) und THE-HOSTING-MNT verbunden. Zum 24. Juni 2025 verwalteten diese Maintainer sämtliche neuen RIPE-Organisationsobjekte, darunter auch WEISS HOSTING GROUP S.R.L. (ORG-PHD16-RIPE), die mit den Neculiti-Brüdern in Verbindung stehen.

Recherchen bestätigten, dass die E-Mail Dmitrii Miasnikov zugeordnet ist, einem bekannten russischen Netzbetreiber, der zuvor mehrere russische Hosting-Anbieter kontrollierte und 2020 Nominierungen für den RIPE NCC-Vorstand einreichte. Unter seinem Namen betreibt Miasnikov zwei LIRs, ORG-DAM5-RIPE und ORG-DAM6-RIPE. ORG-DAM5-RIPE meldete am 24. Juni 2025 ein Präfix (91[.]207[.]183[.]0/24) über AS33993 (UFO-AS).

Beide LIRs enthalten zudem die E-Mail admin[@]virty[.]io, die auf den russischen ISP virty[.]io verweist, im Besitz von First Data Center LLC. Neben Hosting bietet virty[.]io auch „RIPE Object Support and Registration Services“ an.

Die Insikt Group schließt daraus, dass Miasnikovs Kontrolle über Maintainer-Objekte und LIRs wahrscheinlich die Übertragung und operative Übergabe von RIPE-Vermögenswerten an Stark Industries erleichterte, wodurch das sanktionierte Unternehmen seine Infrastruktur unter neuen Organisationseinheiten weiterbetreiben konnte.

Abhilfemaßnahmen und Ausblick

Kunden von Recorded Future können Bedrohungen aus Netzwerken wie Stark Industries proaktiv abwehren, indem sie die Threat-Intelligence-Daten operationalisieren, etwa durch kontinuierlich aktualisierte Risikolisten und das Blockieren bekannter bösartiger IP-Adressen. Zusätzlich sollten Perimeter-Sicherheitsgeräte und interne Netzwerkverteidigungen so konfiguriert werden, dass sie den Datenverkehr aus den in diesem Bericht identifizierten ASNs blockieren, sofern keine geschäftliche Notwendigkeit besteht.

Die Insikt Group geht davon aus, dass Stark Industries trotz der EU-Sanktionen vom Mai 2025 unter seinen neuen Einheiten THE.Hosting und UFO Hosting mit minimalen Unterbrechungen weiterarbeiten wird. Das Unternehmen hatte die Sanktionen offenbar vorausgesehen und seine Infrastruktur bewusst über PQ.Hosting und UFO Hosting umstrukturiert.

Obwohl EU-Sanktionen auch PQ.Hosting betrafen, wurden verbundene Unternehmen nicht offiziell aufgenommen, was eine Lücke schuf. Dies ermöglichte eine schnelle Umfirmierung, Vermögensübertragungen und die Aufrechterhaltung der Kontrolle über RIPE-Organisationen und Scheinfirmen.

Die Insikt Group wird die Infrastruktur, Verbindungen und Entwicklung dieses TAE-Netzwerks weiterhin beobachten, da es global böswillige Cyberoperationen unterstützt und künftige Bedrohungen anzeigt.

Das könnte Ihnen gefallen

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

CrackArmor: AppArmor-Schwachstellen ermöglichen Root-Zugriff auf über 12 Millionen Linux-Systemen

KI-Agenten als interne Sicherheitsrisiken: Was Experimente zeigen

MCP-Sicherheitsstudie: 555 Server mit riskanten Tool-Kombinationen identifiziert

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Irans Cyberoperationen vor „Epic Fury“: Gezielter Infrastrukturaufbau und Hacktivisten-Welle nach den Angriffen

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen