Forscher haben eine strukturierte Phishing-Operation aufgedeckt, die seit September 2025 gezielt Fracht- und Logistikunternehmen in den Vereinigten Staaten und Europa ins Visier nimmt. Die als „Diesel Vortex“ bezeichnete Gruppe operiert mit professioneller Infrastruktur, verkauft ihren Dienst an Dritte und hat bislang mehr als 1.600 Zugangsdaten entwendet. Ein versehentlich öffentlich zugängliches Code-Repository lieferte den Forschern einen seltenen und umfassenden Einblick in den vollständigen Betrieb der Gruppe – von der technischen Architektur über interne Kommunikation bis hin zur Finanzstruktur.

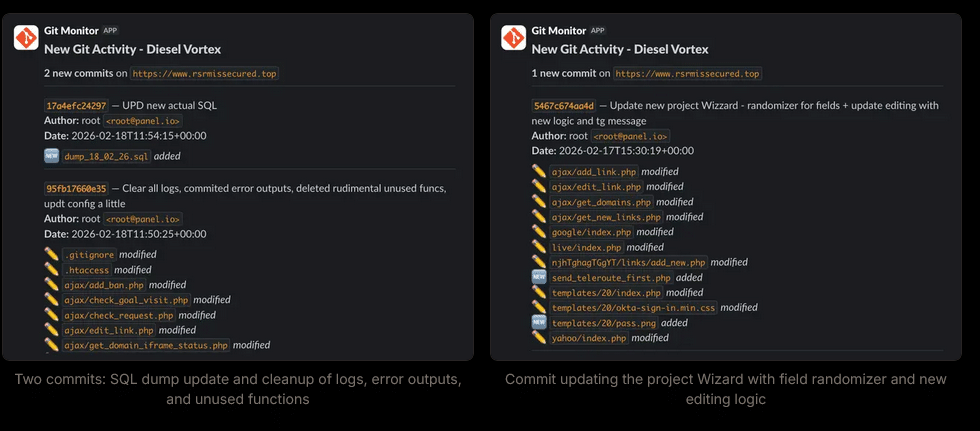

Die Entdeckung geht auf die Typosquatting-Überwachungsplattform Have I Been Squatted zurück, die eine auffällige Häufung von Domain-Imitationen einer Kundendomain registrierte. Bei der näheren Untersuchung einer dieser Seiten stießen die Analysten auf ein versehentlich öffentlich zugängliches Git-Verzeichnis im Stammverzeichnis der Domain. Git ist ein Versionskontrollsystem, das Entwickler zur Nachverfolgung von Codeänderungen verwenden. Wird ein solches Verzeichnis ungeschützt auf einem Webserver bereitgestellt, können vollständiger Quellcode, Commit-Historie und die Identitäten der Mitwirkenden eingesehen werden.

Mithilfe des Open-Source-Tools git-dumper konnte das gesamte Repository rekonstruiert werden. Ein darin enthaltener SQL-Dump vom 4. Februar 2026 mit einem Umfang von 36,6 Megabyte lieferte ein detailliertes Bild der Plattformaktivitäten. In Zusammenarbeit mit dem auf Bedrohungsanalyse spezialisierten Team von Ctrl-Alt-Intel wurden die gewonnenen Daten ausgewertet und die Infrastruktur anschließend koordiniert abgeschaltet.

Phishing als kommerzieller Dienst

Das wiederhergestellte Repository enthielt nicht nur fertige Phishing-Vorlagen, sondern auch den vollständigen Code einer Phishing-as-a-Service-Plattform, die intern unter dem Namen „GlobalProfit“ geführt und unter der Bezeichnung „MC Profit Always“ an andere Betreiber vermarktet wurde. Das Kürzel „MC“ bezieht sich dabei wahrscheinlich auf „US Motor Carrier“ – eine Betriebsgenehmigungsnummer, die von der amerikanischen Bundesbehörde für Kraftverkehrssicherheit vergeben wird. Die Wahl dieses Bezugs unterstreicht die bewusste Ausrichtung auf den Transportsektor.

Die Plattform basiert auf einem klassischen LAMP-Stack – Linux, Apache, MySQL und PHP – und umfasst über 2.100 Dateien, die von einer Datenbank mit 54 Tabellen unterstützt werden. Zehn Telegram-Bot-Token wurden wiederhergestellt, von denen neun zum Analysezeitpunkt noch aktiv waren. Das Abonnementmodell akzeptierte Zahlungen in Bitcoin und USDT über einen externen Zahlungsdienstleister. Sämtliche Dokumentation für potenzielle Abonnenten war auf Russisch verfasst und richtete sich erkennbar an russischsprachige kriminelle Märkte.

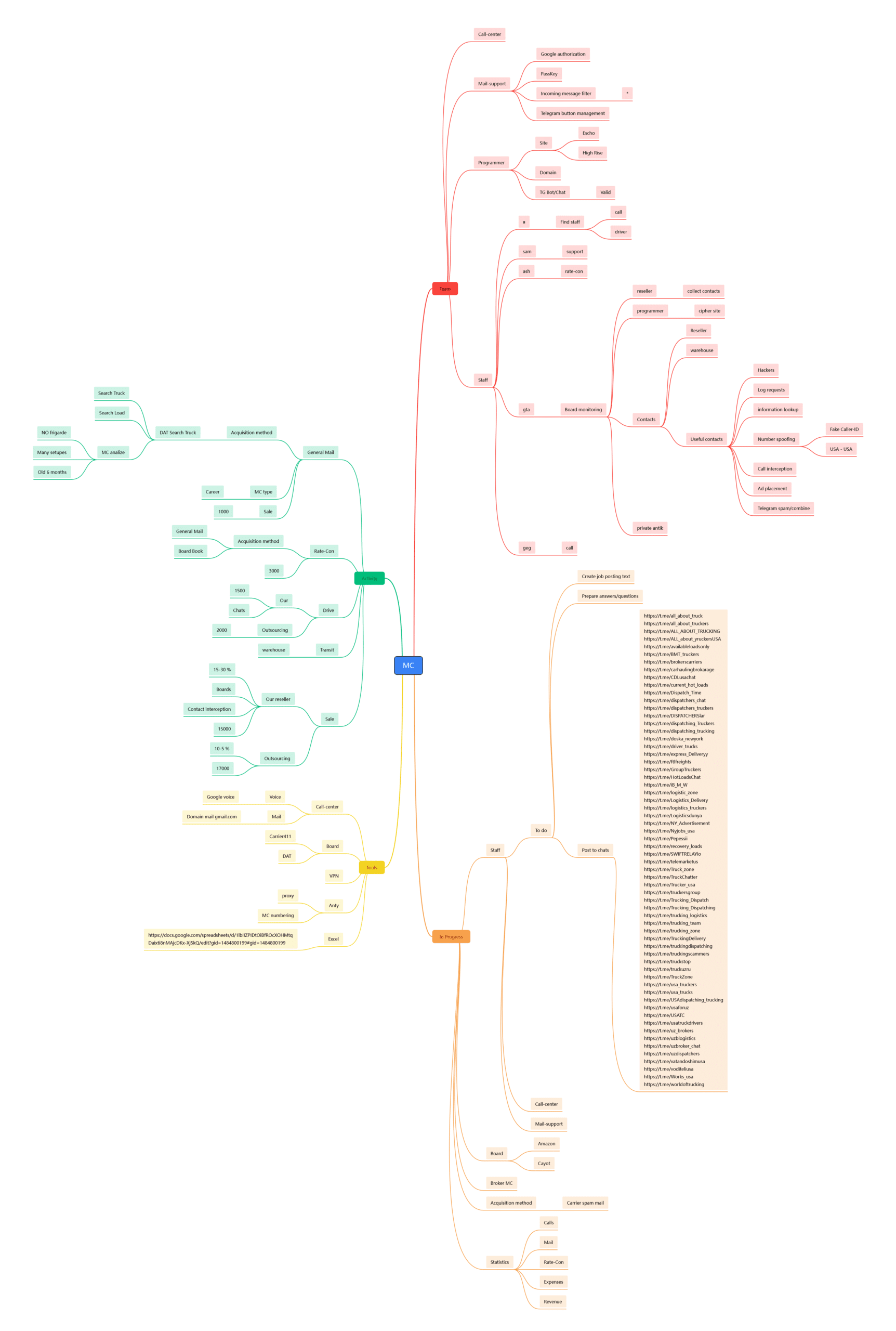

Parallel dazu enthielt das Repository eine 3,5 Megabyte große Protokolldatei mit Telegram-Webhook-Rohdaten, die nahezu sämtliche Interaktionen der Betreiber mit ihrer eigenen Infrastruktur über den gesamten Kampagnenzeitraum dokumentierte. Eingebettet in diesen Datensatz war ein Link zu einer noch aktiven Mindmap, die den vollständigen Operationsplan der Gruppe abbildete. Diese Karte umfasste definierte funktionale Rollen wie Callcenter, Programmierer, E-Mail-Support und spezialisierte Mitarbeiter für die Anwerbung von Fahrern und Logistikpartnern, dazu Akquisitionskanäle, Umsatzkategorien sowie eine detaillierte Liste gezielt infiltrierter Telegram-Gruppen aus dem Transportbereich. Die Karte enthielt auch Verweise auf Wiederverkäufer und Outsourcing-Vereinbarungen – ein Hinweis auf eine arbeitsteilige, unternehmerisch strukturierte Organisation.

Zuordnung: Armenischsprachig, russische Infrastruktur

Die Kommunikation zwischen den Betreibern, die aus den Telegram-Protokollen extrahiert werden konnte, erfolgte auf Armenisch. Die Entwicklungsdokumentation sowie Kommentare im Quellcode waren hingegen auf Russisch verfasst. Eine Zeitzonenanalyse der Git-Commits und Datenbank-Zeitstempel ergab eine Übereinstimmung mit UTC+2 bis UTC+4.

EXIF-Metadaten aus Bilddateien des Phishing-Kits lieferten zusätzliche Hinweise: Drei pixelidentische Kopien eines EFS-Logos wurden in Adobe Photoshop 2022 auf einem Windows-Rechner erstellt. Die eingebetteten XMP-Daten zeigen eine Zeitzone von UTC+3 – Moskauer Standardzeit – sowie eine russischsprachige Photoshop-Installation, erkennbar an Standardbezeichnungen wie „Прозрачность“ (Transparenz) und „Без имени-1″ (Ohne Titel-1). Dabei handelt es sich nicht um Übersetzungsartefakte, sondern um Zeichenfolgen, die Photoshop ausschließlich bei einer russischen Benutzeroberfläche erzeugt. In Verbindung mit der Zeitzone lässt dies darauf schließen, dass zumindest Teile des Kits von einem russischsprachigen Betreiber in der Moskauer Zeitzone erstellt wurden.

Darüber hinaus konnten rohe Telegram-Nachrichten aus dem Jahr 2024 extrahiert werden, die frühe Aufbau- und Testarbeiten für Voice-Phishing- und Telegram-Operationen dokumentieren. Dies deutet darauf hin, dass die Gruppe bereits vor dem aktuell bestätigten Kampagnenzeitraum aktiv war – möglicherweise über mehrere Jahre hinweg.

Gezielte Infrastruktur für den Frachtsektor

Die Wahl der Ziele war kein Zufall. Ladungsbörsen, Flottenmanagement-Portale, Tankkartensysteme und Frachtbörsen stehen an der Schnittstelle zwischen hohen Transaktionsvolumina und einer Nutzergruppe, die typischerweise nicht im Mittelpunkt unternehmensweiter Sicherheitsprogramme steht. Die Gruppe erkannte diese Lücke offensichtlich und nutzte sie systematisch aus.

Insgesamt entwickelten die Betreiber 22 zielspezifische Vorlagen für Plattformen, die im täglichen Betrieb von Frachtmaklern, Speditionen und Lieferkettenmanagern eingesetzt werden. Im nordamerikanischen Bereich zählten dazu Frachtbörsen wie DAT Truckstop und Central Dispatch, über die Makler und Spediteure Frachttransporte koordinieren, sowie Flottenmanagementlösungen von Anbietern wie Penske und das Tankkartennetzwerk Electronic Funds Source (EFS). Im europäischen Raum waren Plattformen wie Timocom, Teleroute und die auf grenzüberschreitende Transporte spezialisierte Plattform Girteka betroffen.

Besonders aufwändig gestaltet war die Vorlage für EFS: Sie führte Nutzer sequenziell durch die Eingabe von Login, Passwort, PIN, Sicherheitstoken und Zwei-Faktor-Code – ein mehrstufiger Ablauf, der darauf ausgelegt war, vollständige Kontrollmöglichkeiten über das Zielkonto zu erlangen. Eine separate, speziell entwickelte Vorlage war ausschließlich für Scheckbetrug konzipiert und erfasste Schecknummer, Betrag, Namen des Zahlungsempfängers sowie den Geldcode. In der Datenbank wurden zum Analysezeitpunkt 35 versuchte Scheckbetrugsfälle dokumentiert.

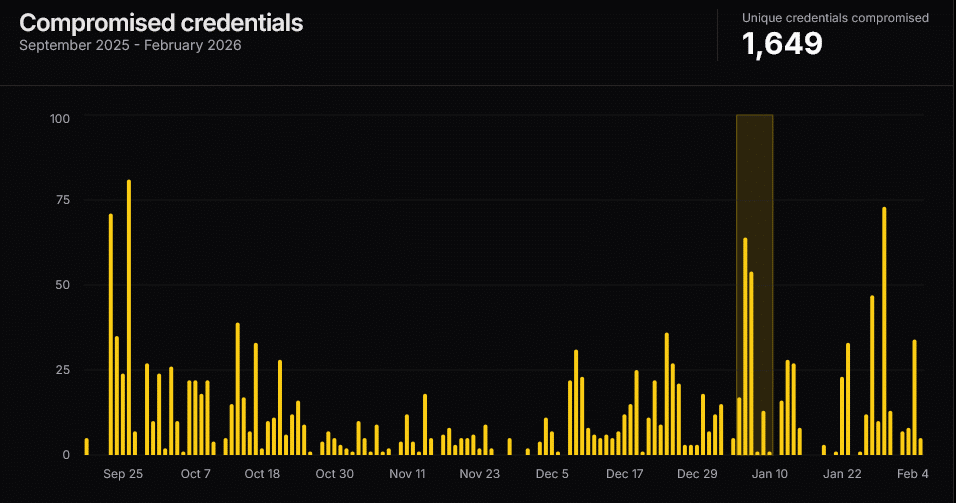

Insgesamt wurden zwischen September 2025 und Februar 2026 über 1.649 eindeutige Zugangsdaten über 52 Domains entwendet. Die Gruppe nutzte dafür unter anderem gezielt Telegram-Gruppen aus dem Bereich Transport und Logistik, um potenzielle Opfer anzusprechen – ergänzt durch allgemeine E-Mail-Kampagnen und Betrug bei der Tarifbestätigung.

Grafik Quelle: Have I Been Squatted

Mehrstufiges Tarnungssystem

Das technische Herzstück der Plattform ist ein neunstufiges Filtersystem, das Sicherheitsforscher, Crawler und automatisierte Scanner konsequent abweist, bevor überhaupt eine Phishing-Seite ausgeliefert wird.

Auf oberster Ebene schaltet ein globaler Kill-Switch per Datenbankfeld den gesamten Betrieb sofort ab – ohne jede Änderung an DNS- oder Serverkonfiguration. Darunter folgt eine Aktivitäts- und Zeitplanprüfung, die fünf Bedingungen in festgelegter Reihenfolge auswertet: ob der Link aktiv ist, ob er innerhalb des erlaubten Zeitfensters aufgerufen wird, ob die zugehörige Domain aktiv ist, ob die zugewiesene Vorlage aktiv ist und ob der Zeitplan der Vorlage den Zugriff erlaubt.

Eine IP-Blockliste mit 254 Einträgen schließt bekannte Adressbereiche von Sicherheitsanbietern, Cloud-Diensten und Forschungsorganisationen aus – darunter Facebook, Google, AWS, Azure, DigitalOcean und Hetzner. Ergänzt wird diese durch eine ISP-Filterung über die ipinfo.io-API, die anhand von 49 blockierten Organisationsnamen-Teilstrings auch solche Infrastrukturen abweist, deren IP-Adressen zu häufig wechseln, um in einer statischen Liste erfasst zu werden. Beide Schichten zusammen erfassen sowohl bekannte als auch dynamische Unternehmens- und Sicherheitsinfrastrukturen.

Eine User-Agent-Filterung blockiert 16 definierte Muster, darunter gängige Suchmaschinen-Crawler und Automatisierungstools. Die URL-Parameter-Validierung stellt sicher, dass jeder Phishing-Link ausschließlich mit einem vordefinierten GET-Parameter funktioniert – eine Entdeckung durch automatisiertes Scanning ist damit strukturell ausgeschlossen. Ergänzend erfordert eine Pfadvalidierung, dass der Anfragepfad exakt mit dem in der Datenbank hinterlegten Wert übereinstimmt. Anfragen an den Stammverzeichnis-Pfad oder allgemeine Unterverzeichnisse liefern keine Phishing-Seite.

Auf Sitzungsebene ermöglicht eine Sperrliste das gezielte Blockieren einzelner Nutzer oder IP-Adressen – entweder dauerhaft oder temporär für 24 Stunden. Die früheste protokollierte Sperre datiert auf Oktober 2025. Eine abschließende Token-Validierung auf Basis von HMAC-SHA256 stellt sicher, dass Anfragen an die System-Domain ein gültiges, serverseitig signiertes Token vorweisen – mit einer Gültigkeitsdauer von zehn Sekunden und Wiedergabeschutz.

Allerdings enthielt das wiederhergestellte Kit einen wesentlichen Implementierungsfehler: Das HMAC-Geheimnis war als fest codierter Wert „super_secret_key_123″ im Quellcode hinterlegt. In Verbindung mit dem fehlenden serverseitigen Ablaufzeitpunkt hätte ein Angreifer mit Kenntnis des Codes beliebige Token mit verlängerter Gültigkeitsdauer erzeugen und die gesamte Token-Validierungsebene umgehen können.

Dual-Domain-Architektur als zentrales Tarnmerkmal

Technisch besonders bemerkenswert ist die Dual-Domain-Architektur der Plattform. Anstatt die eigentliche Phishing-Domain direkt in E-Mails einzubetten, setzt die Gruppe auf zwei koordiniert arbeitende Domains: eine sogenannte „Advertise“-Domain, die in der Regel auf einer .com-TLD registriert ist und damit Legitimität vermittelt, sowie eine „System“-Domain auf weniger vertrauenswürdigen Top-Level-Domains wie .top oder .icu, die den eigentlichen Phishing-Inhalt ausliefert.

Ein Opfer, das auf einen Phishing-Link klickt, landet zunächst auf der Advertise-Domain. Diese liefert lediglich eine dünne HTML-Hülle mit einem Vollbild-Iframe aus – einem eingebetteten Browserfenster, das die System-Domain lädt und vollständig ausfüllt. In der Adressleiste des Browsers erscheint dabei stets nur die .com-Domain; die System-Domain bleibt dem Opfer verborgen.

Diese Konstruktion hat weitreichende praktische Konsequenzen für den Schutz der Infrastruktur: Wird die System-Domain von Sicherheitsdiensten als schädlich eingestuft und in Browser-Blocklisten aufgenommen, gelangt das Opfer dennoch nicht direkt auf diese Domain. Der Browser lädt zunächst den sauberen Top-Level-Frame der Advertise-Domain, innerhalb dessen der Iframe auf die bereits markierte System-Domain verweist. Tests der Forscher deuten darauf hin, dass Browser-Sicherheitsfunktionen in der Regel nur den obersten Frame auswerten – der innere Iframe auf der markierten Quelle wird damit ohne Warnung gerendert. Die Betreiber können beide Domains unabhängig voneinander über das Admin-Panel oder per Telegram-Befehl tauschen; gesperrte Domains lassen sich innerhalb von Sekunden ersetzen, ohne laufende Sitzungen zu unterbrechen.

Die Advertise-Domain führt zudem eine JavaScript-Polling-Schleife aus, die sekündlich den Server auf ausstehende Betreiberbefehle abfragt. Eingehende Anweisungen werden per postMessage() in den Iframe übermittelt, ohne dass das Opfer dies bemerkt. Auf diese Weise kann ein Betreiber in Echtzeit über Telegram-Schaltflächen entscheiden, welches Modul als nächstes geladen wird – etwa ein Wechsel von der Logistik-Anmeldemaske zu einem E-Mail-Phishing-Ablauf für Google, Microsoft oder Yahoo.

Grafik Quelle: Have I Been Squatted

Echtzeit-Steuerung über Telegram

Die gesamte Angriffsdurchführung basiert auf manueller Echtzeit-Steuerung über Telegram. Sobald ein Opfer Zugangsdaten übermittelt, erhält der Betreiber eine Benachrichtigung mit interaktiven Schaltflächen. Der Browser des Opfers fragt währenddessen sekündlich nach weiteren Anweisungen ab. Ohne einen aktiv antwortenden Betreiber bleibt der Ablauf stehen – der Server gibt „Invalid“ oder „wait“ zurück, die Seite bleibt unverändert. Das System ist damit auf aktiven manuellen Betrieb ausgelegt, nicht auf passives Sammeln von Daten.

Der Betreiber steuert den Ablauf Schritt für Schritt: Nach der Eingabe einer E-Mail-Adresse fordert er per Knopfdruck das Passwort an, danach wahlweise verschiedene Varianten der Zwei-Faktor-Authentifizierung. Der Befehl „Invalid“ wurde in den protokollierten Daten 1.559-mal bei insgesamt 4.657 protokollierten Anfragen registriert. Dies deutet darauf hin, dass Betreiber Opfer regelmäßig zur Wiedereingabe aufforderten – einerseits um die Korrektheit der Daten zu bestätigen, andererseits um Einmalcodes rechtzeitig abzufangen, bevor sie ablaufen.

Am Ende jedes Ablaufs werden Opfer auf die legitime Zielseite weitergeleitet. Der Eindruck einer erfolgreichen Anmeldung bleibt bestehen, während der Betreiber die entwendeten Zugangsdaten behält. Für E-Mail-Phishing im Anschluss standen separate Module für Google, Microsoft Office 365 und Yahoo bereit. Das Google-Modul führte dabei durch bis zu sechs verschiedene Varianten der Zwei-Faktor-Authentifizierung.

Infrastrukturentwicklung und operative Kontinuität

Hinweise im wiederhergestellten Code legen nahe, dass die Plattform über mehrere Umgebungen hinweg weiterentwickelt und portiert wurde. Unterschiedliche Panel-Hostnamen, divergierende Dateisystempfade, inkonsistente Datenbank-Zugangsdaten und beibehaltene Legacy-Dateien deuten darauf hin, dass der Akteur deutlich länger aktiv ist, als die aktuell analysierte Kampagne vermuten lässt.

Die ursprüngliche Panel-Domain wurde am 23. September 2025 registriert und bereits rund 17 Tage später vom Registrar gesperrt – vermutlich infolge einer Missbrauchsmeldung. Jede nachfolgende Panel-Domain verwendete einen anderen Registrar, was auf eine bewusste Anpassung nach der ersten Sperrung hindeutet. Spätere Commits im Repository zeigen zudem Anzeichen für die Vorbereitung einer breiteren kommerziellen Vermarktung: Testkonten, Zahlungsinfrastruktur und Bereitstellungsdokumentation wurden in den Wochen vor der Entdeckung aktiv hinzugefügt. Die gesamte Infrastruktur stützte sich ausschließlich auf missbrauchte legitime Dienste – GitLab für Versionskontrolle, Telegram für Befehle, Zoho und Zeptomail für den E-Mail-Versand.

Für den E-Mail-Versand verwendete die Plattform mehrere gefälschte Absender-Identitäten. Dabei kamen kyrillische Unicode-Zeichen als optisch identische Ersetzungen für lateinische Buchstaben zum Einsatz – eine Technik, um E-Mail-Filter zu umgehen, die auf exakten Zeichenketten basieren.

Grafik Quelle: Have I Been Squatted

Koordinierte Abschaltung und Benachrichtigung der Opfer

An der koordinierten Abschaltung der Infrastruktur waren neben Have I Been Squatted und Ctrl-Alt-Intel auch die Google Threat Intelligence Group, Cloudflare, GitLab, IPInfo und Ping Identity beteiligt. Das Microsoft Threat Intelligence Center sowie CrowdStrike leisteten ergänzende Unterstützung. Beweise wurden zur Wahrung der Beweiskette gesichert und an zuständige Behörden übergeben. Detaillierte Indikatoren wurden über vertrauenswürdige Kanäle geteilt, um Abwehrmaßnahmen zu unterstützen. Betroffene Unternehmen wurden bei der Benachrichtigung ihrer Nutzer einbezogen.

Empfehlungen für betroffene Branchen

Als wirksamste Gegenmaßnahme empfehlen die Forscher den Einsatz phishing-resistenter Authentifizierungsverfahren nach dem FIDO2-Standard oder gerätegebundener Passkeys. Das eingesetzte Echtzeit-Abfangverfahren ist gegen zeitbasierte Einmalpasswörter und SMS-Codes wirksam, scheitert jedoch an hardware-gebundenen Lösungen, da diese keine übertragbaren Codes erzeugen.

Ergänzend wird der Einsatz von DNS-Filterung auf Basis aktueller Bedrohungsinformationen empfohlen sowie die aktive Überwachung auf Typosquatting-Domains, die Markennamen bekannter Logistikplattformen imitieren. Dabei kommen häufig Zeichenersetzungen, Buchstabenvertauschungen sowie das Hinzufügen von Präfixen oder Suffixen zum Einsatz. Have I Been Squatted bietet nach eigenen Angaben eine 14-tägige kostenlose Testphase an, die das Scannen nach solchen Domains umfasst.

„Die in diesem Beitrag veröffentlichten Informationen wurden sorgfältig recherchiert. Dennoch übernehmen wir keine Gewähr für Vollständigkeit oder absolute Richtigkeit. Die Inhalte dienen der allgemeinen Orientierung und ersetzen keine fachkundige Beratung. Für etwaige Fehler, Auslassungen oder Folgen aus der Nutzung der Informationen übernimmt die Redaktion keine Haftung. Trotz sorgfältiger Prüfung können vereinzelt unbeabsichtigte Fehler oder Ungenauigkeiten, etwa bei Übersetzungen, auftreten.“

Auch interessant:

Fachartikel

Diesel Vortex: Russische Phishing-Gruppe greift systematisch Logistikunternehmen an

Oblivion: Neue Android-Malware umgeht Sicherheitsschichten auf Samsung, Xiaomi und Co.

Starkiller: Phishing-Framework setzt auf Echtzeit-Proxy statt HTML-Klone

LockBit-Ransomware über Apache-ActiveMQ-Lücke: Angriff in zwei Wellen

Infoblox erweitert DDI-Portfolio: Neue Integrationen für Multi-Cloud und stärkere Automatisierung

Studien

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Finanzsektor unterschätzt Cyber-Risiken: Studie offenbart strukturelle Defizite in der IT-Sicherheit

CrowdStrike Global Threat Report 2026: KI beschleunigt Cyberangriffe und weitet Angriffsflächen aus

IT-Sicherheit in Großbritannien: Hohe Vorfallsquoten, steigende Budgets – doch der Wandel stockt

IT-Budgets 2026: Deutsche Unternehmen investieren mehr – und fordern messbaren Gegenwert

Whitepaper

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

EU-Behörden stärken Cybersicherheit: CERT-EU und ENISA veröffentlichen neue Rahmenwerke

WatchGuard Internet Security Report zeigt über 1.500 Prozent mehr neuartige Malware auf

Armis Labs Report 2026: Früherkennung als Schlüsselfaktor im Finanzsektor angesichts KI-gestützter Bedrohungen

Hamsterrad-Rebell

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg

Cyberversicherung ohne Datenbasis? Warum CIOs und CISOs jetzt auf quantifizierbare Risikomodelle setzen müssen