Wenn heute von Cyberattacken die Rede ist, geht es fast immer um Hacker, die Unternehmen von außen angreifen. Staatlich gelenkte Gruppen oder professionelle Cybercrime-Banden, die sich Zugang verschaffen und dann ihr zerstörerisches Werk verrichten – ja, diese Bedrohung ist real.

Doch eine aktuelle Studie zeigt ein etwas anderes Bild. Die größte Gefahr kommt nicht von außen, sondern sitzt oft direkt in den Firmen. Insider-Risiken haben laut der Erhebung externe Angriffe inzwischen überholt.

Insider sind das dominierende Risiko

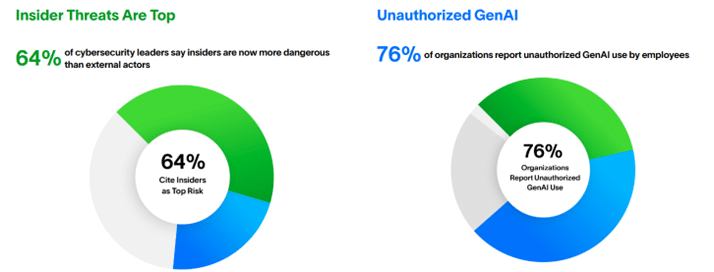

Die Studie von Sapio Research im Auftrag von Exabeam bringt es auf den Punkt: 64% der IT-Sicherheitsverantwortlichen schätzen interne Akteure als größeres Risiko ein als externe Angreifer. Damit sind nicht nur bewusst handelnde Mitarbeiter gemeint, die Daten stehlen oder sabotieren. Sondern auch unvorsichtige Mitarbeiter, die auf Phishing-Mails hereinfallen oder unberechtigterweise KI-Tools einsetzen.

Der Trend ist eindeutig: 53 % der Unternehmen verzeichneten laut dem Report “From Human to Hybrid: How AI and the Analytics Gap Are Fueling Insider Risk“ im vergangenen Jahr mehr Insider-Vorfälle als zuvor. Über die Hälfte rechnet in den kommenden zwölf Monaten mit einer weiteren Eskalation.

Ein wesentlicher Faktor dieser Entwicklung ist die rasante Verbreitung von Generativer KI (GenAI). Sie ermöglicht Angreifern, ihre Taktiken schneller, raffinierter und gezielter anzupassen. 93 % der Befragten erwarten, dass KI die Effektivität von Insider-Angriffen erhöht. Phishing-Mails in perfektem Deutsch, gefälschte Stimmen in Deepfake-Anrufen oder automatisch generierte Schadsoftware sind längst Realität. Diese Angriffsvektoren werden wohl zunehmen.

Schatten-KI: Wenn Mitarbeiter KI heimlich nutzen

Ein weiteres Problem ist die unkontrollierte Nutzung von KI-Tools. Laut der Sapio-Research-/Exabeam-Studie berichten 76 % der Unternehmen, dass Anwendungen wie ChatGPT oder Gemini ohne Freigabe in ihren Organisationen eingesetzt werden. Diese sogenannte Schatten-KI bzw. Shadow AI unterläuft bestehende Sicherheitsrichtlinien, öffnet Angriffsflächen und schafft schwer zu kontrollierende Risiken.

Dazu kommt eine neue Risikokategorie: nicht-menschliche Insider. Gemeint sind autonome KI-Agenten, die mit echten Zugangsdaten agieren können. Solche Agenten sind nicht per se bösartig, doch ihre Fähigkeit, unbeaufsichtigt auf Systeme zuzugreifen, birgt ein völlig neues Bedrohungsszenario. Eines, das IT-Security-Verantwortliche in ihrer Abwehrstrategie unbedingt bedenken müssen.

Klassische Tools gegen moderne, perfide Angriffe

Die Studie zeigt zudem eine gefährliche Schieflage: 88 % der Unternehmen geben an, ein Insider-Programm zu haben. Doch nur 44 % setzen moderne Methoden wie User & Entity Behavior Analytics (UEBA) ein. Der Rest verlässt sich überwiegend auf klassische Tools wie Identity & Access Management (58 %), Data Loss Prevention (53 %) und Endpoint Detection & Response (51 %).

Das Problem: Diese Werkzeuge erkennen zwar bestimmte Vorfälle, sie verhindern aber keine Angriffe. „Das bloße Vorhandensein von Tools reicht nicht aus“, warnt Exabeam. Ohne Kontext- und Verhaltensanalysen bleiben kritische Signale oft unbemerkt!

Die Exabeam-Studie bestätigt zudem, was andere auch schon gezeigt haben: Die größte Schwachstelle in Unternehmen sind die eigenen Mitarbeiter. Sie klicken unbedacht auf Links. Sie öffnen unüberlegt Anhänge. Sie geben sensible Daten preis. Selbst Awareness-Kampagnen und Phishing-Trainings helfen nur begrenzt.

Detection & Response reichen nicht mehr aus

Viele IT-Abteilungen konzentrieren sich, wie es auch die Studie belegt, stark auf „Detection“ und „Reaction“. Doch der entscheidende Bereich „Prevention“ wird häufig vernachlässigt. Dabei ist Prävention das einzige Mittel, um die wachsende Bedrohungslage nachhaltig einzudämmen.

Eine der wirksamsten, aber oft vergessenen Maßnahmen, ist Systemhärtung aka System Hardening. Dabei werden einzelne Systeme und gesamte IT-Landschaften so konfiguriert, dass nur die absolut notwendigen Funktionen zugelassen werden. Überflüssige Dienste und Schnittstellen schaltet man ab. Und Sicherheitslücken werden geschlossen, bevor Angreifer sie ausnutzen können.

Die Wirkung ist enorm. Systemhärtung reduziert die Angriffsfläche signifikant – das belegen unter anderem verschiedene Hardening-Tests. Selbst bei Angriffen mit KI-Ransomware, polymorpher Malware oder Tools wie Mimikatz laufen viele Attacken ins Leere. Und falls es doch zu einem erfolgreichen Angriff kommt, wirkt System Hardening wie ein Brandschutz. Die Ausbreitung wird verlangsamt und auf einzelne Systeme oder Netzsegmente begrenzt.

Fazit

Die Zahlen sind eindeutig: Insider-Bedrohungen nehmen rasant zu, KI verstärkt das Problem – und die klassische Verteidigungsstrategie reicht nicht mehr aus. Statt Angriffe “nur” zu erkennen, sollten sich Unternehmen mehr auf die “vergessene Verteidigungslinie” konzentrieren.

Dabei spielt die Systemhärtung eine elementare Rolle. Denn wer seine Systeme konsequent härtet, reduziert nicht nur die Risiken durch unvorsichtige Mitarbeiter oder Schatten-KI, sondern erfüllt gleichzeitig regulatorische Anforderungen wie NIS2, DORA oder ISO 27001 besser. Unternehmen gewinnen zudem Zeit. Zeit, die im Ernstfall über Millionenverluste oder Geschäftskontinuität entscheidet.

Über den Autor: Die FB Pro GmbH bietet Lösungen für die automatisierte Systemhärtung an. Selbst entwickelte Tools wie der Enforce Administrator sorgen dafür, dass große und komplexe IT-Landschaften dauerhaft sicher konfiguriert und damit „gehärtet“ werden. Damit werden die IT-Systeme präventiv abgesichert, sodass zum Beispiel Ransomware oder KI-Angriffe größtenteils ins Leere laufen.

Hier gibt’s noch mehr dazu

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

CrackArmor: AppArmor-Schwachstellen ermöglichen Root-Zugriff auf über 12 Millionen Linux-Systemen

KI-Agenten als interne Sicherheitsrisiken: Was Experimente zeigen

MCP-Sicherheitsstudie: 555 Server mit riskanten Tool-Kombinationen identifiziert

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Irans Cyberoperationen vor „Epic Fury“: Gezielter Infrastrukturaufbau und Hacktivisten-Welle nach den Angriffen

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen