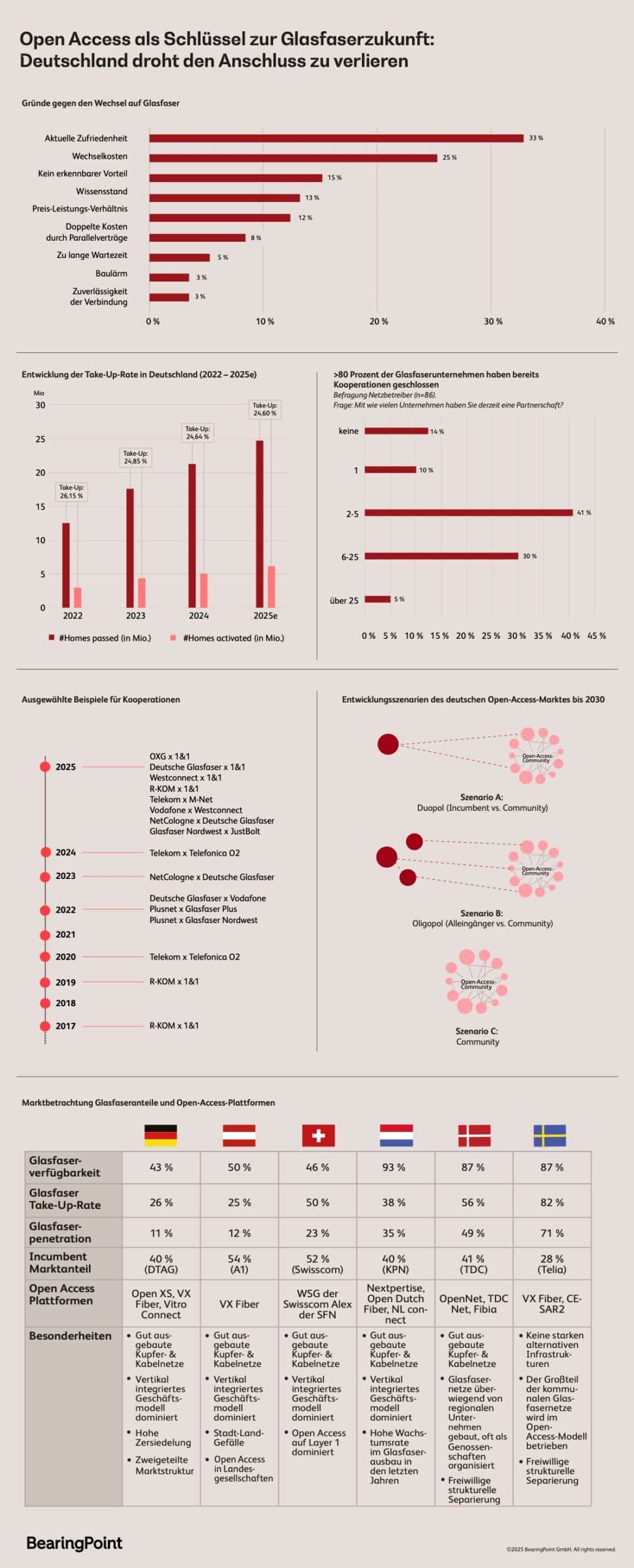

Ende 2024 lag die Glasfaserverfügbarkeit in Deutschland bei rund 43 Prozent, die Take-Up-Rate nur bei 26 Prozent. Zum Vergleich: Schweden erreichte 87 Prozent Verfügbarkeit und 82 Prozent Nutzung, die Niederlande 93 Prozent und 38 Prozent. Selbst die Schweiz liegt mit 50 Prozent Nutzung deutlich über Deutschland. Bis Juni 2025 stieg die Verfügbarkeit hierzulande auf 53 Prozent – die Nutzung wuchs nur minimal auf 27 Prozent.

Experten wie Julius Hafer, Partner bei BearingPoint, warnen: „Der Markt folgt oft dem Prinzip der Gebietssicherung statt der Öffnung. Ein verbindlicher Rahmen für Open Access kann helfen, bestehende Infrastrukturen besser zu nutzen und den Wettbewerb nachhaltig zu stärken.“

Open Access: Der Schlüssel zu effizienteren Netzen

Open Access ermöglicht diskriminierungsfreien Zugang zu Glasfasernetzen – unabhängig davon, wer die Infrastruktur gebaut hat. Mehr Anbieter auf denselben Netzen bedeuten:

-

höhere Kundenauswahl

-

bessere Konditionen

-

effizientere Netzauslastung

In Ländern wie Schweden, Dänemark und den Niederlanden zeigen offene Netze, dass Nutzerzahlen deutlich steigen, wenn die Netze allen Diensteanbietern zur Verfügung stehen.

Internationale Best Practices

-

Schweden: Kommunale Stadtnetze trennen Infrastruktur und Dienste, was zu hoher Nutzung führt.

-

Dänemark: Standardisierte Open-Access-Plattformen erleichtern Skalierung und steigern Take-Up-Raten.

-

Niederlande: Politische Förderung und flexible Open-Access-Modelle schaffen wettbewerbsfreundliche Märkte.

Fragmentierung bremst Deutschland

Exklusive Einzelvereinbarungen dominieren in Deutschland, echte Open-Access-Modelle bleiben die Ausnahme. Nur 17 Prozent der angeschlossenen Haushalte profitieren bislang von offen zugänglichen Netzen.

Handlungsempfehlungen für Deutschland

-

Einführung verbindlicher technischer Standards für Open Access

-

Förderung zentraler Plattformen zur Netzintegration

-

Klare regulatorische Leitplanken für diskriminierungsfreien Zugang

-

Stärkung kommunaler Netzbetreiber durch Investitionsanreize

-

Trennung von Infrastruktur und Dienstleistung zur Vermeidung von Interessenkonflikten

Szenarien für 2030

-

Szenario A – Duopol: Dominanter Anbieter + Open-Access-Community

-

Szenario B – Oligopol: Exklusive Modelle konkurrieren mit offenen Strukturen

-

Szenario C – Community: Interoperabler Markt mit hoher Anbieter- und Tarifvielfalt

Hafer bilanziert: „Open Access ermöglicht vollere Netze, effizientere Auslastung und echte Kundenzentrierung. Jetzt ist der Moment, tragfähige Strukturen zu schaffen.“

Die vollständige Studie „Open Access Marktstudie 2025“ steht auf der BearingPoint-Website zum Download bereit: https://www.bearingpoint.com/de-de/publikation-and-events/publikationen/open-access-marktstudie-2025

Mehr Lesestoff:

Fachartikel

Drei Schwachstellen in Airoha-Chipsätzen gefährden Millionen Bluetooth-Kopfhörer

WRAP-Methode: Effizienter arbeiten mit GitHub Copilot Coding Agent

Wenn IT-Sicherheit zum Risiko wird: Das Phänomen der Cyber-Seneszenz

Cybersicherheit bei Krypto-Börsen: Nur drei Anbieter überzeugen im Security-Check

SIEM-Systeme richtig konfigurieren: Wie Unternehmen Sicherheitslücken in der Bedrohungserkennung schließen

Studien

![Featured image for “Phishing-Studie deckt auf: [EXTERN]-Markierung schützt Klinikpersonal kaum”](https://www.all-about-security.de/wp-content/uploads/2025/12/phishing-4.jpg)

Phishing-Studie deckt auf: [EXTERN]-Markierung schützt Klinikpersonal kaum

Gartner-Umfrage: Mehrheit der nicht geschäftsführenden Direktoren zweifelt am wirtschaftlichen Wert von Cybersicherheit

49 Prozent der IT-Verantwortlichen in Sicherheitsirrtum

Deutschland im Glasfaserausbau international abgehängt

NIS2 kommt – Proliance-Studie zeigt die Lage im Mittelstand

Whitepaper

NIS2-Richtlinie im Gesundheitswesen: Praxisleitfaden für die Geschäftsführung

Datenschutzkonformer KI-Einsatz in Bundesbehörden: Neue Handreichung gibt Orientierung

NIST aktualisiert Publikationsreihe zur Verbindung von Cybersecurity und Enterprise Risk Management

State of Cloud Security Report 2025: Cloud-Angriffsfläche wächst schnell durch KI

BITMi zum Gutachten zum Datenzugriff von US-Behörden: EU-Unternehmen als Schlüssel zur Datensouveränität

Hamsterrad-Rebell

Platform Security: Warum ERP-Systeme besondere Sicherheitsmaßnahmen erfordern

Daten in eigener Hand: Europas Souveränität im Fokus

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS)

Identity und Access Management (IAM) im Zeitalter der KI-Agenten: Sichere Integration von KI in Unternehmenssysteme