Cyberangriffe nehmen weiter zu – in Häufigkeit, Umfang und Komplexität. Für Unternehmen aller Branchen rückt damit der Schutz digitaler Ressourcen stärker in den Fokus. Entscheidend ist nicht nur eine robuste Verteidigung, sondern auch ein präzises Verständnis der sich verändernden Angriffsmuster.

Der aktuelle Gcore-Radar-Bericht für das erste Halbjahr 2025 zeigt, wie sich Volumen, Zielbranchen und Taktiken der Angreifer verschieben. Die Analyse verdeutlicht, wie dynamisch sich die DDoS-Bedrohungslage entwickelt und warum flexible Schutzstrategien unverzichtbar sind.

Drei zentrale Erkenntnisse aus dem Bericht lassen sich hervorheben – die vollständige Studie steht zum Download bereit.

Das Volumen von DDoS-Angriffen steigt weiter an

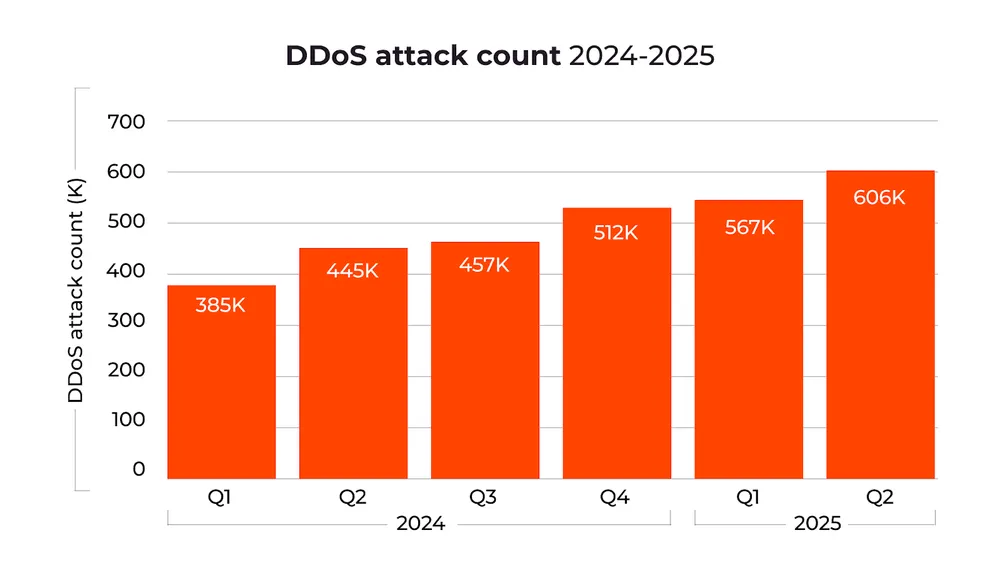

Im ersten und zweiten Quartal 2025 stieg die Gesamtzahl der DDoS-Angriffe im Vergleich zum zweiten Halbjahr 2024 um 21 % und im Vergleich zum Vorjahr um 41 %.

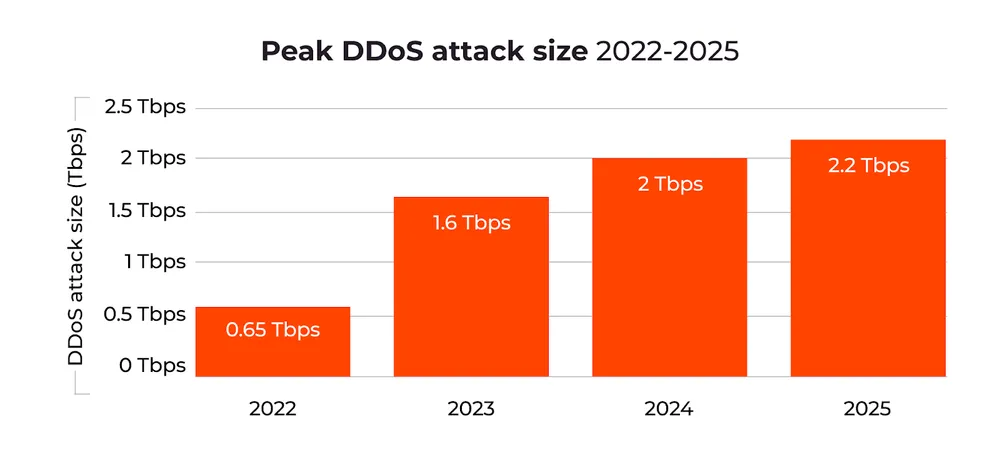

Der größte einzelne Angriff erreichte einen Spitzenwert von 2,2 Tbit/s und übertraf damit den bisherigen Rekord von 2 Tbit/s aus dem Jahr 2024.

Das Wachstum wird durch mehrere Faktoren vorangetrieben, darunter die zunehmende Verfügbarkeit von DDoS-for-hire-Diensten, die Zunahme unsicherer IoT-Geräte, die in Botnets einfließen, und die weltweit verschärften geopolitischen und wirtschaftlichen Spannungen. Zusammen führen diese Faktoren dazu, dass Angriffe nicht nur häufiger auftreten, sondern auch schwieriger abzuwehren sind.

Technologie überholt Gaming als Hauptziel

Die Verteilung der Angriffe nach Branchen hat sich erheblich verändert. Technologie macht nun 30 % aller Angriffe aus und überholt damit Gaming, dessen Anteil von 34 % im zweiten Halbjahr 2024 auf 19 % im ersten Halbjahr 2025 gesunken ist. Finanzdienstleistungen bleiben mit einem Anteil von 21 % der Angriffe ein Hauptziel.

Dieser Trend spiegelt die zunehmende Konzentration der Angreifer auf Branchen mit weitreichenden Auswirkungen auf nachgelagerte Bereiche wider. Hosting-Anbieter, SaaS-Plattformen und Zahlungssysteme sind attraktive Ziele, da eine einzige Störung ganze Ökosysteme abhängiger Unternehmen beeinträchtigen kann.

Angriffe werden immer intelligenter und komplexer

Angreifer kombinieren zunehmend groß angelegte Angriffe mit Exploits auf Anwendungsebene, die auf Webanwendungen und APIs abzielen. Diese mehrschichtigen Taktiken zielen auf kundenorientierte Systeme wie Bestandsplattformen, Zahlungsabläufe und Authentifizierungsprozesse ab.

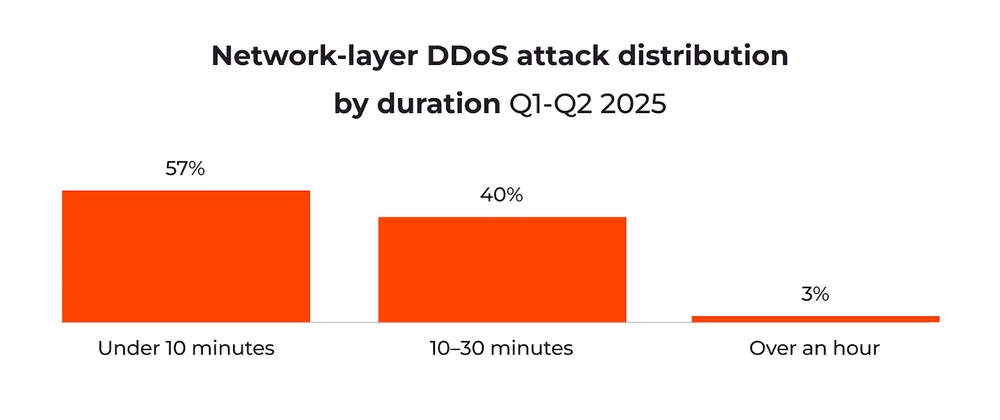

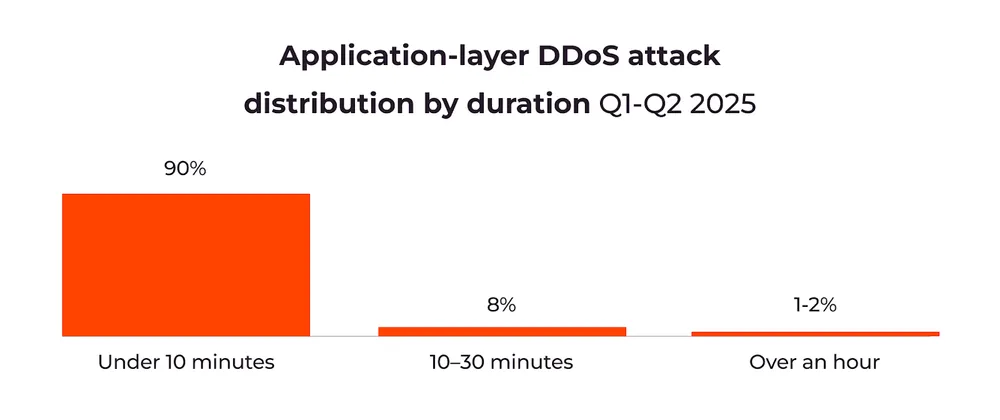

Gleichzeitig verändert sich die Dauer der Angriffe. Während sich die maximale Dauer von fünf auf drei Stunden verkürzt hat, haben sich Angriffe mittlerer Dauer von 10 bis 30 Minuten fast vervierfacht. Dies deutet darauf hin, dass Angreifer neue Strategien testen, um automatisierte Abwehrmaßnahmen zu umgehen und die Störungen zu maximieren.

Wie Gcore Unternehmen dabei hilft, geschützt zu bleiben

Da sich die Angriffsmethoden weiterentwickeln, benötigen Unternehmen ebenso fortschrittliche Schutzmaßnahmen. Gcore DDoS Protection bietet eine Filterkapazität von über 200 Tbit/s an mehr als 210 Standorten weltweit und neutralisiert Bedrohungen in Echtzeit. Der integrierte Web Application and API Protection (WAAP) erweitert die Verteidigung über die Netzwerkgrenzen hinaus und schützt vor ausgeklügelten Angriffen auf Anwendungsebene und Geschäftslogik.

Mehr zum Schmökern

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

KadNap: Wie ein neues Botnetz tausende Asus-Router als Proxy-Knoten missbraucht

ClickFix-Variante nutzt WebDAV und trojanisierte Electron-App zur Malware-Verteilung

KI im SAP-Custom-Code: Sicherheitsrisiken erkennen und gezielt absichern

Zero-Day-Exploits 2025: 90 Schwachstellen, mehr Unternehmensziele, KI als neuer Faktor

Brainworm: Wenn KI-Agenten durch natürliche Sprache zur Waffe werden

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg