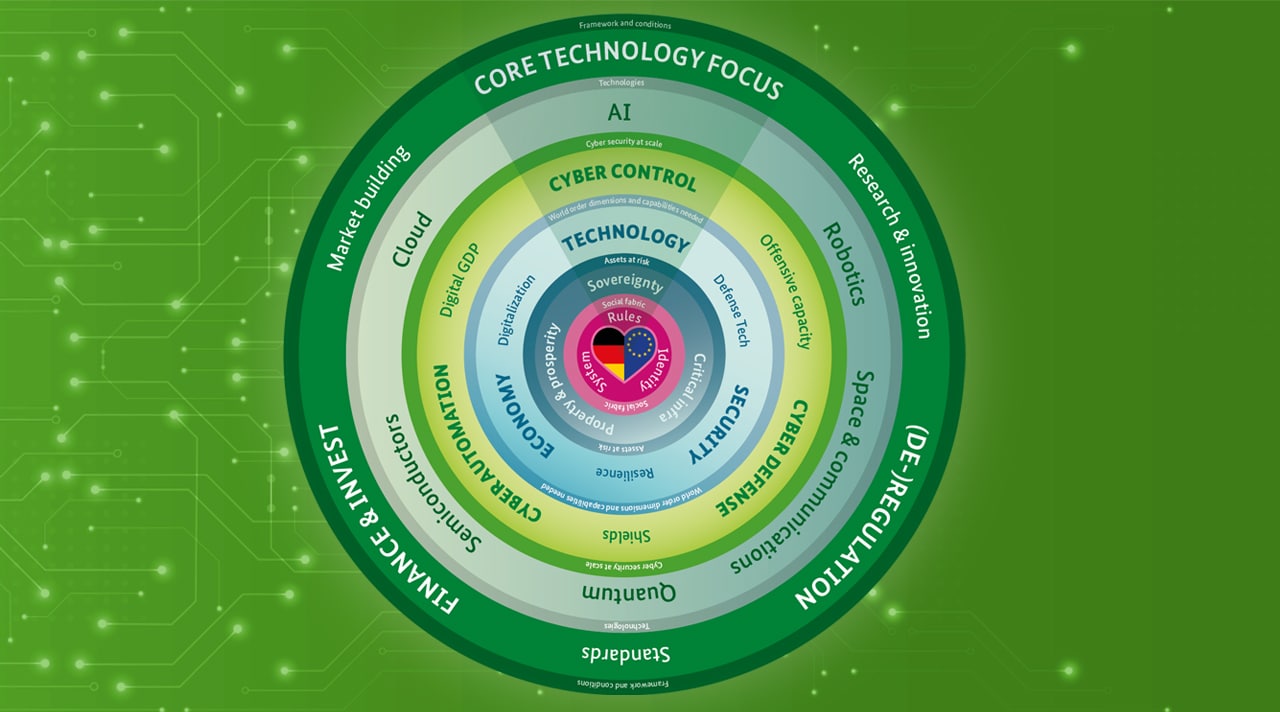

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat auf der Cyber Security Conference (CSC) von Schwarz Digits ein neues strategisches Rahmenwerk vorgestellt. Das sogenannte „Wheel of Motion“ beschreibt konkrete Lösungsstrategien, mit denen Deutschland und Europa den wachsenden Bedrohungen im digitalen Raum begegnen sollen. BSI-Präsidentin Claudia Plattner betonte dabei, dass es nicht länger ausreiche, Sicherheitsmaßnahmen ausschließlich reaktiv an den Handlungen von Angreifern auszurichten.

Plattner präsentierte das Modell vor einem Fachpublikum aus den Bereichen IT-Sicherheit, Wirtschaft, Politik und Wissenschaft. Das Wheel of Motion ist die strategische Antwort auf das bereits auf der Münchner Sicherheitskonferenz vorgestellte „Wheel of Distortion“ – eine systematische Bestandsaufnahme der Herausforderungen, die eine zunehmend ungeordnete Welt mit sich bringt, in der Technologie als neue Machtdimension eine zentrale Rolle spielt.

Ausgangspunkt des neuen Modells ist eine strukturierte Analyse der drei zentralen Formen von Cyberaggression, denen Deutschland und Europa derzeit ausgesetzt sind:

- Cyber Crime: Straftaten im digitalen Raum mit primär finanziellem Hintergrund, die sich in den vergangenen Jahren zu einer teilautomatisierten Industrie mit hochprofessionellen Strukturen entwickelt haben. Die Angriffe werden technisch anspruchsvoller, die wirtschaftlichen Schäden nehmen zu.

- Cyber Conflict: Staatlich gesteuerte oder zumindest staatlich unterstützte Angriffe mit ideologischer, politischer oder militärischer Zielsetzung. Die Grenze zur klassischen Cyberkriminalität verschwimmt zunehmend, da Cyberkriminelle sich vermehrt in den Dienst staatlicher Akteure stellen.

- Cyber Dominance: Einflussnahme durch digitale Produkte drittstaatlicher Hersteller, die sich Zugriff auf Daten und Systemfunktionen sichern können. Diese Form der Abhängigkeit untergräbt nach Einschätzung des BSI die digitale Souveränität Deutschlands und Europas strukturell.

Drei Bedrohungsarten – drei strategische Antworten

Das Wheel of Motion ordnet jeder Bedrohungsform eine konkrete Maßnahmenkategorie zu und beschreibt, welche Akteure dabei in welcher Form gefordert sind.

1. Cyber Automation gegen Cyber Crime

Die zentrale Erkenntnis des BSI lautet: Cybersicherheit muss in gleichem Maße skaliert und automatisiert werden, wie es Angreifer mit ihren Methoden bereits tun. Das betrifft sowohl Hersteller und Betreiber digitaler Produkte als auch staatliche Stellen. Auf europäischer Ebene bilden die NIS-2-Richtlinie und der Cyber Resilience Act (CRA) bereits den regulatorischen Rahmen, innerhalb dessen Unternehmen ihre Sicherheitsverantwortung wahrnehmen müssen.

Der Beitrag des Staates soll durch den Aufbau eines sogenannten Cyberdomes geleistet werden – ein Gemeinschaftsprojekt von BSI und Bundesinnenministerium. Dabei handelt es sich um einen digitalen Schutzschirm, der Anomalien im Netzverkehr frühzeitig erkennt und Angriffe weitgehend automatisiert abwehren soll. Das Projekt markiert nach Angaben des BSI einen Paradigmenwechsel: weg von rein manuellen Reaktionsprozessen, hin zu einer industrialisierten Verteidigungsarchitektur.

2. Cyber Defense gegen Cyber Conflict

Deutschland sieht sich mit hybriden Angriffen konfrontiert, die von staatlichen Akteuren initiiert, gesteuert und umgesetzt werden. Als konkretes Beispiel verwies Plattner auf einen jüngsten DDoS-Angriff auf die Deutsche Bahn: Während solche Überlastangriffe in der Vergangenheit meist begrenzte Auswirkungen hatten und vorrangig der Verunsicherung der Bevölkerung dienten, führte dieser Angriff dazu, dass Reisende vorübergehend keine Fahrkarten mehr buchen konnten – eine Qualität, die das BSI als neues Warnsignal wertet.

Die strategische Antwort liegt in einer grundlegenden Verbesserung der staatlichen Cybersicherheitsarchitektur: mit effizienten Strukturen, klar definierten Schnittstellen zwischen den beteiligten Behörden und einer abgestimmten Kooperationsstrategie. Das BSI nimmt dabei die Rolle der zivilen Verteidigung ein und arbeitet eng mit militärischen Cyber-Einheiten, nachrichtendienstlichen Aufklärungsstrukturen sowie Strafverfolgungsbehörden zusammen.

Zentrales Koordinierungsgremium ist das Nationale Cyber-Abwehrzentrum (NCAZ), das beim BSI angesiedelt ist und in diesem Jahr sein 15-jähriges Bestehen feiert. Das BSI hat angekündigt, das NCAZ in den kommenden Monaten strukturell weiterzuentwickeln, um die behördenübergreifende Zusammenarbeit noch wirkungsvoller zu gestalten.

3. Cyber Control gegen Cyber Dominance

Digitale Souveränität bedeutet aus Sicht des BSI in erster Linie, Handlungsoptionen zu haben – also nicht von einzelnen außereuropäischen Anbietern abhängig zu sein. Um diese Abhängigkeiten abzubauen, verfolgt das BSI eine Doppelstrategie:

- Erstens soll die europäische Digitalindustrie in ausgewählten Technologiefeldern gezielt gestärkt werden. Das Wheel of Motion benennt konkret, in welchen Bereichen Nachholbedarf besteht und wo europäische Alternativen aufgebaut werden müssen.

- Zweitens sollen dort, wo eine kurzfristige Ablösung außereuropäischer Produkte nicht möglich ist, technische Kontrollschichten eingeführt werden, die eine eigenständige und selbstbestimmte Nutzung sicherstellen.

Als ersten konkreten Schritt plant das BSI, noch im laufenden Jahr standardisierte Souveränitätskriterien für Cloud-Dienste zu veröffentlichen – ein Referenzrahmen, der Behörden und Unternehmen bei der Bewertung und Auswahl von Cloud-Lösungen unterstützen soll.

Strategische Partnerschaft mit Schwarz Digits

Die CSC wurde von Schwarz Digits ausgerichtet, der IT-Sparte der Schwarz-Gruppe. Bereits wenige Wochen zuvor hatte das BSI auf der Münchner Sicherheitskonferenz eine strategische Partnerschaft mit dem Unternehmen geschlossen. Gemeinsames Ziel ist es, die Digitalisierung in Deutschland nicht nur voranzutreiben, sondern von Beginn an mit angemessenen Sicherheits- und Souveränitätsstandards zu verbinden. Im Rahmen konkreter Projekte für die Bundesverwaltung sollen leistungsstarke digitale Produkte entwickelt werden, die diesen Anforderungen gerecht werden.

Einordnung

Das Wheel of Motion versteht sich nicht als abgeschlossenes Konzept, sondern als strategischer Orientierungsrahmen. Plattner hob hervor, dass neben den Bedrohungen auch erhebliche Potenziale im digitalen Raum entstehen – und dass es darum gehe, diese konsequent zu nutzen, um gestärkt aus der aktuellen Phase globaler Unsicherheit hervorzugehen. Der 360-Grad-Ansatz soll sicherstellen, dass Deutschland nicht länger nur auf Angriffe reagiert, sondern aktiv eine widerstandsfähige digitale Infrastruktur aufbaut.

*Schwarz Digits ist die IT- und Digitalsparte der Schwarz Gruppe, zu der auch Lidl und Kaufland gehören. Das Unternehmen wird von den Co-CEOs Christian Müller und Rolf Schumann geführt. Es entwickelt digitale Produkte und IT-Infrastrukturen sowohl für die Unternehmen der Gruppe als auch für externe Kunden und orientiert sich dabei an hohen deutschen Datenschutzstandards.

Bild Quelle: BSI

Lesen Sie mehr

Fachartikel

RC4-Deaktivierung – so müssen Sie jetzt handeln

Plattform-Engineering im Wandel: Was KI-Agenten wirklich verändern

KI-Agenten im Visier: Wie versteckte Web-Befehle autonome Systeme manipulieren

Island und AWS Security Hub: Kontrollierte KI-Nutzung und sicheres Surfen im Unternehmensumfeld

Wie das iOS-Exploit-Kit Coruna zum Werkzeug staatlicher und krimineller Akteure wurde

Studien

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Finanzsektor unterschätzt Cyber-Risiken: Studie offenbart strukturelle Defizite in der IT-Sicherheit

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg