Mit Version 18 des MITRE-ATT&CK-Frameworks stehen wieder zahlreiche Änderungen an Techniken, Beschreibungen und Abhilfemaßnahmen an. Damit Sicherheitsverantwortliche, Threat Hunter und Incident Responder nicht den Anschluss verlieren, hat MITRE zwei zentrale Werkzeuge überarbeitet: ATT&CK Sync und den Mappings Editor. Beide sollen helfen, Mappings schneller zu aktualisieren – und damit eine moderne, bedrohungsorientierte Verteidigung zu gewährleisten.

Hintergrund: Warum ständige ATT&CK-Synchronität entscheidend ist

Unternehmen, die ihre Sicherheitsmaßnahmen an MITRE ATT&CK ausrichten, sind auf konsistente und aktuelle Daten angewiesen. Frameworks wie NIST 800-53 oder Attack Flow basieren häufig auf spezifischen Versionen von ATT&CK – doch MITRE aktualisiert sein Modell halbjährlich.

Veraltete Versionen können dazu führen, dass Tools oder Sicherheitszuordnungen nicht mehr korrekt arbeiten. Daher hat MITRE – gemeinsam mit Partnern wie CIS, Citigroup, JPMorgan, Microsoft und Verizon – seine Ressourcen modernisiert, um Teams beim Versionswechsel zuverlässig zu unterstützen.

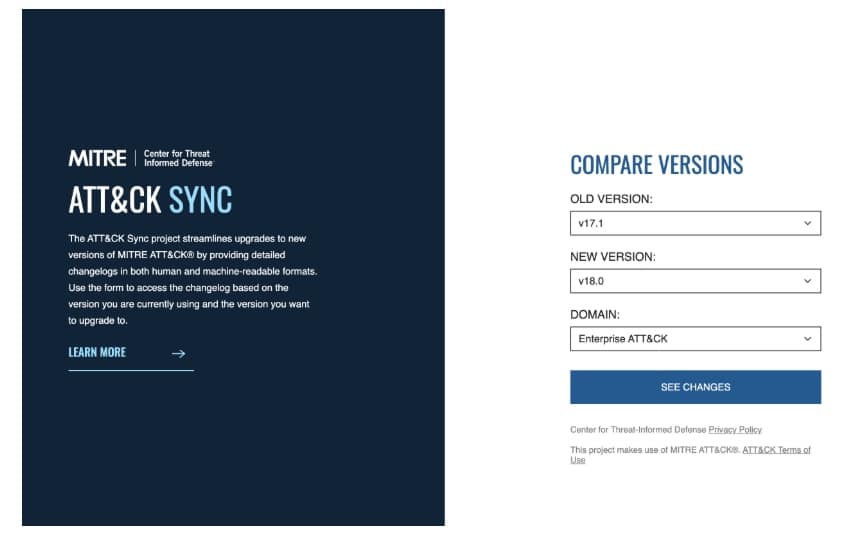

ATT&CK Sync: Versionsunterschiede präzise nachvollziehen

Mit ATT&CK Sync erhalten Analysten eine klar strukturierte Weboberfläche, um zwei ATT&CK-Versionen miteinander zu vergleichen. Anwender wählen einfach ihre aktuelle und die Zielversion aus und erhalten daraufhin ein vollständiges Änderungsprotokoll – inklusive gelöschter, umbenannter oder angepasster Objekte.

Was ist neu in ATT&CK Sync?

-

Unterstützung der umfangreichen Änderungen in ATT&CK v18

-

Auflistung aller relevanten Erkennungslogiken und Analysen

-

Fokus auf effiziente Aktualisierung bestehender Workflows

-

Grundlage für organisationsweite, bedrohungsorientierte Verteidigung

MITRE nutzt das Tool zudem intern in der F&E – unter anderem als Basis für Verbesserungen am Mappings Editor.

Mappings Editor: Zuordnungen effizient erstellen, prüfen und aktualisieren

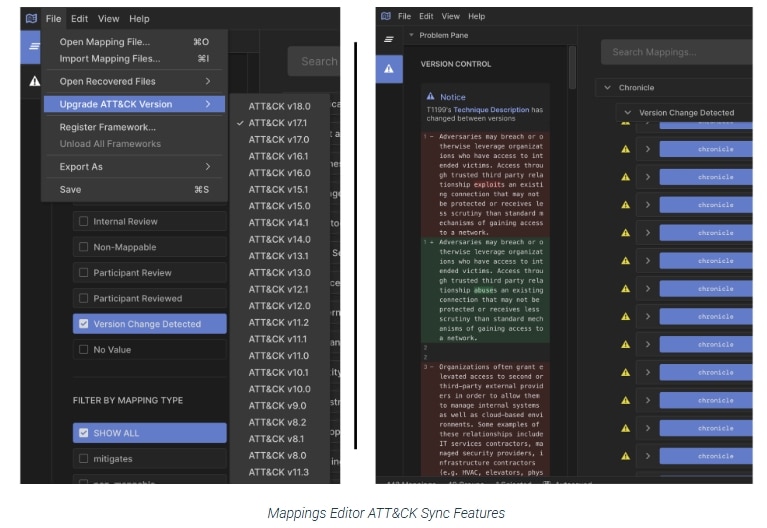

Wer eigene Sicherheitskontrollen mit ATT&CK-Techniken verknüpft, kann dies über den Mappings Editor nun deutlich schneller erledigen. Das Tool ersetzt mühsame Excel-Tabellen durch eine intuitive Weboberfläche.

MITRE nutzt den Editor selbst, um sein öffentliches Repository von Sicherheitsfunktionen im Mappings Explorer zu pflegen.

Verfügbarkeit

Der Mappings Editor ist als öffentliche Beta samt Dokumentation und Schritt-für-Schritt-Anleitung via GitHub und über eine Live-Webversion zugänglich.

Neu: Integrierte ATT&CK-Synchronisierung im Mappings Editor

Die wichtigste Neuerung: Der Editor erkennt automatisch, wie sich ein Versionssprung auf bestehende Zuordnungen auswirkt.

So funktioniert die Synchronisierung

-

Zielversion der ATT&CK-Datenbank auswählen.

-

Der Editor markiert alle Mappings, die durch Änderungen betroffen sind.

-

Optional Filter setzen, um ausschließlich betroffene Mappings anzuzeigen.

-

Änderungen im neuen Problemfenster prüfen – inklusive:

-

aktualisierte Technik-IDs

-

neue oder geänderte Namen

-

Anpassungen in Beschreibungen

-

aktualisierte Mitigations

-

-

Mappings nach Prüfung aktualisieren und nacheinander abarbeiten.

Vorteil für Verteidiger

Die Kombination aus ATT&CK Sync und Mappings Editor reduziert den Aufwand für Versionsupdates erheblich. Teams können schneller erkennen, wo Anpassungen nötig sind – und ihre Verteidigungsmaßnahmen damit stets aktuell halten.

Mitwirken & Feedback

MITRE lädt zur Mitarbeit ein. Rückmeldungen und technische Fragen können über das GitHub-Repository des Mappings Editors eingereicht werden. Allgemeine Anfragen gehen an ctid@mitre.org

Weitere spannende Beiträge:

Hamsterrad Rebell – Cyber Talk

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

WRAP-Methode: Effizienter arbeiten mit GitHub Copilot Coding Agent

Wenn IT-Sicherheit zum Risiko wird: Das Phänomen der Cyber-Seneszenz

Cybersicherheit bei Krypto-Börsen: Nur drei Anbieter überzeugen im Security-Check

SIEM-Systeme richtig konfigurieren: Wie Unternehmen Sicherheitslücken in der Bedrohungserkennung schließen

KI-Sicherheit: OpenAI setzt auf automatisiertes Red Teaming gegen Prompt-Injection-Attacken

Studien

![Featured image for “Phishing-Studie deckt auf: [EXTERN]-Markierung schützt Klinikpersonal kaum”](https://www.all-about-security.de/wp-content/uploads/2025/12/phishing-4.jpg)

Phishing-Studie deckt auf: [EXTERN]-Markierung schützt Klinikpersonal kaum

Gartner-Umfrage: Mehrheit der nicht geschäftsführenden Direktoren zweifelt am wirtschaftlichen Wert von Cybersicherheit

49 Prozent der IT-Verantwortlichen in Sicherheitsirrtum

Deutschland im Glasfaserausbau international abgehängt

NIS2 kommt – Proliance-Studie zeigt die Lage im Mittelstand

Whitepaper

NIST aktualisiert Publikationsreihe zur Verbindung von Cybersecurity und Enterprise Risk Management

State of Cloud Security Report 2025: Cloud-Angriffsfläche wächst schnell durch KI

BITMi zum Gutachten zum Datenzugriff von US-Behörden: EU-Unternehmen als Schlüssel zur Datensouveränität

Agentic AI als Katalysator: Wie die Software Defined Industry die Produktion revolutioniert

OWASP veröffentlicht Security-Framework für autonome KI-Systeme

Hamsterrad-Rebell

Platform Security: Warum ERP-Systeme besondere Sicherheitsmaßnahmen erfordern

Daten in eigener Hand: Europas Souveränität im Fokus

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS)

Identity und Access Management (IAM) im Zeitalter der KI-Agenten: Sichere Integration von KI in Unternehmenssysteme