Mit Version 18 des MITRE-ATT&CK-Frameworks stehen wieder zahlreiche Änderungen an Techniken, Beschreibungen und Abhilfemaßnahmen an. Damit Sicherheitsverantwortliche, Threat Hunter und Incident Responder nicht den Anschluss verlieren, hat MITRE zwei zentrale Werkzeuge überarbeitet: ATT&CK Sync und den Mappings Editor. Beide sollen helfen, Mappings schneller zu aktualisieren – und damit eine moderne, bedrohungsorientierte Verteidigung zu gewährleisten.

Hintergrund: Warum ständige ATT&CK-Synchronität entscheidend ist

Unternehmen, die ihre Sicherheitsmaßnahmen an MITRE ATT&CK ausrichten, sind auf konsistente und aktuelle Daten angewiesen. Frameworks wie NIST 800-53 oder Attack Flow basieren häufig auf spezifischen Versionen von ATT&CK – doch MITRE aktualisiert sein Modell halbjährlich.

Veraltete Versionen können dazu führen, dass Tools oder Sicherheitszuordnungen nicht mehr korrekt arbeiten. Daher hat MITRE – gemeinsam mit Partnern wie CIS, Citigroup, JPMorgan, Microsoft und Verizon – seine Ressourcen modernisiert, um Teams beim Versionswechsel zuverlässig zu unterstützen.

ATT&CK Sync: Versionsunterschiede präzise nachvollziehen

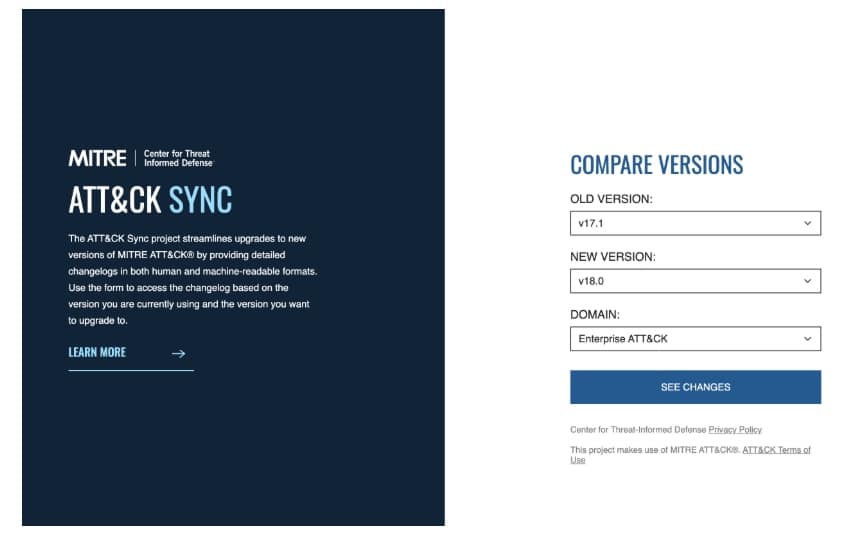

Mit ATT&CK Sync erhalten Analysten eine klar strukturierte Weboberfläche, um zwei ATT&CK-Versionen miteinander zu vergleichen. Anwender wählen einfach ihre aktuelle und die Zielversion aus und erhalten daraufhin ein vollständiges Änderungsprotokoll – inklusive gelöschter, umbenannter oder angepasster Objekte.

Was ist neu in ATT&CK Sync?

-

Unterstützung der umfangreichen Änderungen in ATT&CK v18

-

Auflistung aller relevanten Erkennungslogiken und Analysen

-

Fokus auf effiziente Aktualisierung bestehender Workflows

-

Grundlage für organisationsweite, bedrohungsorientierte Verteidigung

MITRE nutzt das Tool zudem intern in der F&E – unter anderem als Basis für Verbesserungen am Mappings Editor.

Mappings Editor: Zuordnungen effizient erstellen, prüfen und aktualisieren

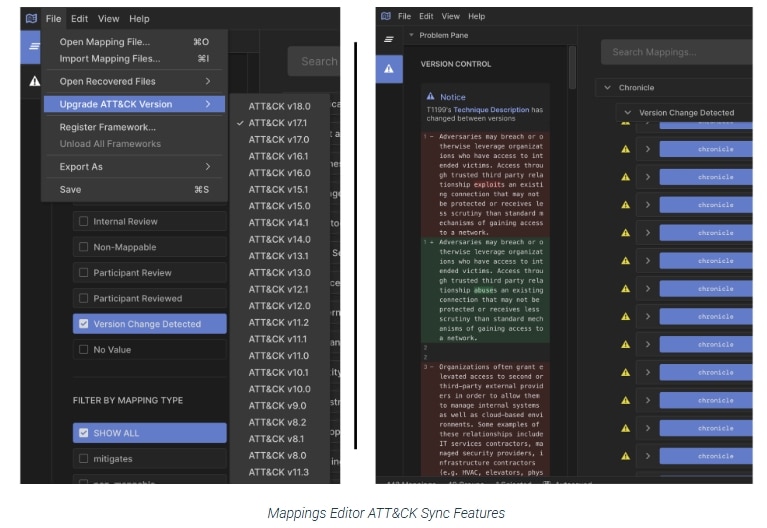

Wer eigene Sicherheitskontrollen mit ATT&CK-Techniken verknüpft, kann dies über den Mappings Editor nun deutlich schneller erledigen. Das Tool ersetzt mühsame Excel-Tabellen durch eine intuitive Weboberfläche.

MITRE nutzt den Editor selbst, um sein öffentliches Repository von Sicherheitsfunktionen im Mappings Explorer zu pflegen.

Verfügbarkeit

Der Mappings Editor ist als öffentliche Beta samt Dokumentation und Schritt-für-Schritt-Anleitung via GitHub und über eine Live-Webversion zugänglich.

Neu: Integrierte ATT&CK-Synchronisierung im Mappings Editor

Die wichtigste Neuerung: Der Editor erkennt automatisch, wie sich ein Versionssprung auf bestehende Zuordnungen auswirkt.

So funktioniert die Synchronisierung

-

Zielversion der ATT&CK-Datenbank auswählen.

-

Der Editor markiert alle Mappings, die durch Änderungen betroffen sind.

-

Optional Filter setzen, um ausschließlich betroffene Mappings anzuzeigen.

-

Änderungen im neuen Problemfenster prüfen – inklusive:

-

aktualisierte Technik-IDs

-

neue oder geänderte Namen

-

Anpassungen in Beschreibungen

-

aktualisierte Mitigations

-

-

Mappings nach Prüfung aktualisieren und nacheinander abarbeiten.

Vorteil für Verteidiger

Die Kombination aus ATT&CK Sync und Mappings Editor reduziert den Aufwand für Versionsupdates erheblich. Teams können schneller erkennen, wo Anpassungen nötig sind – und ihre Verteidigungsmaßnahmen damit stets aktuell halten.

Mitwirken & Feedback

MITRE lädt zur Mitarbeit ein. Rückmeldungen und technische Fragen können über das GitHub-Repository des Mappings Editors eingereicht werden. Allgemeine Anfragen gehen an ctid@mitre.org

Weitere spannende Beiträge:

Hamsterrad Rebell – Cyber Talk

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

Diesel Vortex: Russische Phishing-Gruppe greift systematisch Logistikunternehmen an

Oblivion: Neue Android-Malware umgeht Sicherheitsschichten auf Samsung, Xiaomi und Co.

Starkiller: Phishing-Framework setzt auf Echtzeit-Proxy statt HTML-Klone

LockBit-Ransomware über Apache-ActiveMQ-Lücke: Angriff in zwei Wellen

Infoblox erweitert DDI-Portfolio: Neue Integrationen für Multi-Cloud und stärkere Automatisierung

Studien

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Finanzsektor unterschätzt Cyber-Risiken: Studie offenbart strukturelle Defizite in der IT-Sicherheit

CrowdStrike Global Threat Report 2026: KI beschleunigt Cyberangriffe und weitet Angriffsflächen aus

IT-Sicherheit in Großbritannien: Hohe Vorfallsquoten, steigende Budgets – doch der Wandel stockt

IT-Budgets 2026: Deutsche Unternehmen investieren mehr – und fordern messbaren Gegenwert

Whitepaper

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

EU-Behörden stärken Cybersicherheit: CERT-EU und ENISA veröffentlichen neue Rahmenwerke

WatchGuard Internet Security Report zeigt über 1.500 Prozent mehr neuartige Malware auf

Armis Labs Report 2026: Früherkennung als Schlüsselfaktor im Finanzsektor angesichts KI-gestützter Bedrohungen

Hamsterrad-Rebell

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg

Cyberversicherung ohne Datenbasis? Warum CIOs und CISOs jetzt auf quantifizierbare Risikomodelle setzen müssen