Viele Unternehmen haben in Bezug auf den API-Schutz ein falsches Sicherheitsempfinden. Dies ist das wesentliche Ergebnis des Berichts „2022 State of API Security“, den Radware in Zusammenarbeit mit Enterprise Management Associates veröffentlicht hat. Die Umfrage umfasst Antworten von Chief Information Officers, Chief Technology Officers, Vice Presidents of IT und IT-Direktoren aus globalen Unternehmen in Nordamerika, EMEA und APAC.

Die Umfrage zeigt, dass die Nutzung von APIs weiterhin steigt. 92 Prozent der befragten Unternehmen haben ihre API-Nutzung erheblich oder etwas erhöht, wobei 59 Prozent bereits die meisten ihrer Anwendungen in der Cloud ausführen. Darüber hinaus nutzen fast 97 Prozent der Unternehmen APIs für die Kommunikation zwischen Workloads und Systemen, was die wachsende Abhängigkeit von APIs im täglichen Geschäftsbetrieb unterstreicht.

Unterschätzte Bedrohung durch undokumentierte APIs

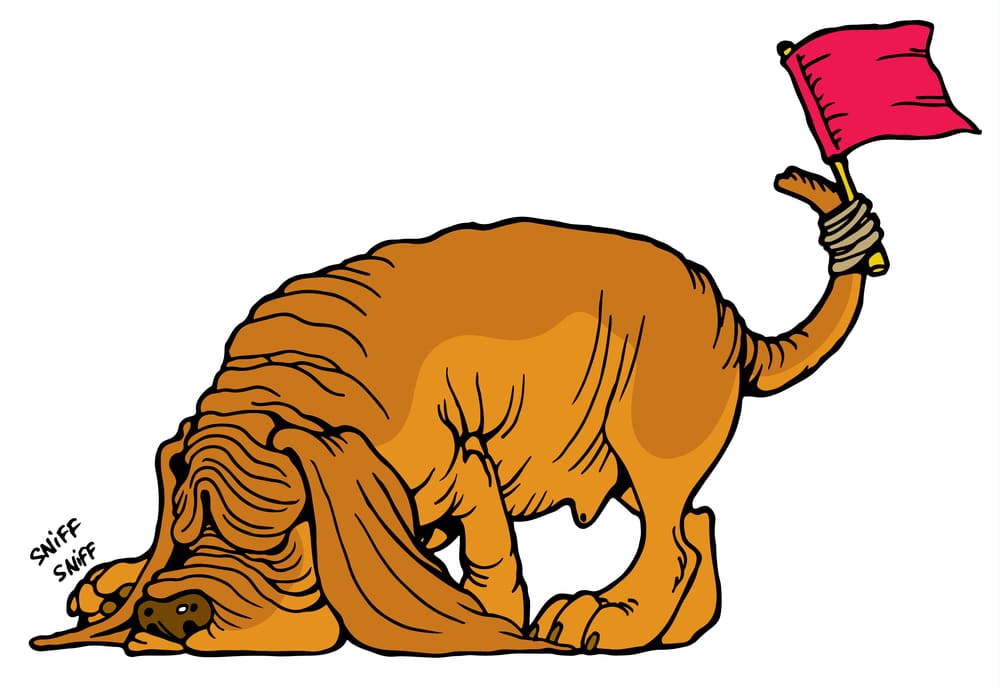

Während mehr als neun von zehn Befragten glauben, dass sie ihre APIs angemessen schützen, und 70 Prozent davon ausgehen, dass sie genügend Einblick in ihre Anwendungen haben, die sensible Daten verarbeiten, geben 62 Prozent an, dass ein Drittel oder mehr ihrer APIs undokumentiert sind. Undokumentierte APIs machen Unternehmen anfällig für Cyber-Bedrohungen, wie z. B. die Exposition von Datenbanken, Datenschutzverletzungen und Scraping-Angriffe.

„In vielen Unternehmen besteht eindeutig ein falsches Sicherheitsgefühl, dass sie ausreichend vor Cyberangriffen geschützt sind. In Wirklichkeit haben sie erhebliche Schutzlücken bei unbekannten und undokumentierten APIs“, sagt Gabi Malka, Chief Operations Officer und Leiterin der Forschungs- und Entwicklungsabteilung von Radware. „API-Sicherheit ist kein ‚Trend‘, der verschwinden wird. APIs sind ein grundlegender Bestandteil der meisten aktuellen Technologien, und ihre Absicherung muss für jedes Unternehmen eine Priorität sein.“

Auch Bot-Angriffe bleiben eine Bedrohung

Fast ein Drittel der befragten Unternehmen (32 Prozent) gab an, dass automatisierte Bot-Angriffe eine der häufigsten Bedrohungen für APIs darstellen. Bei der Erkennung von API-Angriffen verlässt sich die Hälfte auf Warnungen von einem API-Gateway (29 %) oder auf Web Application Firewalls (21 %).

„Die Umfragedaten zeigen, dass der API-Schutz nicht mit der API-Nutzung Schritt hält“ kommentiert Michael Gießelbach, Regional Director DACH bei Radware. „Viele Unternehmen stützen ihre API-Sicherheitsstrategien auf falsche Annahmen – zum Beispiel, dass API-Gateways und herkömmliche WAFs ausreichenden Schutz bieten. Dadurch bleiben APIs anfällig und sind häufigen Bedrohungen wie Bot-Angriffen ausgesetzt.“

Eine umfassende Lösung für den Schutz von APIs-Schutzlösung, die auch die Abwehr bösartiger Bots beinhaltet, kann solche Bedrohungen abwehren. Allerdings gaben nur sehr wenige der Befragten an, dass sie über Lösungen verfügen, die tatsächlich einen wirksamen Schutz bieten oder wenigstens dazu in der Lage wären. So gab die Hälfte der befragten Unternehmen an, dass ihre vorhandenen Tools nur einigermaßen oder minimal wirksam beim Schutz ihrer APIs sind, und 7 % sagten sogar, dass die bei ihnen eingesetzten Lösungen überhaupt keine Angriffe erkennen. Die Unfähigkeit der vorhandenen Tools, APIs angemessen vor häufigen Bedrohungen zu schützen, setzt Cloud-Implementierungen erheblichen Risiken aus.

Open Source trägt zum Sicherheitsmythos bei

Eine weitere gefährliche Fehlannahme ist die, dass Open-Source-Code sicherer sei als proprietärer. Das glauben fast zwei Drittel der Befragten glauben, und nahezu drei Viertel gehen davon aus, dass Container-basierte Deployments und Microservice-Architekturen standardmäßig sicherer sind als monolithische Architekturen und Bereitstellungen.

„Der Glaube, dass Open Source von Haus aus sicherer ist, könnte erklären, warum einige Unternehmen bei der Patch-Verwaltung nachlässig sind“, so Gabi Malka. „Doch wie wir bei Log4j und Heartbleed gesehen haben, kann Open Source die gleichen Sicherheitslücken aufweisen wie proprietärer Code. Der Glaube, dass Open Source von Haus aus sicherer ist, trägt nur weiter zu dem falschen Narrativ bei, das Unternehmen anfällig für Cyberangriffe macht.“

Der vollständige Bericht kann von der Radware-Website (The 2022 State of API Security Report) heruntergeladen werden.

Fachartikel

Anwendungsmodernisierung mit KI-Agenten: Erwartungen versus Realität in 2026

Von NGINX Ingress zur Gateway API: Airlock Microgateway als Sicherheitsupgrade für Kubernetes

Nosey Parker: CLI-Werkzeug spürt sensible Informationen in Textdaten und Code-Repositories auf

Cyberkriminelle nutzen Google Tasks für großangelegte Phishing-Angriffe

KI-gestütztes Penetrationstest-Framework NeuroSploit v2 vorgestellt

Studien

![Featured image for “Phishing-Studie deckt auf: [EXTERN]-Markierung schützt Klinikpersonal kaum”](https://www.all-about-security.de/wp-content/uploads/2025/12/phishing-4.jpg)

Phishing-Studie deckt auf: [EXTERN]-Markierung schützt Klinikpersonal kaum

Gartner-Umfrage: Mehrheit der nicht geschäftsführenden Direktoren zweifelt am wirtschaftlichen Wert von Cybersicherheit

49 Prozent der IT-Verantwortlichen in Sicherheitsirrtum

Deutschland im Glasfaserausbau international abgehängt

NIS2 kommt – Proliance-Studie zeigt die Lage im Mittelstand

Whitepaper

NIS2-Richtlinie im Gesundheitswesen: Praxisleitfaden für die Geschäftsführung

Datenschutzkonformer KI-Einsatz in Bundesbehörden: Neue Handreichung gibt Orientierung

NIST aktualisiert Publikationsreihe zur Verbindung von Cybersecurity und Enterprise Risk Management

State of Cloud Security Report 2025: Cloud-Angriffsfläche wächst schnell durch KI

BITMi zum Gutachten zum Datenzugriff von US-Behörden: EU-Unternehmen als Schlüssel zur Datensouveränität

Hamsterrad-Rebell

Platform Security: Warum ERP-Systeme besondere Sicherheitsmaßnahmen erfordern

Daten in eigener Hand: Europas Souveränität im Fokus

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS)

Identity und Access Management (IAM) im Zeitalter der KI-Agenten: Sichere Integration von KI in Unternehmenssysteme