Socket.dev hat mehrere kompromittierte CrowdStrike-npm-Pakete entdeckt, die Teil des laufenden „Shai-Halud“-Angriffs auf die Lieferkette sind, der zuvor bereits das Paket „tinycolor“ betroffen hatte.

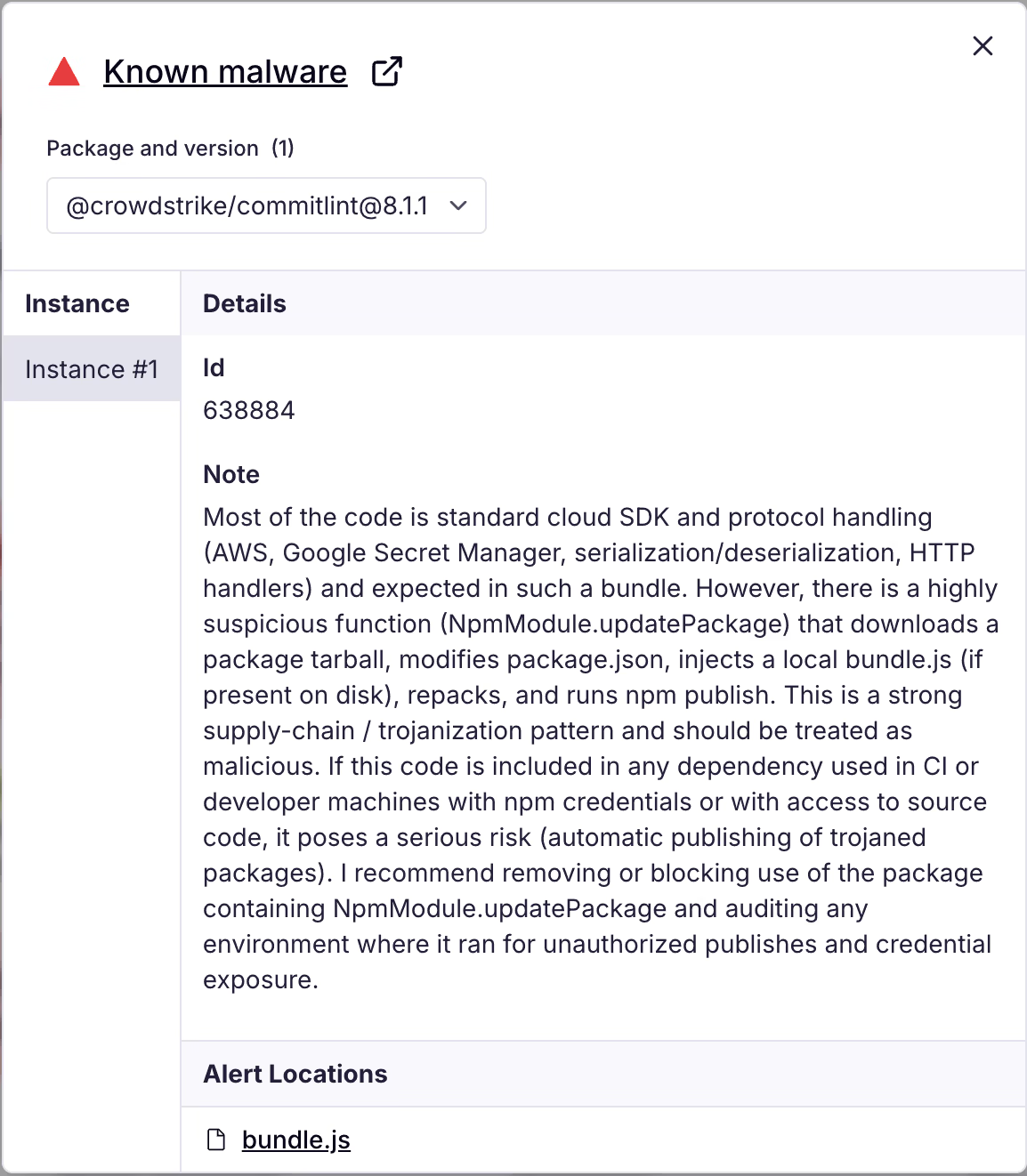

Die betroffenen Pakete wurden über das npm-Konto crowdstrike-publisher veröffentlicht. Es handelt sich offenbar um eine Fortsetzung der bösartigen Supply-Chain-Kampagne, die schon mehr als 40 weitere npm-Pakete infiziert hat. Die enthaltene Malware entspricht der früherer Angriffe und umfasst ein bundle.js-Skript, das unter anderem:

-

den legitimen Geheimscanner TruffleHog herunterlädt und ausführt,

-

Host-Systeme nach Tokens und Cloud-Zugangsdaten durchsucht,

-

gefundene Entwickler- und CI-Zugangsdaten validiert,

-

unautorisierte GitHub-Actions-Workflows in Repositorys erstellt,

-

sensible Daten an einen fest codierten Webhook-Endpunkt exfiltriert.

Die kompromittierten Pakete wurden mittlerweile zügig aus dem npm-Register entfernt.

Betroffene Pakete und Versionen

Die folgenden npm-Pakete und -Versionen sind nachweislich betroffen:

- @crowdstrike/commitlint@8.1.1

- @crowdstrike/commitlint@8.1.2

- @crowdstrike/falcon-shoelace@0.4.2

- @crowdstrike/foundry-js@0.19.2

- @crowdstrike/glide-core@0.34.2

- @crowdstrike/glide-core@0.34.3

- @crowdstrike/logscale-dashboard@1.205.2

- @crowdstrike/logscale-file-editor@1.205.2

- @crowdstrike/logscale-parser-edit@1.205.1

- @crowdstrike/logscale-parser-edit@1.205.2

- @crowdstrike/logscale-search@1.205.2

- @crowdstrike/tailwind-toucan-base@5.0.2

- browser-webdriver-downloader@3.0.8

- ember-browser-services@5.0.3

- ember-headless-form-yup@1.0.1

- ember-headless-form@1.1.3

- ember-headless-table@2.1.6

- ember-url-hash-polyfill@1.0.13

- ember-velcro@2.2.2

- eslint-config-crowdstrike-node@4.0.4

- eslint-config-crowdstrike@11.0.3

- monorepo-next@13.0.2

- remark-preset-lint-crowdstrike@4.0.2

- verror-extra@6.0.1

- yargs-help-output@5.0.3

Indicators of Compromise

bundle.jsSHA-256:46faab8ab153fae6e80e7cca38eab363075bb524edd79e42269217a083628f09- Exfiltration endpoint:

hxxps://webhook[.]site/bb8ca5f6-4175-45d2-b042-fc9ebb8170b7

Sofortige Hinweise

- Deinstallieren Sie die betroffenen Versionen oder fixieren Sie sie auf bekanntermaßen funktionierenden Versionen, bis die gepatchten Versionen verifiziert sind.

- Überprüfen Sie Umgebungen (CI/CD-Agenten, Entwickler-Laptops), auf denen die betroffenen Versionen installiert sind, auf unbefugte Veröffentlichungen oder Diebstahl von Anmeldedaten.

- Rotieren Sie npm-Token und andere offengelegte Geheimnisse, wenn diese Pakete auf Rechnern mit Veröffentlichungs-Anmeldedaten vorhanden waren.

- Überwachen Sie die Protokolle auf ungewöhnliche

npm-Veröffentlichungenoder Paketänderungsereignisse.

UPDATE am 16.09.2025 / 17:14 Uhr:

„Nachdem wir mehrere bösartige Node Package Manager (NPM)-Pakete in der öffentlichen NPM-Registrierung, einem Open-Source-Repository eines Drittanbieters, entdeckt hatten, haben wir diese umgehend entfernt und unsere Schlüssel in öffentlichen Registrierungen proaktiv rotiert. Diese Pakete werden vom Falcon Sensor nicht verwendet, die Plattform ist nicht betroffen und unsere Kunden bleiben geschützt. Wir arbeiten eng mit NPM zusammen und führen eine gründliche Untersuchung durch.“ – CrowdStrike

Mehr Lesestoff für Sie

Bild/Quelle: https://depositphotos.com/de/home.html

Fachartikel

KI im SAP-Custom-Code: Sicherheitsrisiken erkennen und gezielt absichern

Zero-Day-Exploits 2025: 90 Schwachstellen, mehr Unternehmensziele, KI als neuer Faktor

Brainworm: Wenn KI-Agenten durch natürliche Sprache zur Waffe werden

Mozilla und Anthropic: Gemeinsame KI-Analyse macht Firefox sicherer

RC4-Deaktivierung – so müssen Sie jetzt handeln

Studien

Sieben Regierungen einigen sich auf 6G-Sicherheitsrahmen

Lieferkettenkollaps und Internetausfall: Unternehmen rechnen mit dem Unwahrscheinlichen

KI als Werkzeug für schnelle, kostengünstige Cyberangriffe

KI beschleunigt Cyberangriffe: IBM X-Force warnt vor wachsenden Schwachstellen in Unternehmen

Finanzsektor unterschätzt Cyber-Risiken: Studie offenbart strukturelle Defizite in der IT-Sicherheit

Whitepaper

Cloudflare Threat Report 2026: Ransomware beginnt mit dem Login – KI und Botnetze treiben die Industrialisierung von Cyberangriffen

EBA-Folgebericht: Fortschritte bei IKT-Risikoaufsicht unter DORA – weitere Harmonisierung nötig

Böswillige KI-Nutzung erkennen und verhindern: Anthropics neuer Bedrohungsbericht mit Fallstudien

Third Party Risk Management – auch das Procurement benötigt technische Unterstützung

EU-Toolbox für IKT-Lieferkettensicherheit: Gemeinsamer Rahmen zur Risikominderung

Hamsterrad-Rebell

Sicherer Remote-Zugriff (SRA) für Operational Technology (OT) und industrielle Steuerungs- und Produktionssysteme (ICS) – Teil 2

Incident Response Retainer – worauf sollte man achten?

KI‑basierte E‑Mail‑Angriffe: Einfach gestartet, kaum zu stoppen

NIS2: „Zum Glück gezwungen“ – mit OKR-basiertem Vorgehen zum nachhaltigen Erfolg