Forest Druid von Semperis läutet die nächste Generation des Attack-Path-Managements ein – und dabei geht es nicht um Angriffspfade…

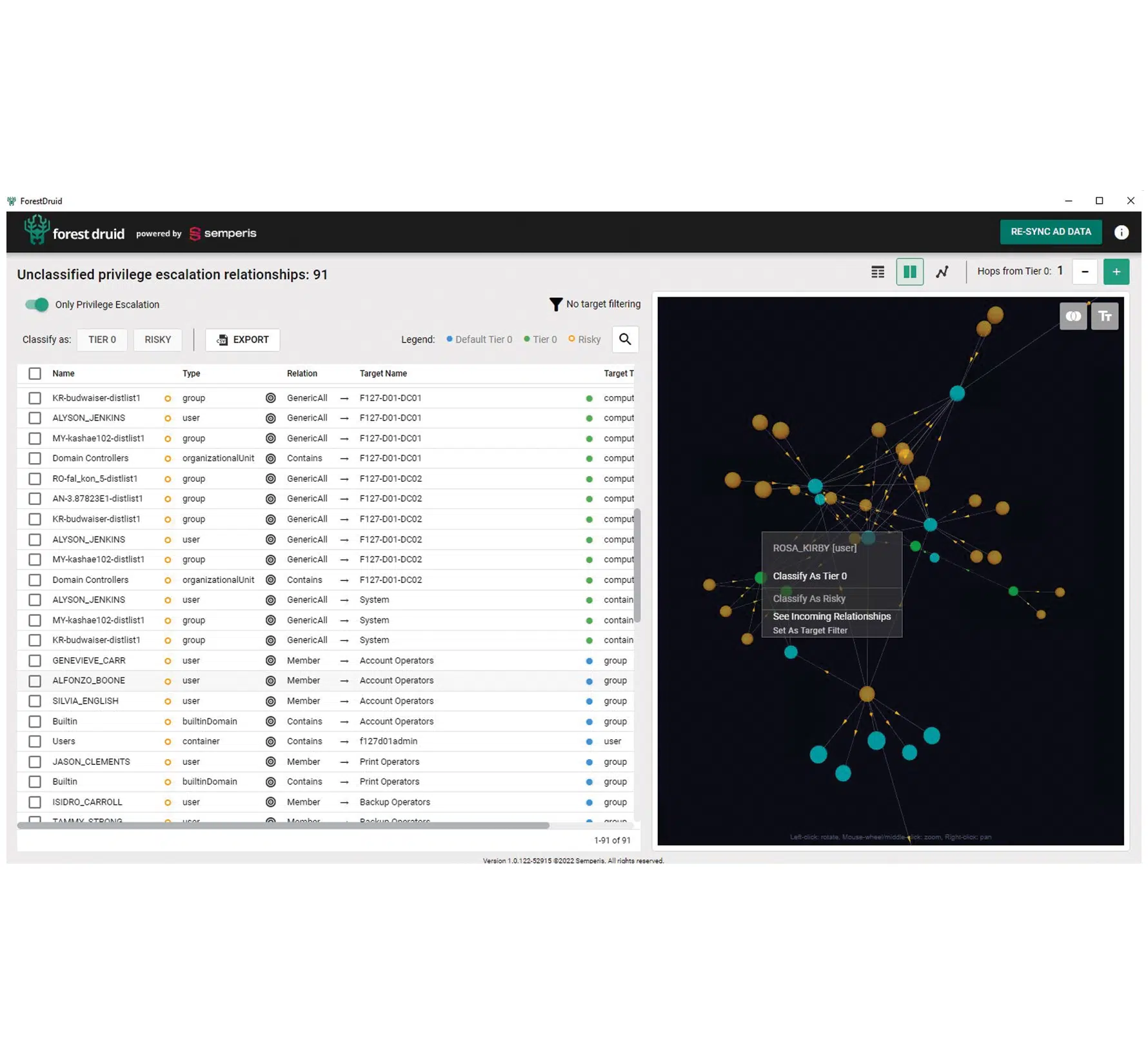

Semperis, ein israelisch-amerikanischer Anbieter für Identity-Sicherheit & -Resilienz für Active Directory und Anbieter des erfolgreichen Community Tools Purple Knight, hat mit Forest Druid ein neuartiges Tier-0-Tool zur Erkennung von Angriffspfaden für Active Directory-Umgebungen veröffentlicht. Forest Druid verfolgt bei der Verwaltung von Angriffspfaden einen Inside-Out-Ansatz, der Zeit und Ressourcen spart, indem er die empfindlichsten Assets priorisiert. Das Tool erkennt anfällige Tier-0-Ressourcen, die sonst unerkannt und ungeschützt bleiben, und ermöglicht eine schnelle Behebung der Schwachstellen. Forest Druid ist das neueste von mehreren kostenlosen Tools, die Semperis anbietet. Das bisher beliebteste ist Purple Knight, ein hybrides Tool zur Bewertung der Cybersicherheit von Active Directory, das bereits von mehr als 10.000 Unternehmen genutzt wird.

„IT-Security-Experten wissen, dass man nicht schützen kann, was man nicht sieht“, erklärt Mickey Bresman, CEO von Semperis. „Der Incident-Response-Support von Semperis ist sehr gefragt, sodass wir das besorgniserregende Muster von Angriffen, die unbekannte und ungesicherte Tier-0-Ressourcen in Active Directory ausnutzen, aus erster Hand kennen. Forest Druid visualisiert Tier-0-Ressourcen im AD und richtet ein Flutlicht auf alle verbleibenden Beziehungen zu diesen Entitäten. Das trägt dazu bei, unnötige Berechtigungen, die für die meisten Angriffspfade zu den sensiblen Assets verantwortlich sind, drastisch zu reduzieren. Die Tier-0-Erkennungsfähigkeiten von Forest Druid sind in Kombination mit den umfassenden Scans von Purple Knight auf Gefährdungs- und Angriffsindikatoren ein sehr wirksames Mittel für die IT-Sicherheit.“

Im Active Directory eines typischen Unternehmens gibt es unzählige Angriffspfade, die ein Angreifer nutzen kann, um die Kontrolle über eine Domain zu erlangen. Das Problem ist klar zu benennen: unverhältnismäßige Berechtigungen. Für IT-Security-Verantwortliche ist es jedoch unmöglich, jede Gruppe und jede Benutzerbeziehung unter die Lupe zu nehmen. Anstatt sich auf sämtliche möglichen Angriffspfade zu konzentrieren, können Unternehmen mit Forest Druid einen Berechtigungsperimeter definieren, um riskante Beziehungen an zentraler Stelle – Tier-0-Assets und damit eng verbundene Entitäten, die Angreifer ausnutzen können, um mehr Berechtigungen zu erhalten – einzuschränken.

„Herkömmliche Tools, die die häufigsten Angriffspfade zum Erlangen der Kontrolle über eine Domain von außen nach innen analysieren, sind für Angreifer sehr praktisch, aber eben nicht für Verteidiger“, so Ran Harel, Principal Security Product Manager bei Semperis. „Die Fähigkeit von Forest Druid, die Verteidigung von innen nach außen anzugehen, beginnend mit der Definition des Berechtigungsperimeters, ist für Verteidiger optimal. Schließlich sind die am häufigsten genutzten Angriffspfade nicht immer die gefährlichsten. Es geht darum, kritische Tier-0-Ressourcen wirksam zu schützen und die Angriffspfade sind dabei zweitrangig.“

Forest Druid wird zunächst über ein zugelassenes Netzwerk von Partnern angeboten, die das Tool gründlich getestet haben und Unternehmen dabei helfen können, die Bedeutung ihrer individuellen Ergebnisse zu verstehen. Unternehmen, die es vorziehen, nicht mit einem Partner zusammenzuarbeiten, können einen Antrag auf frühzeitigen Zugang einreichen und das Semperis-Team wird sich mit ihnen in Verbindung setzen.

Weitere Informationen über die Fähigkeiten von Forest Druid im Hinblick auf die Erkennung von Tier-0-Angriffspfaden finden Sie in den unten genannten Ressourcen.

Forest Druid-Webseite: https://www.purple-knight.com/forest-druid/

Fachartikel

Strategien für eine fortgeschrittene digitale Hygiene

Mit LogRhythm 7.16 können Sie das Dashboard-Rauschen reduzieren und Log-Quellen leicht zurückziehen

Wie man RMM-Software mit einer Firewall absichert

Red Sifts vierteljährliche Produktveröffentlichung vom Frühjahr 2024

Konvergiert vs. Einheitlich: Was ist der Unterschied?

Studien

Studie zu PKI und Post-Quanten-Kryptographie verdeutlicht wachsenden Bedarf an digitalem Vertrauen bei DACH-Organisationen

Zunahme von „Evasive Malware“ verstärkt Bedrohungswelle

Neuer Report bestätigt: Die Zukunft KI-gestützter Content Creation ist längst Gegenwart

Neue Erkenntnisse: Trend-Report zu Bankbetrug und Finanzdelikten in Europa veröffentlicht

Studie: Rasantes API-Wachstum schafft Cybersicherheitsrisiken für Unternehmen

Whitepaper

Unter4Ohren

Datenklassifizierung: Sicherheit, Konformität und Kontrolle

Die Rolle der KI in der IT-Sicherheit

CrowdStrike Global Threat Report 2024 – Einblicke in die aktuelle Bedrohungslandschaft

WatchGuard Managed Detection & Response – Erkennung und Reaktion rund um die Uhr ohne Mehraufwand