Das Berechtigungs- und Lizenzmanagement innerhalb des SAP-Kosmos ist ein heikles Thema für viele Unternehmen. Während manche die Notwendigkeit von SAP-Berechtigungen – und den damit verbundenen Berechtigungskonzepten – immer noch anzweifeln, scheuen sich andere aufgrund der hohen Komplexität vor deren Umsetzung. Fakt ist: Für die unternehmensweite Compliance und IT-Sicherheit sind SAP-Berechtigungskonzepte unverzichtbar. Doch wie erhalten Unternehmen ein zuverlässiges SAP-Berechtigungskonzept, ohne daran zu verzweifeln? Gibt es den einen Königsweg oder führen mehrere Wege ans Ziel?

Ein SAP-Berechtigungskonzept bildet einschlägige Rechtsnormen und unternehmensinterne Regelungen ab, die es mit den IT-Sicherheitsvorgaben innerhalb eines SAP-Systems in Einklang zu bringen gilt. Mit einem durchdachten Berechtigungskonzept lässt sich der administrative Aufwand deutlich reduzieren bei gleichzeitiger Erfüllung der rechtlichen Auflagen. Es schafft nicht nur die gewünschte Compliance, also nachvollziehbare Strukturen samt lückenloser Dokumentation und Versionierung, sondern stattet auch jeden Benutzer regelkonform mit den Berechtigungen im SAP-System aus, die für seine Aufgaben nötig sind.

Kein Zeichen von Misstrauen, sondern unverzichtbarer Schutz

Wer glaubt, klare Berechtigungen seien ein Zeichen von Misstrauen, liegt falsch. Sie dienen dem Schutz des Unternehmens und der Mitarbeiter gleichermaßen. So lassen sich massive Schäden verhindern, die durch versehentliche Handlungen der Beschäftigten entstehen können. Typische Beispiele hierfür sind das Aufheben einer Liefersperre oder die falsche Verwendung einer Massenänderungsfunktion. Zugleich schützt ein Berechtigungskonzept vor Betrugsversuchen, etwa dass Mitarbeiter Bilanzen fälschen und auf diese Weise Stakeholdern schaden.

Von (un)angekündigten Audits und historisch gewachsenen Berechtigungen

Obwohl SAP-Berechtigungskonzepte Unternehmen vor erheblichen finanziellen Schäden und Reputationsschäden bewahren können, beschäftigt sich der Großteil erst damit, wenn externe und interne Ereignisse sie dazu zwingen. Zu den externen Ereignissen gehören klassischerweise Audits und Wirtschaftsprüfungen. Intern führen in der Regel historisch gewachsene Berechtigungen zu Konflikten und erfordern dann eine Reduzierung bis hin zu einer grundlegenden Bereinigung. Aber auch eine in naher Zukunft unausweichliche Migration auf S/4HANA veranlasst Unternehmen dazu, sich mit dem Thema Berechtigungen befassen zu müssen.

Drei Handlungsmöglichkeiten, ein Ziel

Sehen sich Unternehmen mit einem dieser Ereignisse konfrontiert, haben sie im Wesentlichen drei Handlungsmöglichkeiten:

- Kurz vor knapp: Natürlich steht es Unternehmen frei, zunächst eine Warteposition einzunehmen und ihr SAP-Berechtigungskonzept erst anzugehen, wenn kein Weg mehr daran vorbeiführt. Zu empfehlen ist dies allerdings nicht. Insbesondere dann nicht, wenn das nächste Audit vor der Tür steht. Unternehmen sind gut beraten, nicht erst einen solch zeitkritischen Trigger als Anlass zu nehmen, um sich mit ihrem SAP-Berechtigungskonzept zu beschäftigen.

- Punktuelle Anpassungen: Eine weitere eher notgedrungene Möglichkeit für Unternehmen ist es, reaktiv punktuelle Anpassungen hinsichtlich ihres SAP-Berechtigungskonzepts vorzunehmen und so den aktuellen „Schmerz“ zu lindern. In Fachkreisen wird ein solches Vorgehen auch gerne als Feigenblatt-Methode bezeichnet. Diese ist oft weniger prozessgetrieben und macht nach einer gewissen Zeit, z. B. aufgrund zu vieler Schnittstellen, Workarounds oder Intransparenzen, einen Neuanfang unausweichlich. Denn echte Quick-Wins entstehen nur dann, wenn die punktuellen Anpassungen mit Weitsicht umgesetzt werden und eine zukünftige, ganzheitliche Lösung bei der Planung bereits berücksichtigt wird.

- Ganzheitlicher Ansatz: Das Optimum für Unternehmen ist, ihr SAP-Berechtigungskonzept in eine ganzheitliche Strategie einzubetten. Das heißt, dieses mittels eines integrierten Systems modular einzuführen. Das mag zwar auf den ersten Blick aufwendiger sein als punktuelle Anpassungen, hat aber gleich mehrere Vorteile. Zum einen müssen Unternehmen keine Schnittstellen entwickeln. Zum anderen lässt sich die Lösung dank ihres modularen Aufbaus perfekt auf die individuellen Unternehmens- und Mitarbeiterbedürfnisse zuschneiden. Wenn man so möchte, lindert diese Methode nicht nur den Schmerz, sondern packt das Problem an ihrer Wurzel.

Drei Szenarien für die Einführung von SAP-Berechtigungskonzepten

Genauso individuell wie jedes einzelne Unternehmen sind auch ihre SAP-Berechtigungskonzepte und deren Implementierung bzw. Optimierung. Der eine Königsweg ist demnach ein Mythos. Die folgenden drei Szenarien zeigen daher beispielhaft die vielfältigen Wege hinsichtlich SAP-Berechtigungskonzepten auf:

Szenario Nr. 1: Zukunftsfähig aufstellen mit S/4HANA

Ein namhafter Industriebetrieb möchte die Migration nach S/4HANA zeitnah realisieren, um sich einerseits zukunftsfähig aufzustellen und andererseits die Chance für eine Berechtigungs- und Lizenz-Optimierung zu nutzen. Im Vorfeld wurde hierfür ausführlich diskutiert, welcher Migrations-Ansatz sich am besten eignet – Greenfield, Brownfield oder Bluefield. Auf Grundlage ihrer spezifischen Anforderungen und nach gründlicher Abwägung hat sich das Unternehmen schließlich für den Greenfield-Ansatz entschieden, also der Neuimplementierung eines S/4HANA-Systems. Der Industriebetrieb weiß, dass es sinnvoll ist, noch vor dem Go-Live ein neues Berechtigungskonzept aufzusetzen, um dem klassischen Wildwuchs zu vermeiden und die Compliance sofort sicherzustellen. Denn nur so lassen sich beim Go-Live, z. B. aufgrund von vordefinierten, zu weitreichenden Rollen und Rollen-Zuteilungen, diverse Sicherheitsprobleme vermeiden. Daher beschließt der Industriebetrieb im Vorfeld den System-Trace von SAP als Grundlage zu nutzen, um kontinuierlich das Benutzerverhalten aufzuzeichnen. Darauf basierend leitet das Unternehmen entsprechende Anpassungen ab und überführt diese in das neue Berechtigungskonzept. Nach einer Optimierungsphase sind jegliche Sicherheitsprobleme ausgeräumt und die Migration mit den neuen Berechtigungen erfolgreich abgeschlossen.

Szenario Nr. 2: Check-up für bevorstehende Auditprüfung

Im Zuge eines internen Audits, das eigentlich nur zu Testzwecken bzw. zur Vorbereitung des alljährlich anstehenden Audits dienen sollte, stellt ein Automotive-Konzern fest, dass er diverse Herausforderungen hinsichtlich seiner SAP-Berechtigungen hat – unter anderem was die Funktionstrennung bei Benutzern in geschäftskritischen Bereichen betrifft. So können aktuell z. B. diverse Mitarbeiter ohne echte Notwendigkeit Lieferanten anlegen, einen Wareneingang buchen und zu allem Überfluss noch den Zahllauf starten. Diese Problematik entstand infolge unzureichend kontrollierter Rollenzuweisungen in der Vergangenheit. Um seinen punktuellen Schmerz schnell – und vor allem rechtzeitig – zu beheben, sucht das Unternehmen nach einer intelligenten Lösung, welche die Compliance-Prozesse automatisiert und in der sich die Prüfung, Freigabe und Mitigation von Konflikten benutzerfreundlich und sicher darstellen lässt. Der Automotive-Konzern entscheidet sich für eine Lösung, die eine automatische Prüfung vor- und nach Änderungen von Berechtigungen und Rollen durchführen kann. Der große Vorteil: Der Unternehmen kann vor der anstehenden Prüfung sicherstellen, dass die relevanten Audit-Konflikte erkannt, revisionssicher dokumentiert und versioniert sind. Dies garantiert zudem, dass bei zukünftigen Änderungen bereits vor dem Antragsworkflow relevante Verstöße angezeigt werden und sich so vermeiden lassen. Das spart Prozesskosten und stellt eine effiziente Prüfung mit weniger Vorarbeit sicher.

Szenario Nr. 3: Historisch gewachsenes Rollenkonzept schrumpfen

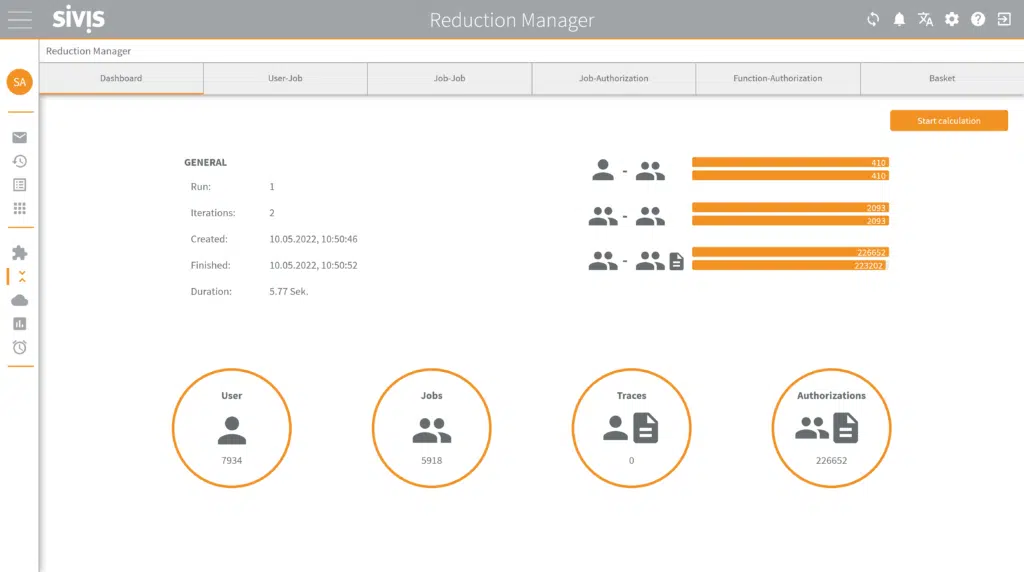

Eine Umstrukturierung verbunden mit neuen unternehmensweiten Compliance-Vorgaben stellt ein großes Energieunternehmen vor die Herausforderung, sämtliche Berechtigungen und Rollen zu überprüfen. Dieses Vorhaben entpuppt sich als wahre Herkulesaufgabe. Denn die Systeme sind in den letzten 10 bis 15 Jahren stark gewachsen. Zwar wurden regelmäßig neue Rollen und Berechtigungen hinzugefügt, jedoch selten bis gar nicht auf Sinnhaftigkeit überprüft. Nur zu gerne möchte das Energieunternehmen die alten „Monsterrollen“ schrumpfen und den Usern überflüssige Berechtigungen entziehen. Schnell stellt sich allerdings heraus, dass sich dies weder mit den SAP-Bordmitteln noch manuell mit vertretbarem Aufwand bewerkstelligen lässt. Das Energieunternehmen braucht eine einfache Lösung, mit der sich ungenutzte Berechtigungen und überfrachtete Rollen automatisiert identifizieren und bereinigen lassen. Damit kann es sich bereits nach kurzer Zeit von seinen historisch gewachsenen Altlasten befreien. Neben verschlankten administrativen Arbeiten profitiert das Energieunternehmen fortan von einem deutlich geringerer Prüfungsaufwand bei Audits. Die verringerten Lizenzkosten lassen die neue Übersichtlichkeit zusätzlich positiv erscheinen. Aufgrund der einfachen Bedienbarkeit und schnell erzielten Erfolge plant die Firma das Tool in weiteren seiner Business-Units einzusetzen.

Fazit: Keine Scheu vor SAP-Berechtigungskonzepten

SAP-Berechtigungskonzepte einzuführen oder auf einen zeitgemäßen Stand zu bringen, muss nicht zwingend einen großen Aufwand bedeuten. Bereits mit punktuellen Optimierungen lassen sich Quick-Wins erzielen. Darüber hinaus werden sich zukünftig mithilfe von komplexen Algorithmen in Verbindung mit künstlicher Intelligenz die Analyse, Erstellung und Überarbeitung von SAP-Berechtigungskonzepten automatisiert und damit wesentlich effizienter gestalten. Dennoch: Den vielbeschworenen Königsweg gibt es nicht. So sind die Wege zu einem zeitgemäßen SAP-Berechtigungskonzept genauso individuell wie die Unternehmen, die sie beschreiten. Dies sollten sie als Chance begreifen, ein auf ihre Bedarfe abgestimmtes – und zukünftig KI-gestütztes – Vorgehen auszuloten. Zahlreiche erfolgreiche Beispiele aus der Praxis machen es vor. So legen Unternehmen nicht nur die Scheu vor SAP-Berechtigungskonzepten ab, sondern sind auf dem besten Weg die Compliance und IT-Sicherheit auf ein belastbares Niveau zu heben.

Andreas Knab ist Experte für SAP-Berechtigungen und Lizenzierung. Bei der Sivis GmbH (sivis.com), einem innovativen Softwareunternehmen für SAP-Add-Ons, verantwortet er die Themen Compliance, Access & Authorization sowie die Lizenzoptimierung. Andreas Knab verfügt über 30 Jahre IT-Erfahrung und ist seit über 20 Jahren im SAP-Umfeld tätig. In seiner beruflichen Laufbahn bekleidete er bereits mehrere Positionen mit leitender Funktion sowie den Vertrieb von erklärungsbedürftigen und anspruchsvollen Lösungen.

Fachartikel

Strategien für eine fortgeschrittene digitale Hygiene

Mit LogRhythm 7.16 können Sie das Dashboard-Rauschen reduzieren und Log-Quellen leicht zurückziehen

Wie man RMM-Software mit einer Firewall absichert

Red Sifts vierteljährliche Produktveröffentlichung vom Frühjahr 2024

Konvergiert vs. Einheitlich: Was ist der Unterschied?

Studien

Studie zu PKI und Post-Quanten-Kryptographie verdeutlicht wachsenden Bedarf an digitalem Vertrauen bei DACH-Organisationen

Zunahme von „Evasive Malware“ verstärkt Bedrohungswelle

Neuer Report bestätigt: Die Zukunft KI-gestützter Content Creation ist längst Gegenwart

Neue Erkenntnisse: Trend-Report zu Bankbetrug und Finanzdelikten in Europa veröffentlicht

Studie: Rasantes API-Wachstum schafft Cybersicherheitsrisiken für Unternehmen

Whitepaper

Unter4Ohren

Datenklassifizierung: Sicherheit, Konformität und Kontrolle

Die Rolle der KI in der IT-Sicherheit

CrowdStrike Global Threat Report 2024 – Einblicke in die aktuelle Bedrohungslandschaft

WatchGuard Managed Detection & Response – Erkennung und Reaktion rund um die Uhr ohne Mehraufwand